特权访问管理是一个包含网络安全策略和访问管理工具的解决方案,用于控制和监管和保护具有特权访问权限的用户。

PAM工作原理

➡ 用户需要访问敏感信息才能执行任务

➡ 用户必须请求访问并证明其目的

➡ PAM 解决方案根据用户设置的方式来批准或拒绝访问

➡ 用户被授予适当的访问权限,通常不会看到数据中心资产的密码

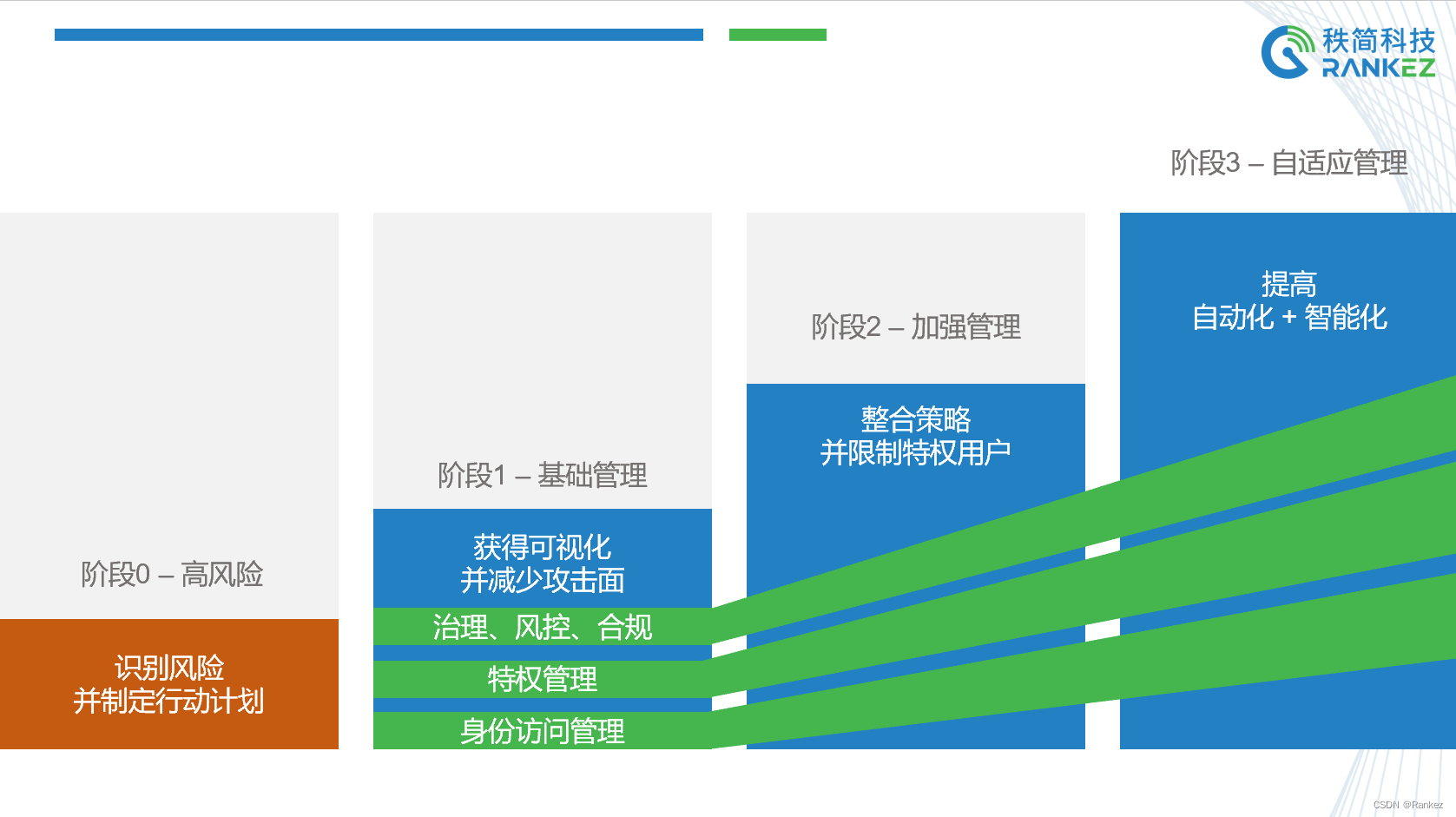

秩简PAM成熟度模型

秩简PAM 成熟度模型定义了 PAM 成熟度的四个阶段:

第零阶段:高风险

第一阶段:基础管理

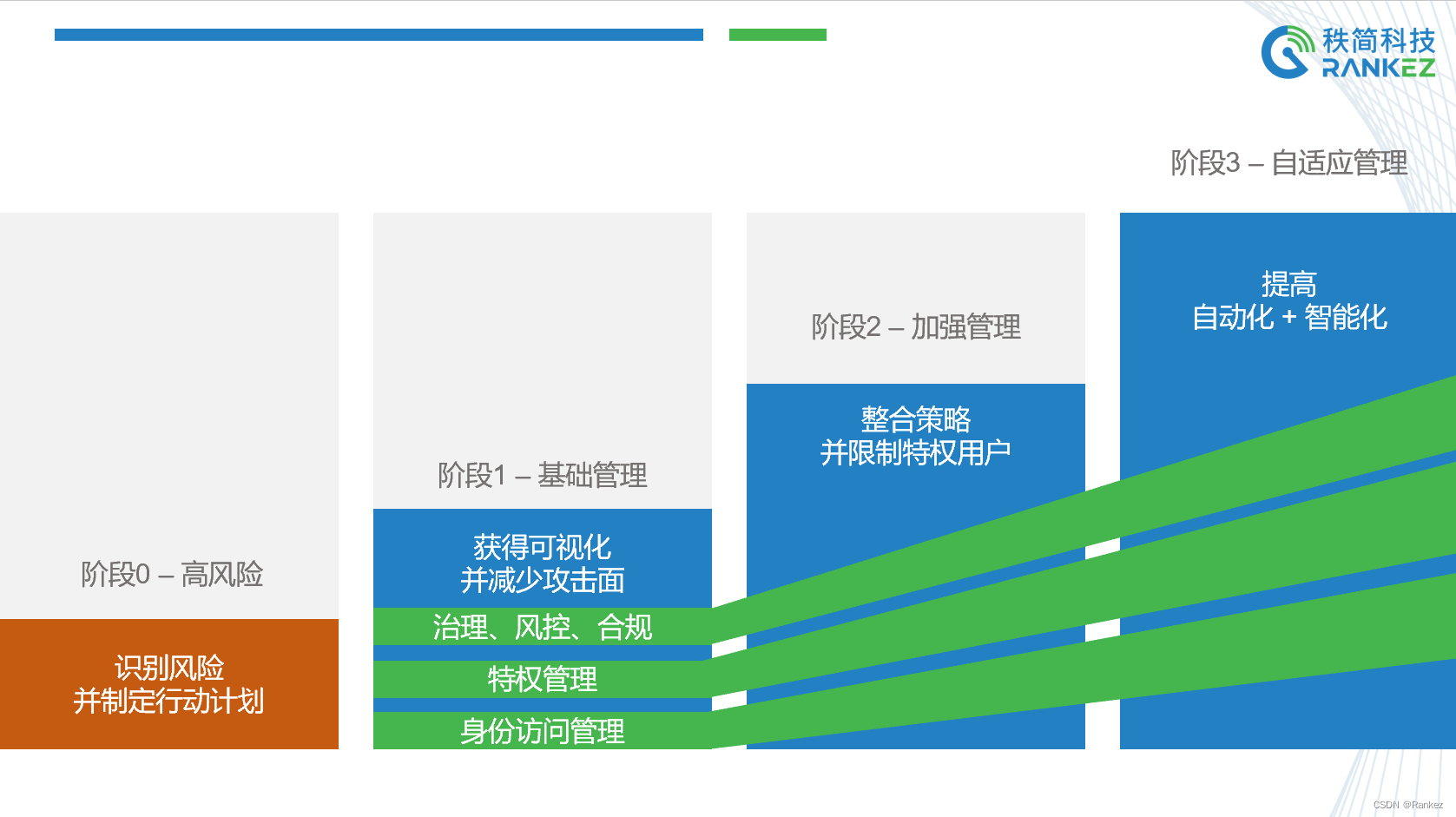

本文探讨了特权访问管理(PAM)在网络安全中的重要性,介绍了PAM工作原理和秩简PAM成熟度模型的四个阶段。随着阶段提升,企业实现了账号保护范围扩大、管理策略动态化、自动化智能化以及系统集成度提高,从而增强特权账号的安全性。如果你的企业存在如手动管理权限、共享权限、缺乏审计和合规报告等问题,说明特权访问安全可能存在风险。

本文探讨了特权访问管理(PAM)在网络安全中的重要性,介绍了PAM工作原理和秩简PAM成熟度模型的四个阶段。随着阶段提升,企业实现了账号保护范围扩大、管理策略动态化、自动化智能化以及系统集成度提高,从而增强特权账号的安全性。如果你的企业存在如手动管理权限、共享权限、缺乏审计和合规报告等问题,说明特权访问安全可能存在风险。

特权访问管理是一个包含网络安全策略和访问管理工具的解决方案,用于控制和监管和保护具有特权访问权限的用户。

PAM工作原理

➡ 用户需要访问敏感信息才能执行任务

➡ 用户必须请求访问并证明其目的

➡ PAM 解决方案根据用户设置的方式来批准或拒绝访问

➡ 用户被授予适当的访问权限,通常不会看到数据中心资产的密码

秩简PAM成熟度模型

秩简PAM 成熟度模型定义了 PAM 成熟度的四个阶段:

第零阶段:高风险

第一阶段:基础管理

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?