文章目录

- 19-1 app启动性能测试

-

- 1)adb logcat方法

- 2)使用ffmpeg拆帧

- 19-2 接口性能测试

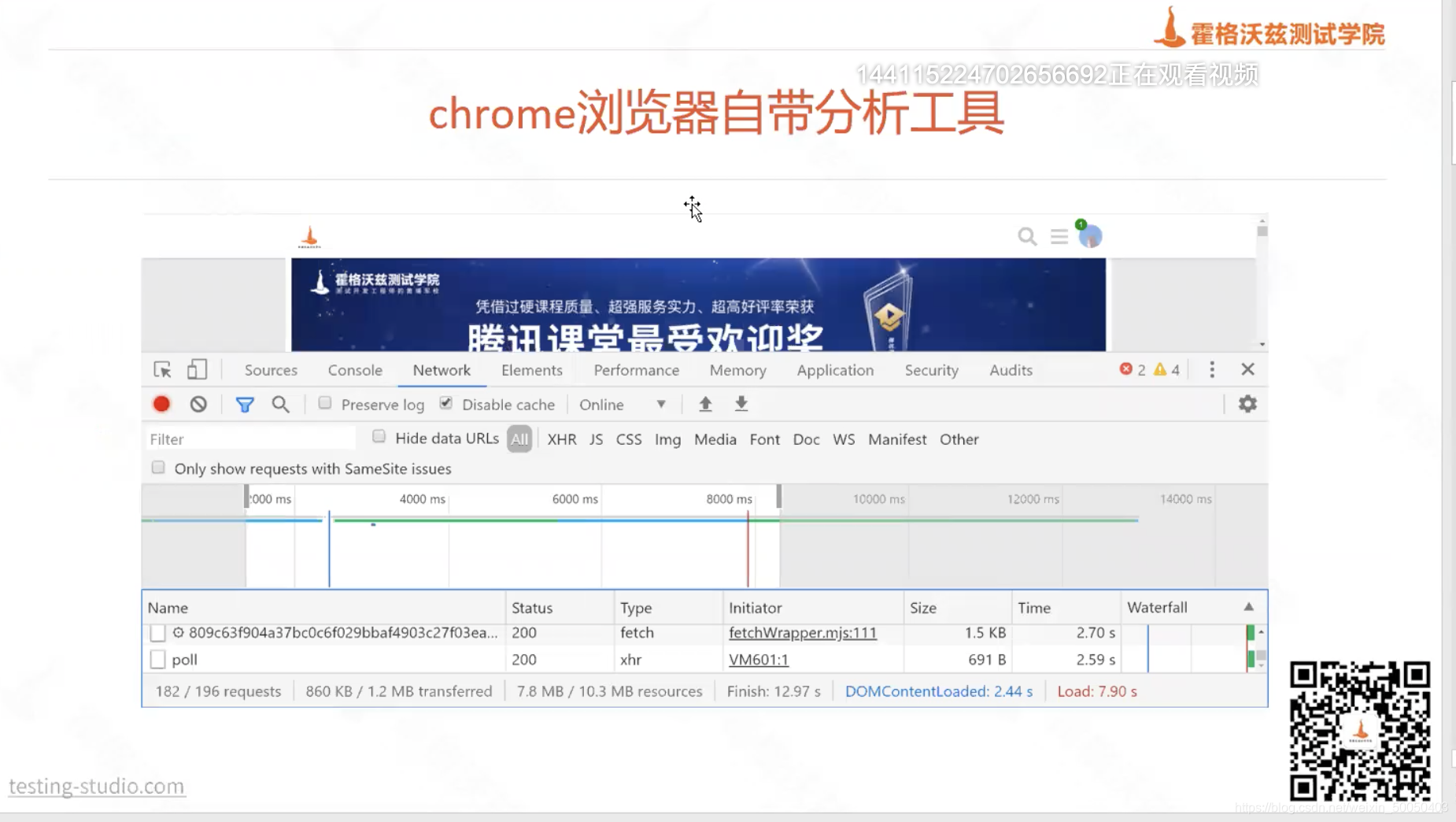

- 19-3 PC浏览器的性能数据获取与分析

-

- 1)关键选项

- 2)时间线关键信息

- 19-4 系统资源分析

-

- 1)cpu统计

-

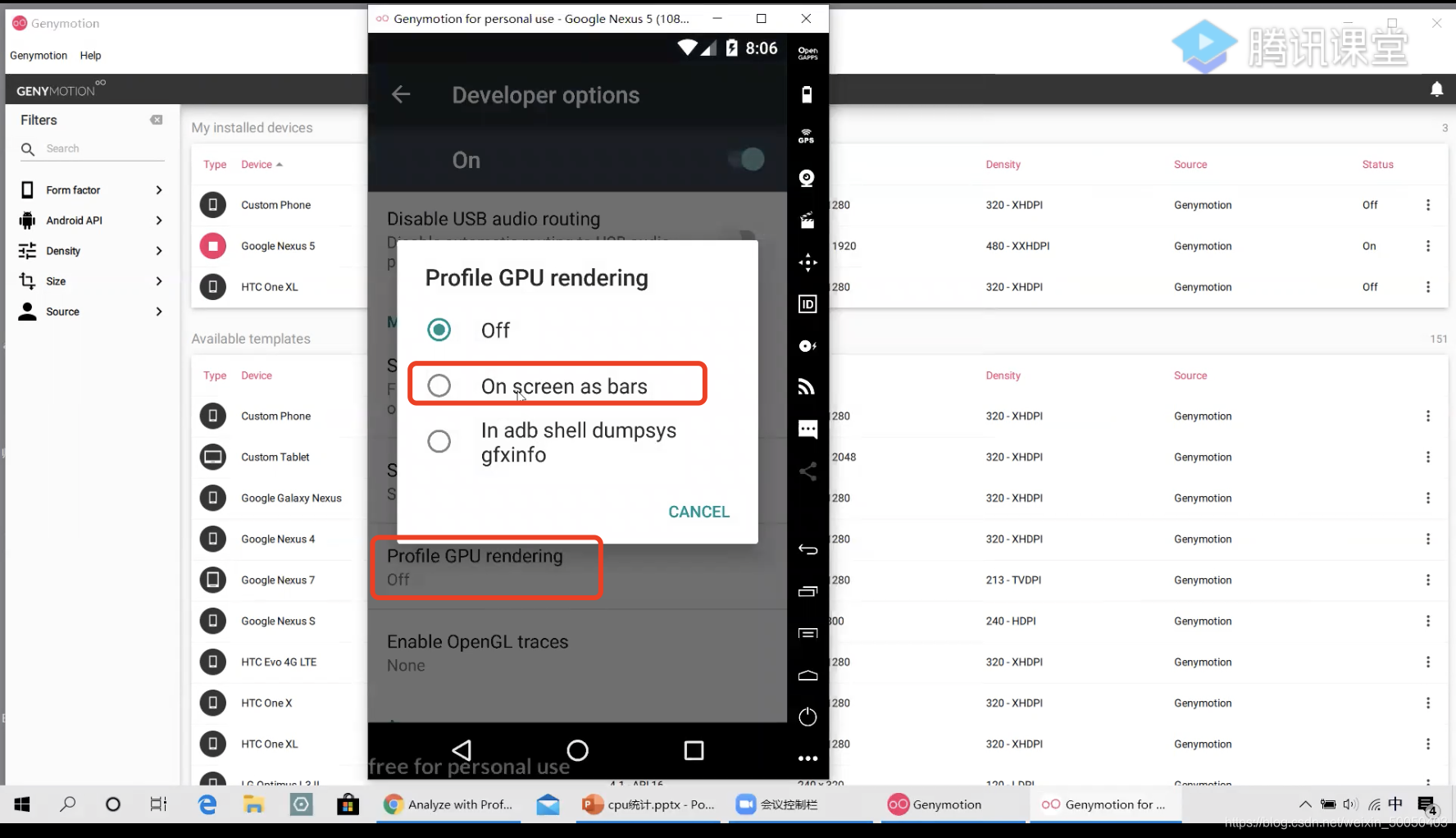

- GPU渲染工具

- 2)mem统计

-

- 查内存命令procstas

- 也可以用meminfo命令

- 提示

- 3)网络流量分析

-

- 显示网络流量命令

- 指定应用UID命令

- 19-5 耗电量测试

-

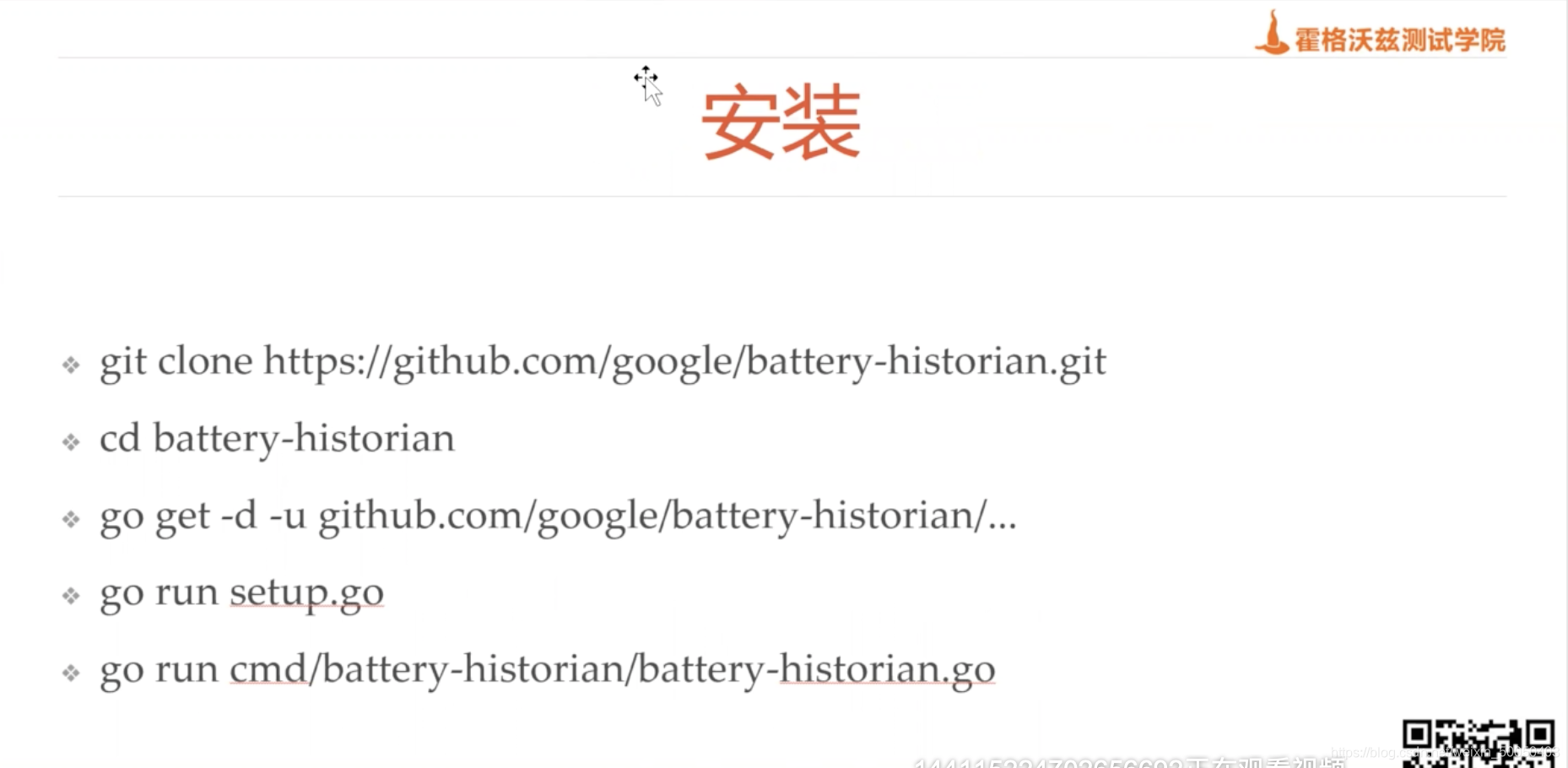

- 安装环境

- clone代码

- 19-6 健壮性测试

19-1 app启动性能测试

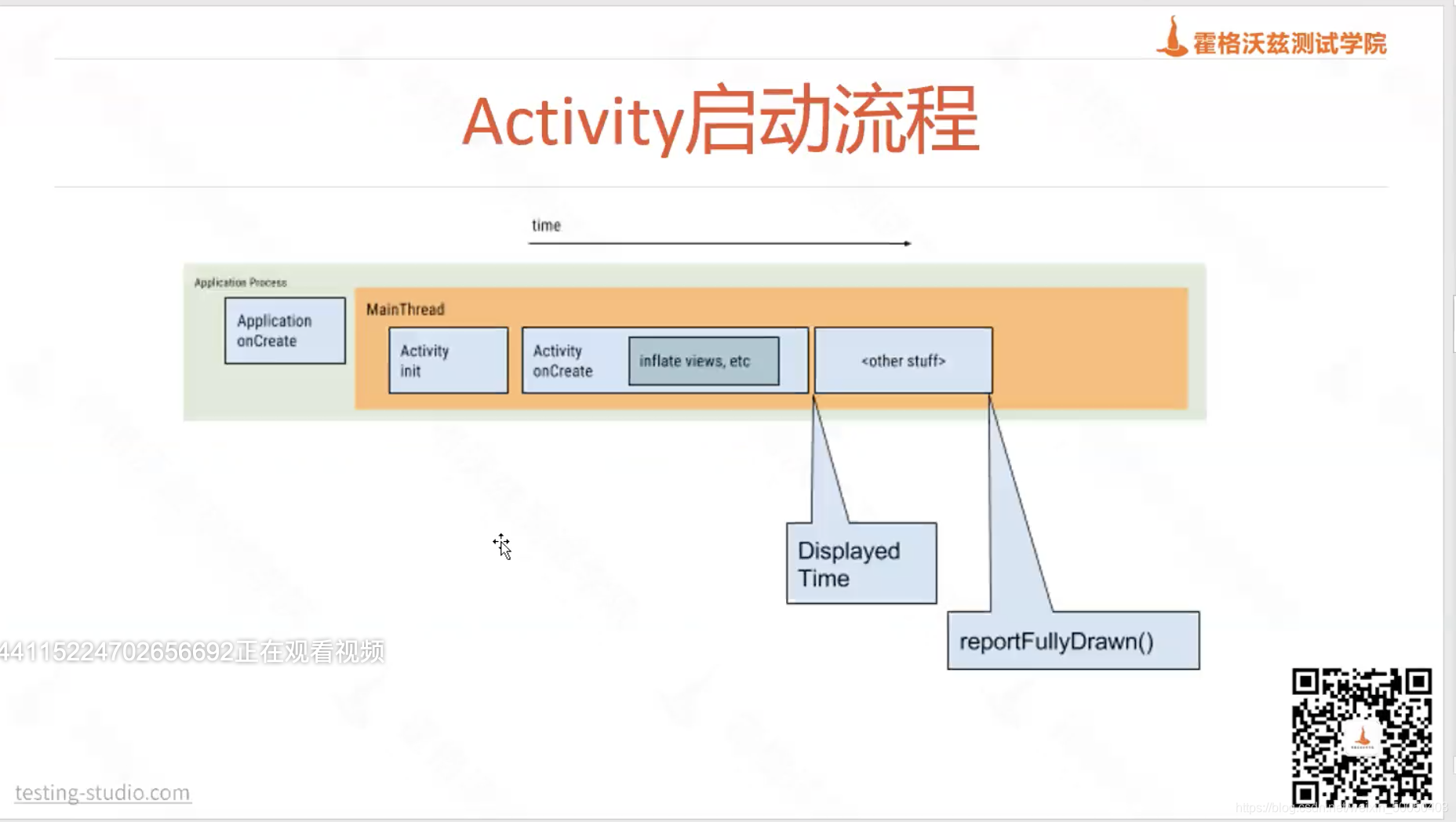

android设计理念,利用activity降低模块耦合度

- 1)

- 1、调起app

- 2、创建白窗口

- 3、启动进程(绿色外窗口)

- 2)创建object android 调用写的方法

- 3)main thread主线程:加载main activity ->初始化,渲染,数据的初始化,对象的创建;开始渲染页面,渲染完成进入displayed time

- 4)displayed time 与空白窗口对调,用户真正能控制app的时间就在这个时间开始

- 5)other stuff 动态加载过程,页面已经显示,但未加载完全(例如雪球app的内页广告)

- 冷启动:app完全q掉,完全启动,从开始到displayed time

- 热启动:app在后台,直接启动

- 暖启动:app在后台驻久了,内存被杀掉,用户此时重启app,有一些object会被保留,比热会慢一点

- 首屏启动:加上stuff time(自己加的概念)

- adb logcat 只能计算首屏启动之前的时间

- 需要手工进行,比较耗时

- 每个200ms打印pagesource

- 硬埋点:开发在app启动时间之前加一个埋点,app启动完成之后结束埋点,数据回传到服务器,这个方法最准确,也可解决不同机型测试,但需要开发配合

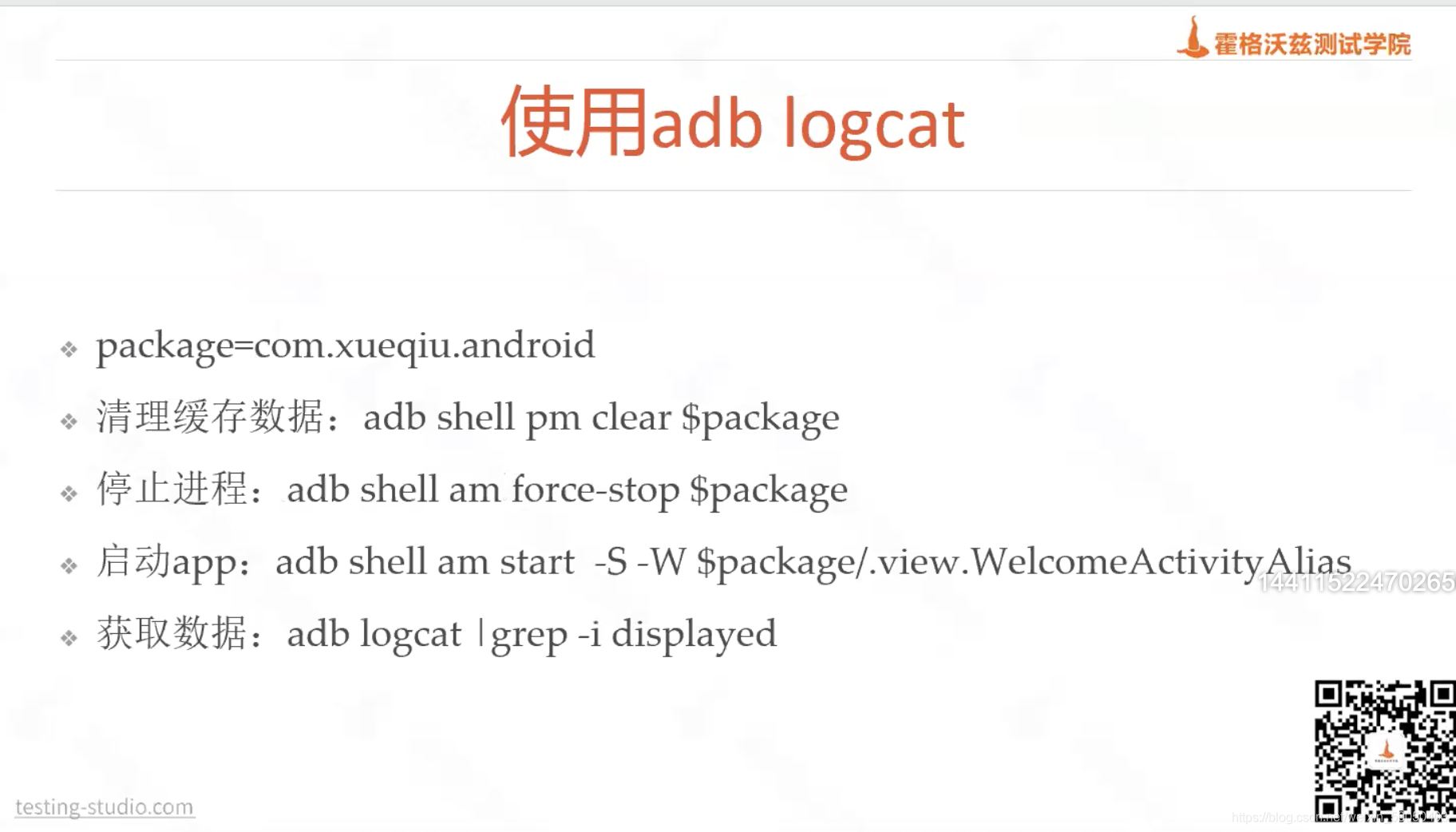

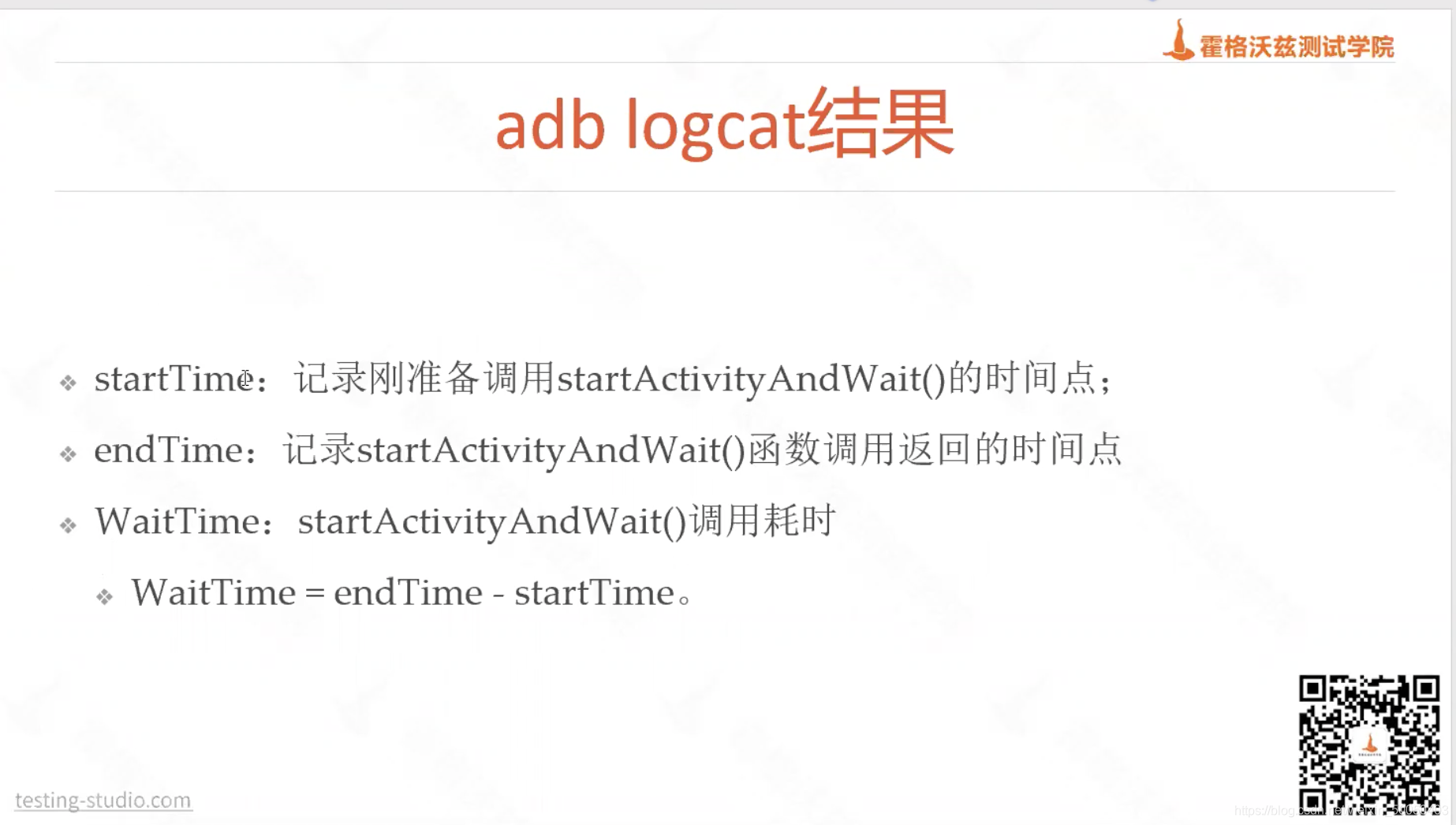

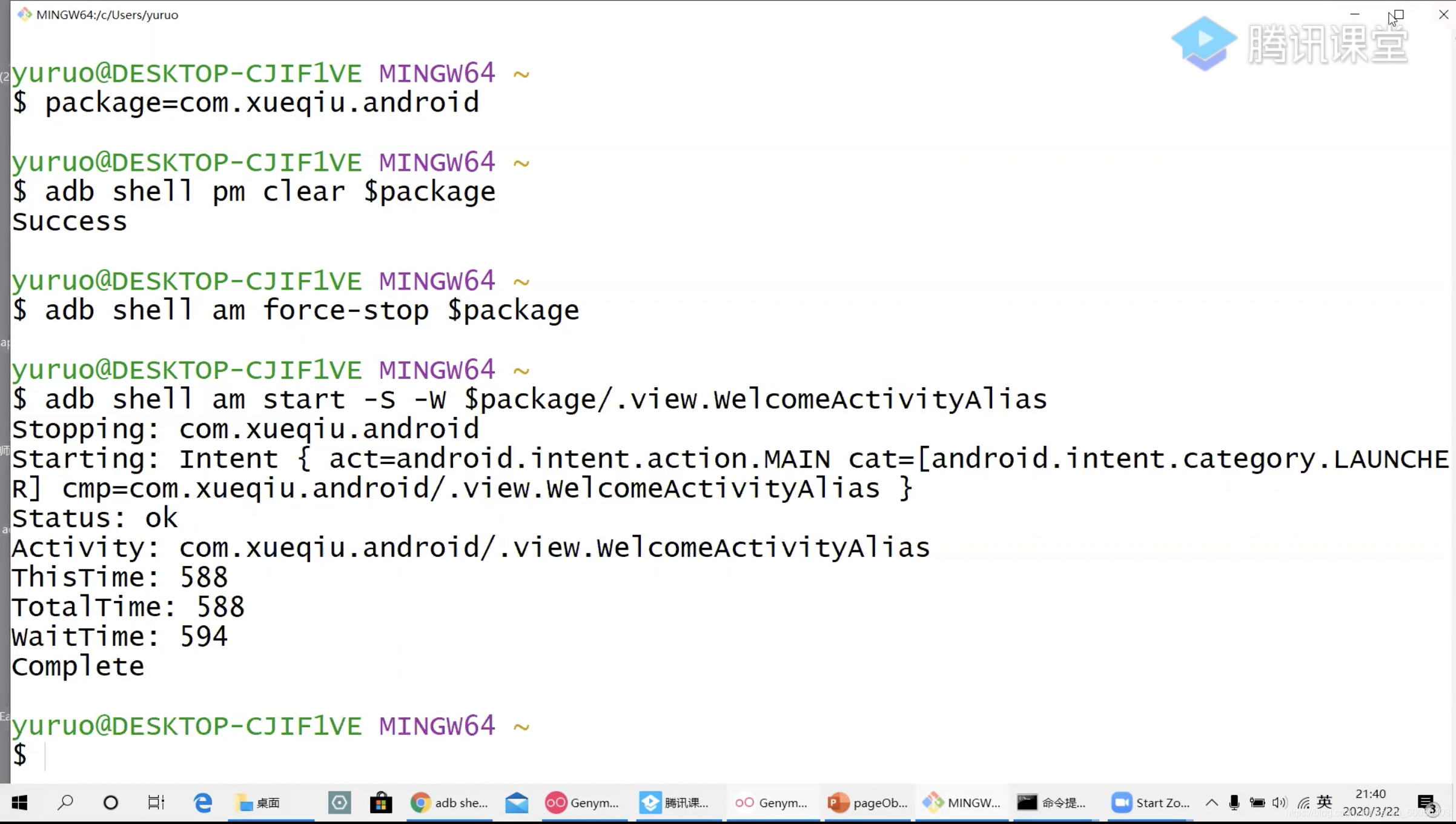

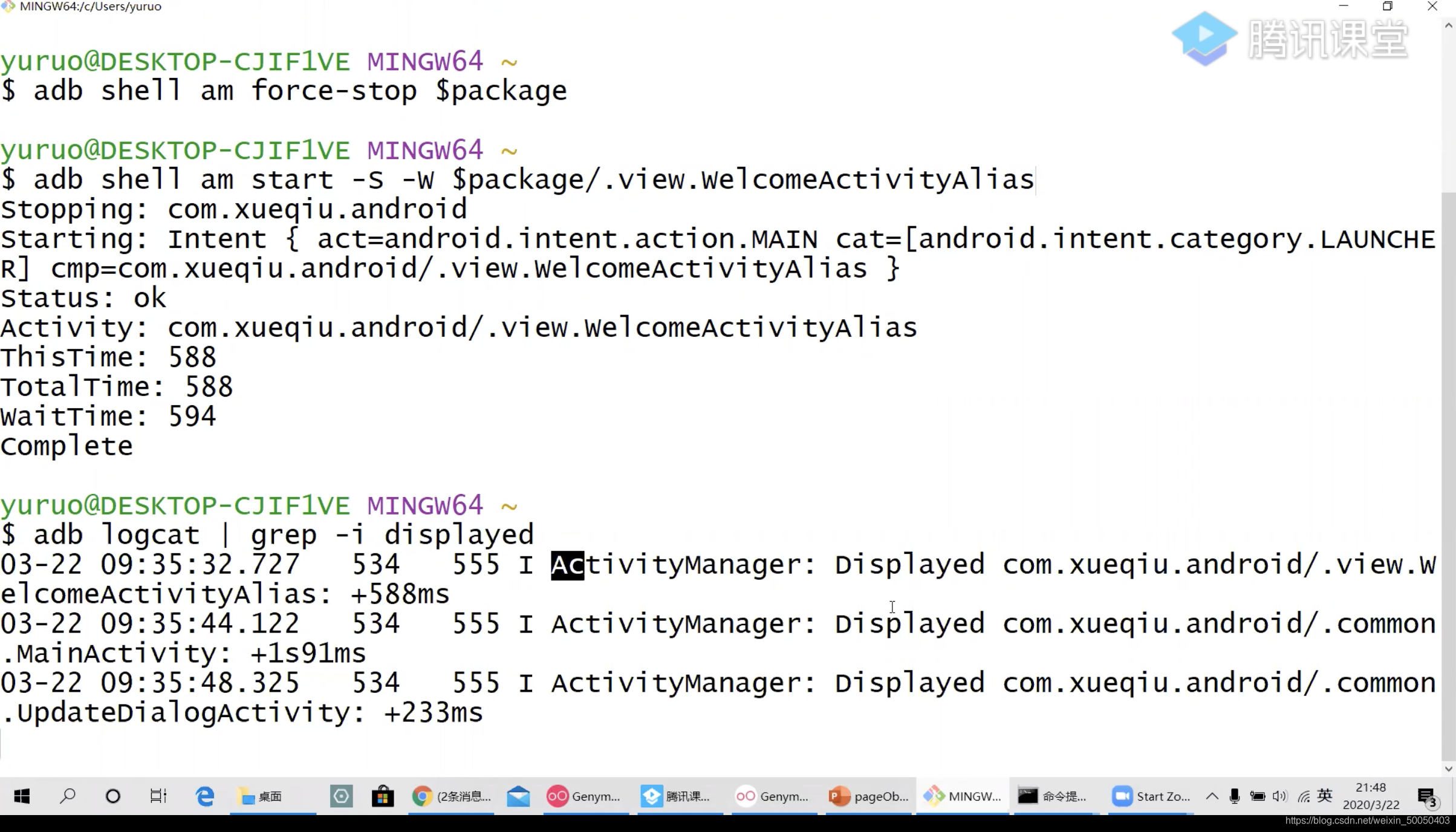

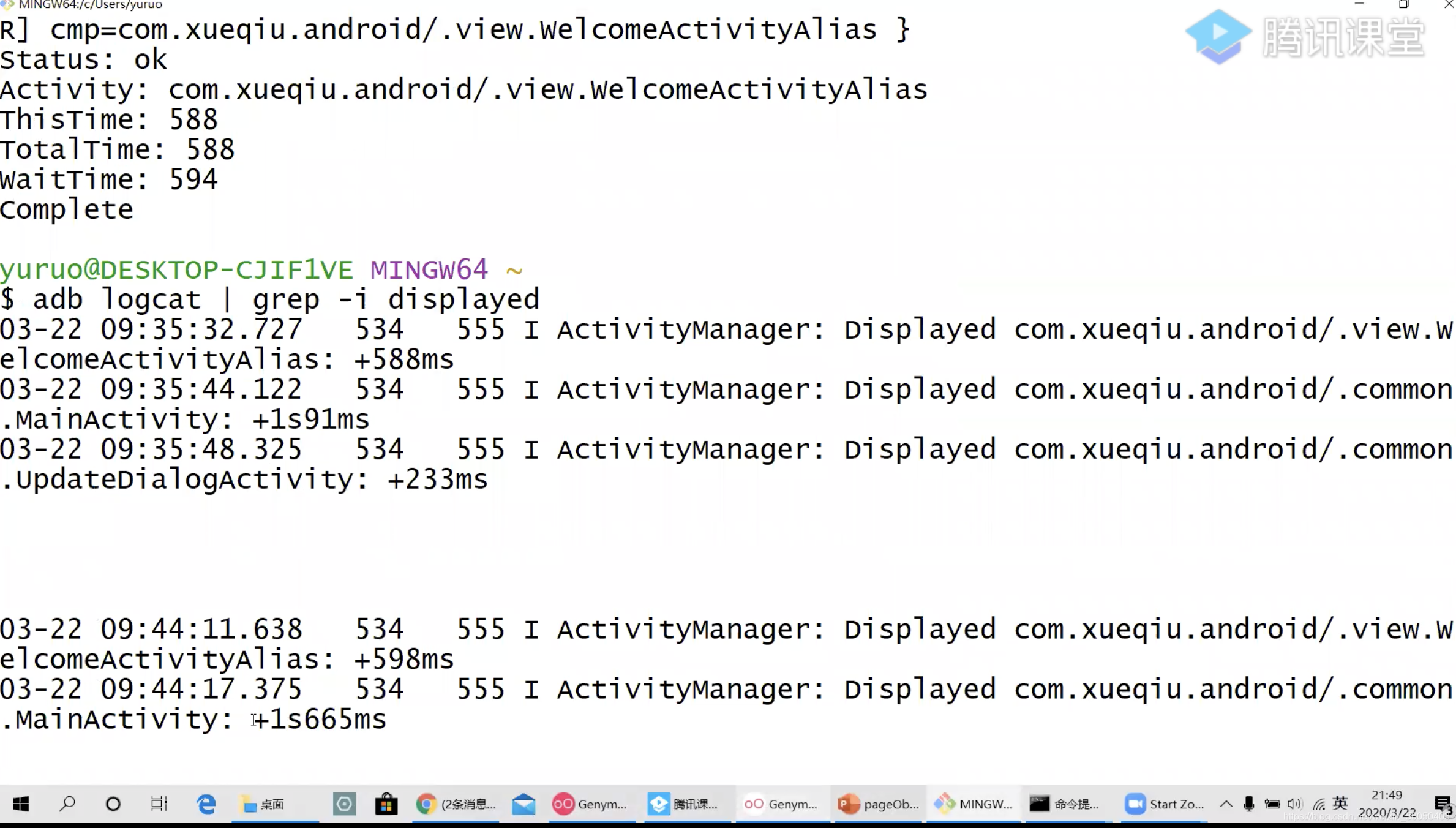

1)adb logcat方法

清除缓存,停止进程,进行冷启动

-S 启动前先停掉

-W 等待activity启动完成

totaltime即为冷启动时间

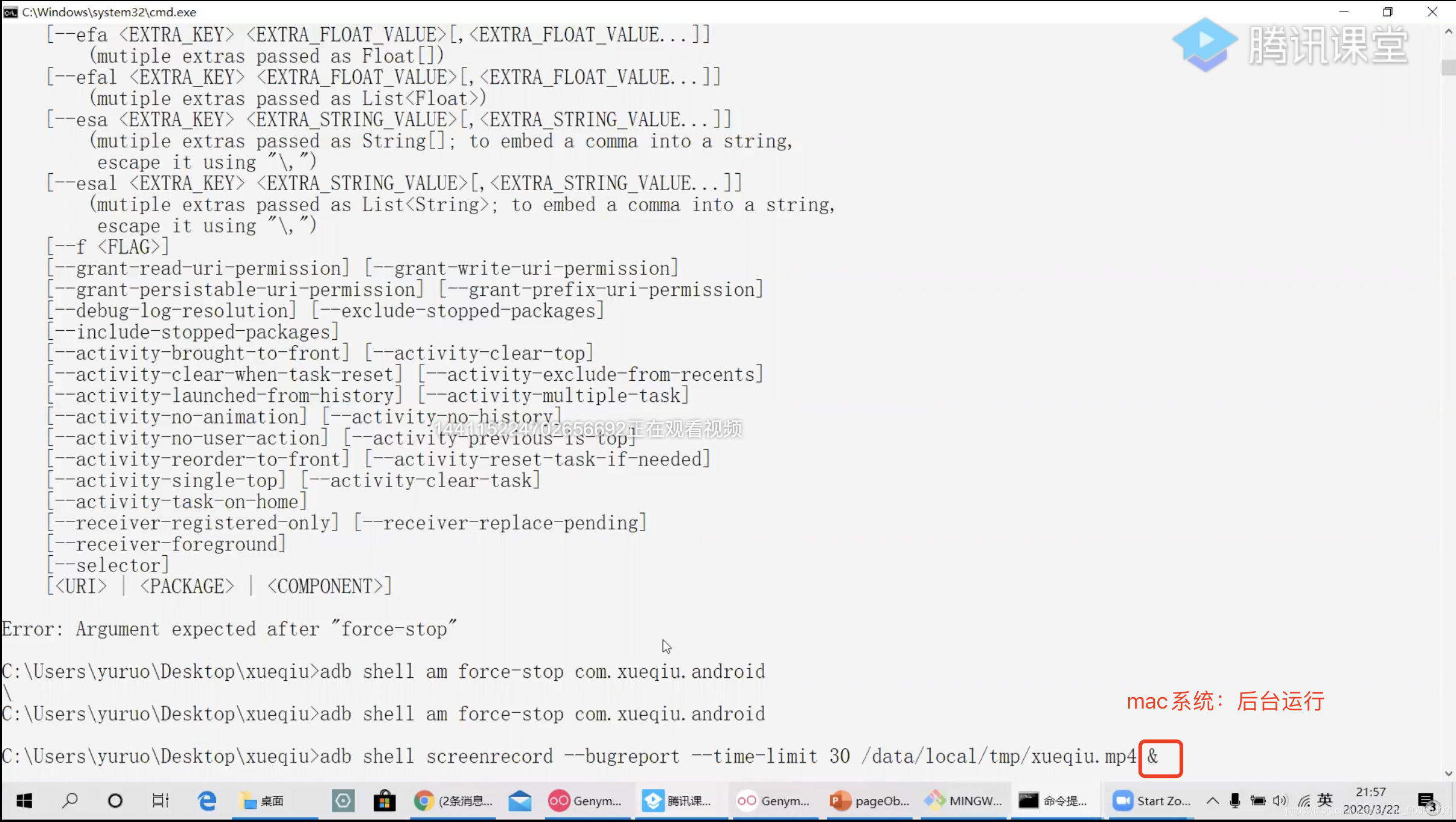

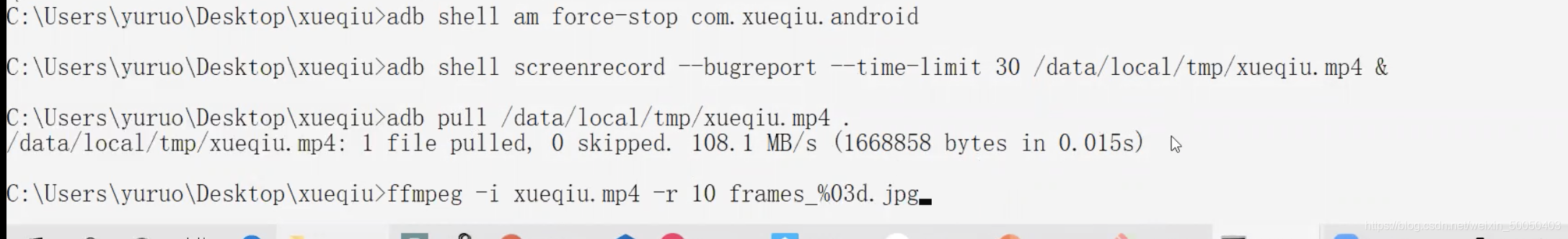

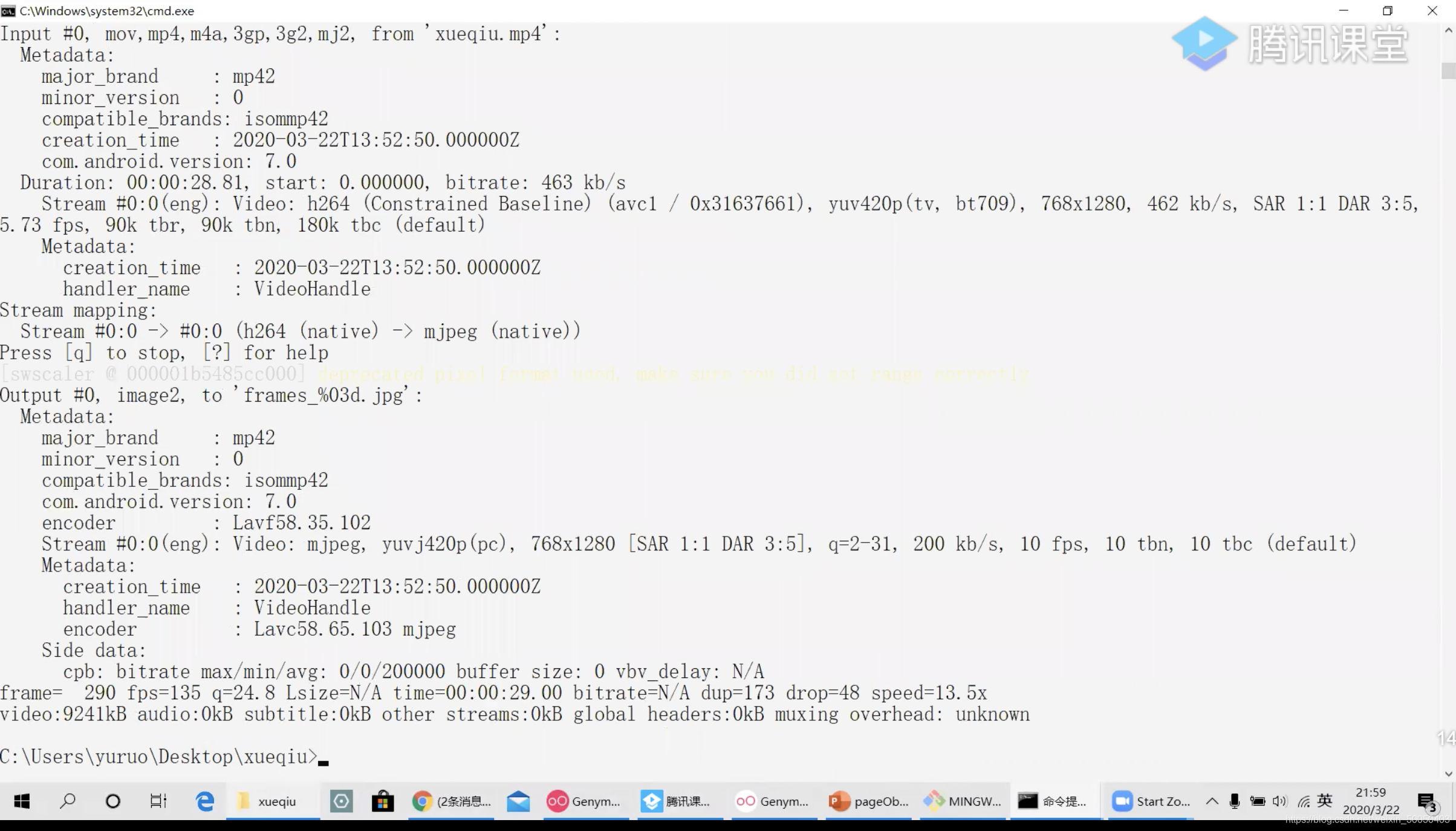

2)使用ffmpeg拆帧

adb pull . 拉到本地

ffmpeg 工具可进行视频拆解

-r 10 1秒拆成10帧(1帧相当于0.1秒)——通过拆帧时间推算出每个启动用了多长时间

frames_%03d.jpg 格式化命名拆帧图片——frames开头,后面3个长度,0代表不够三个长度用0补充

19-2 接口性能测试

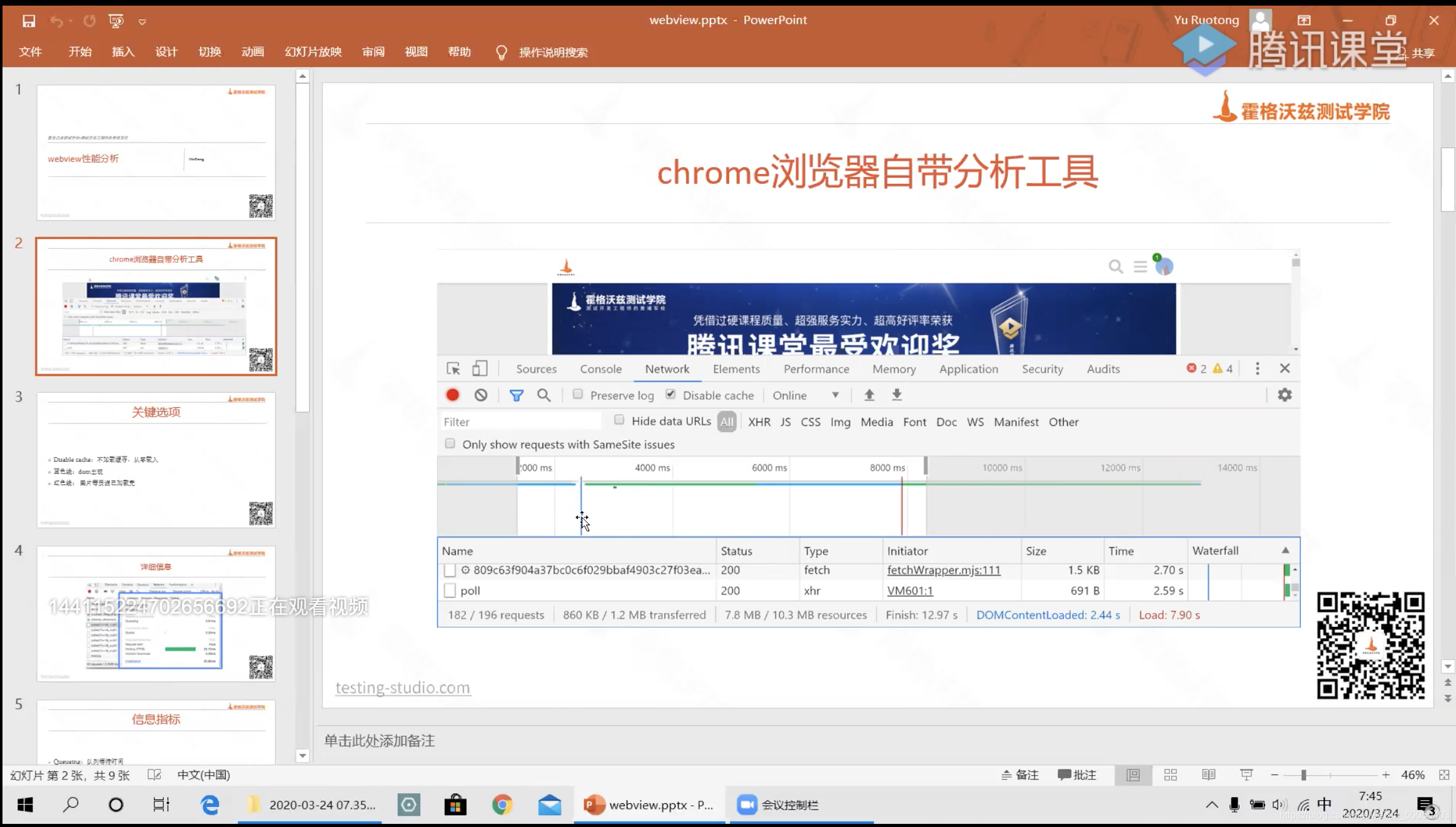

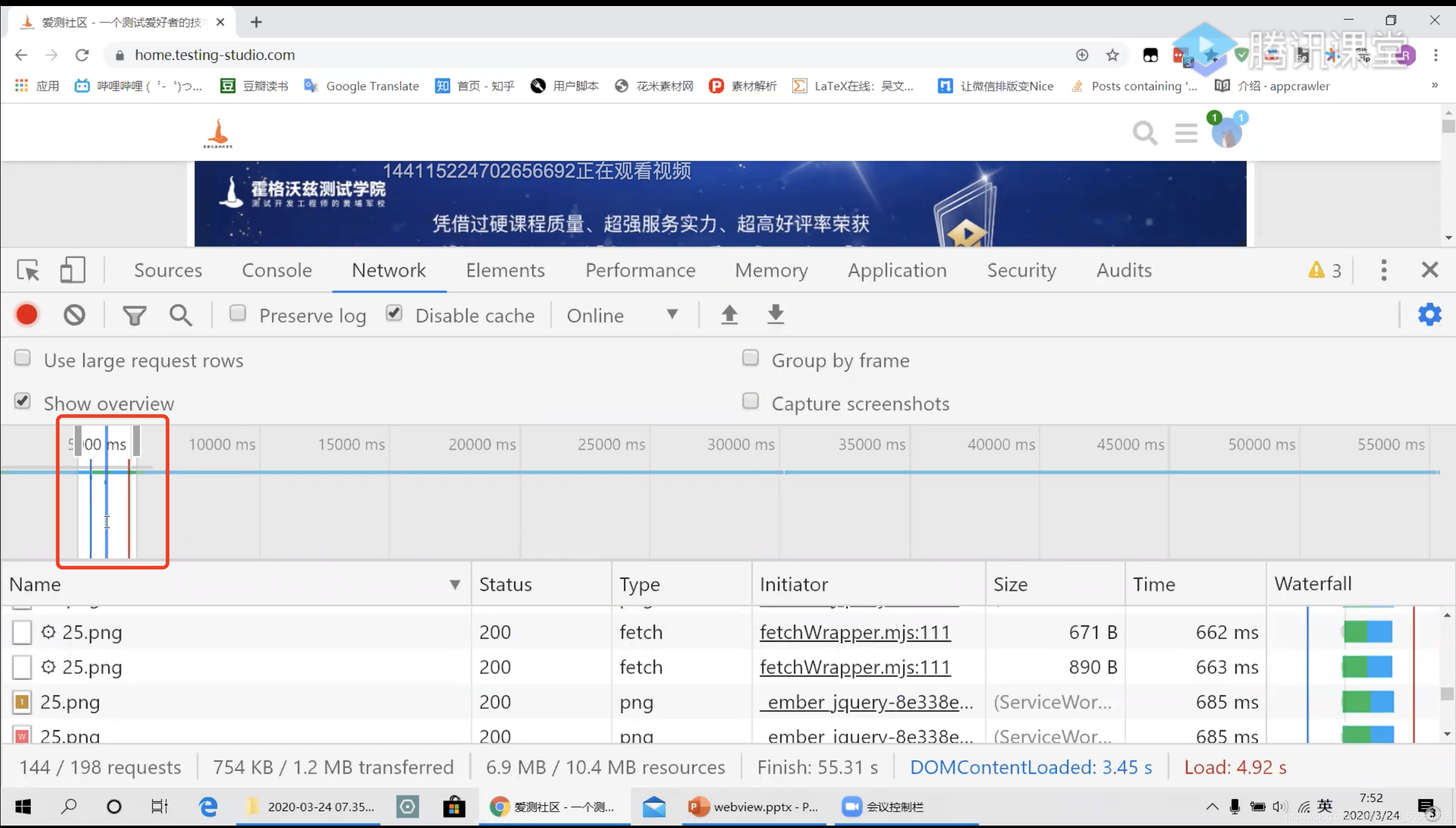

19-3 PC浏览器的性能数据获取与分析

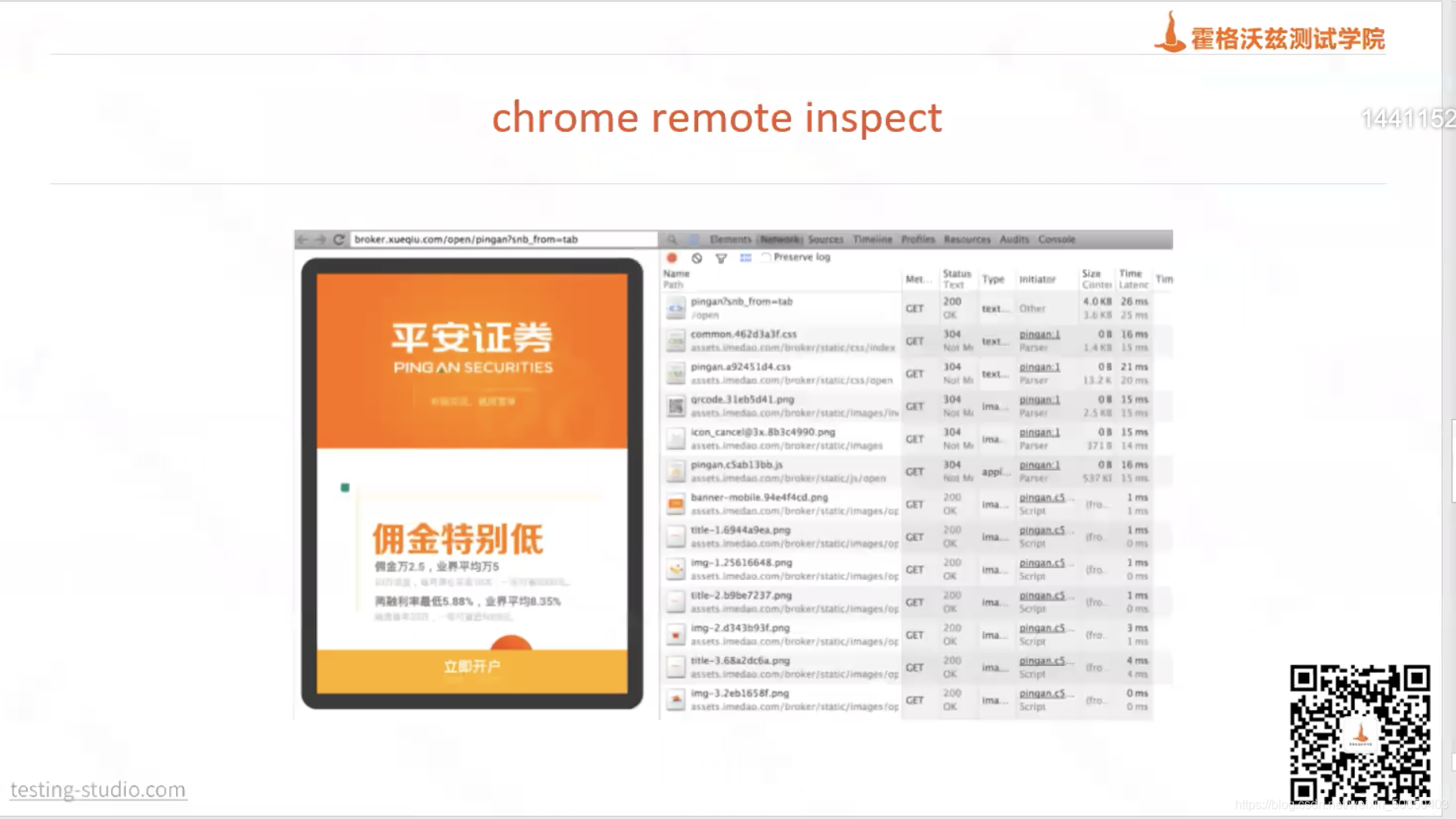

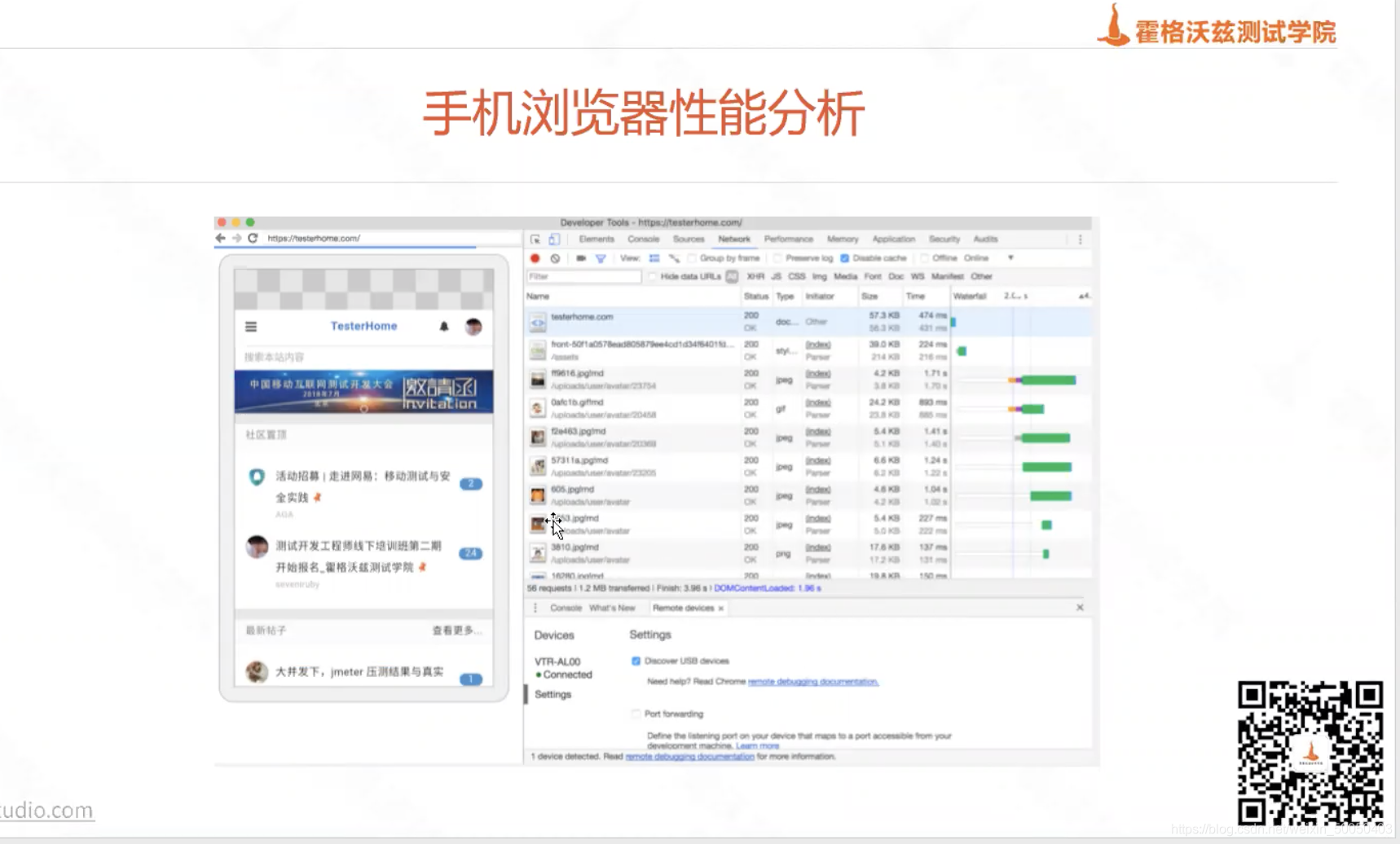

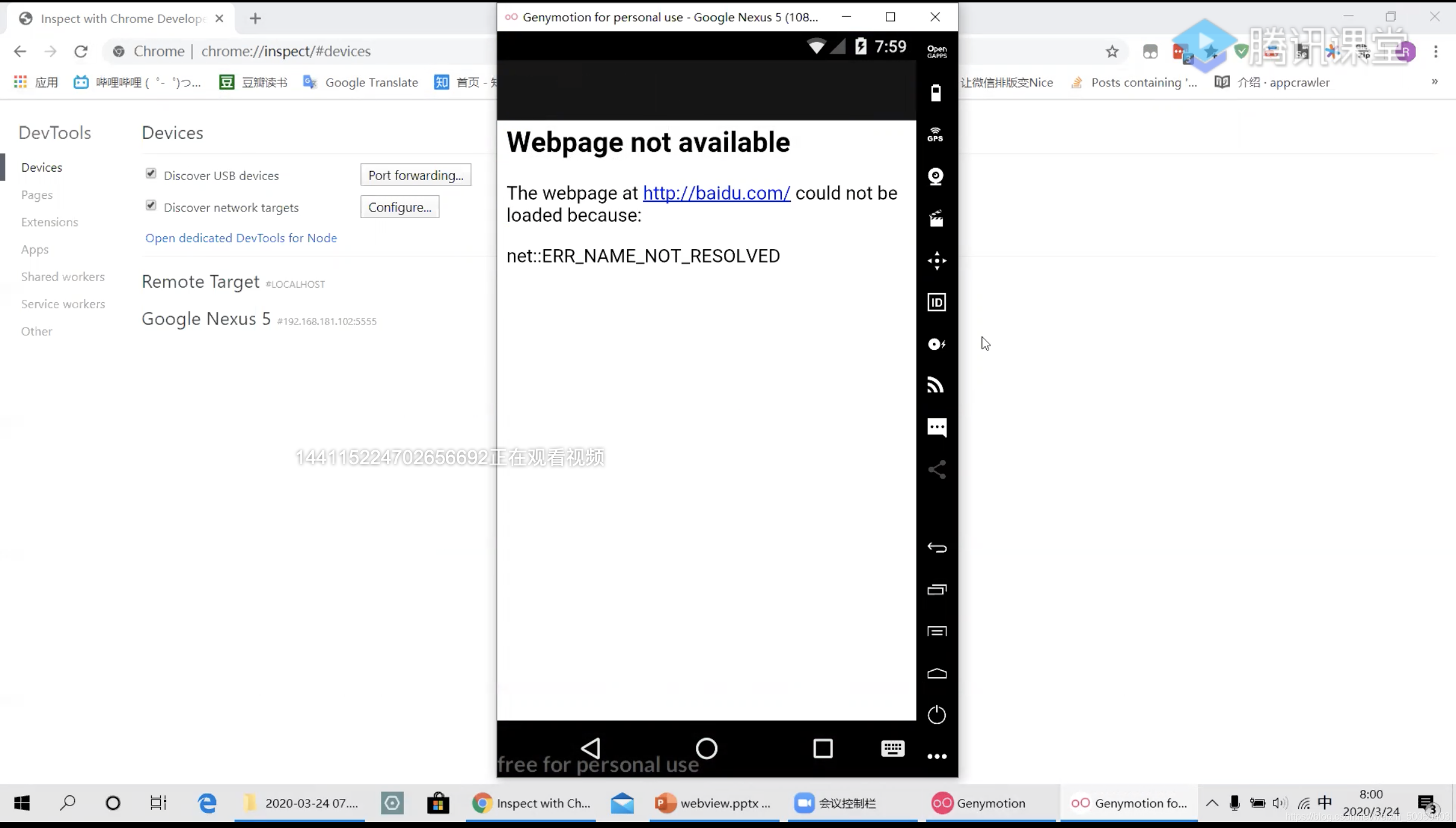

- webview:手机内嵌浏览器,可以加载小型页面,android4.4后直接采用Chrome浏览器,webview主要用来加载html

- h5:就是html5,就是html的技术

- webview通常采用的技术是h5,h5依托webview加载

- 蓝线 :dom加载完全时间(图片,动图,视频等可能都没加载完全)

- 红线:所有资源加载完全

- disable cache:清除缓存(相当于移动端冷启动)

- all:动态资源,静态资源全部加载

- XHR :只加载动态资源

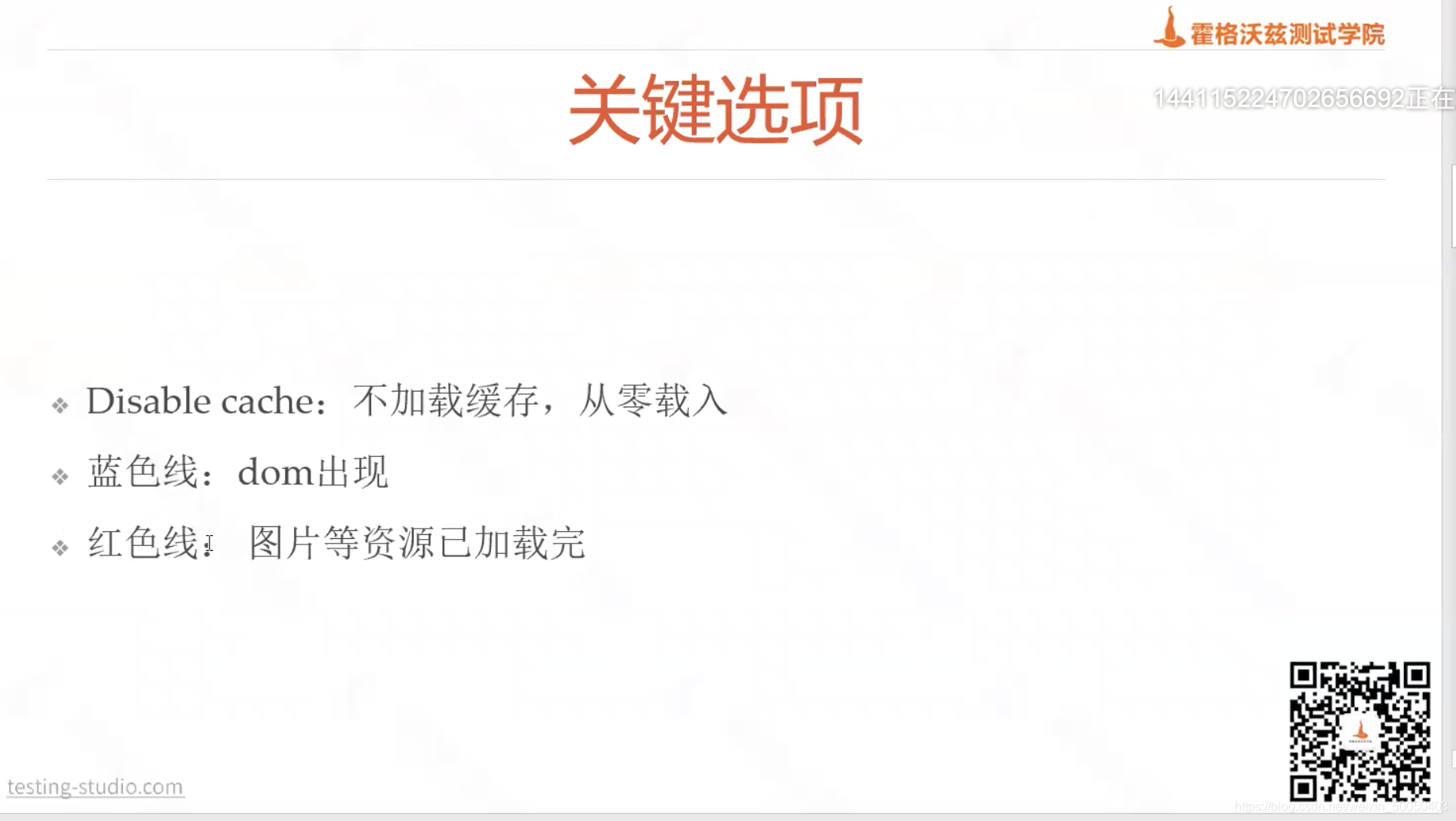

1)关键选项

-

蓝线代表数据的dom出现的时间,到蓝线代表dom加载完全,可以对dom进行点击,sendkeys,但图片,动图,视频未加载完全

-

红线后代表资源加载完全

-

Disable cache:每次刷新时,从0开始,清除缓存,相当于移动端的冷启动

-

XHR:加载动态资源,图片,CSS静态资源不会出现在悬框里

selenium中

- xpath方式定位是在dom中查找,dom加载后即会查找

- css方式定位是在css加载完成后查找(图片等加载完成)

- 使用css 定位更稳定

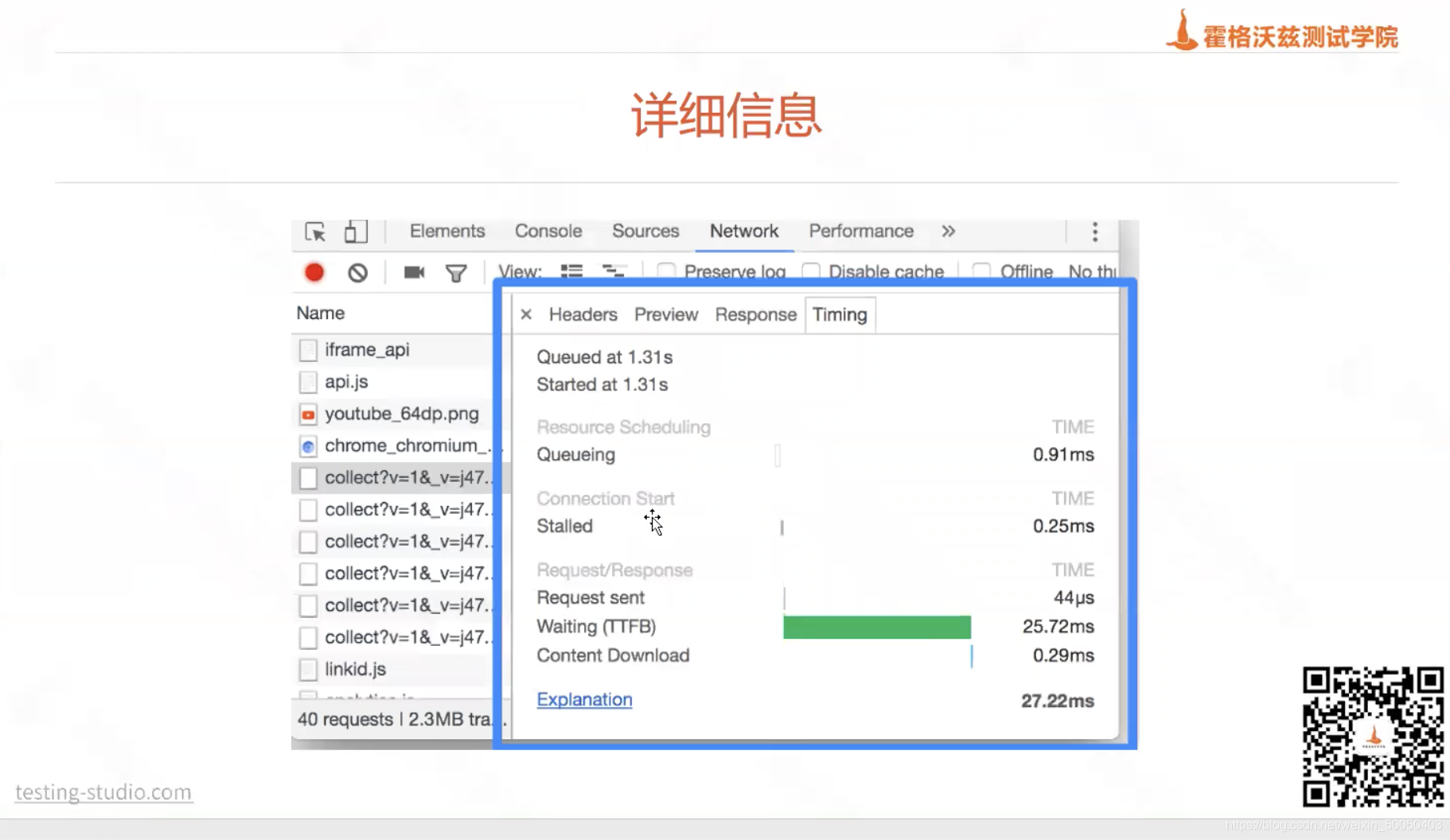

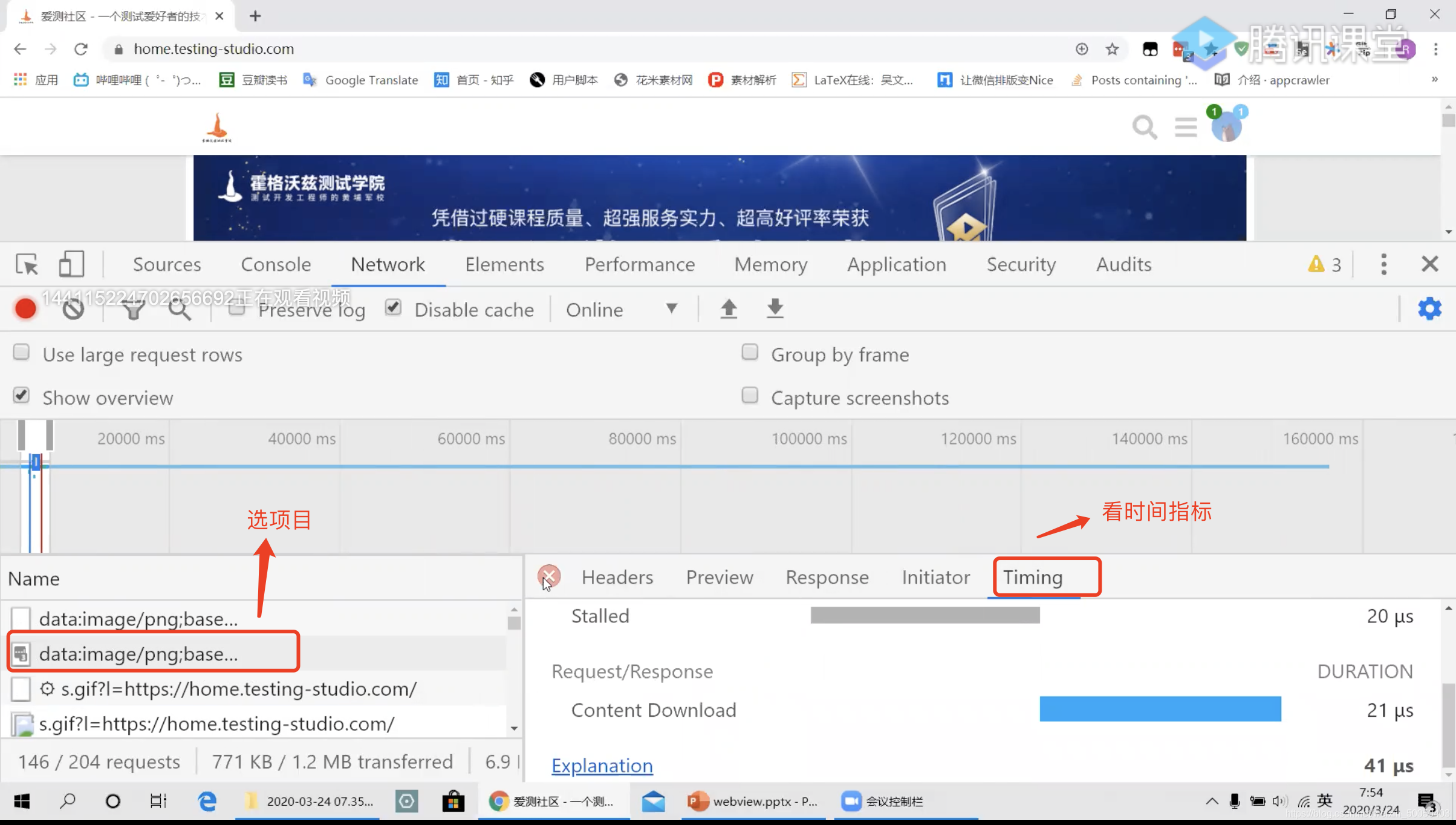

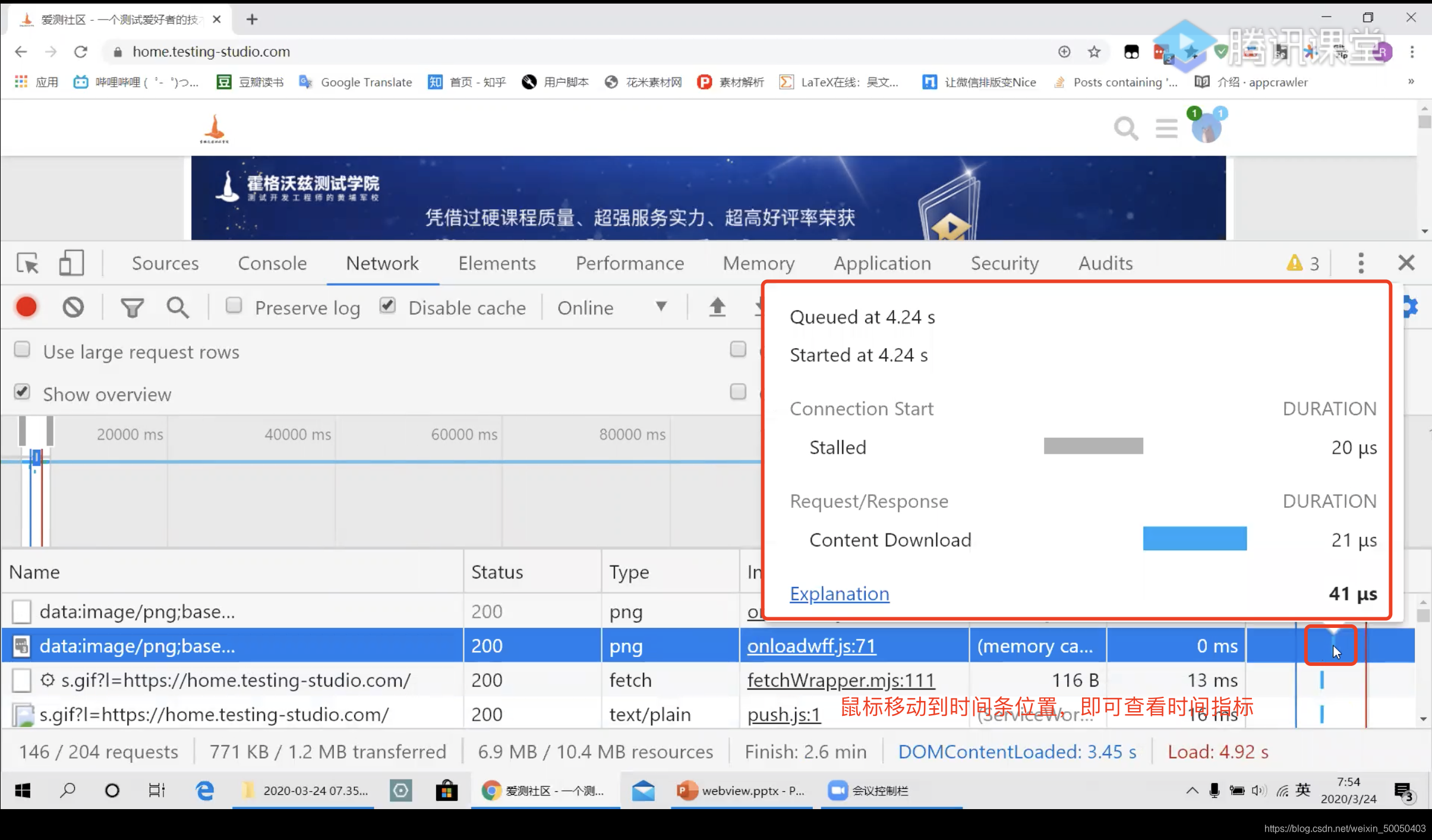

2)时间线关键信息

双击项目即可点击时间线

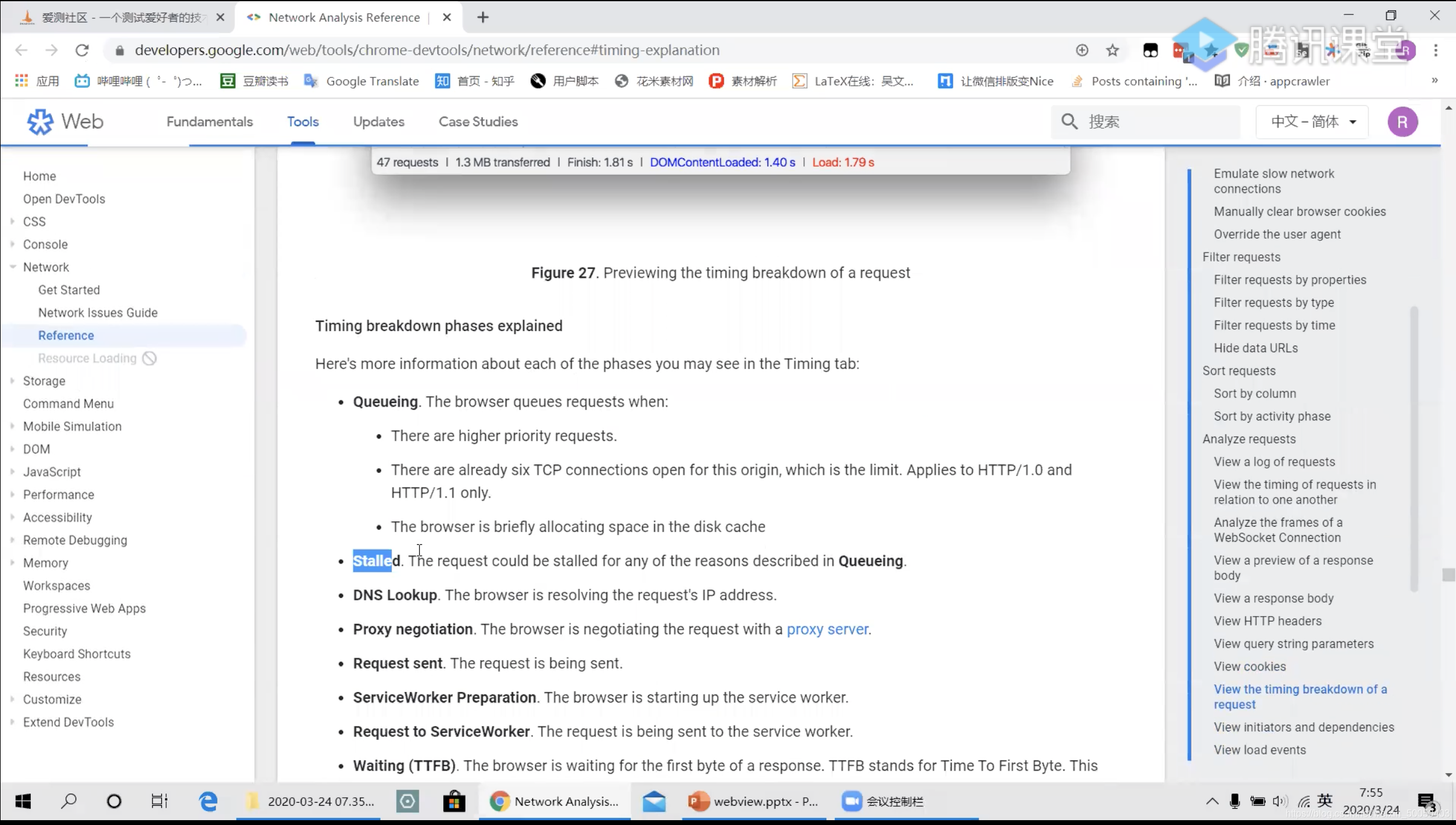

- Queueing:排队时间(数据传输过程中排队过程,队列排队0.91ms)

- Stalled:资源在排队过程中被丢弃的时间(在队列排队中请求停止请求0.25ms)

- Waiting(TTFB):等待服务器响应的时间(发出了一个请求,等待了25.72ms收到服务器的响应)

- Content Download:下载资源的时间

鼠标选定拖动后可以只显示选中内容

Explanation——官网字段详细解释

Chrome62版本webview比较稳定

19-4 系统资源分析

1)cpu统计

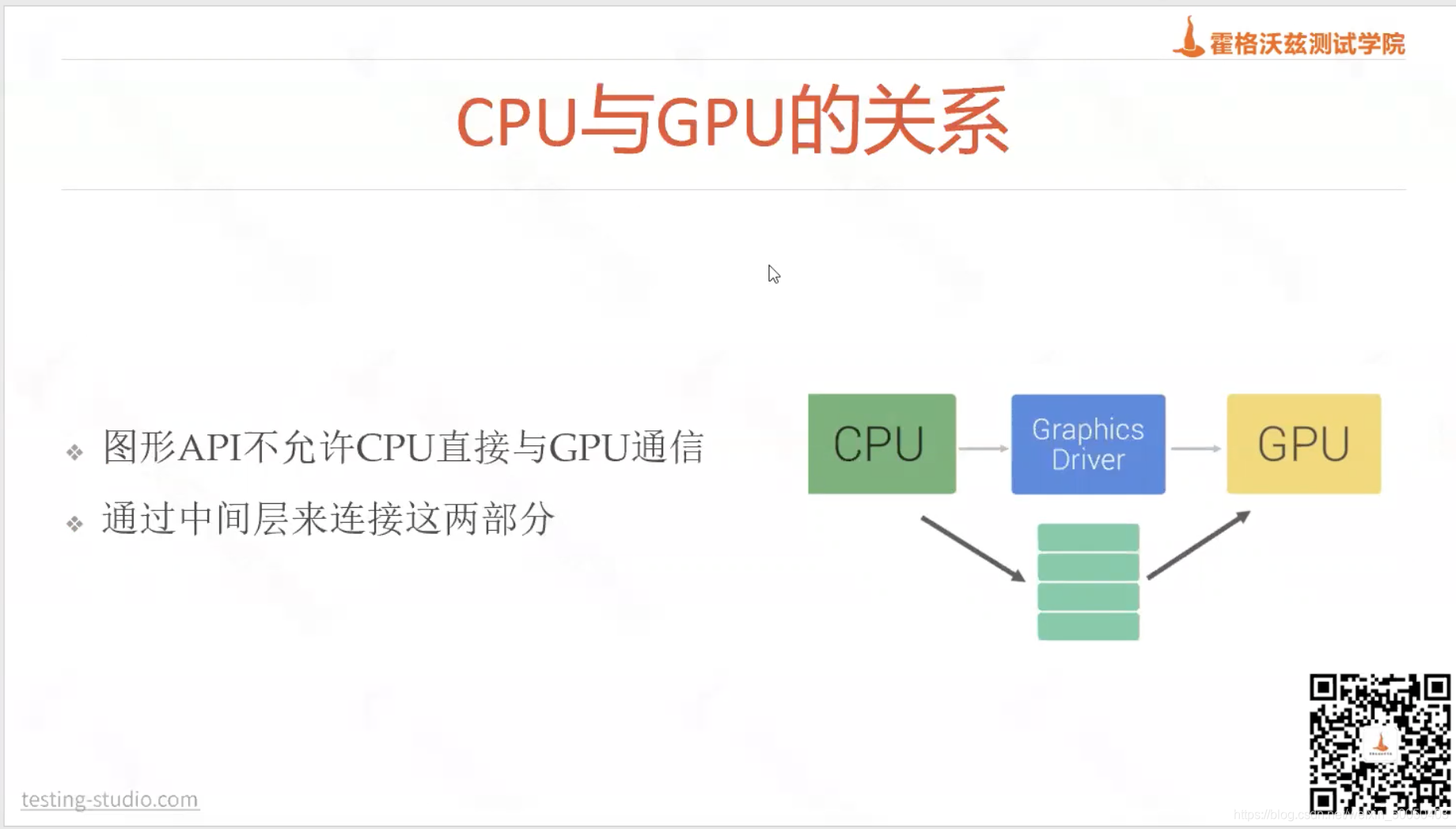

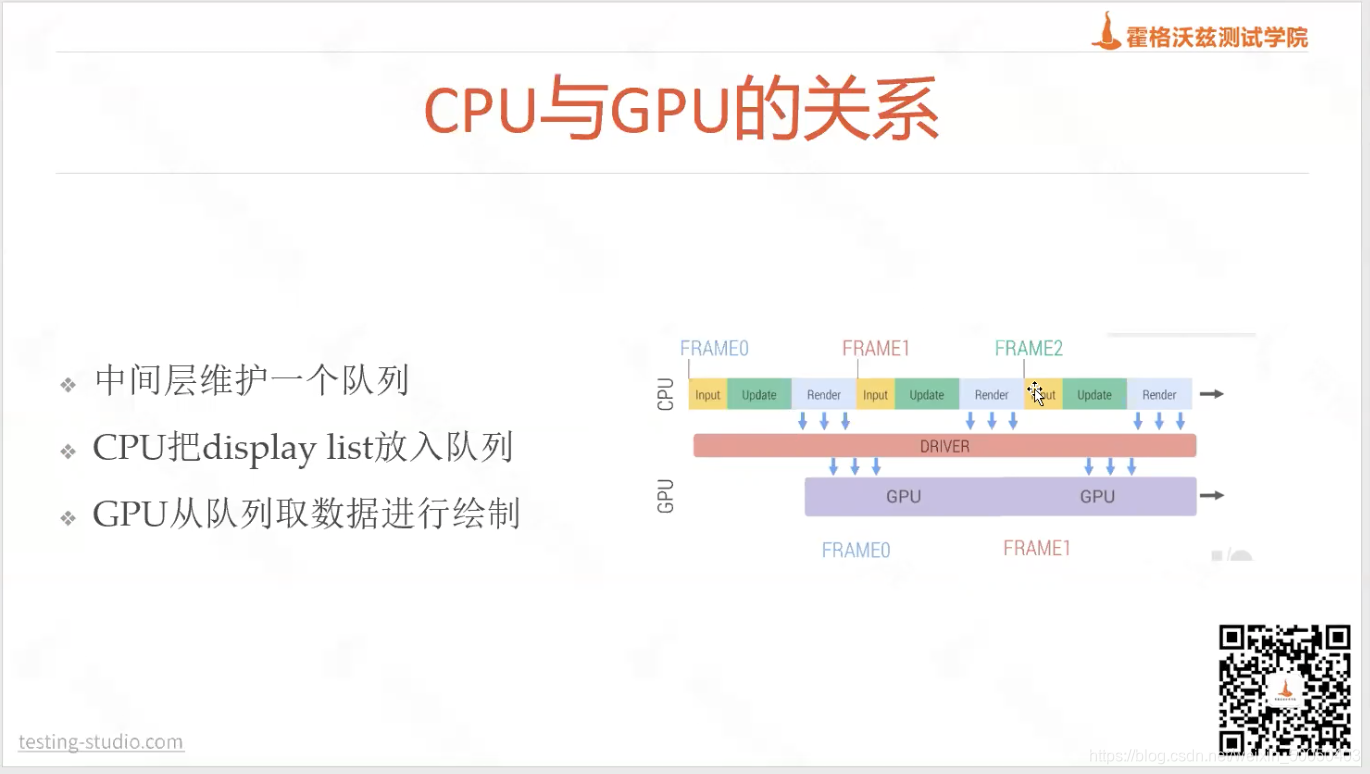

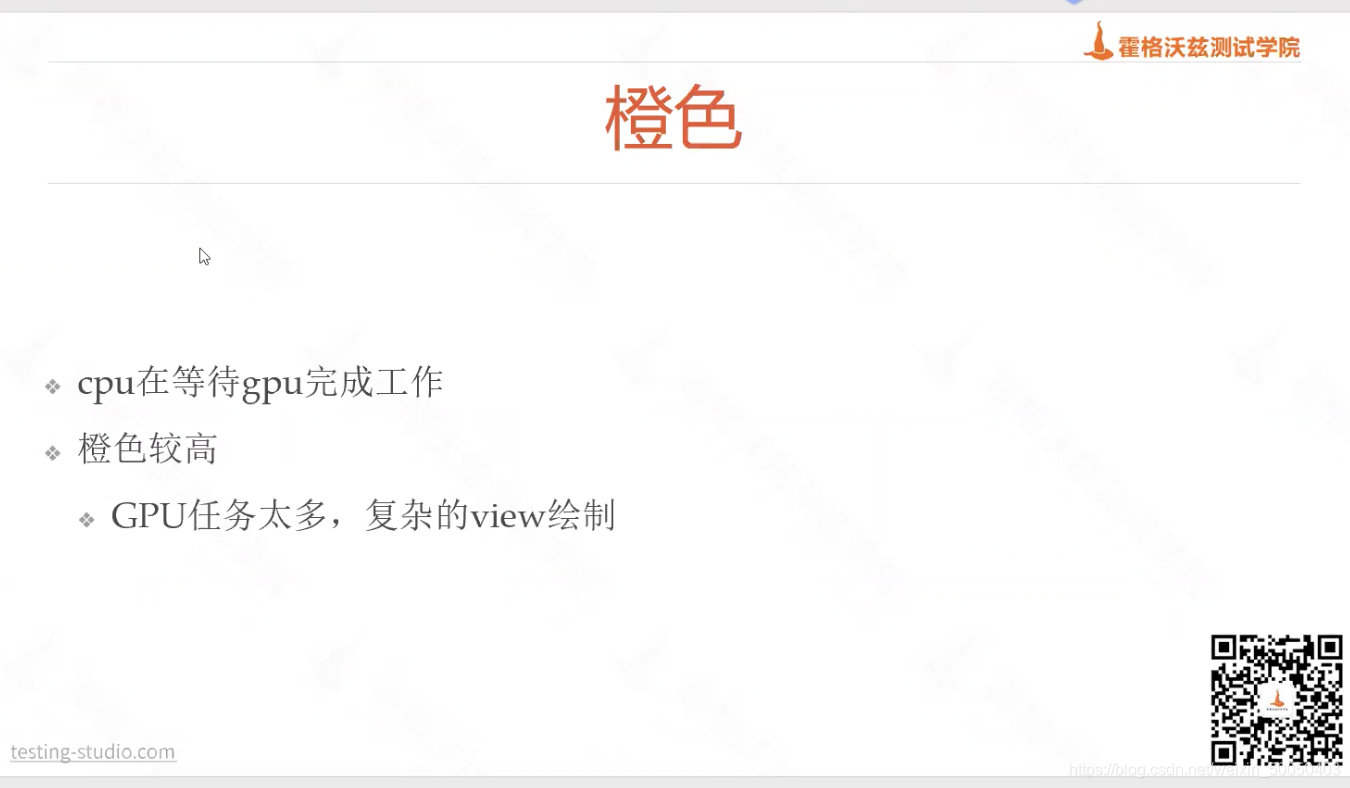

cpu处理图形,完成后,GPU拿到图形进行绘制

中间经过Graphics中间件绘图处理工具

cpu处理过快,GPU处理过慢,出现缓存(绿色方块,队列),进行码队

如果GPU显示完整,GPU渲染过程平缓,队列也好,那么cpu一定也也没问题

因此可以借助GPU绘制工具,反观CPU状态

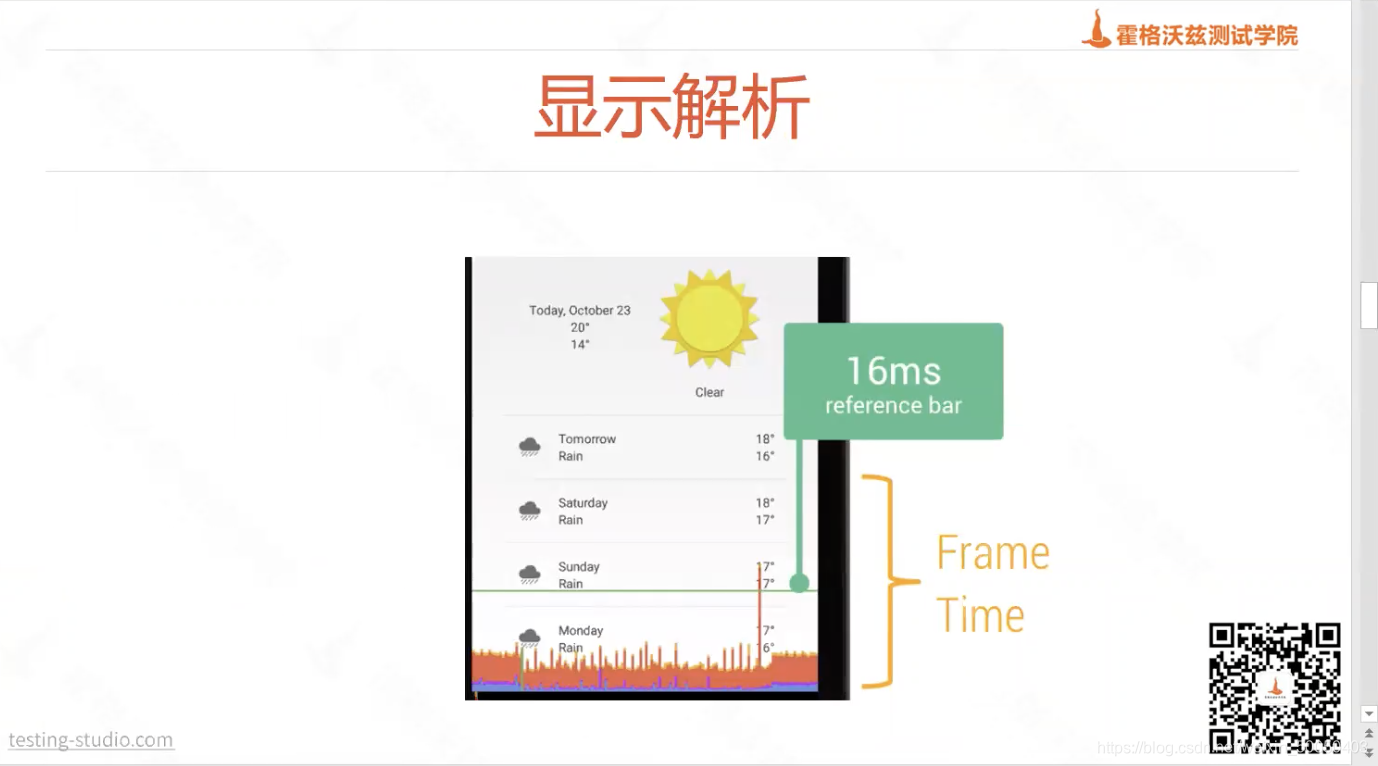

GPU渲染工具

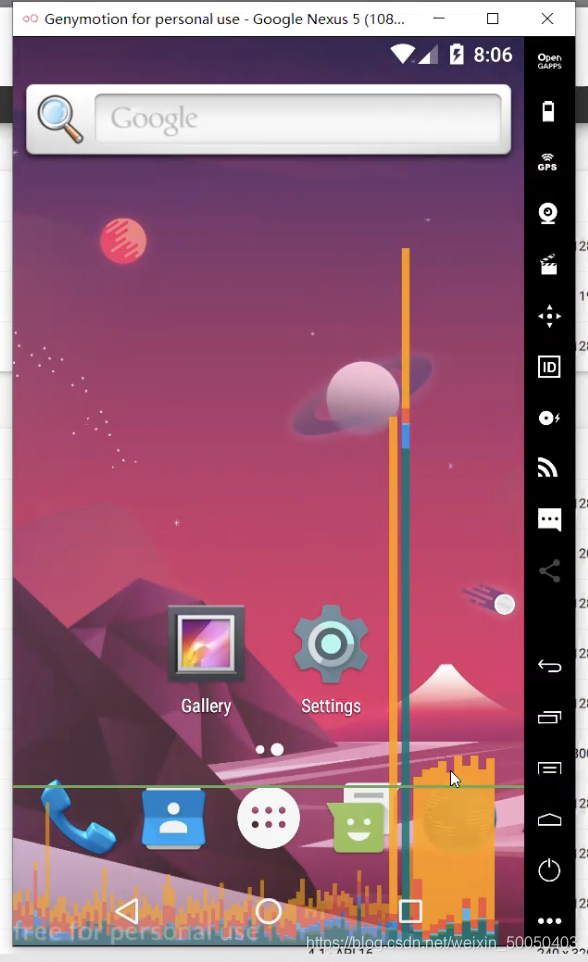

- 每个竖条都是1帧,每1帧代表一个画面

- 绿线:看电影时fps通常为24,1s绘制24帧,android规定绘制1帧时间不要超过16ms,绿线代表16ms,超过绿线代表超过16ms,超过16ms时现象:发生卡顿

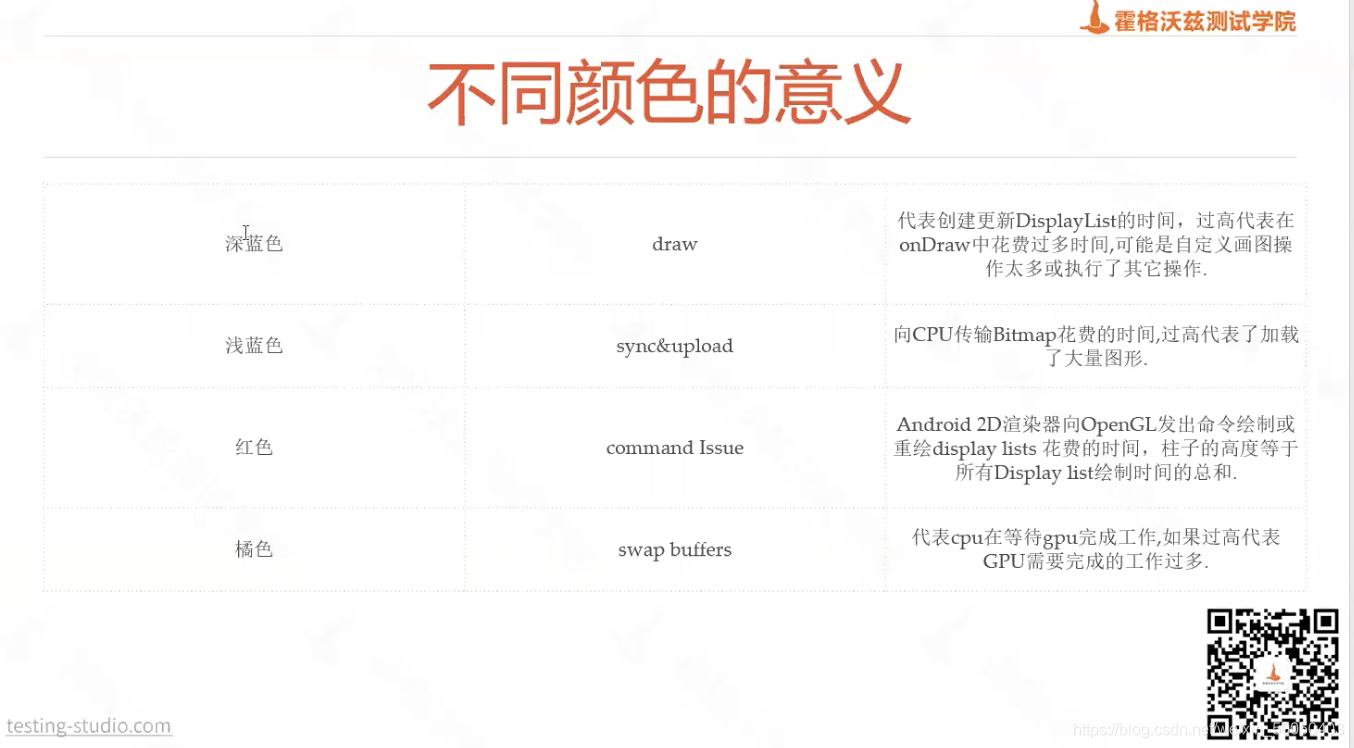

GPU拿到view之前的工作,CPU放入队列中,中间件处理的过程即为蓝色

onDraw:对图形进行绘制的函数,绘制的基础:Convert类似画布,在画布上调各种函数,比如画三角,画圆圈,而convert和绘制过程要放到ondraw函数中,如果ondraw过于负责,蓝线可能会飙高

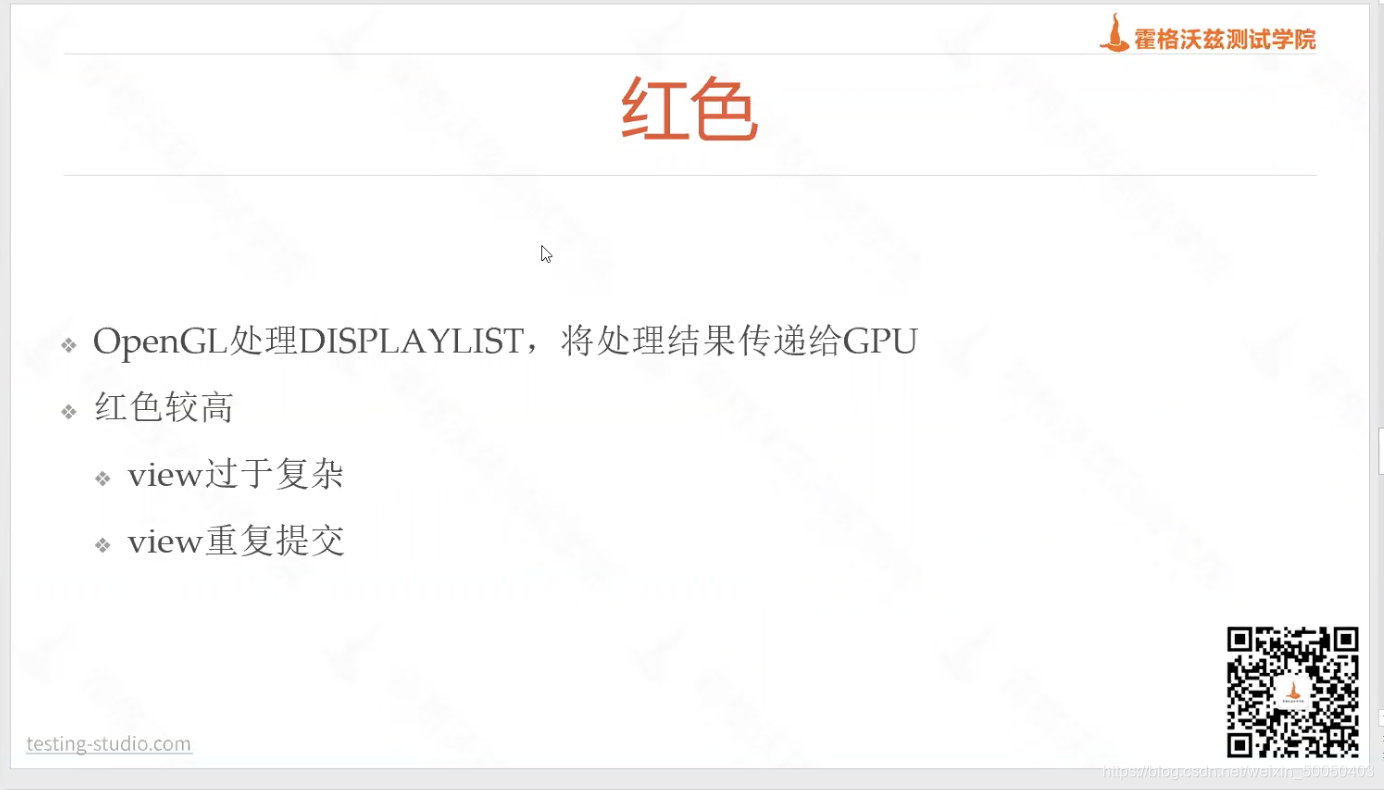

OpenGL或其他中间件处理displaylist

较高:负载过重

页面是多层的,0,1,2,3层,反复提交某一层,可能造成view重复提交,红线过高

可到android官网查看

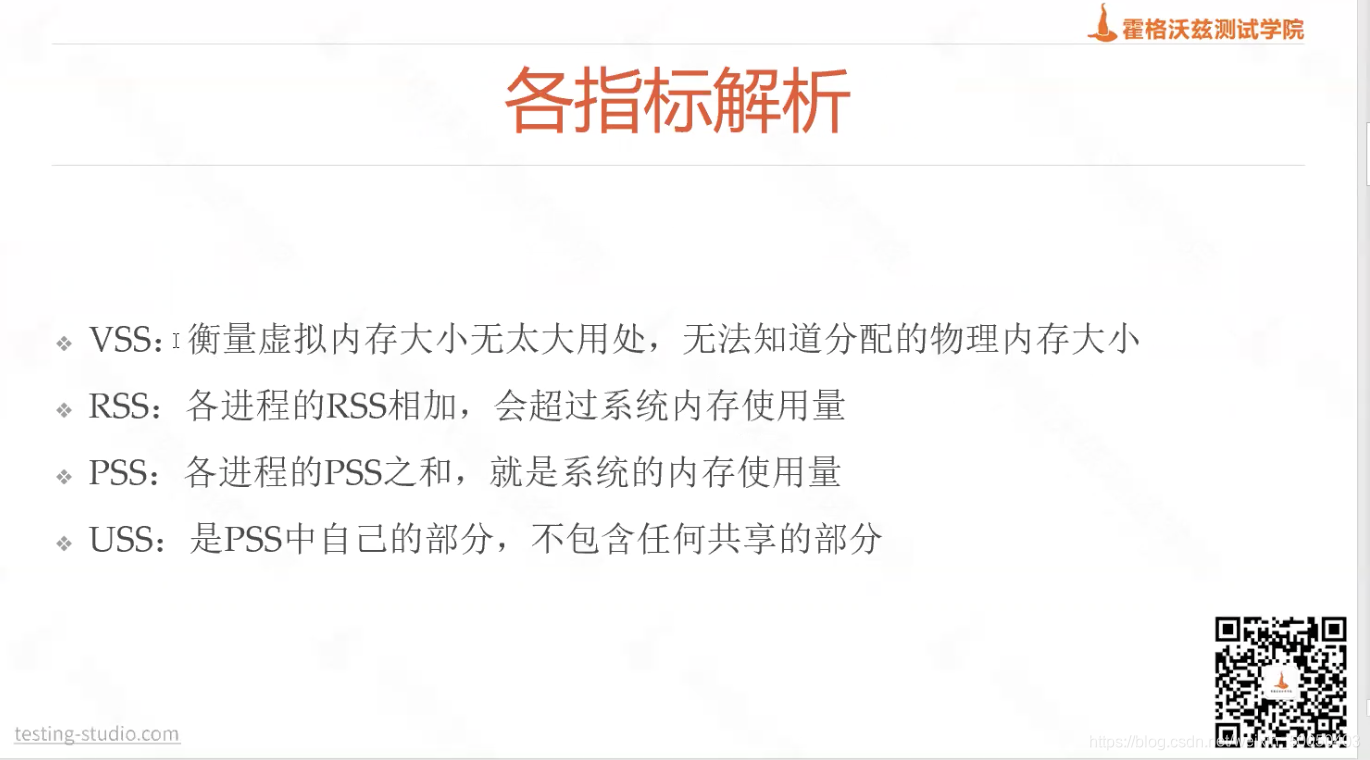

2)mem统计

手机room即为内存

所有RSS 相加大于实际使用的物理内存(不按比例分配)

所有PSS相加等于实际使用的物理内存

共享内存: 交互数据存放在共享内存中

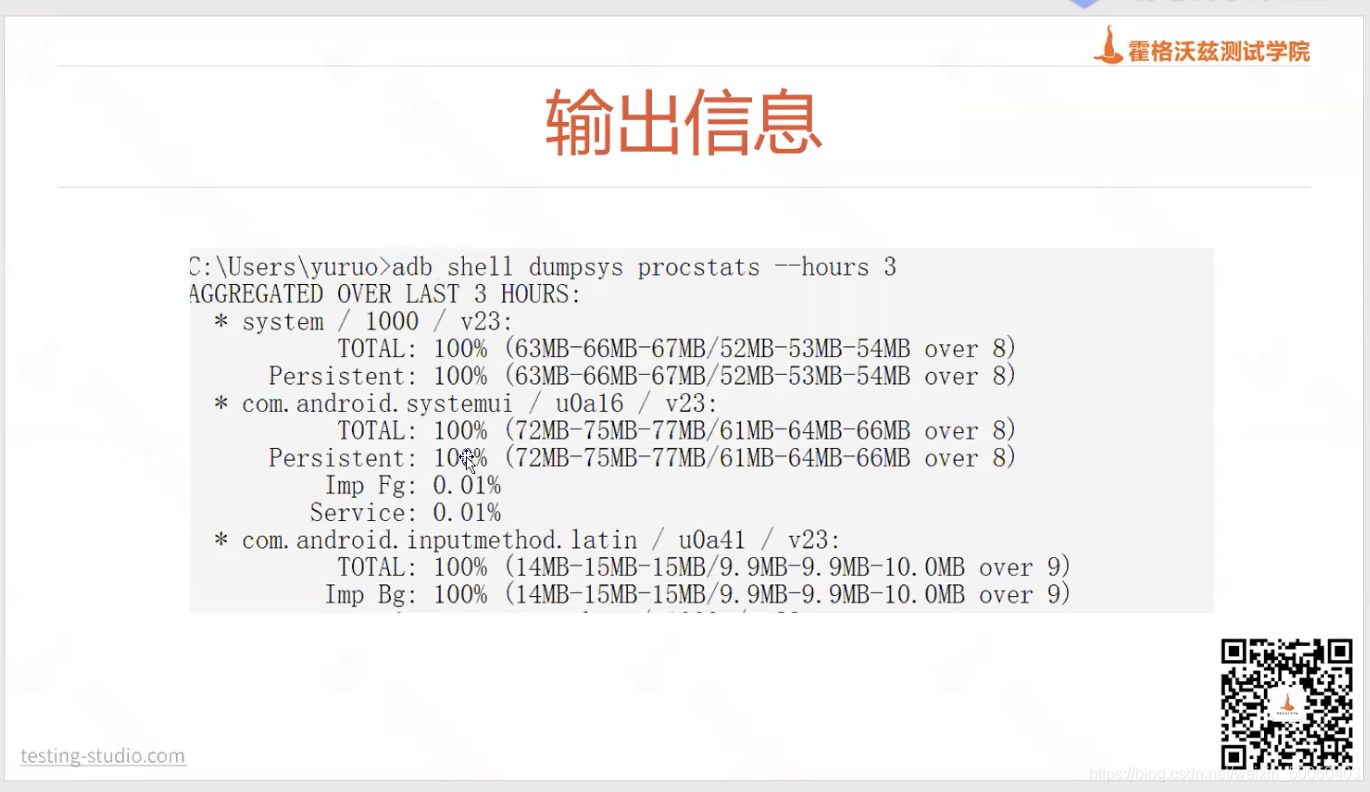

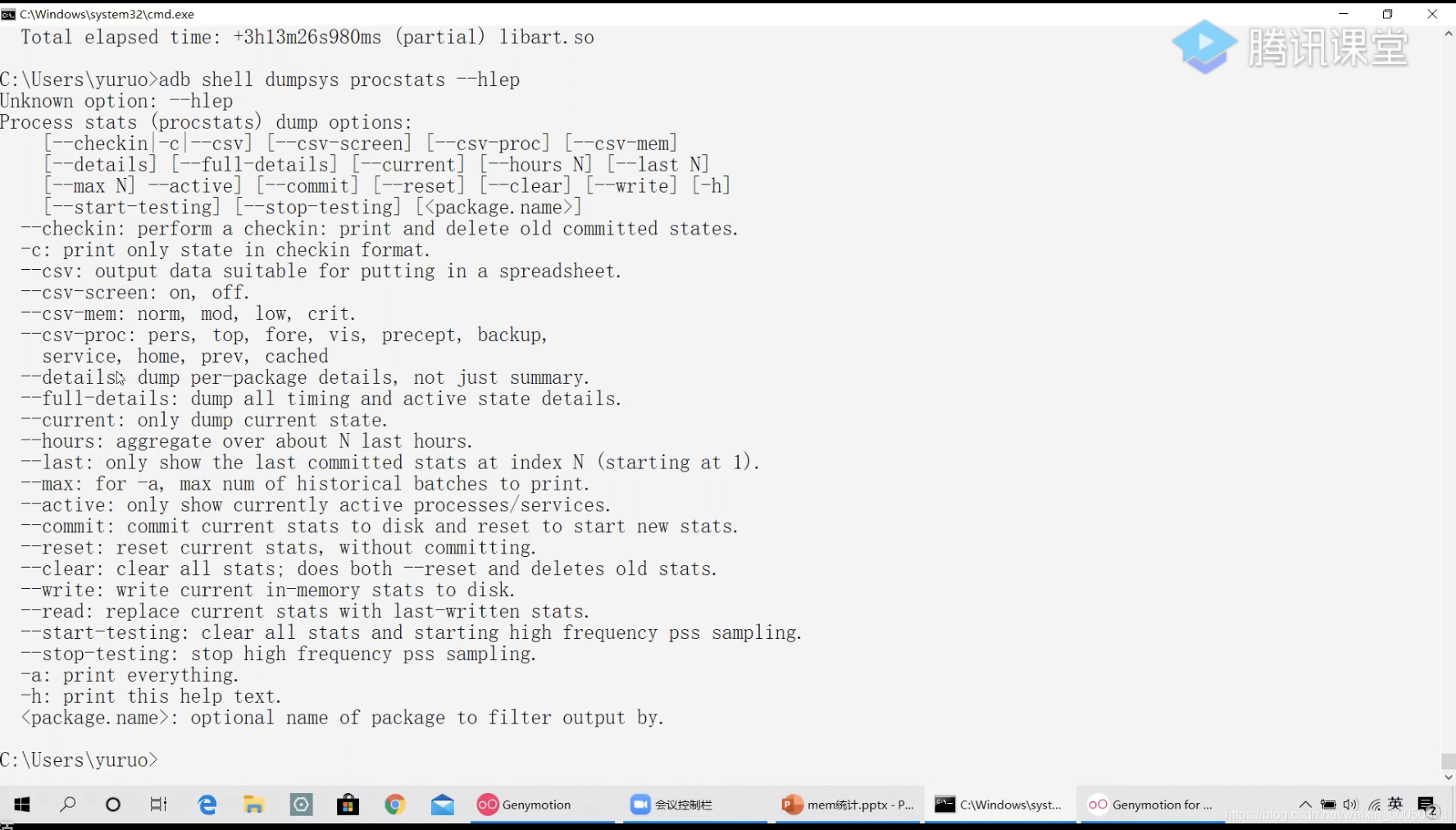

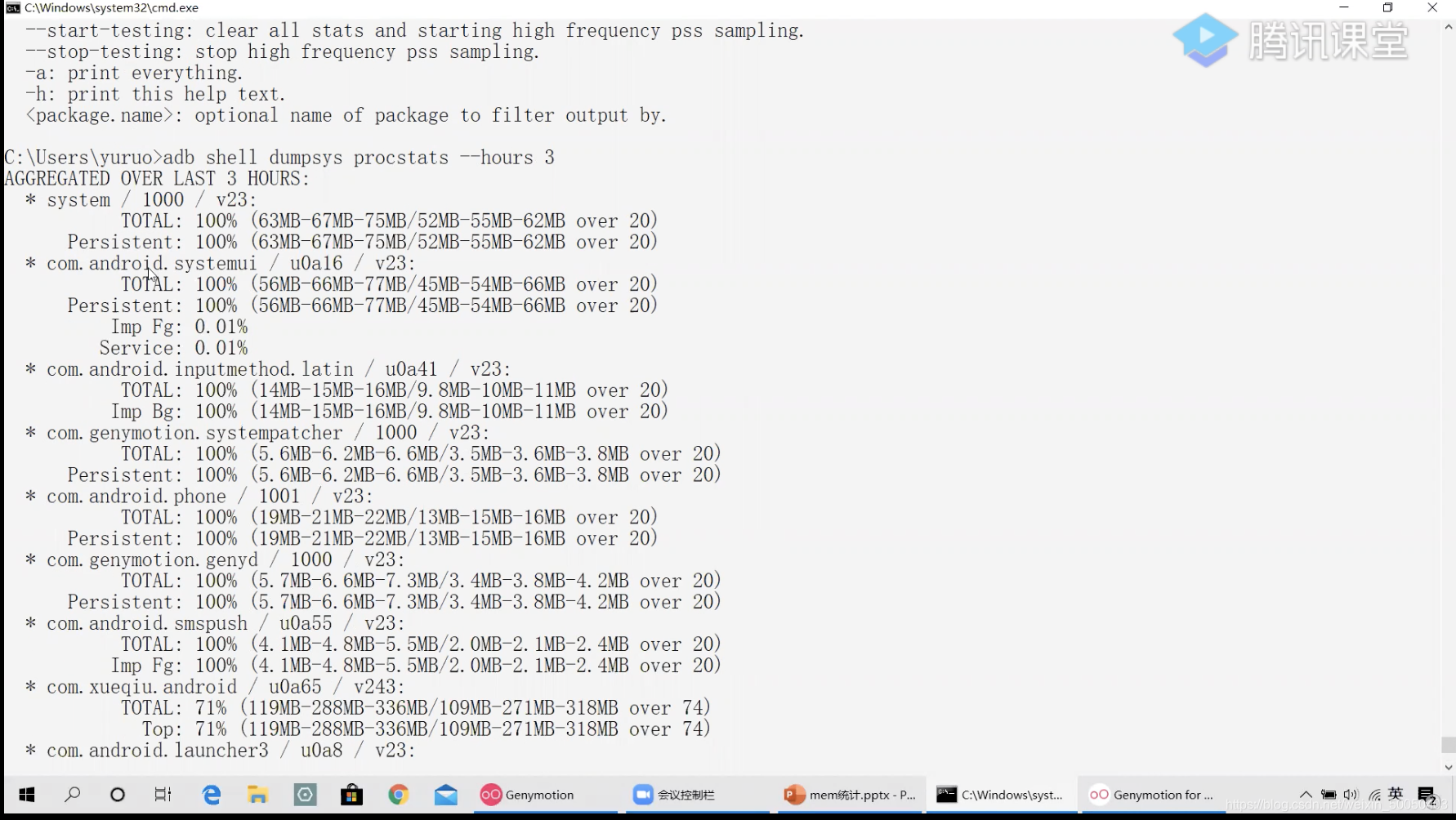

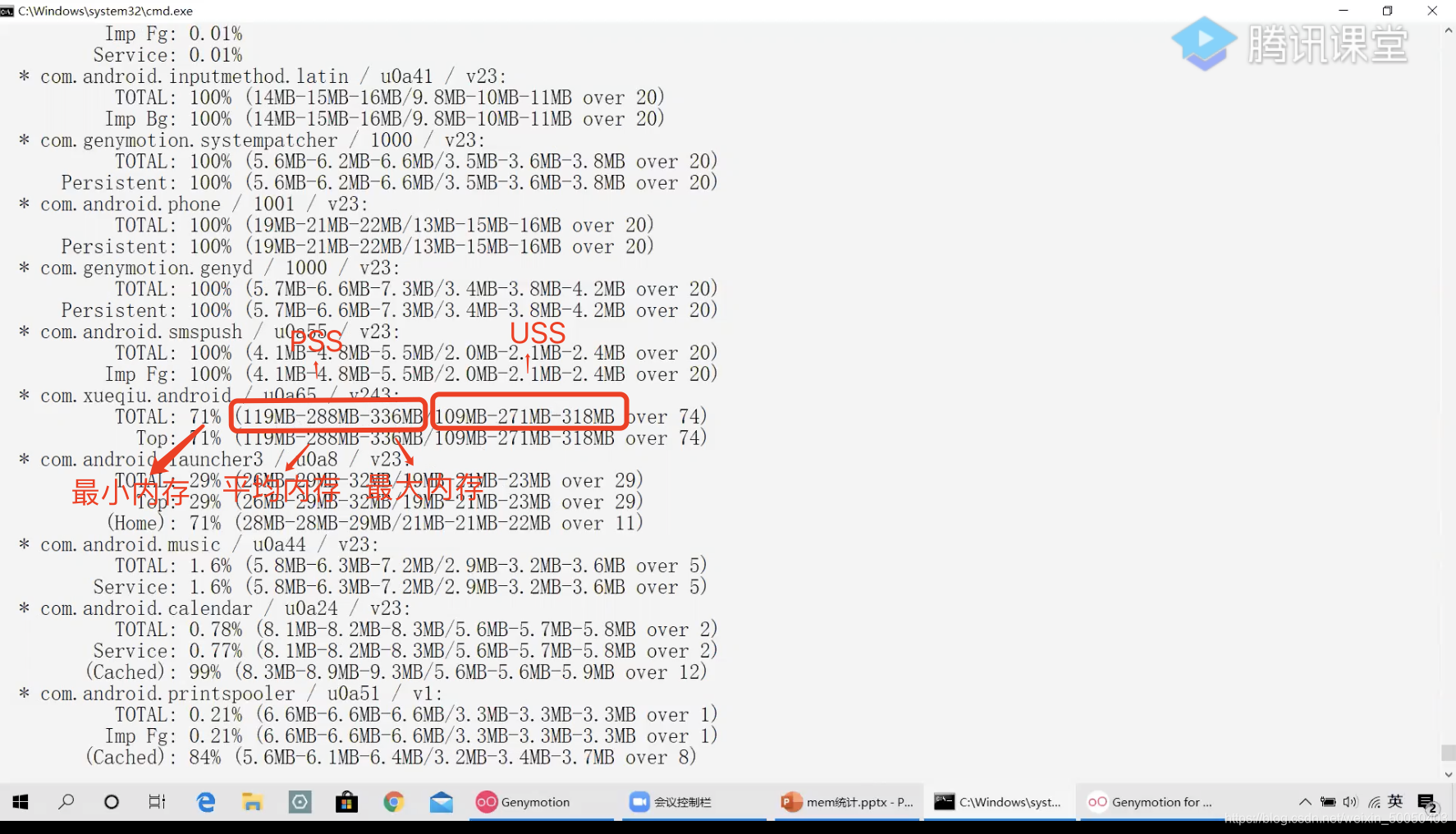

查内存命令procstas

process stats进程状态

– hours 仅看3小时内的

*进程名,用户名,版本号:

- Total综合内存情况:100%代表3个小时内完全占据了内存,说明应用在3个小时内一直在启动,没有中断过

- Persistent长驻内存:期间一直长驻的时间

- Imp Fg是否前台显示

- Service是否以服务形式驻留内存

- Top目前最高级别

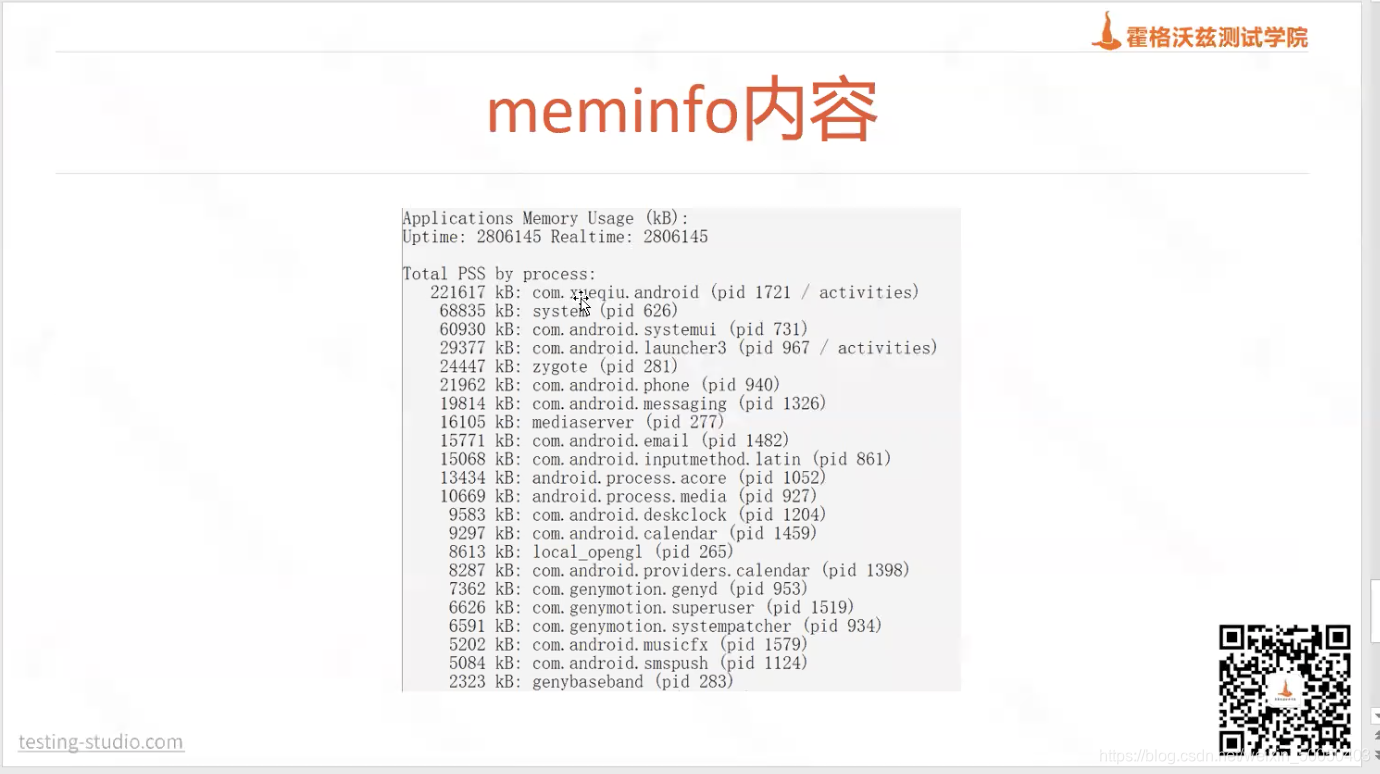

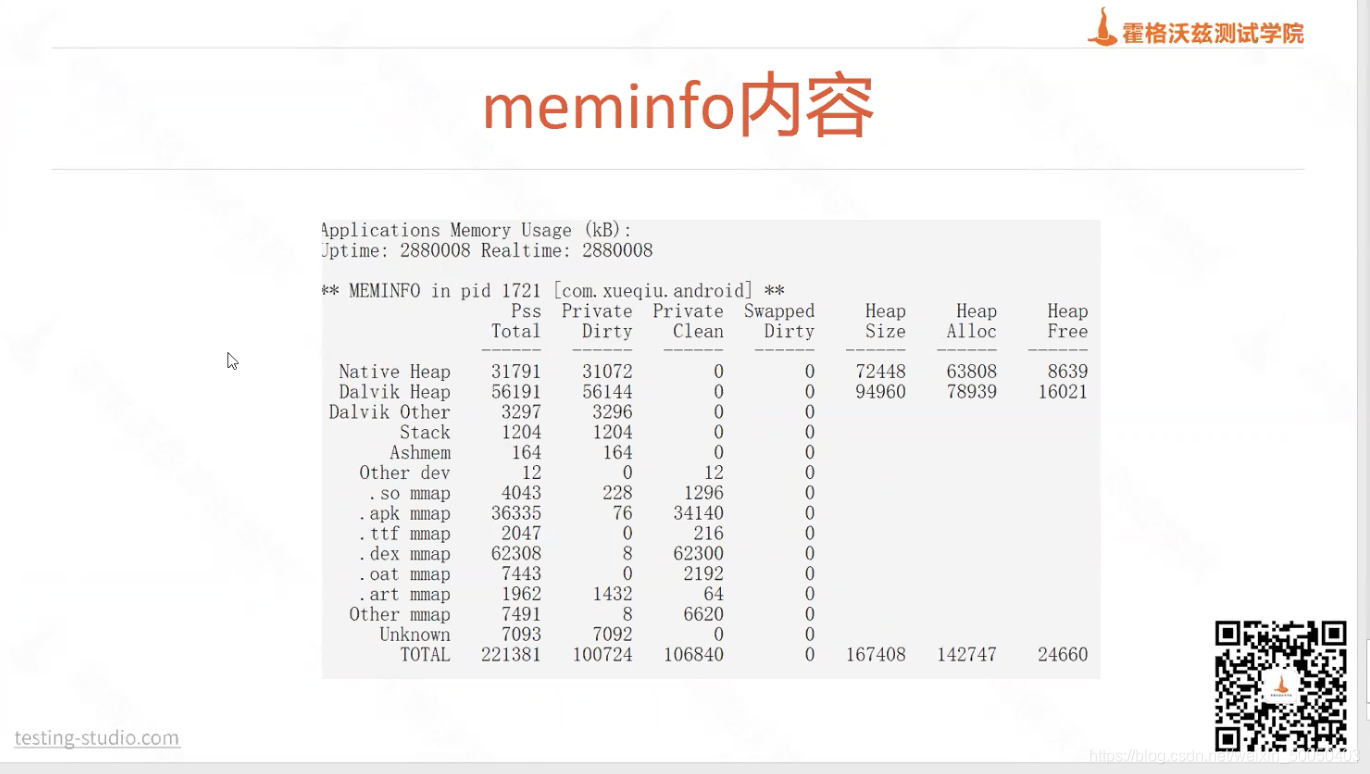

也可以用meminfo命令

如果不指定包名,默认以PSS进行排序

提示

- 同一时间total有好几个100%,同一时间有多个占内存应用,测试内存不准确,做版本对比才有意义,而不是看应用本身内存大小

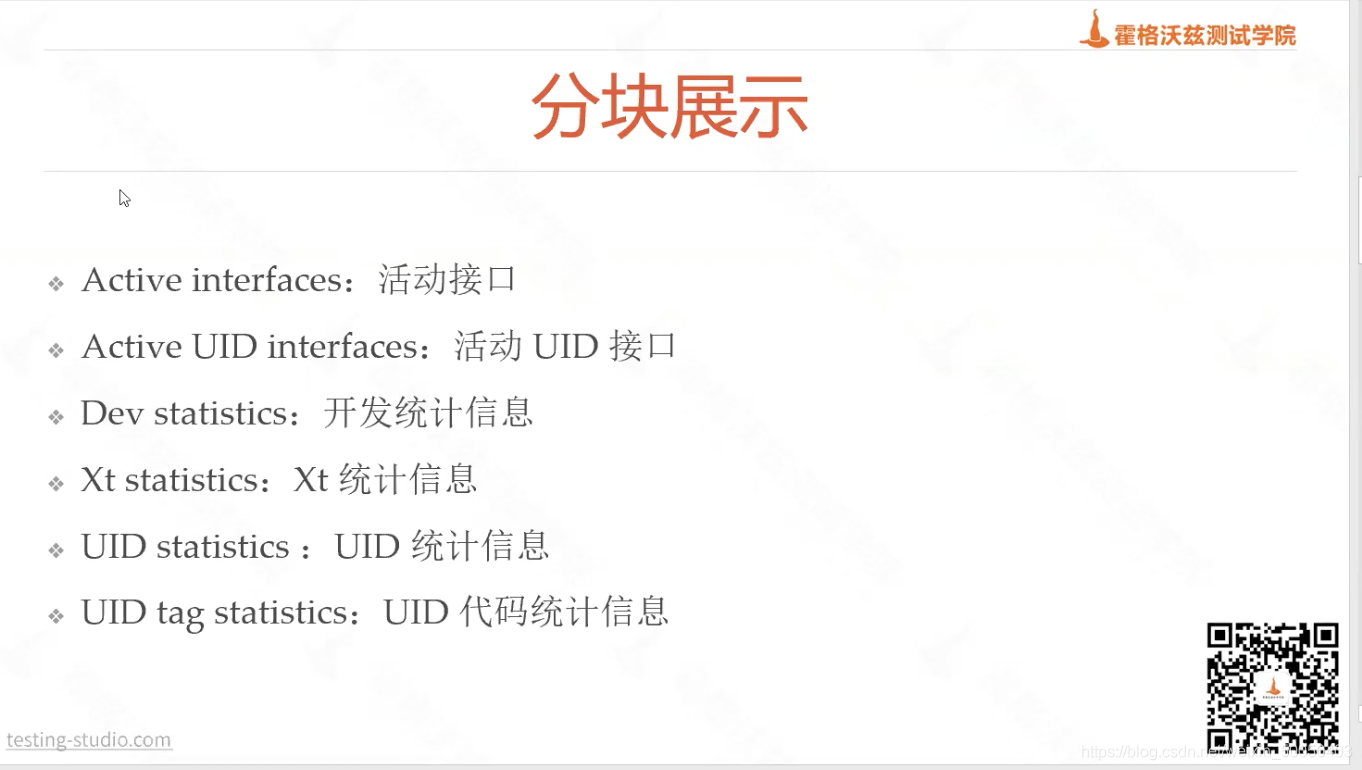

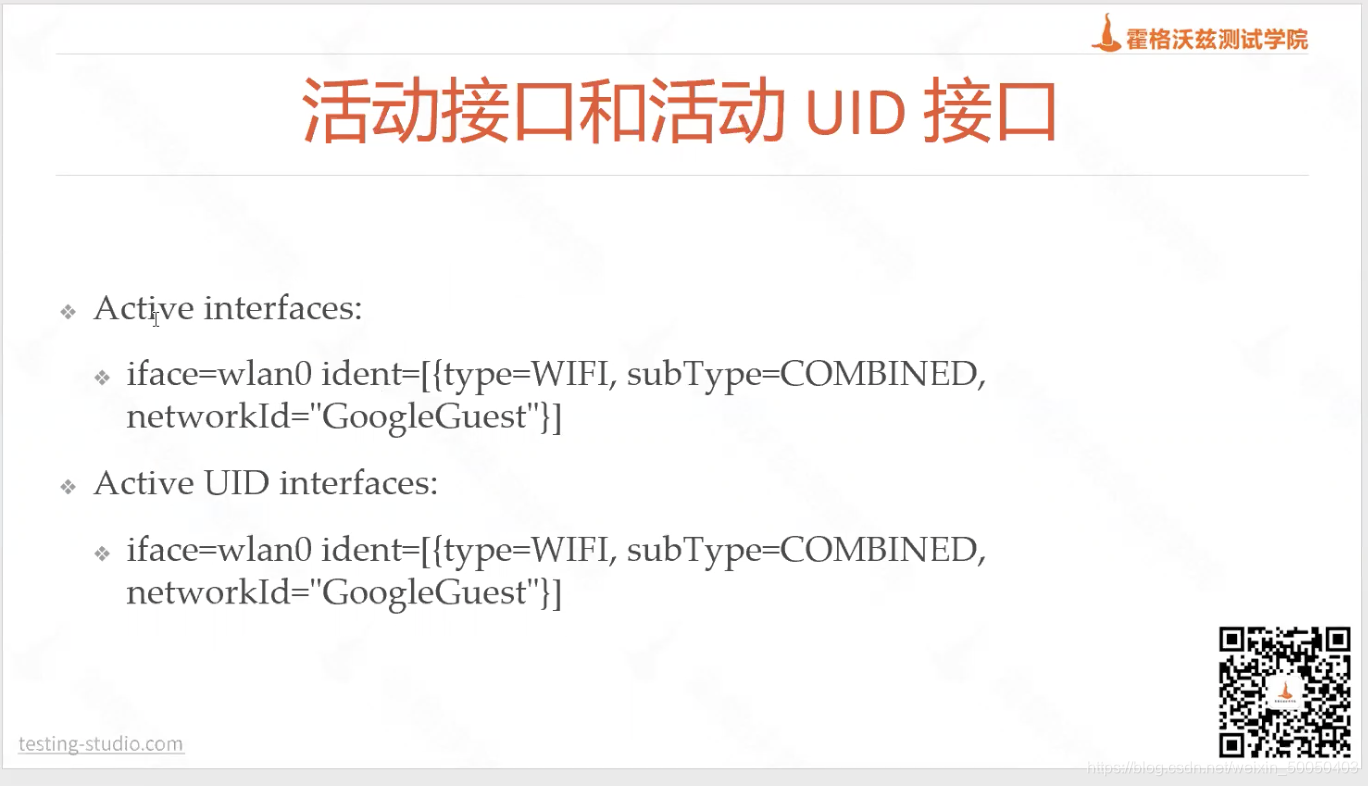

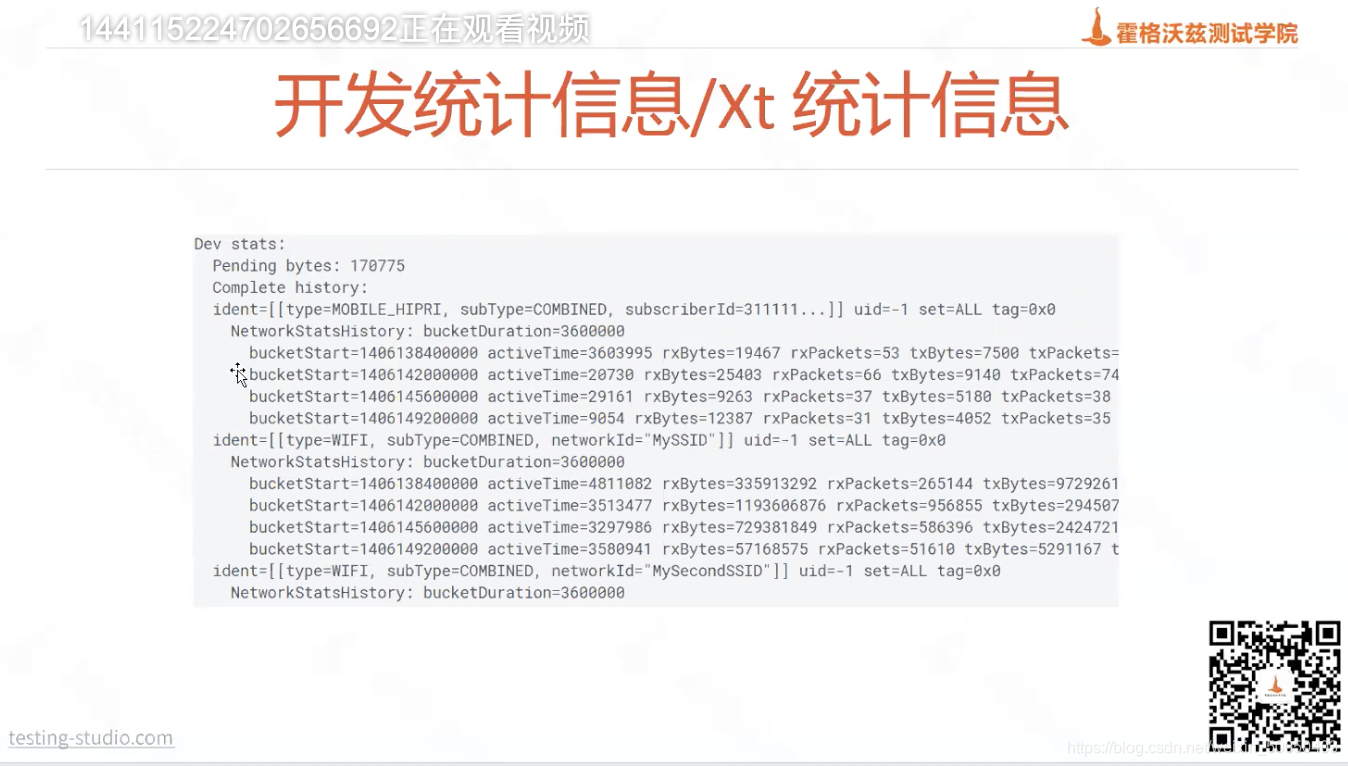

3)网络流量分析

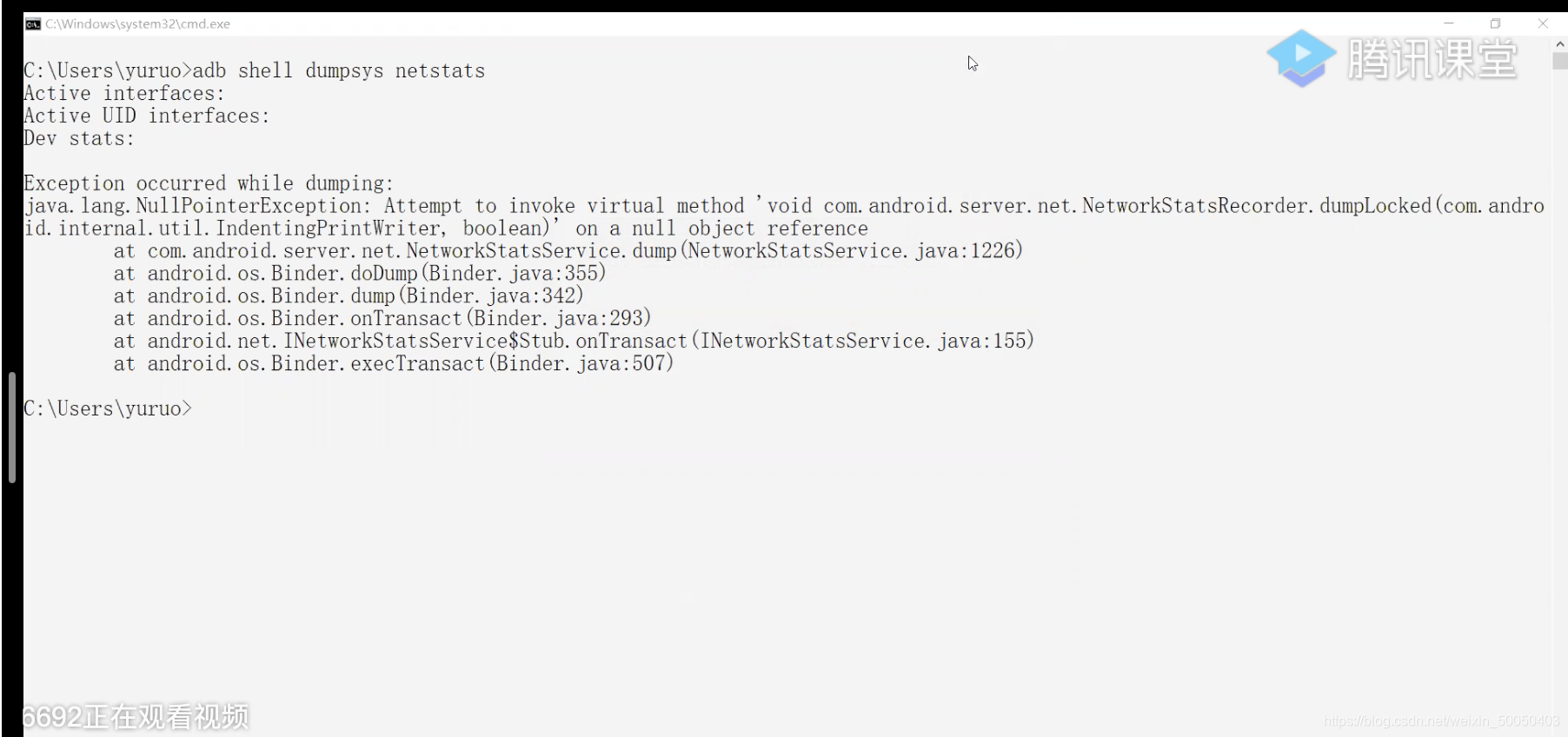

显示网络流量命令

活动接口和活动UID接口在android中未做区分,为统一数据

type:网络类型

subType:子网类型

networkID:网络ID

流量抓控以ident为单位

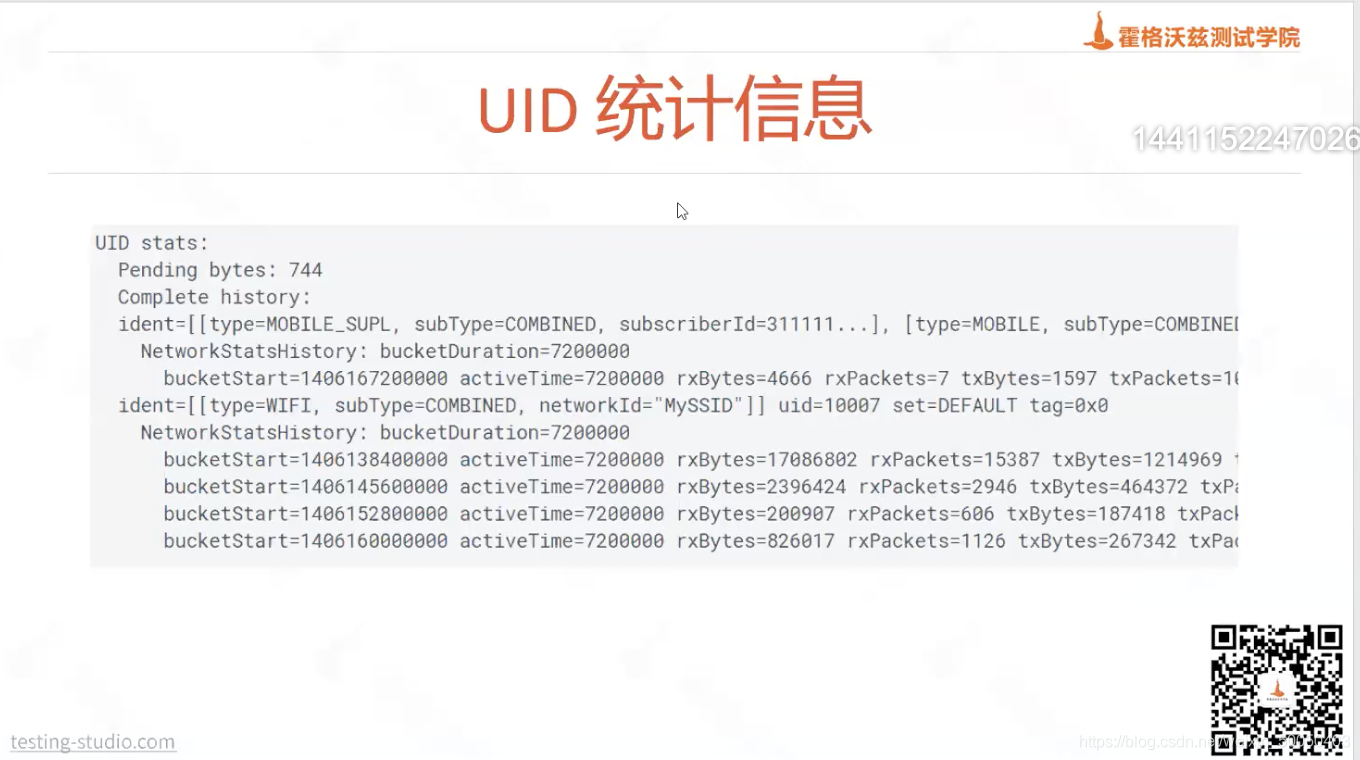

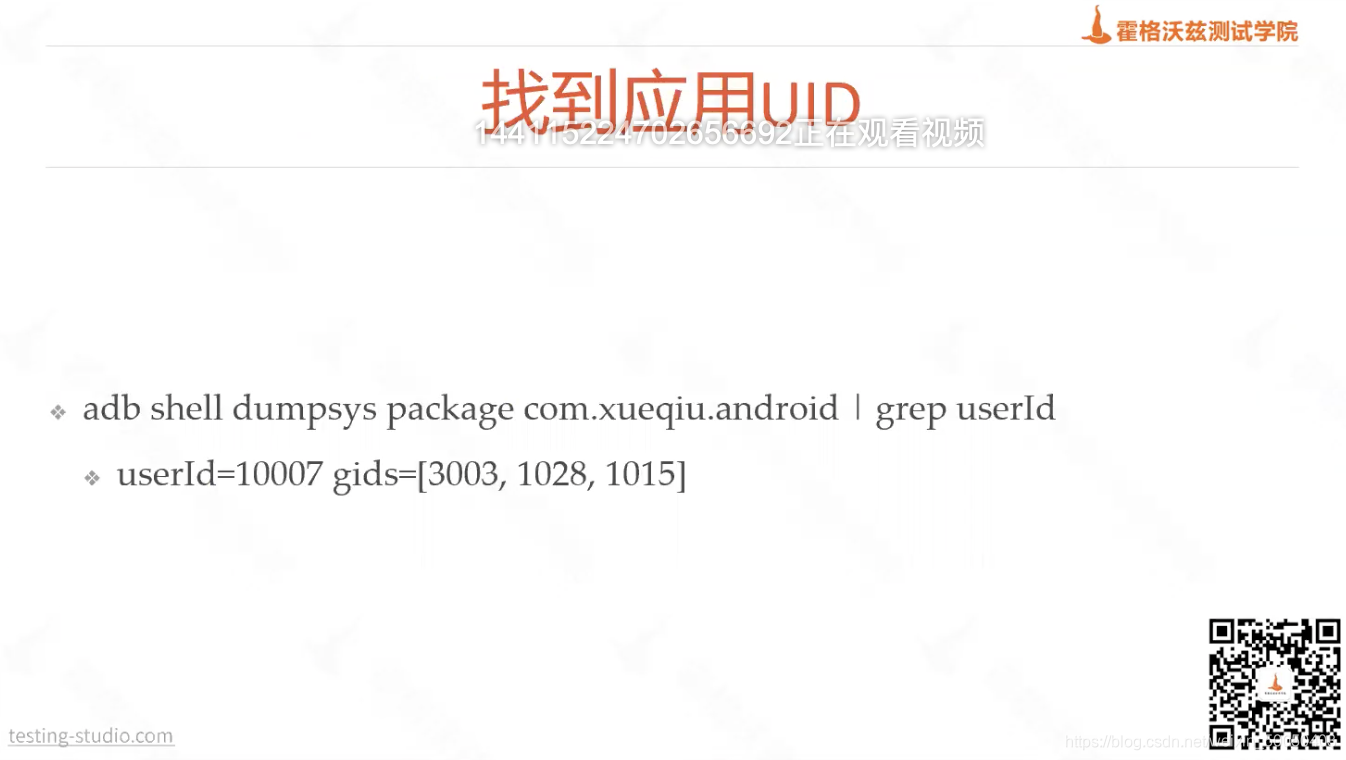

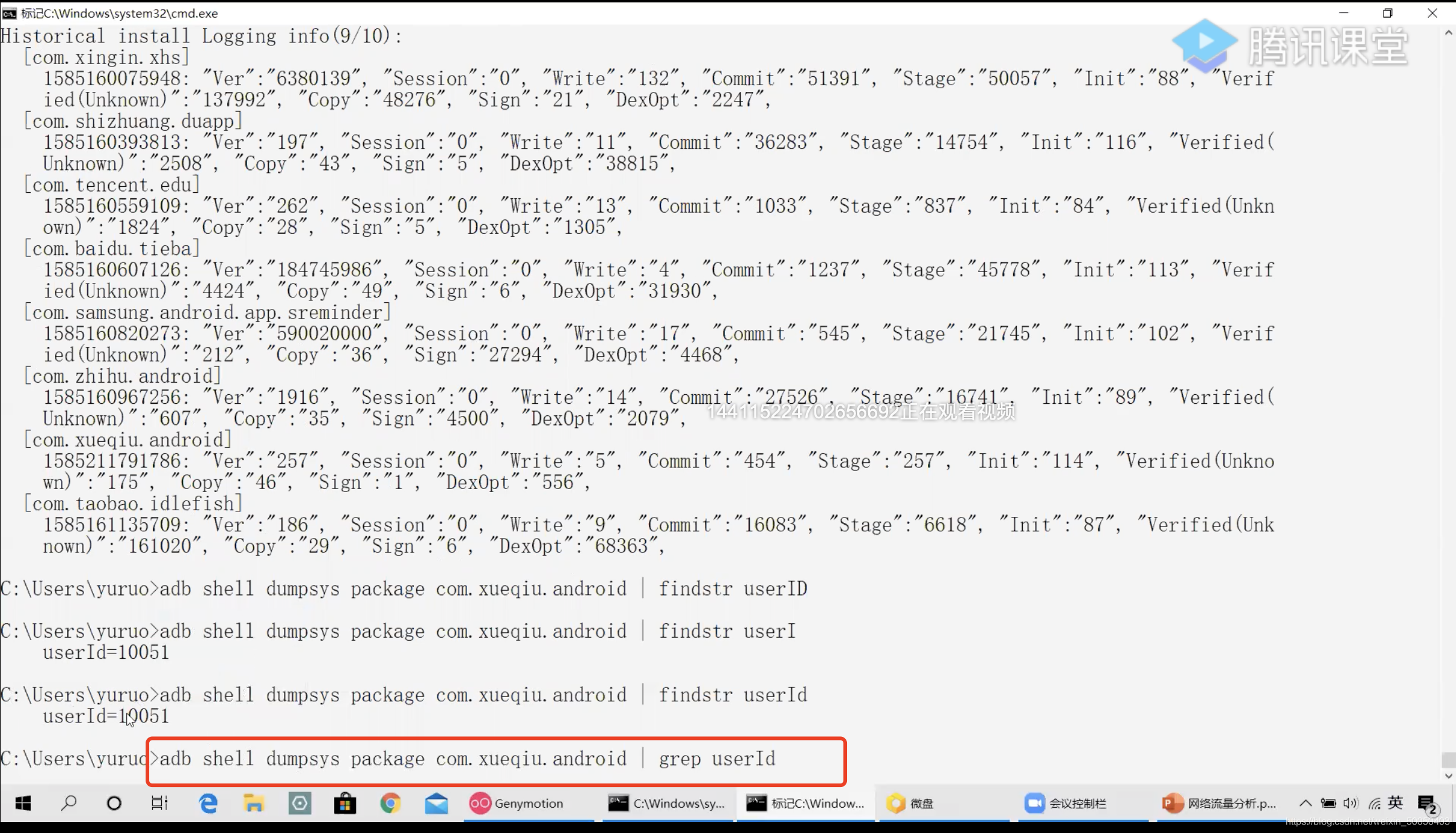

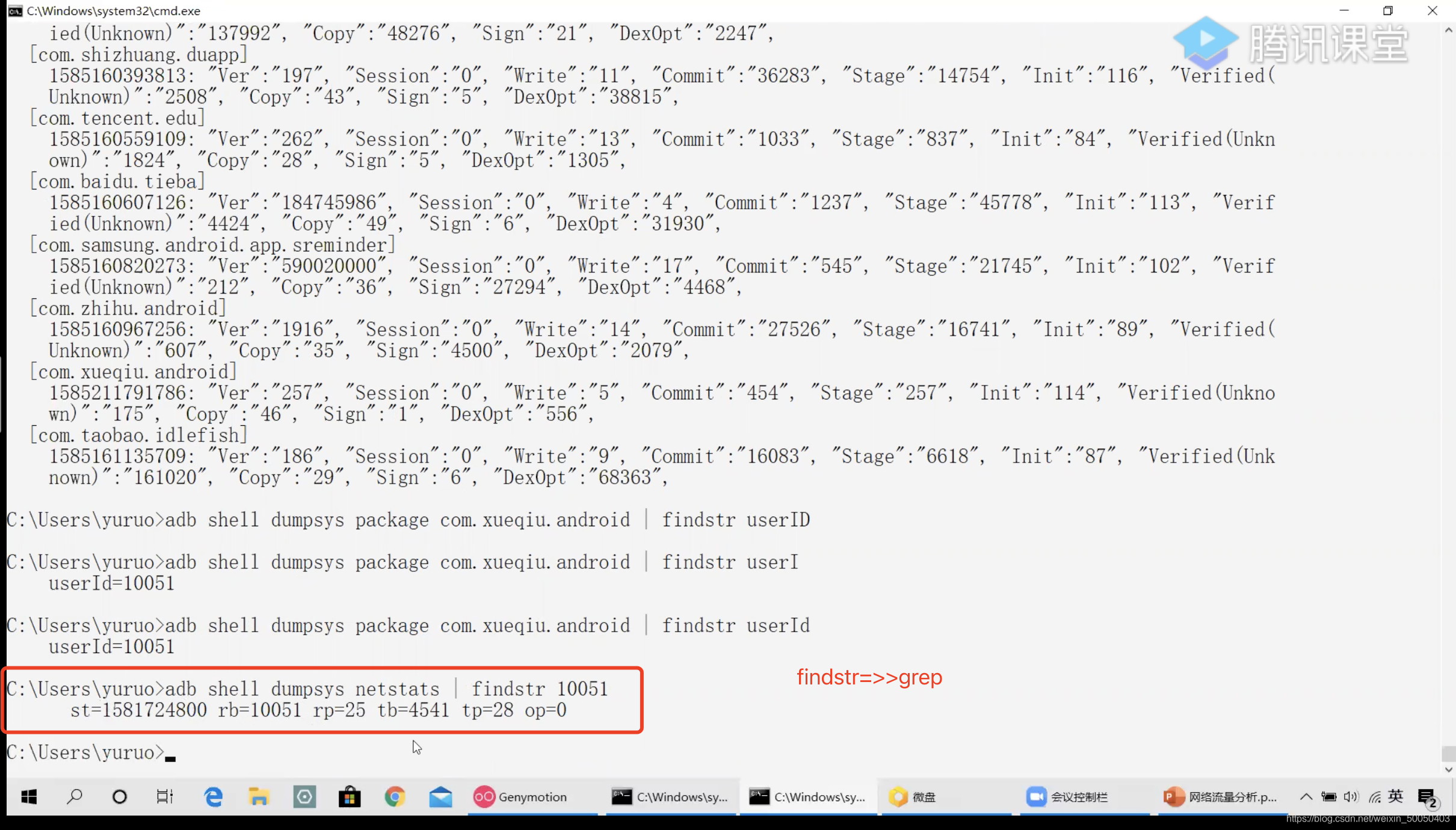

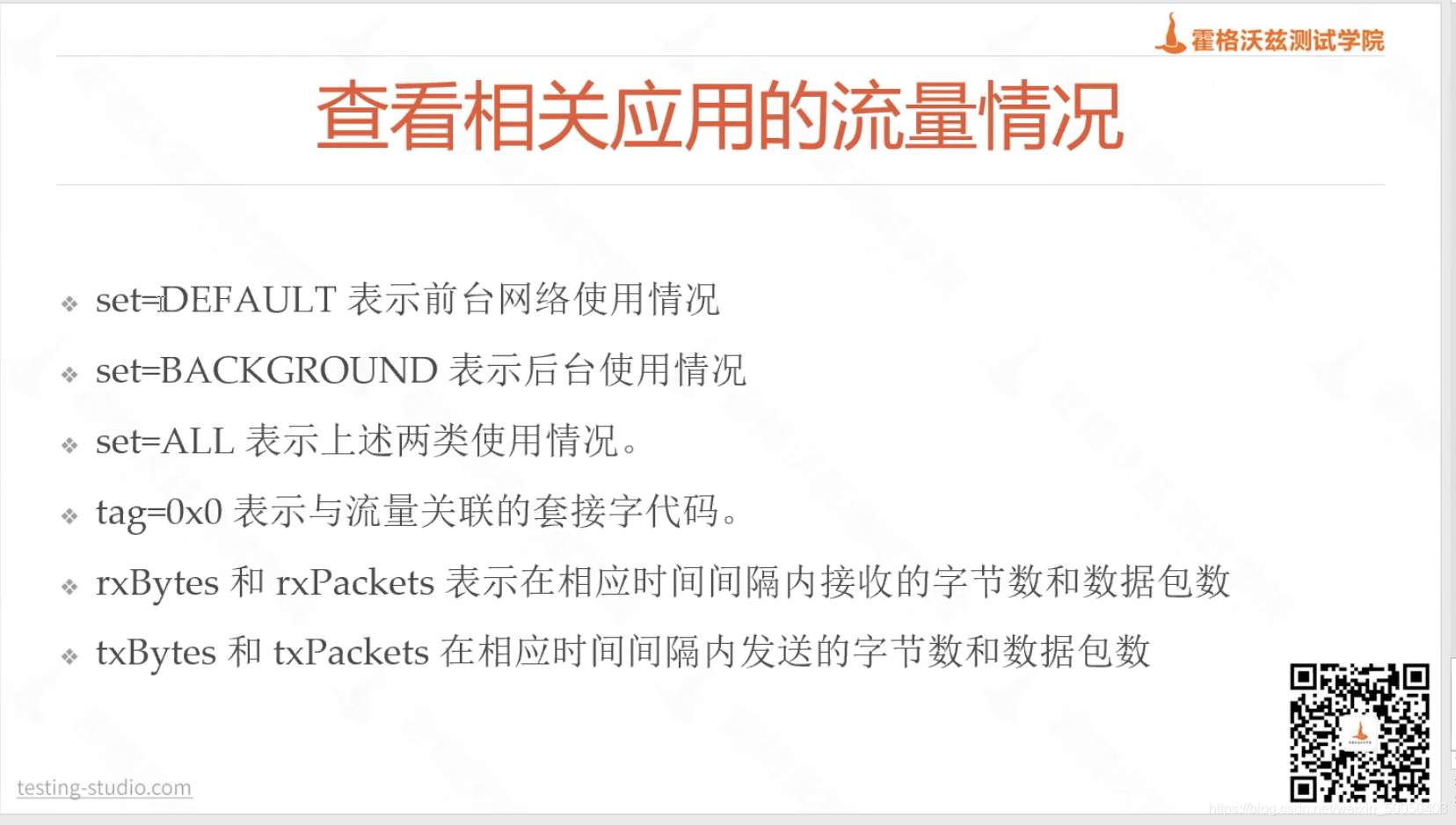

指定应用UID命令

指定包,过滤userID

直接输入命令报空指针异常(模拟器无效,需连接真机)

- rb:receive bytes 接收字节数

- rp:receive package 接收包数

- tb:transport bytes 传输字节数

- tp:transport package 传输包数

网络信息的内容建议查阅AndroidStuio官网或Android Developer官网进行扩展

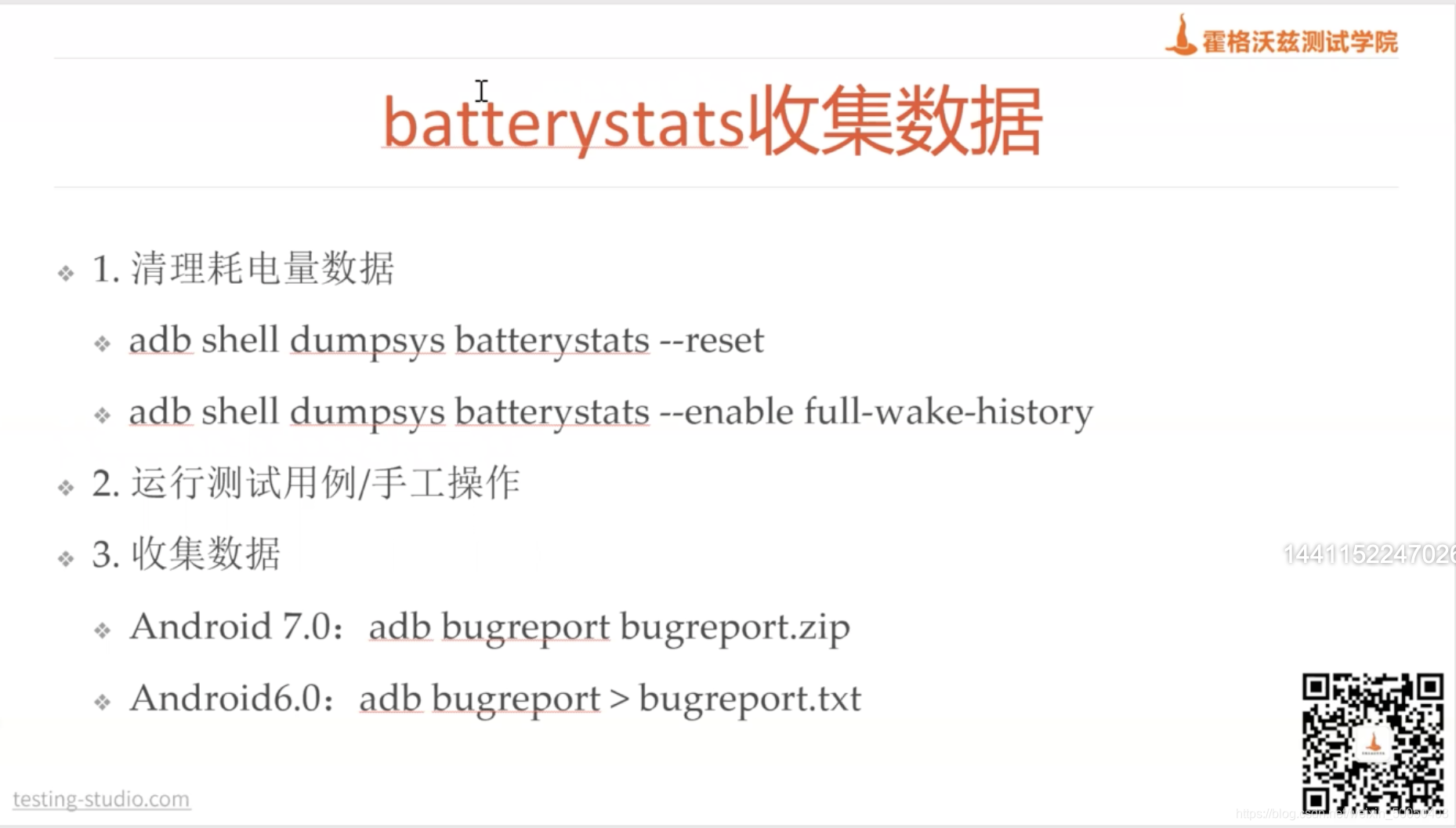

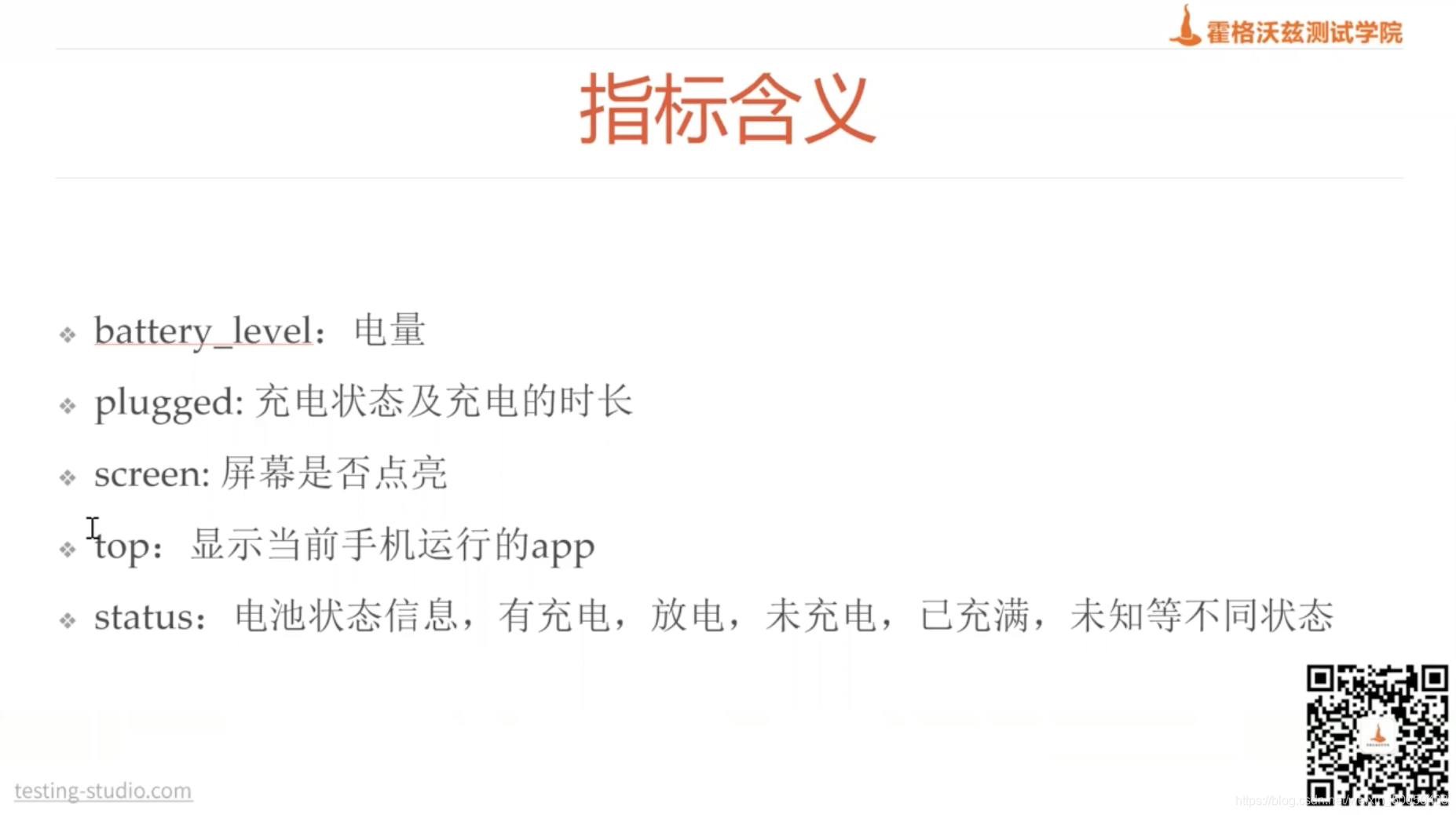

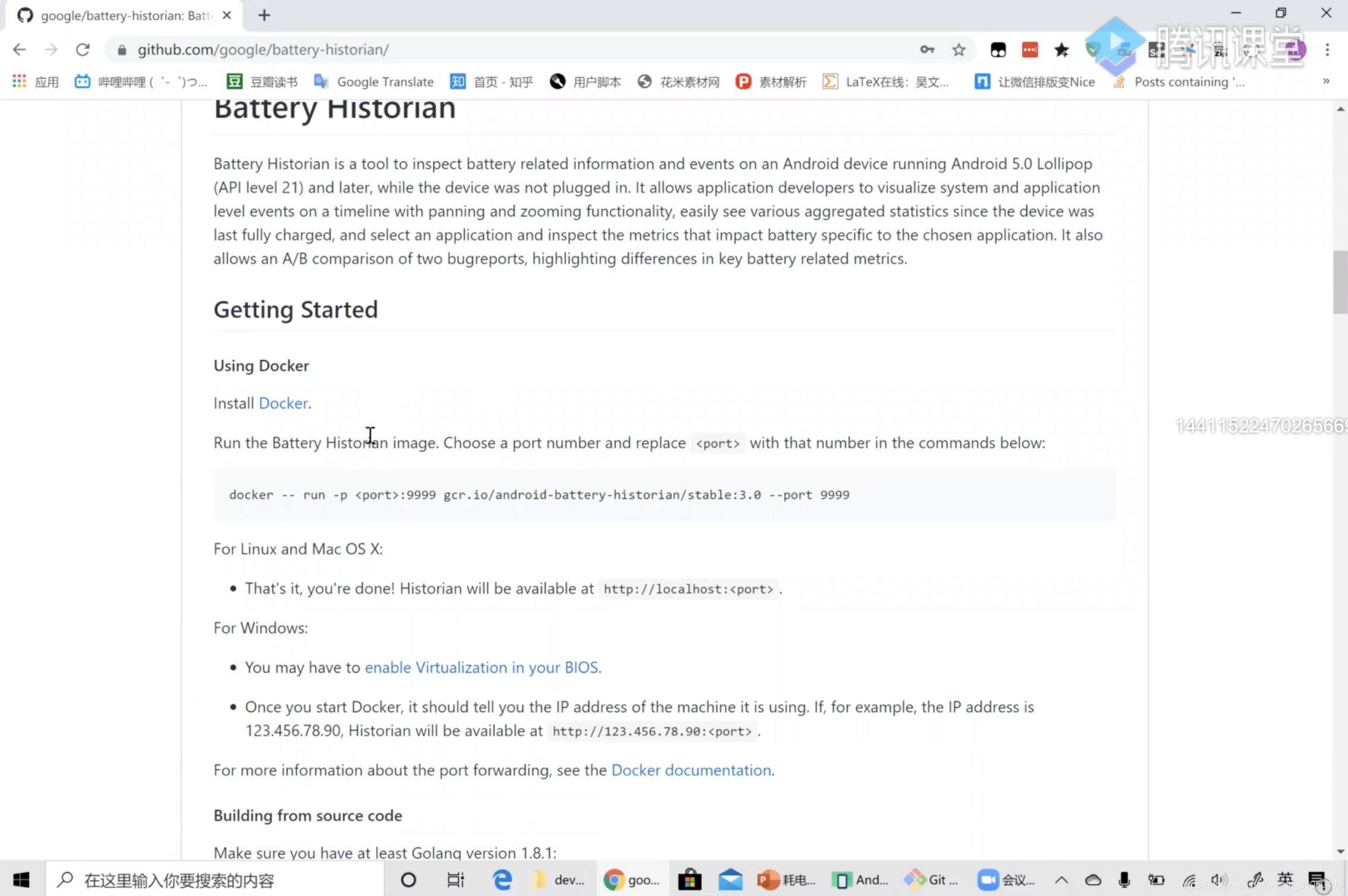

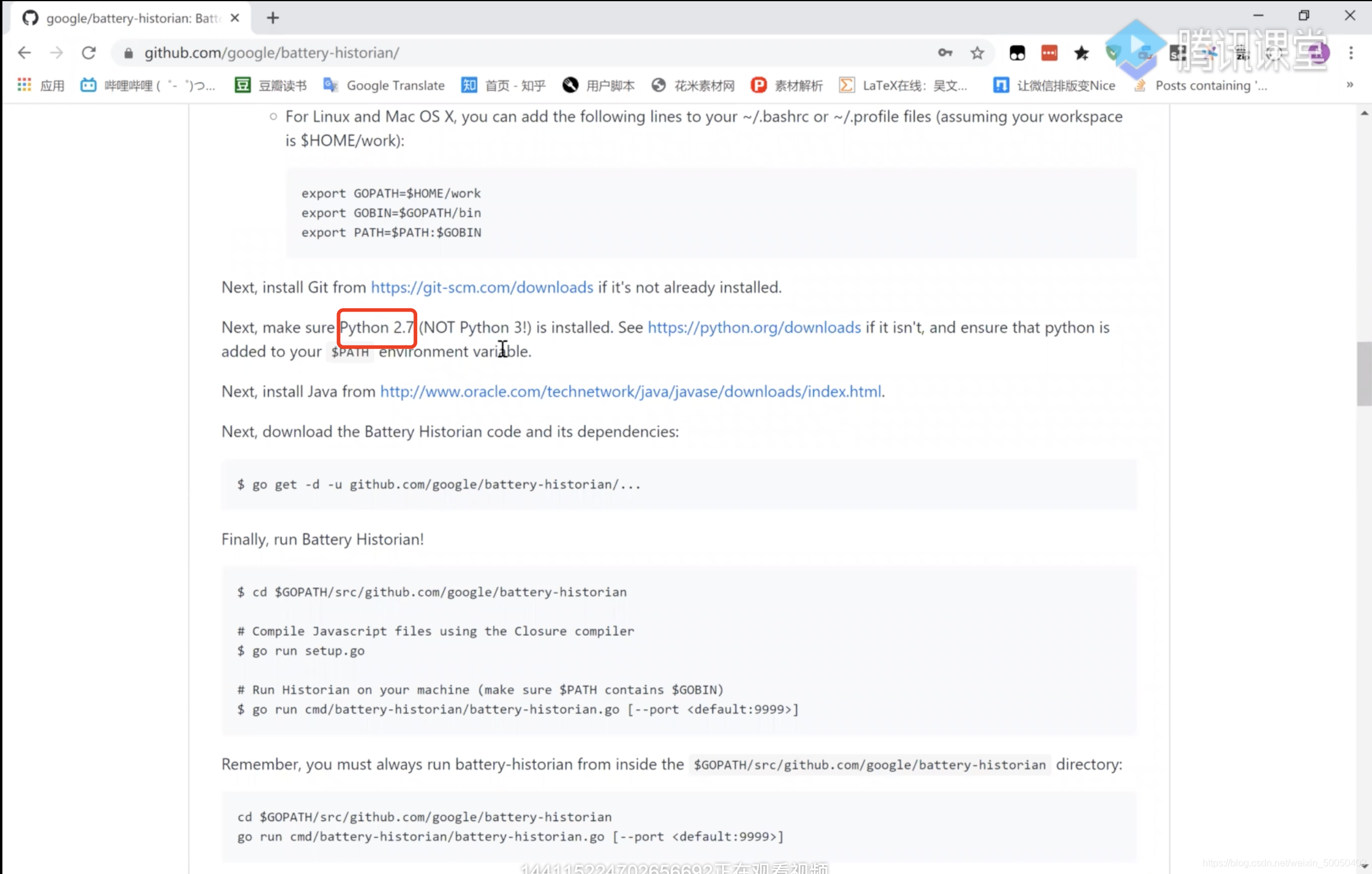

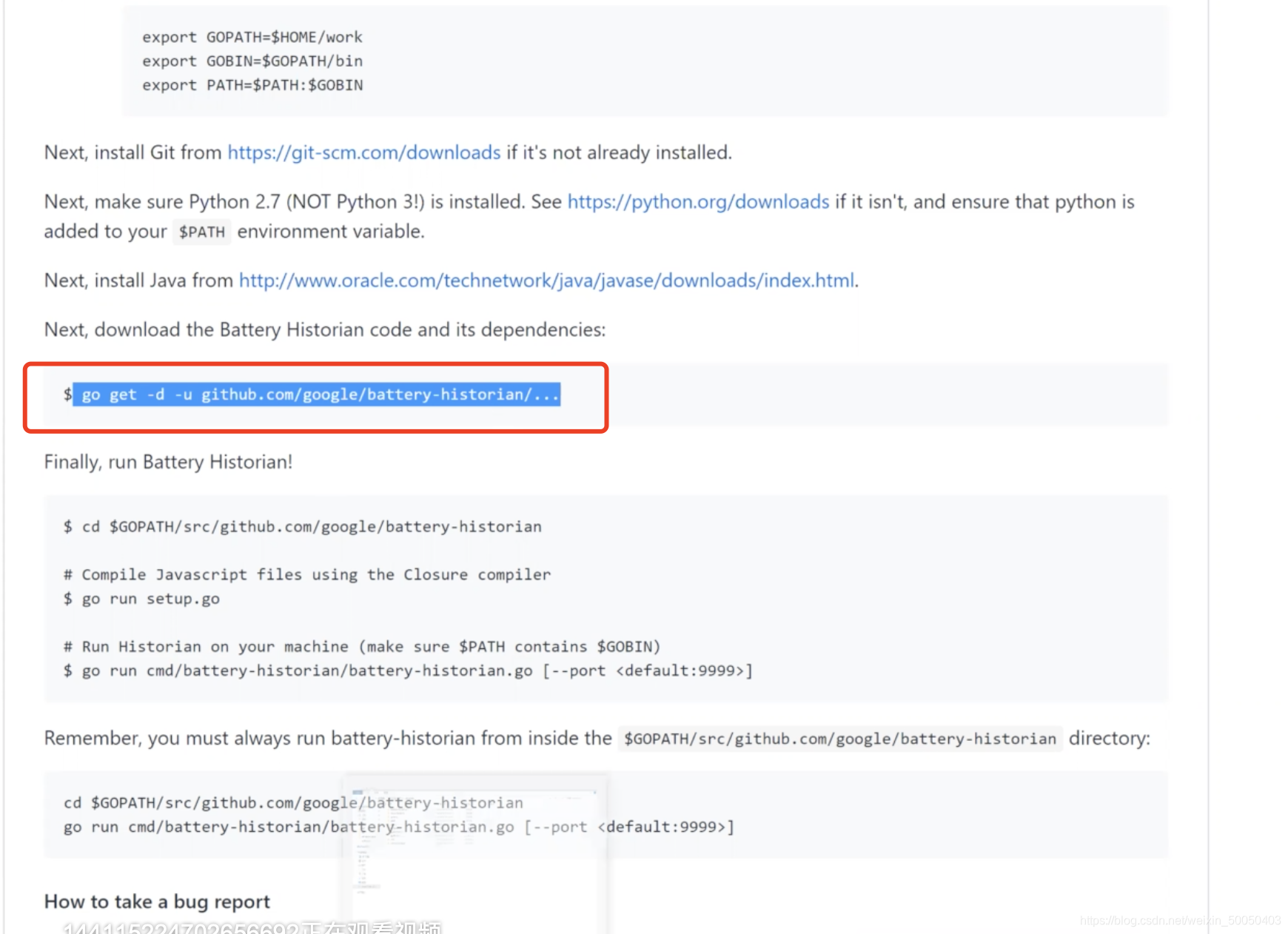

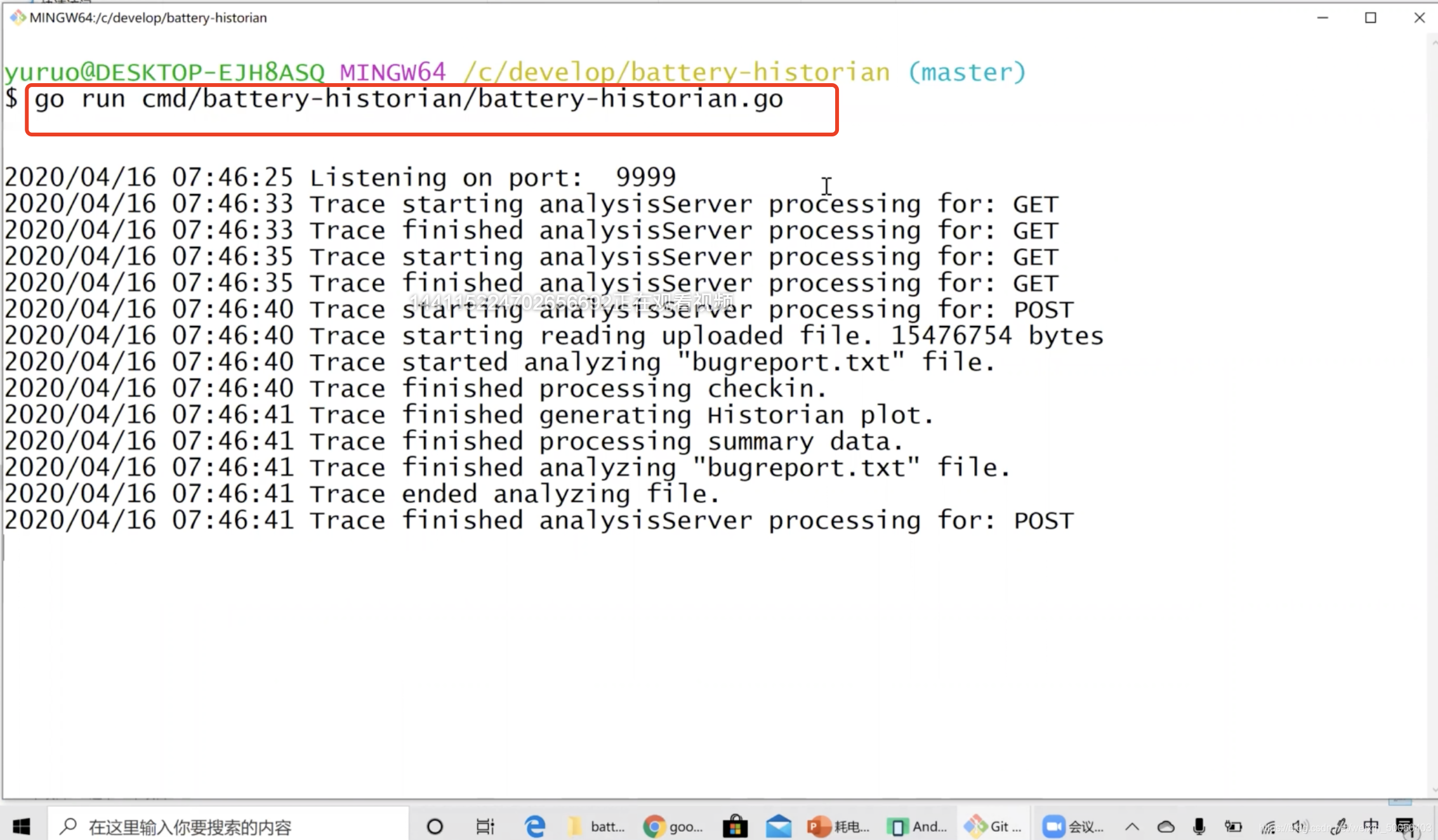

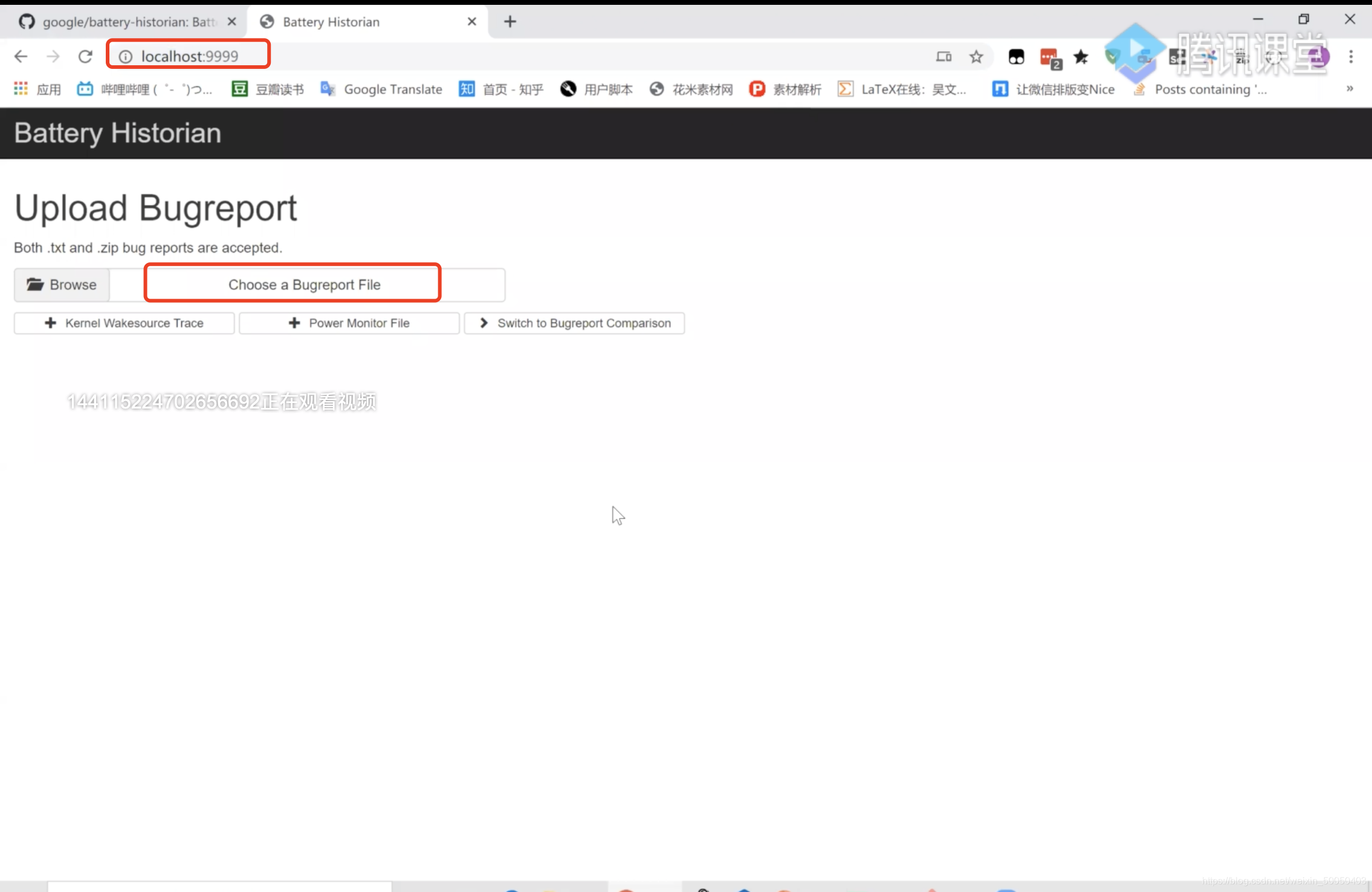

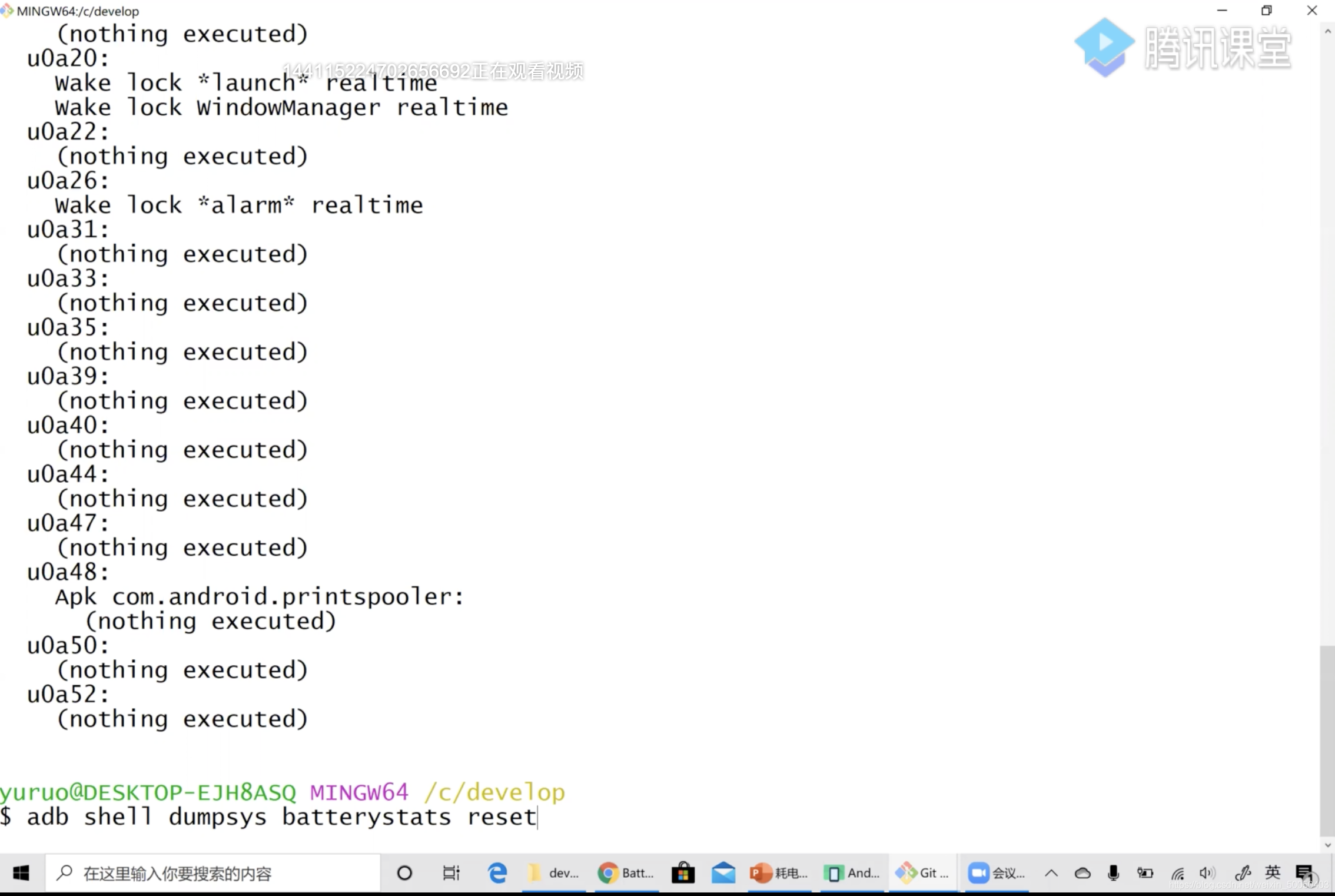

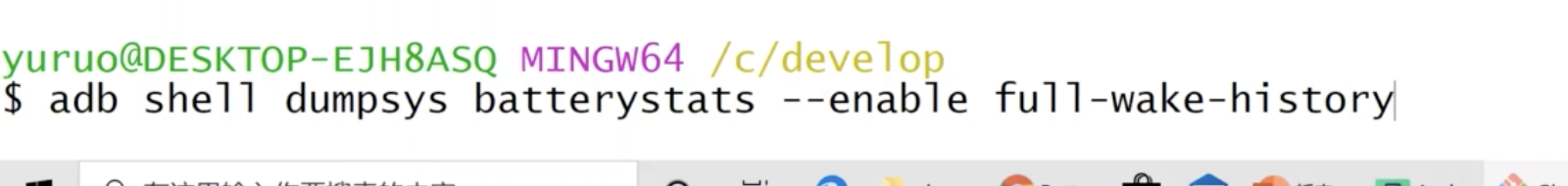

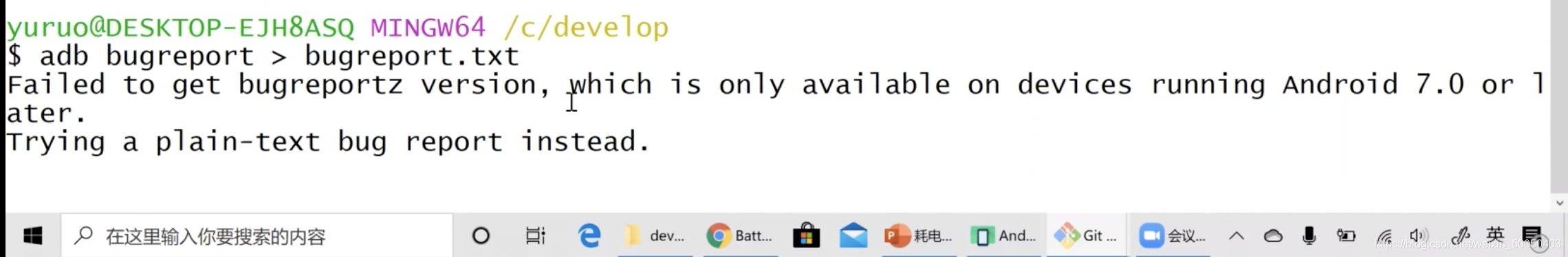

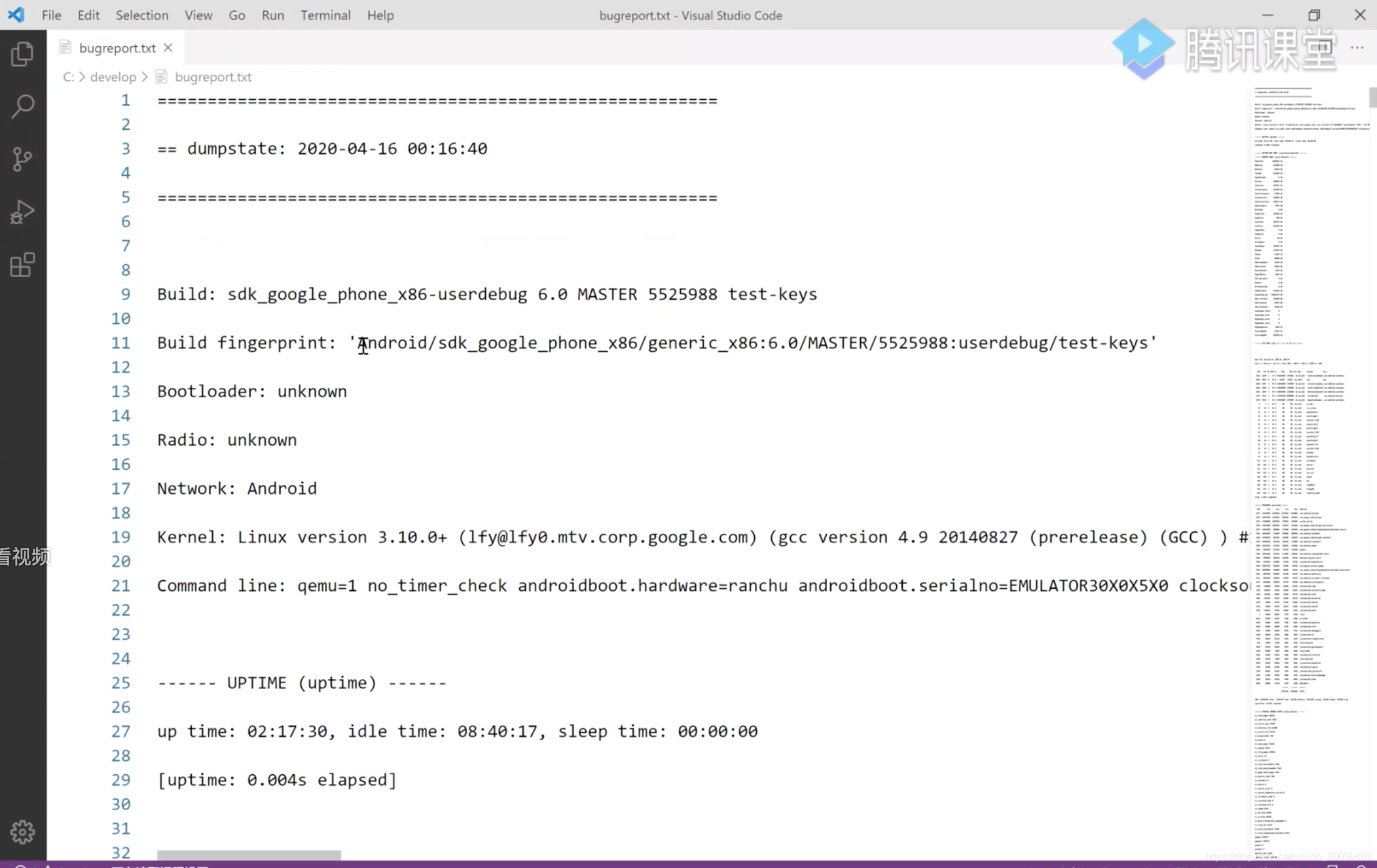

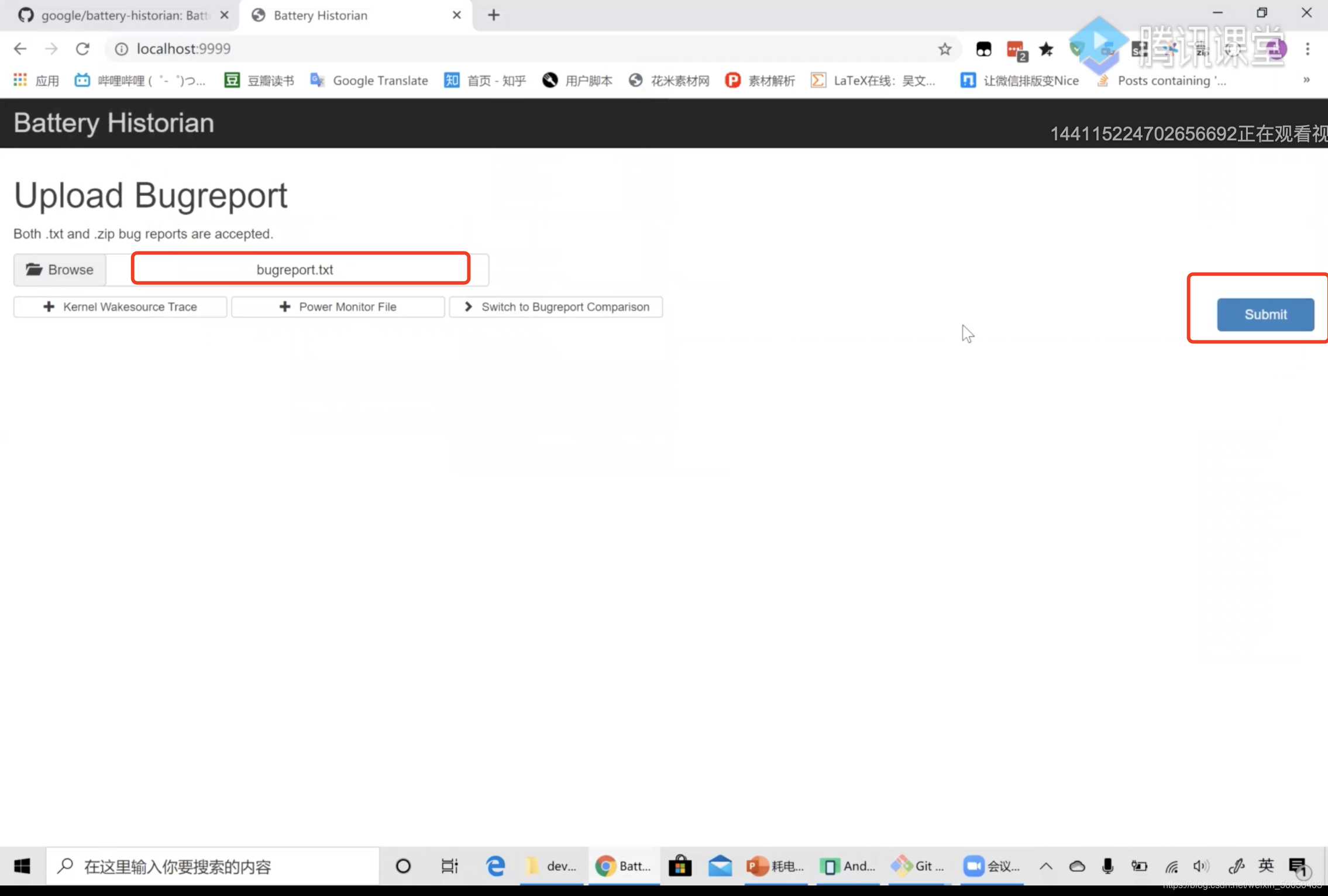

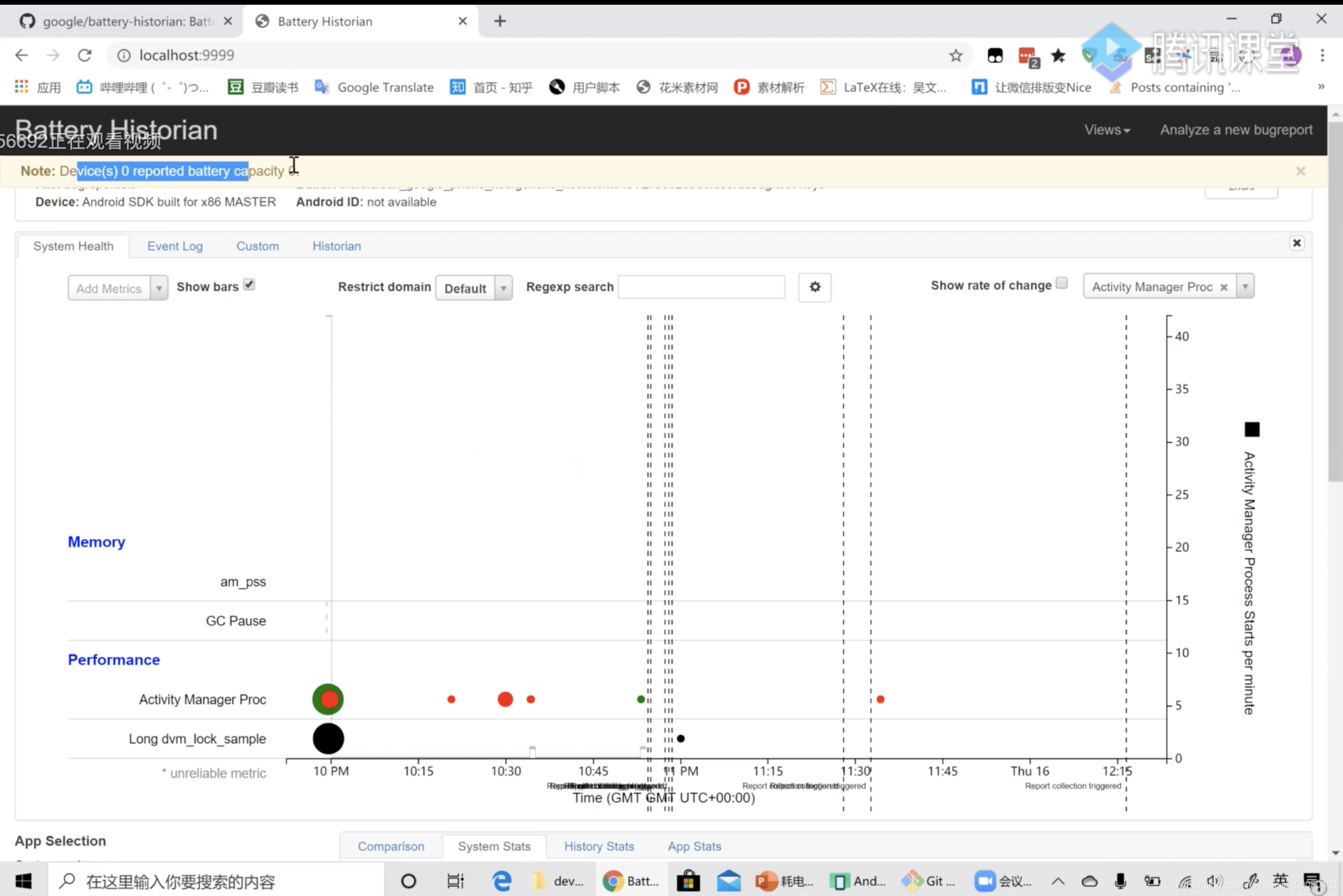

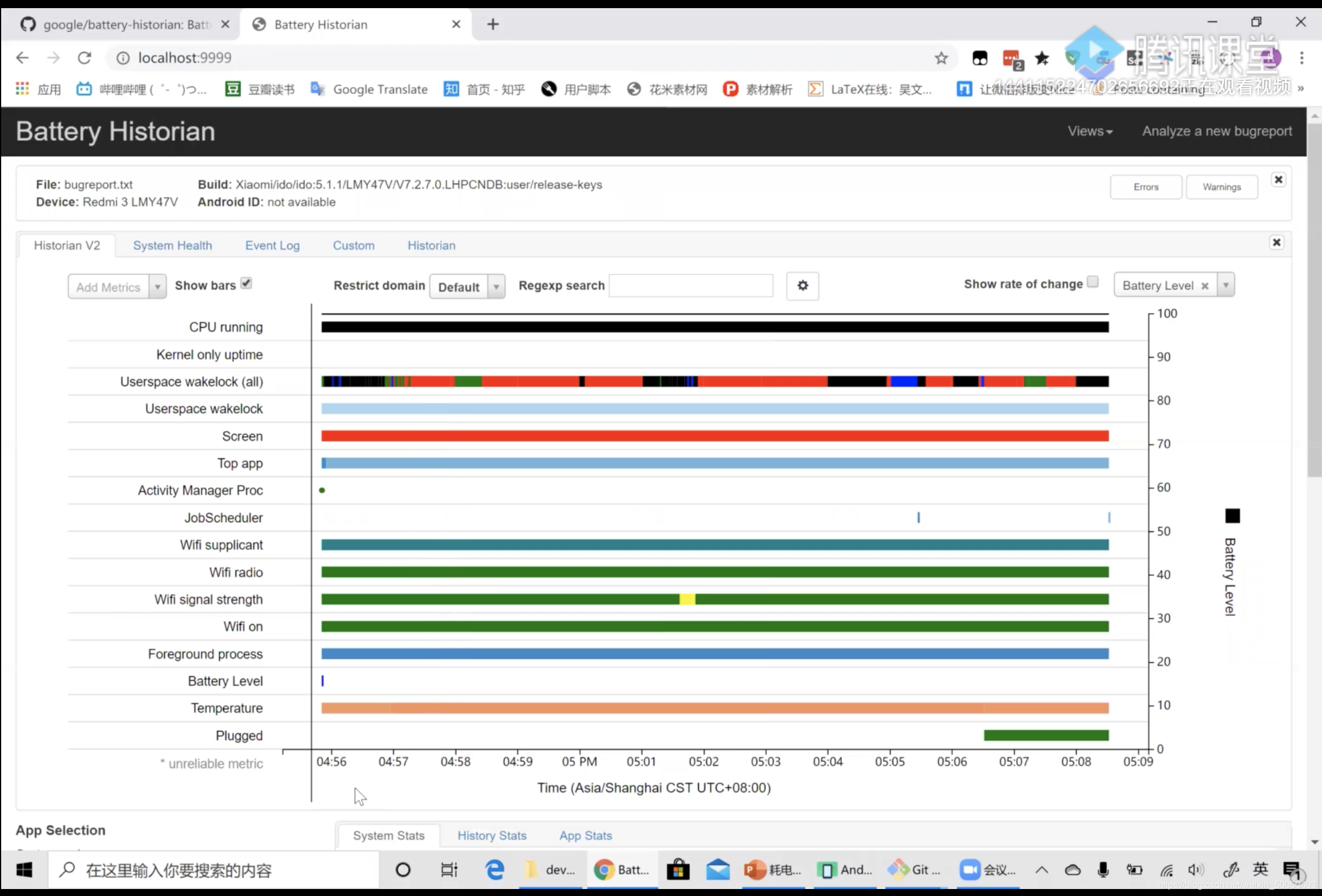

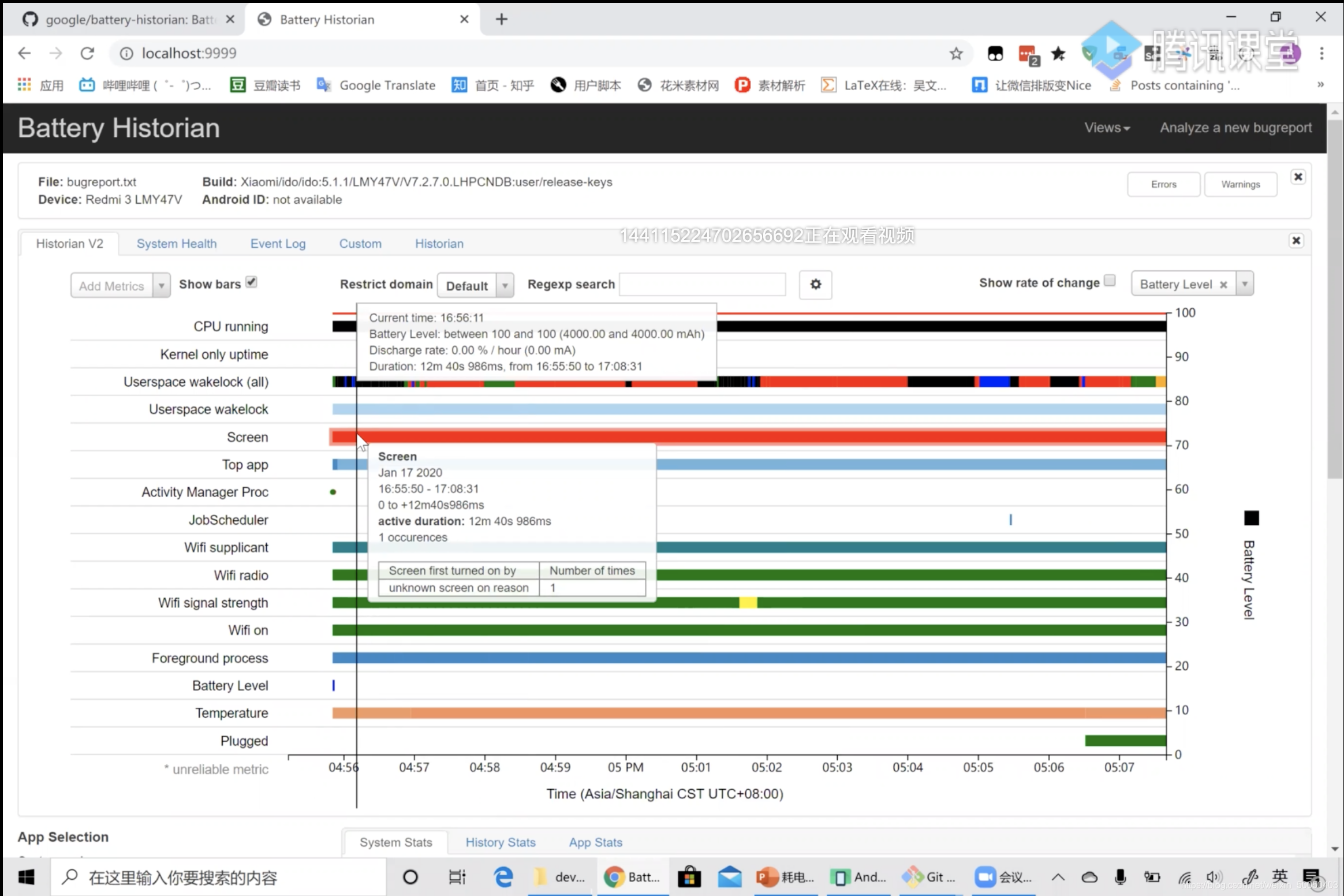

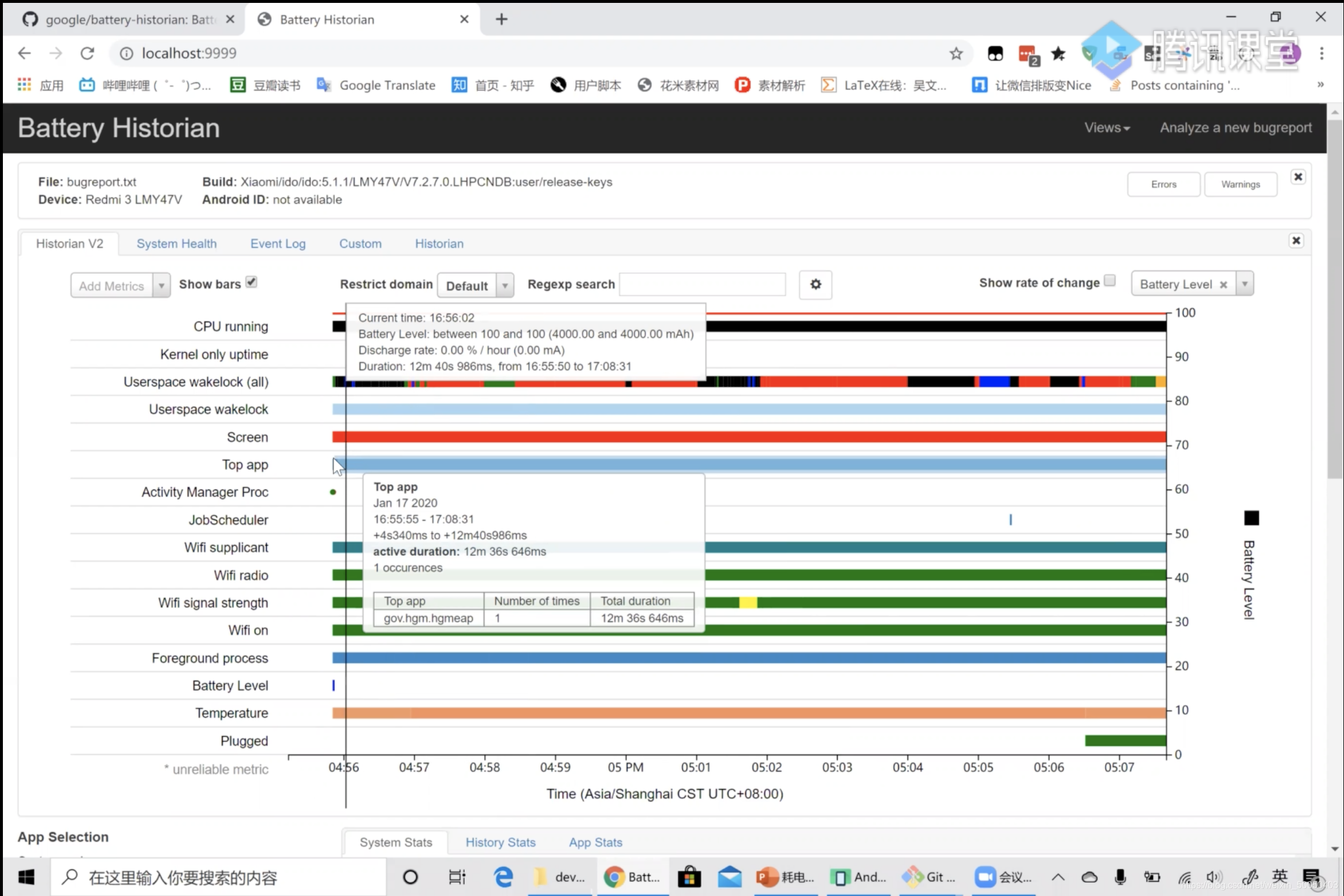

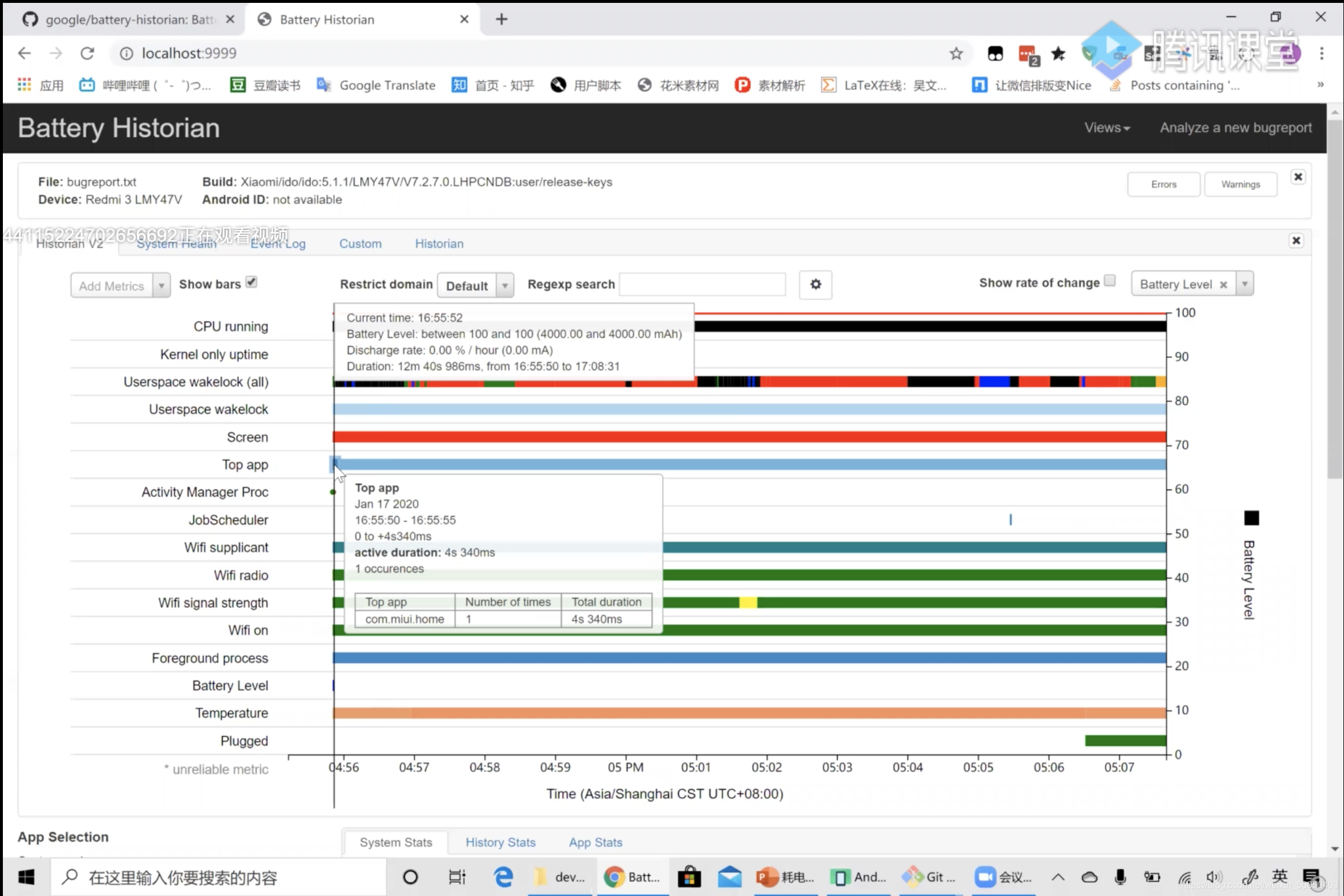

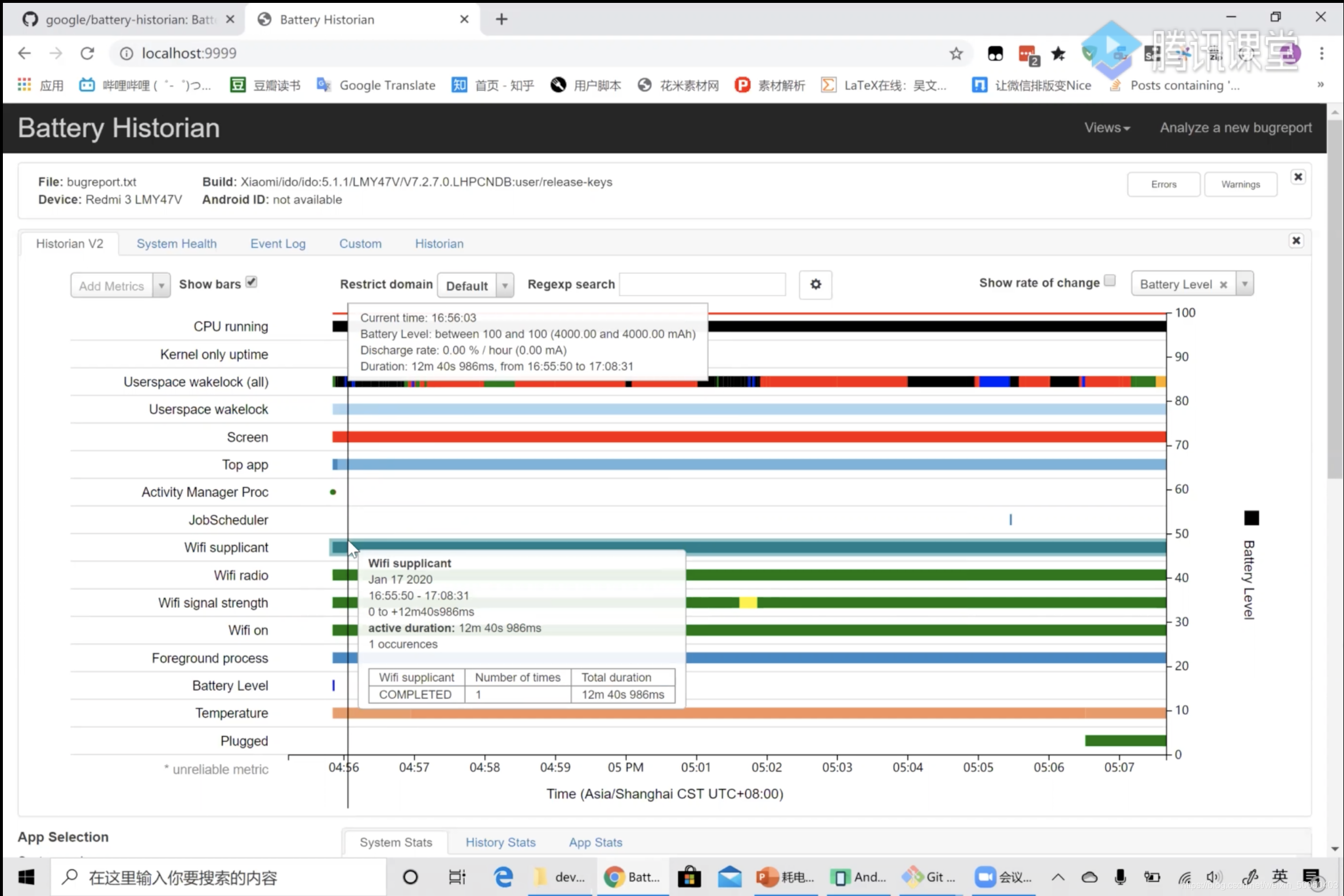

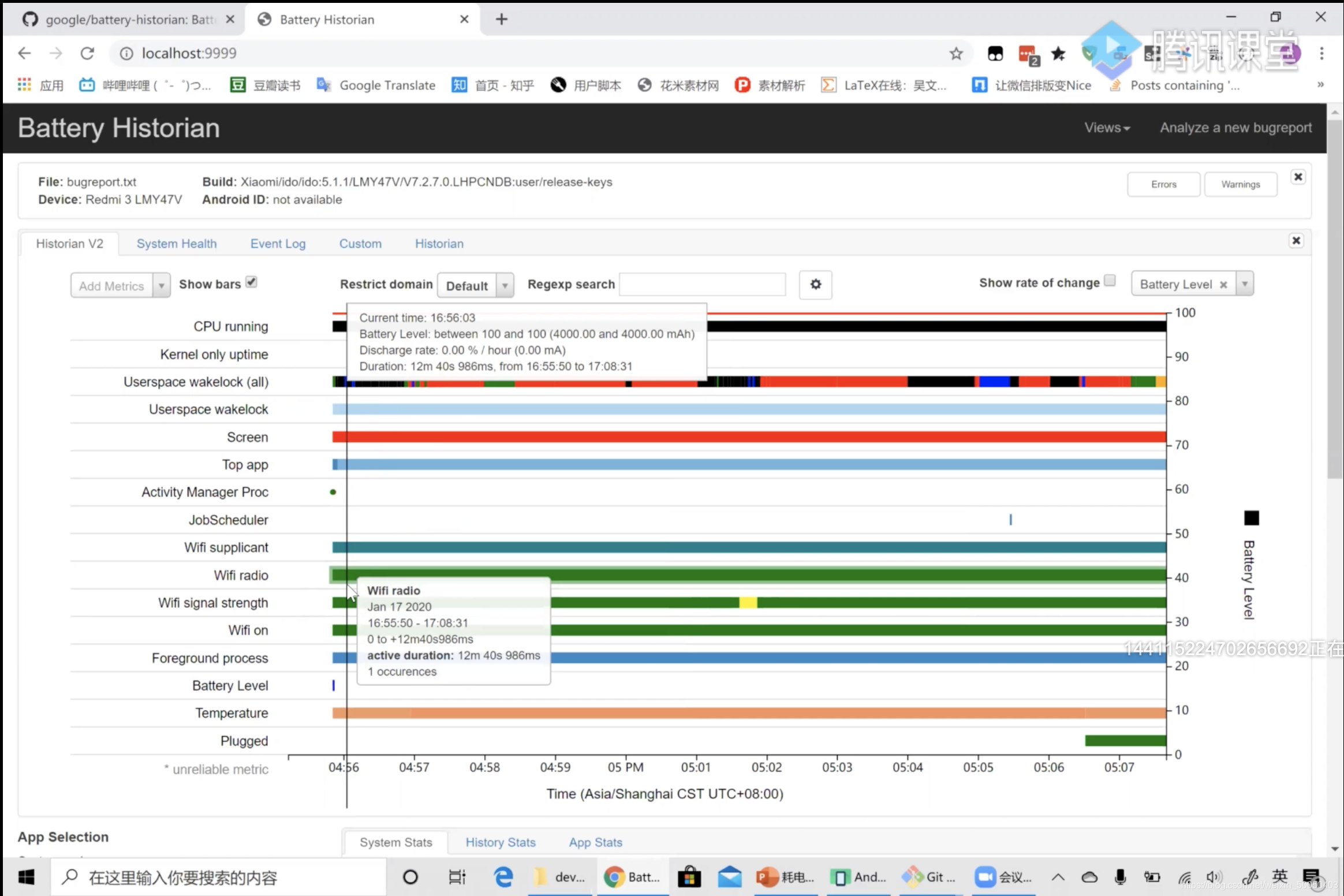

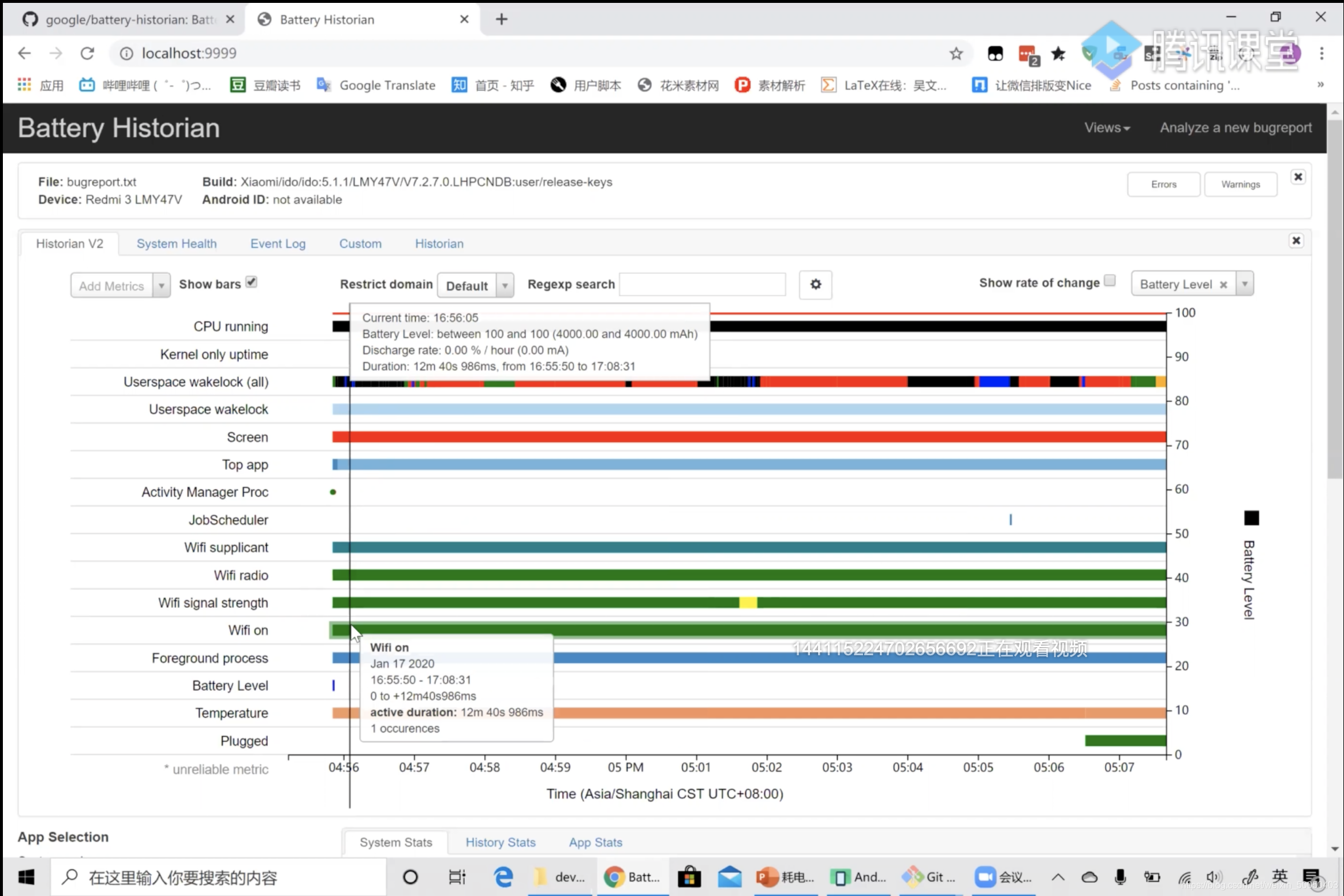

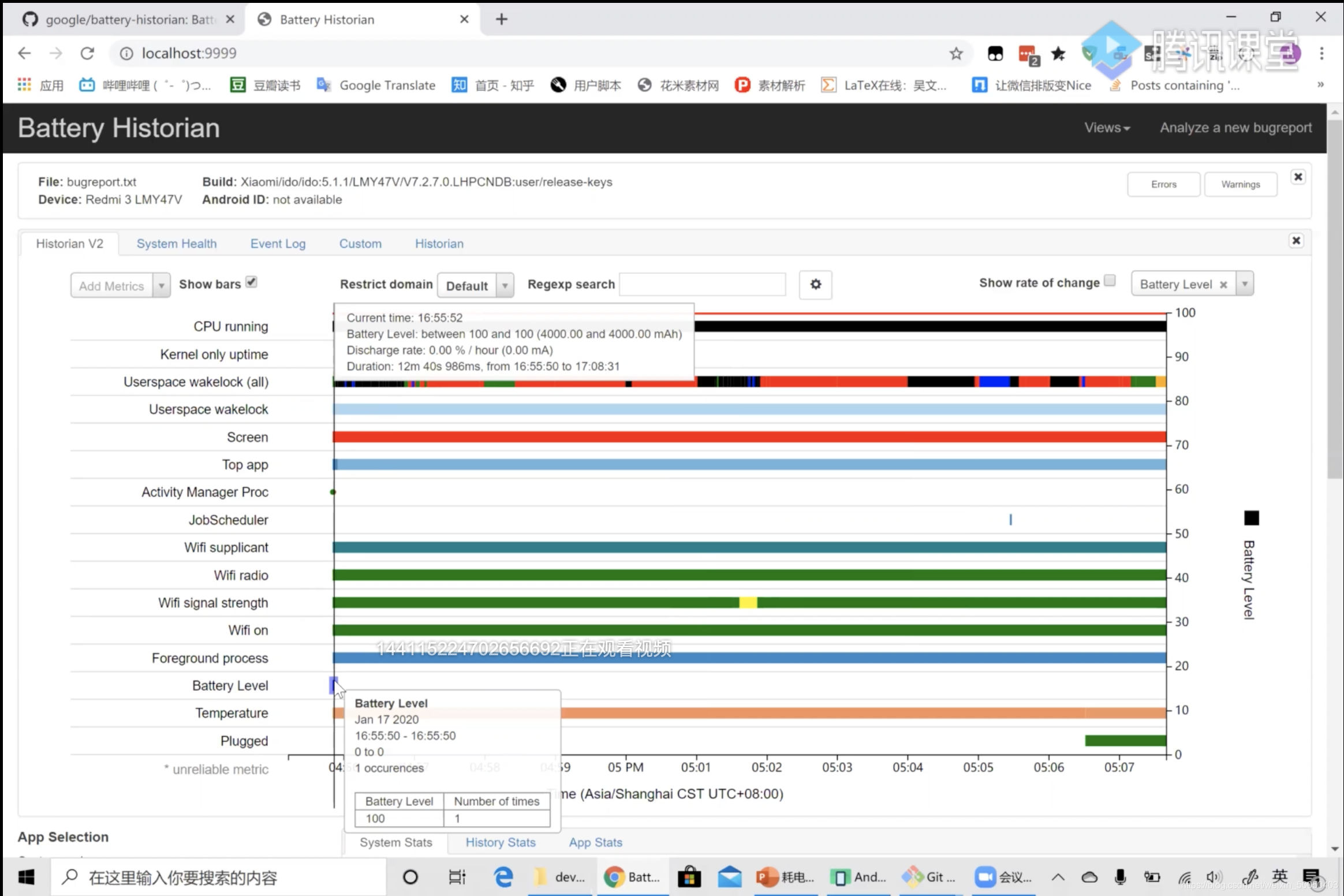

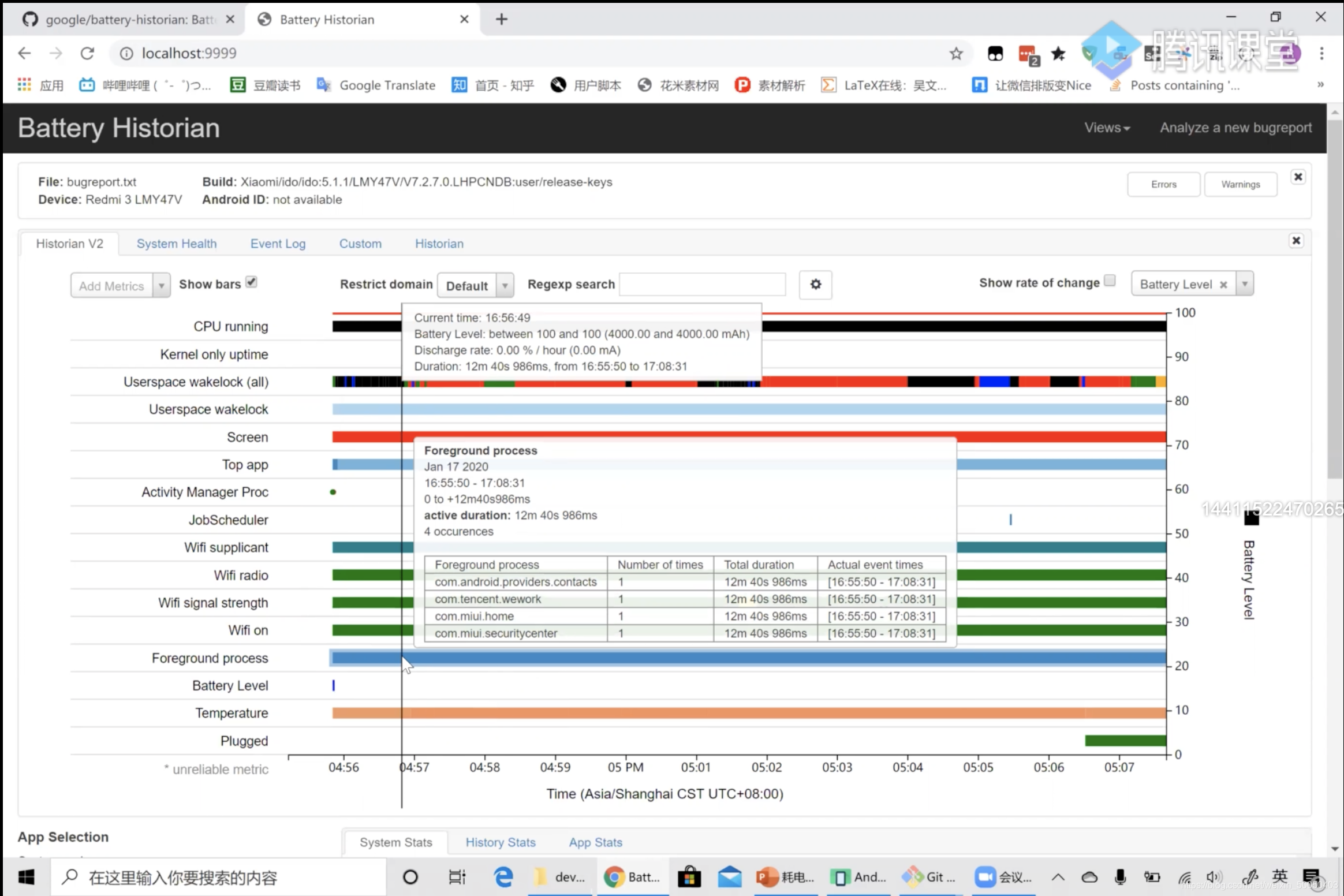

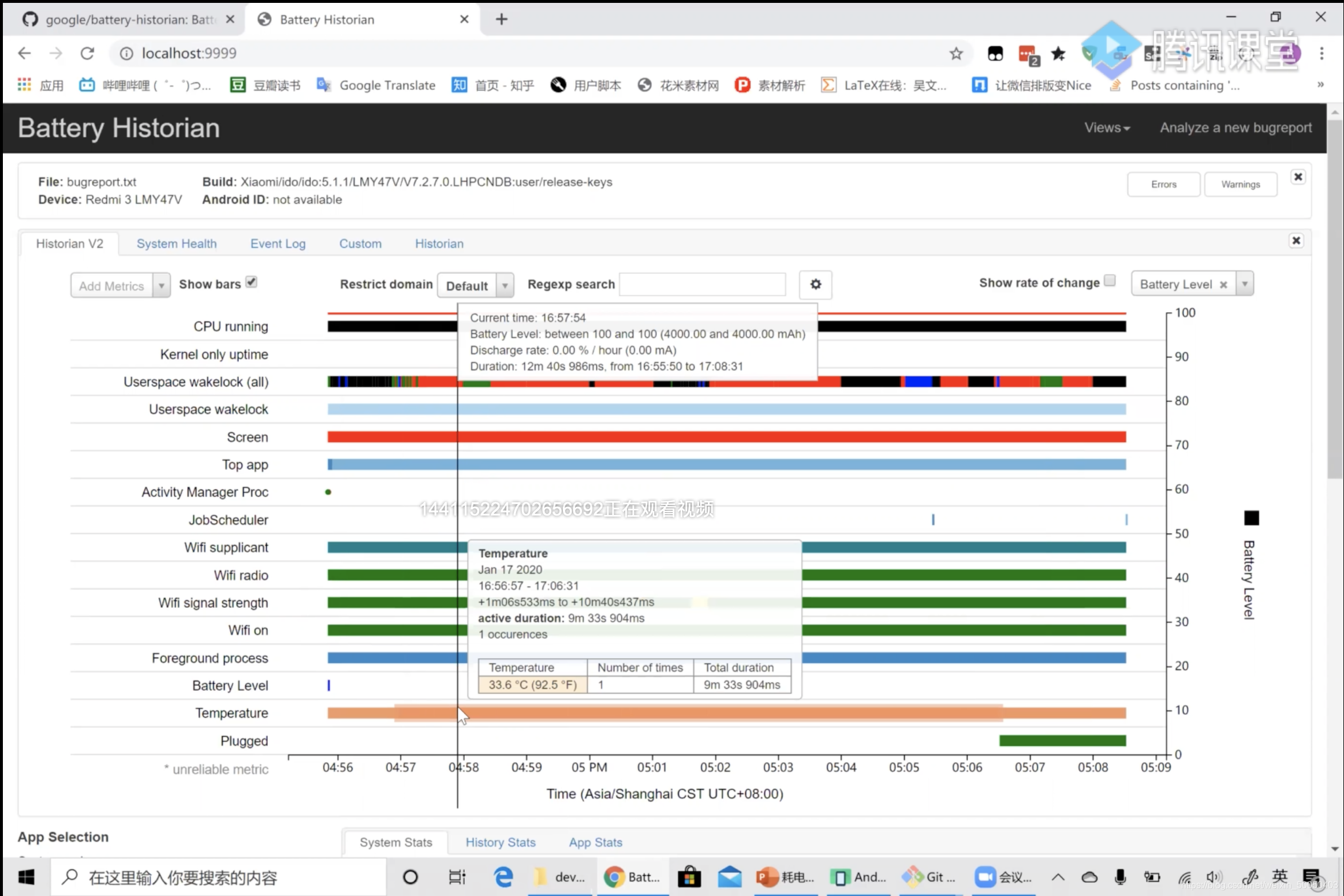

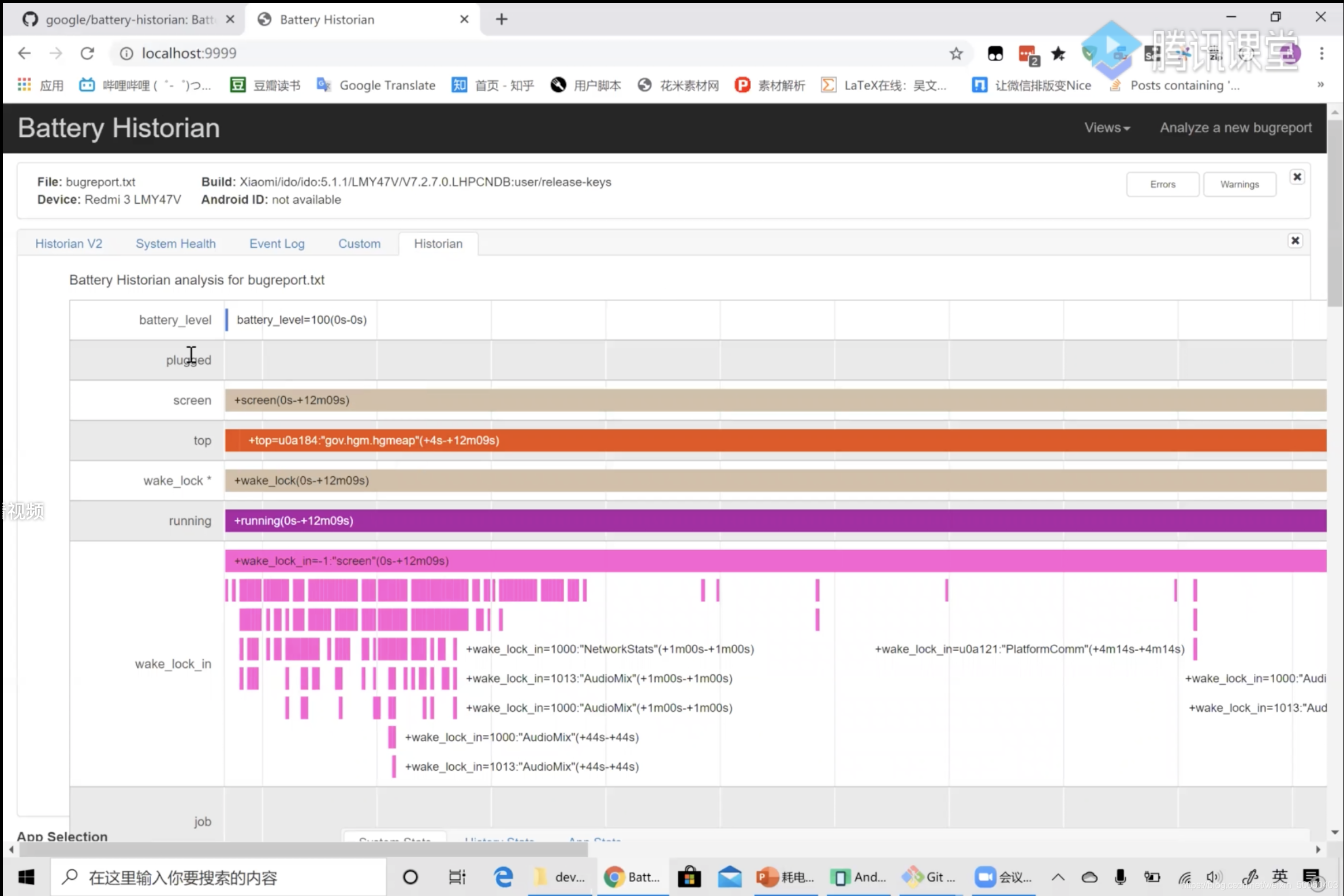

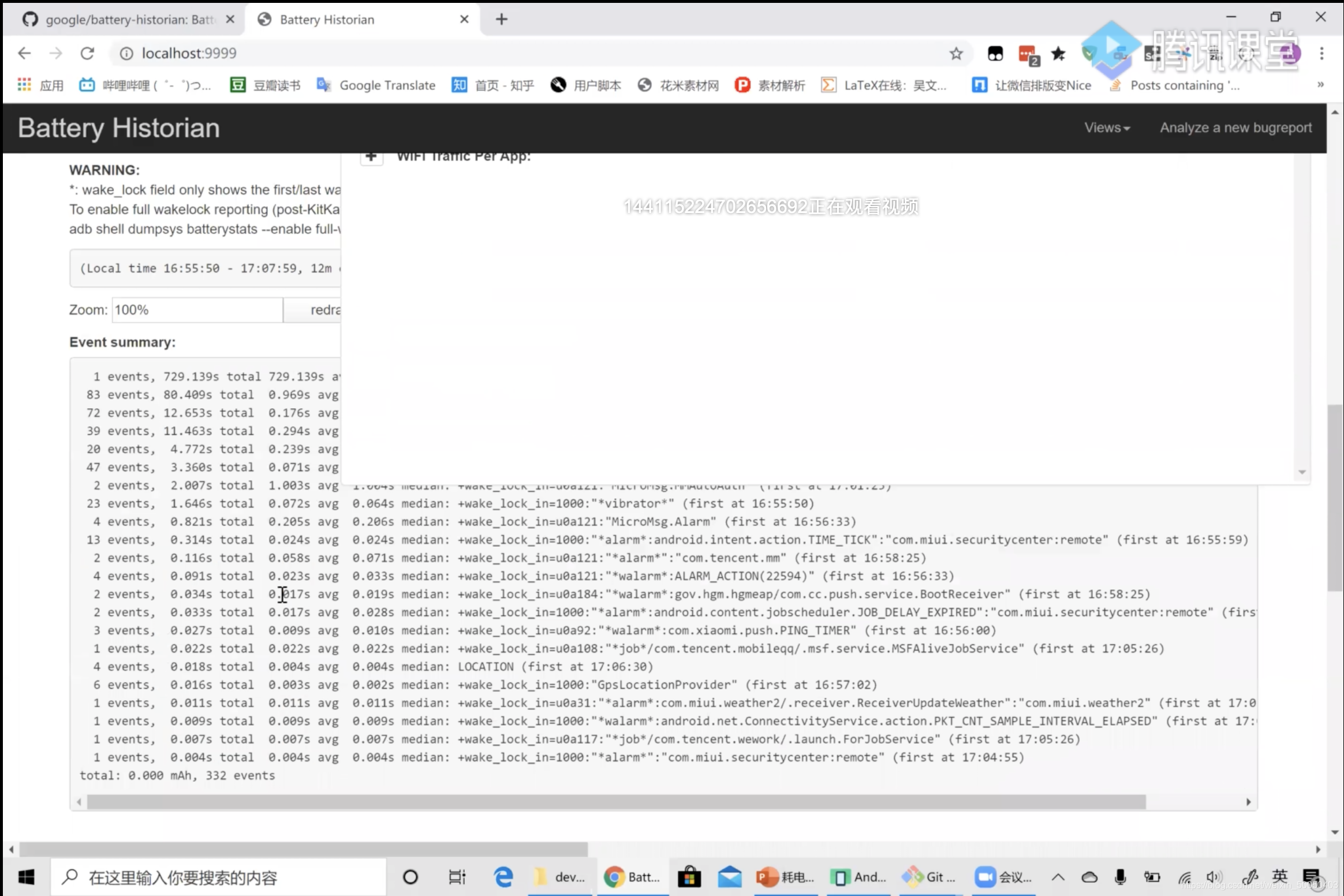

19-5 耗电量测试

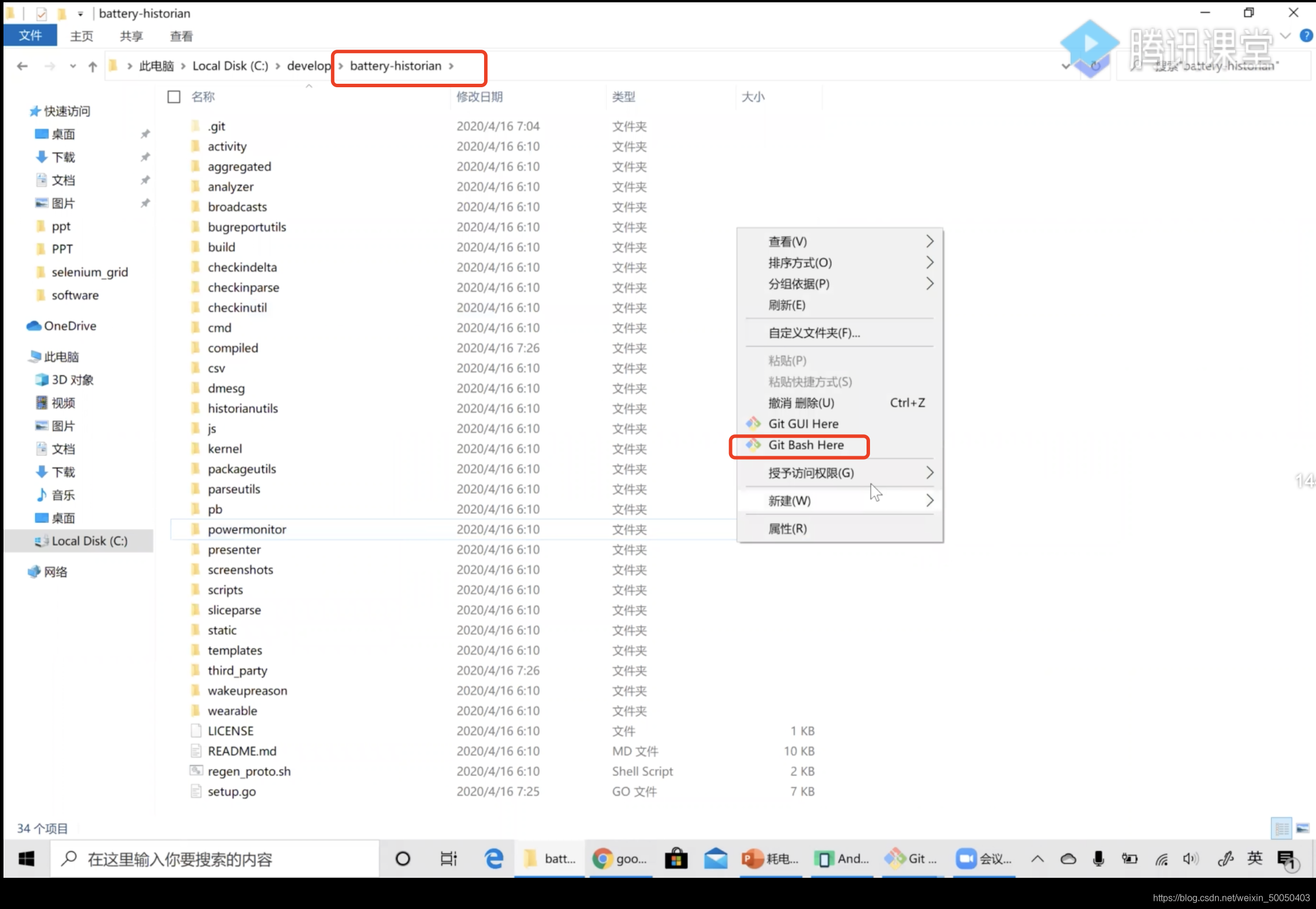

1、clone项目

2、进入目录

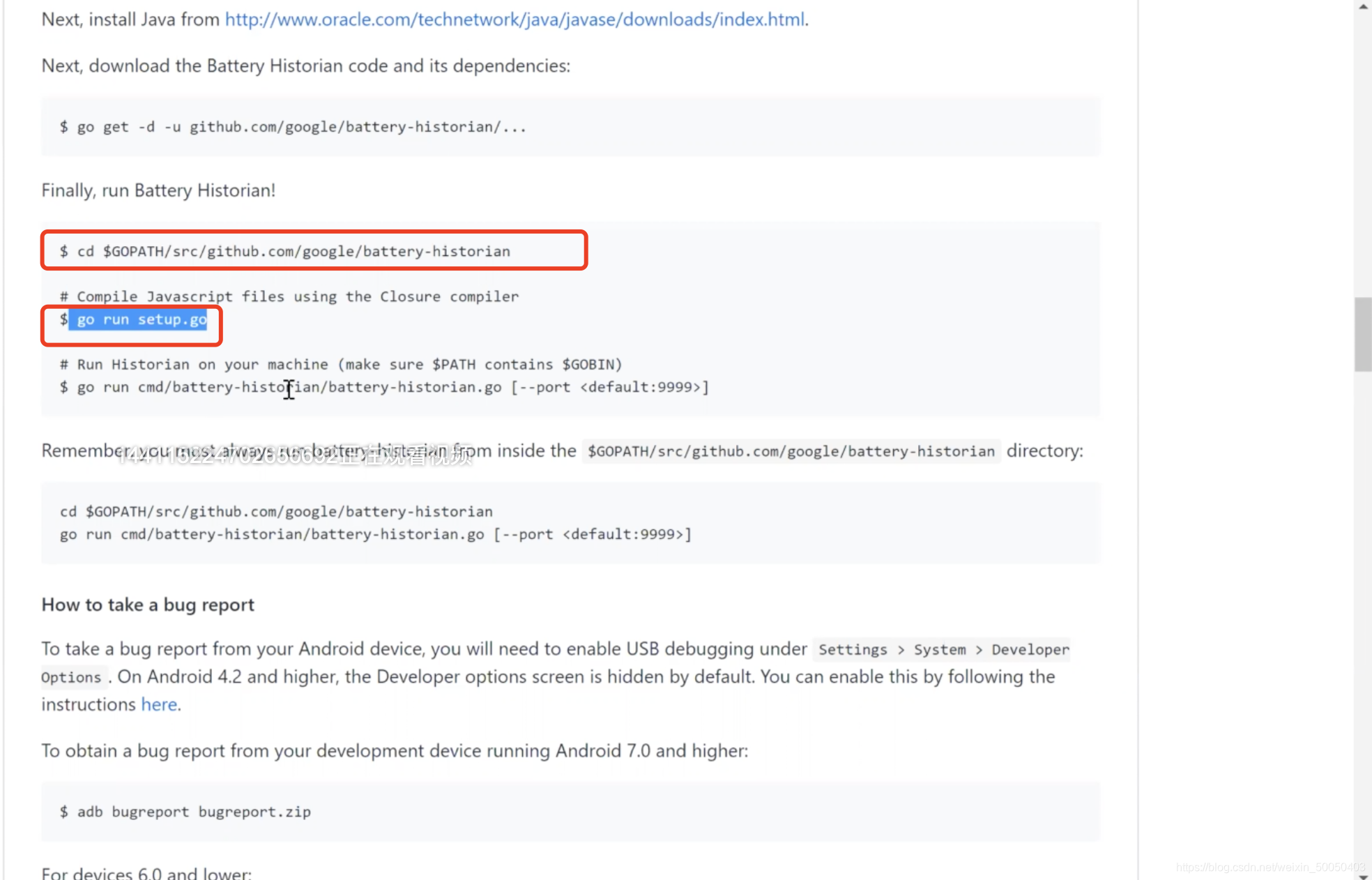

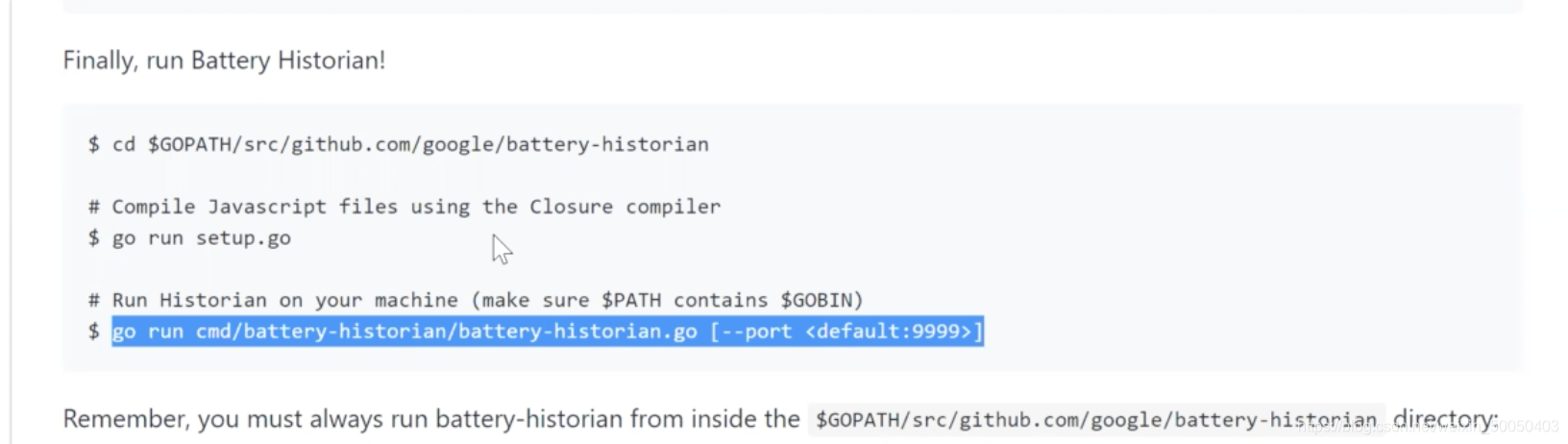

3、安装golang语言;编译,拉取;-d -u不运行只编译和拉取

4、go run 运行

清空

电量录制

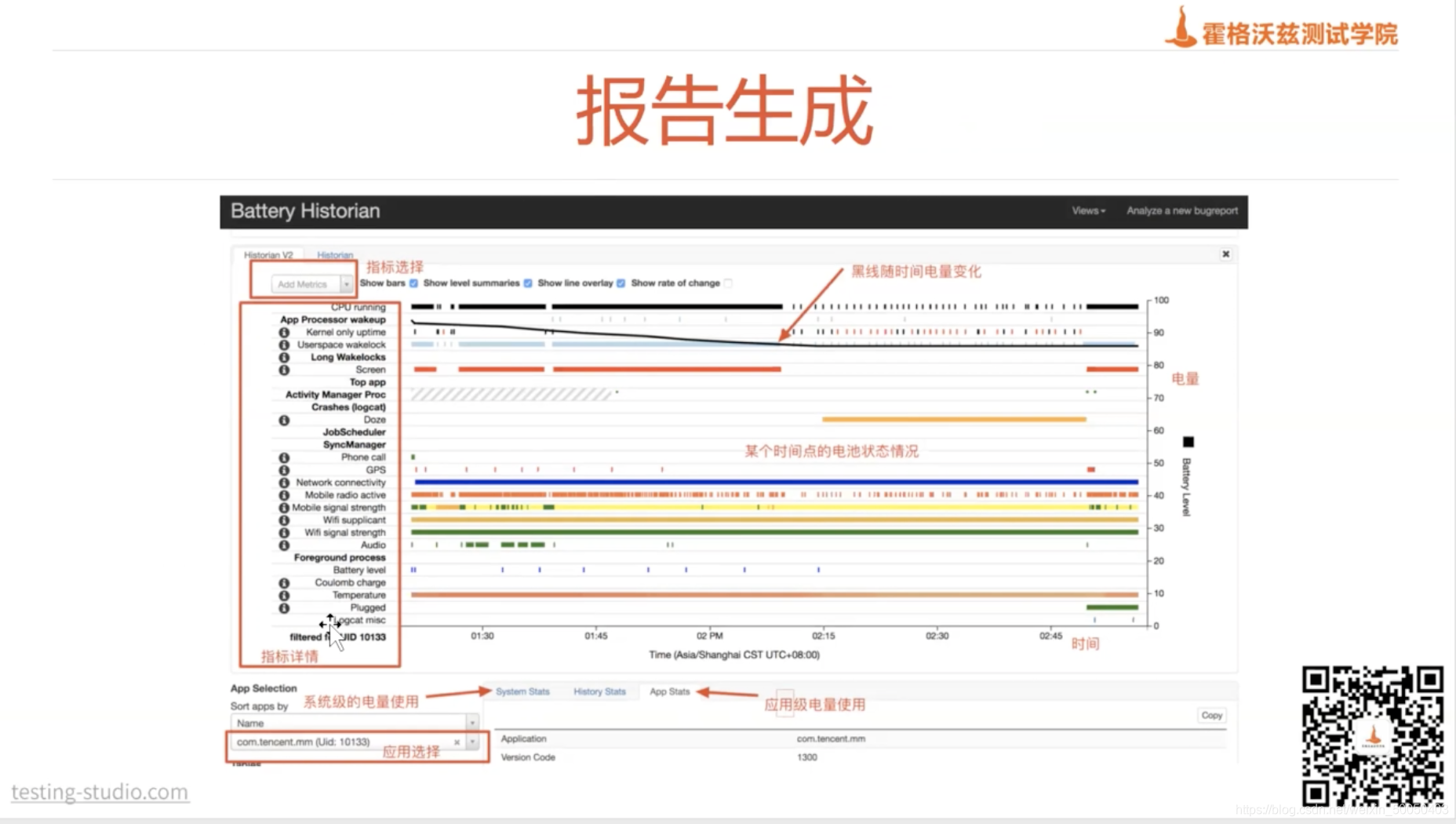

左边:常见内容指标

黑线:所有走势代表整体耗电量变化(时间较短时看不到黑线,小时以上才能看到黑线)y轴:电量情况

x轴:时间维度

battery_level电量百分比

screen屏幕亮度

安装环境

1、下载golang

2、环境变量设置golang

3、python版本设置2.7(history依赖2.7,3.7会报错)

clone代码

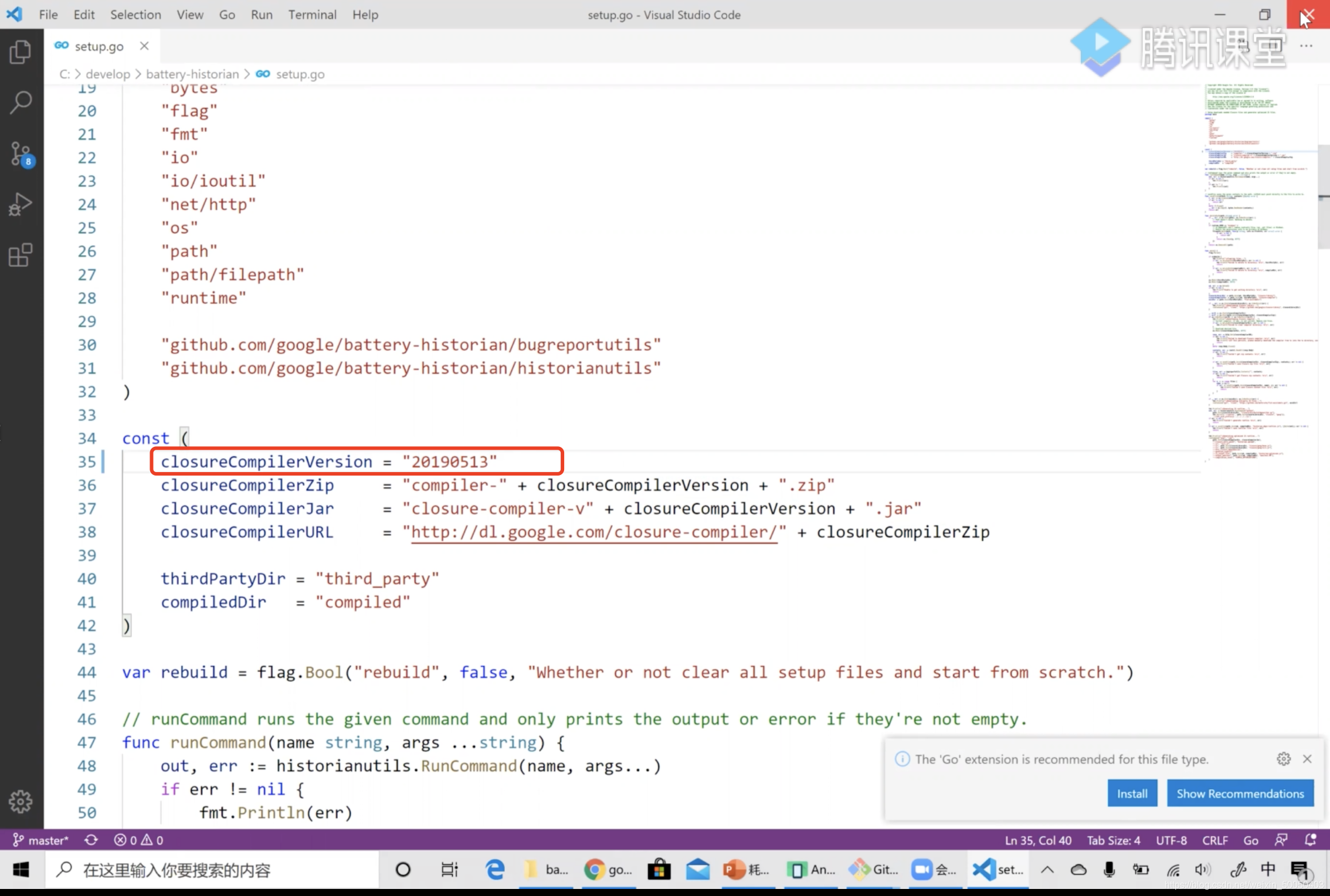

不建议docker安装,项目比较老,未更新,建议手动编译

修改版本为20190513(最稳定)

注意⚠️:正常测试应使用真机,不用模拟器,(演示使用模拟器&不清除数据)

👆开启电量收集

电量数据收集

对手机进行随机操作或自动化测试脚本等

长时间操作

数据下载

uptime开机时间

导入数据

用模拟器导入的数据非常少

👇真机数据10min 左右

- 屏幕:

- 每段时间当前app:

- wifi:

- 广播:

- Wi-Fi开启情况:

- 电量:

- 后台进程:

- 温度:

- historian:

19-6 健壮性测试

盲点:随机操作(monkey等)

网络不佳:弱网+盲点

数据不通:无网,飞行模式测试

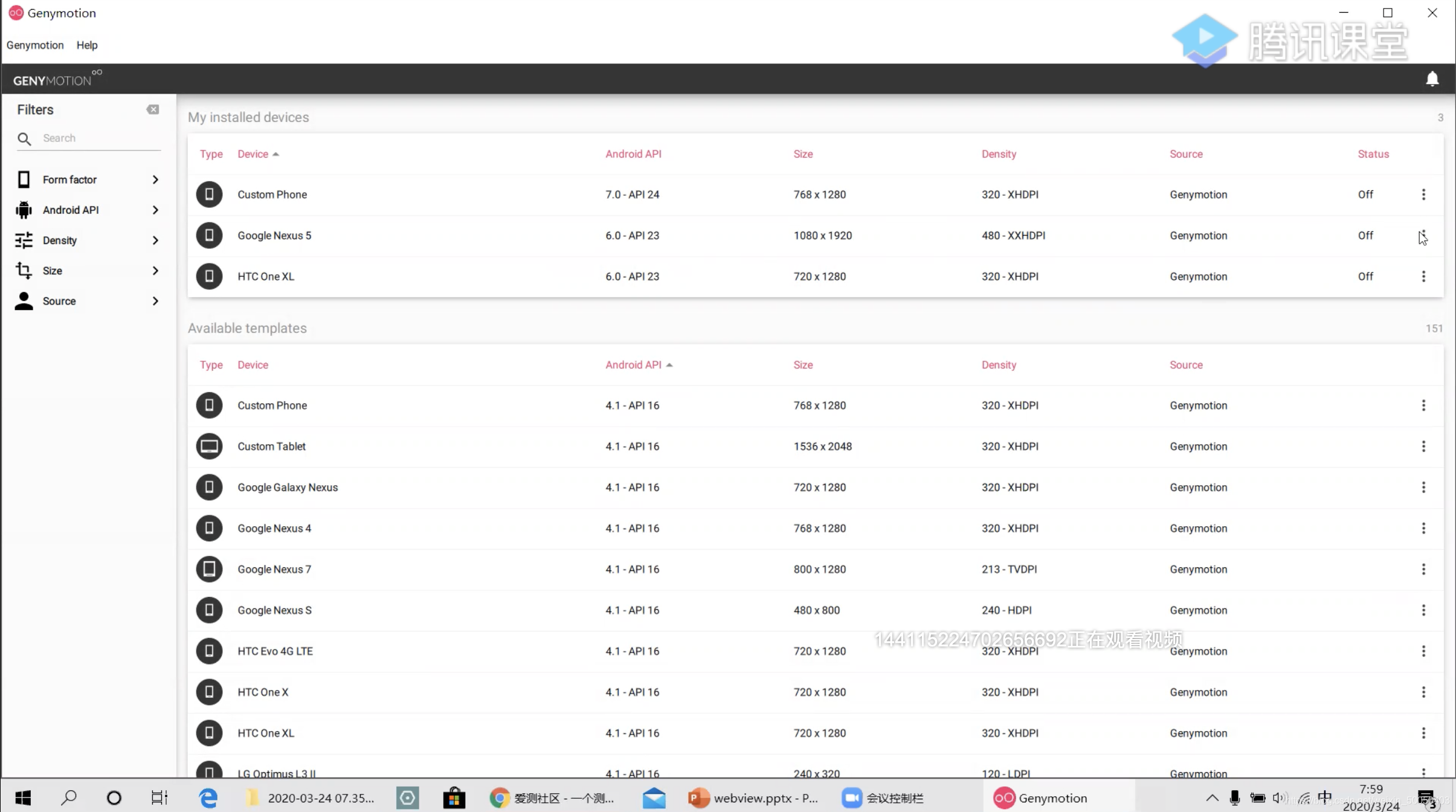

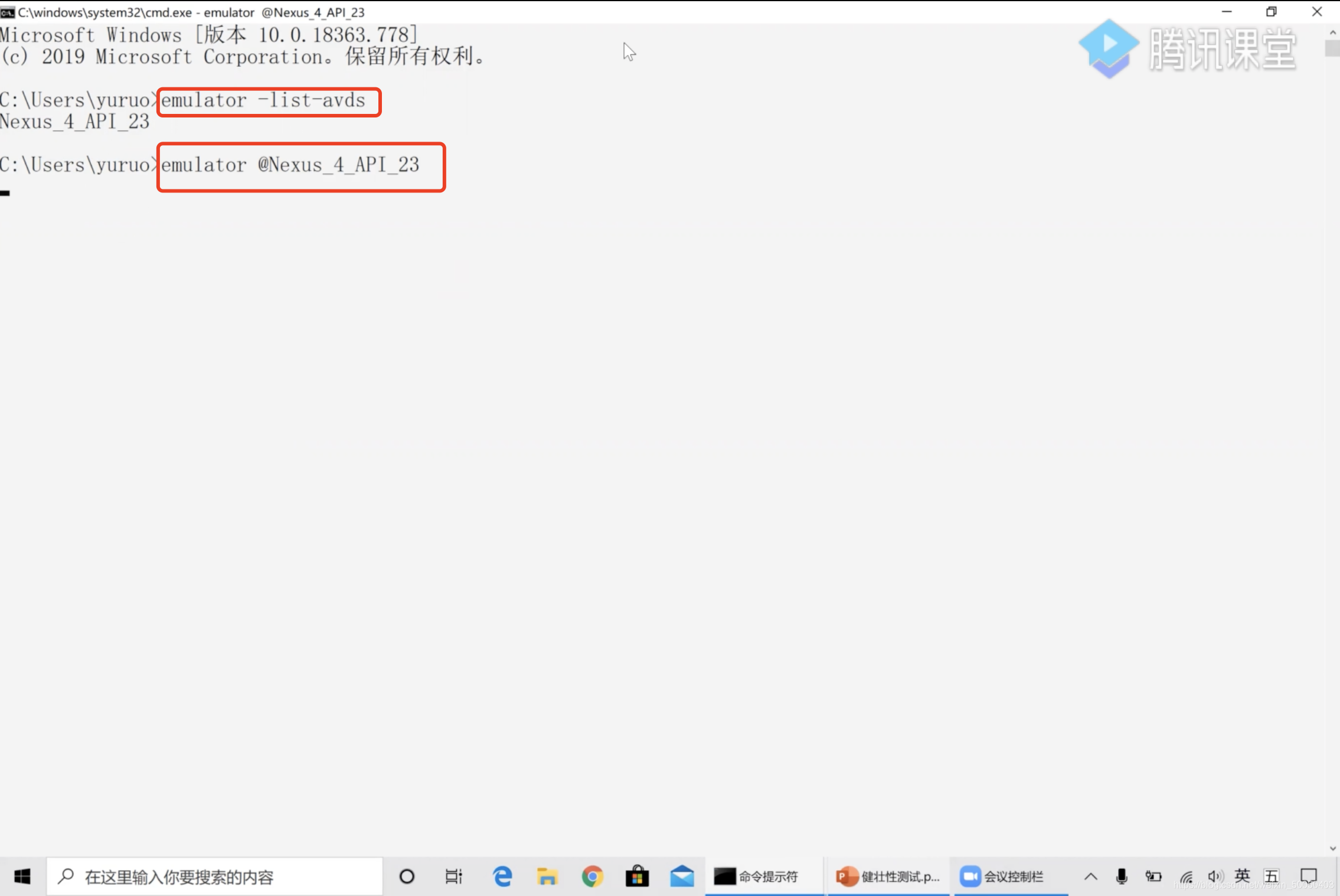

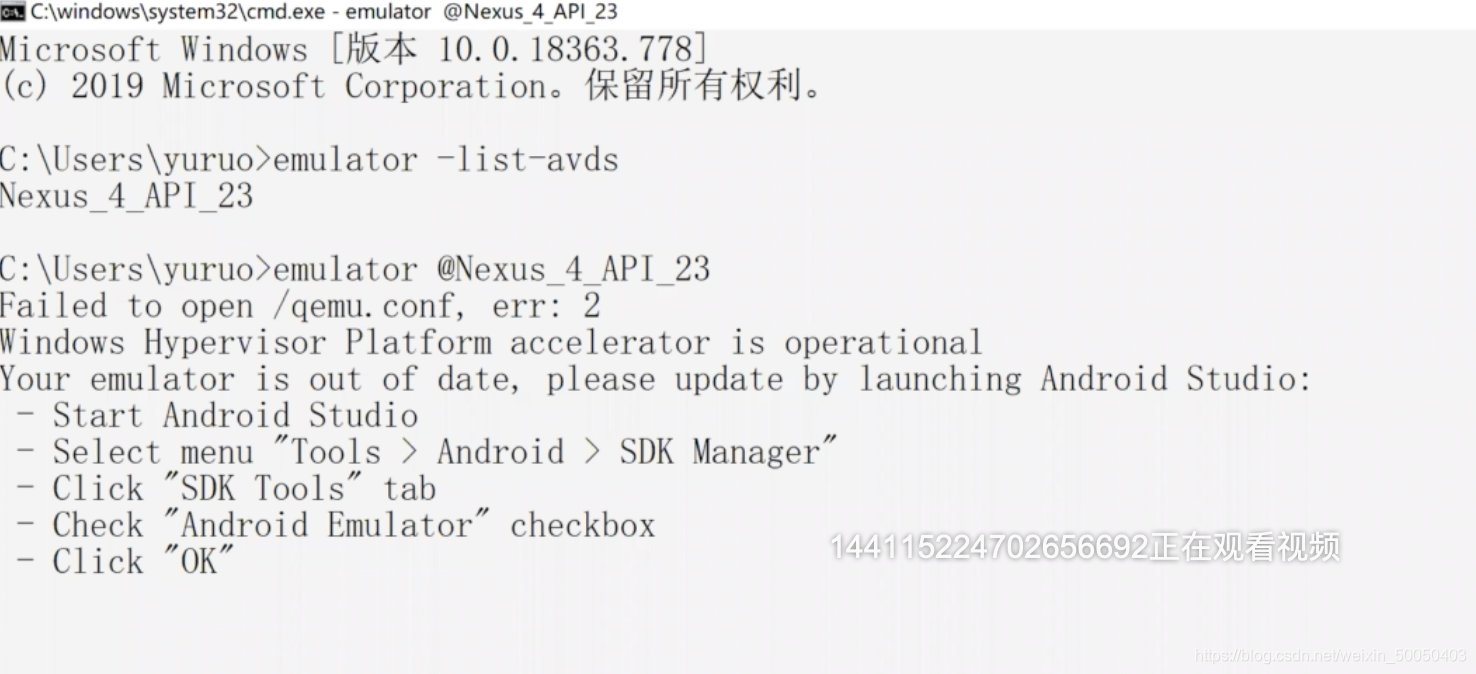

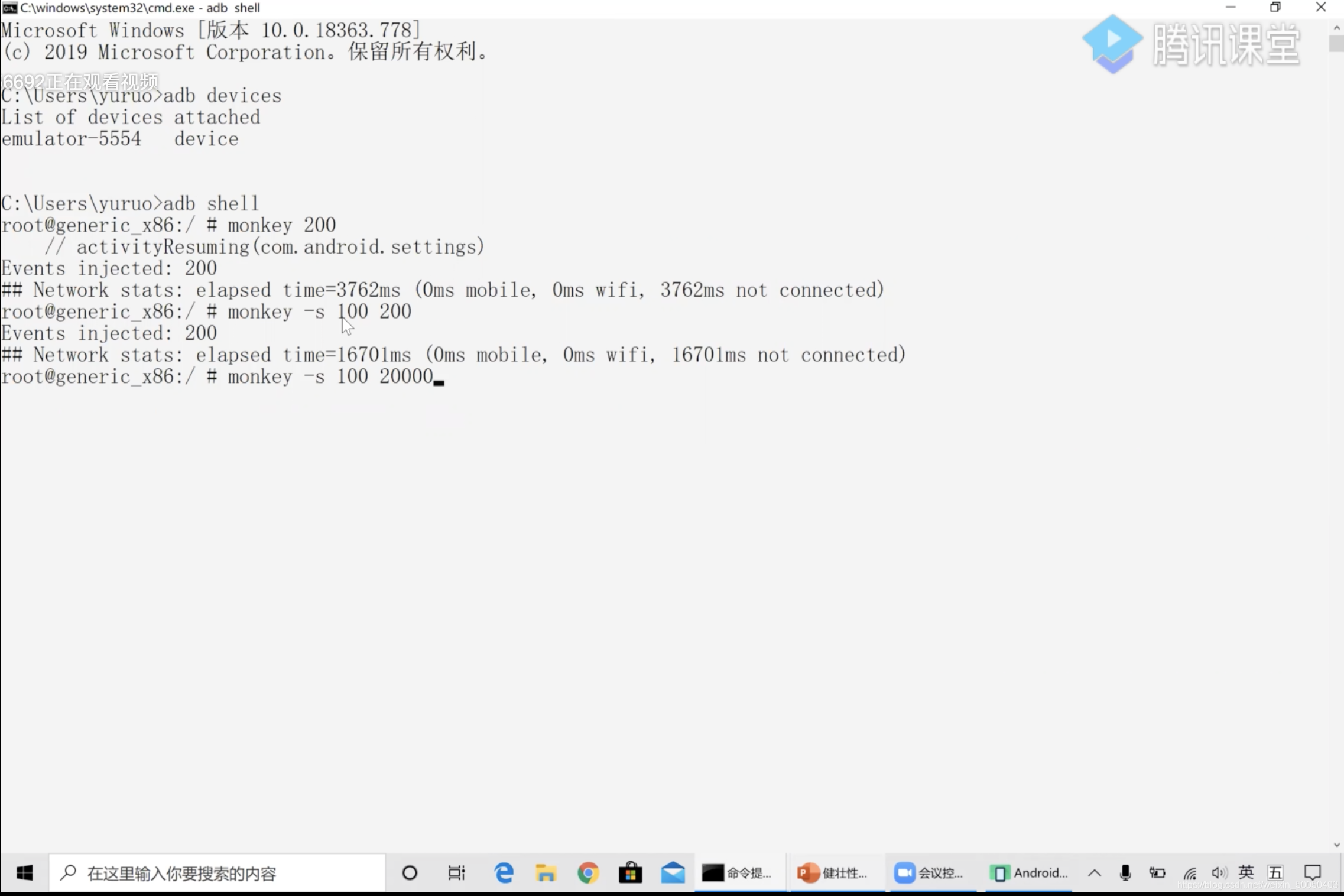

打开安卓模拟器

-s 根据时间轴进行操作

-s 100 执行100个时间序列

- 如果某次操作崩溃了,从头返回上次执行场景,重复执行100个时间序列,可以复现

- 一般将时间数调的特别大,比如20000,让app自动跑,跑半个小时,看app有无异常状况,如果30min无异样,比较稳定,则认为app健壮性比较完好

- 如果想操作更详细一些,可以使用Appcrawler指定具体范围,对具体范围内的app或对app中具体某个模块进行测试

这两年,IT行业面临经济周期波动与AI产业结构调整的双重压力,确实有很多运维与网络工程师因企业缩编或技术迭代而暂时失业。

很多人都在提运维网工失业后就只能去跑滴滴送外卖了,但我想分享的是,对于运维人员来说,即便失业以后仍然有很多副业可以尝试。

网工/运维/测试副业方向

运维网工,千万不要再错过这些副业机会!

第一个是知识付费类副业:输出经验打造个人IP

在线教育平台讲师

操作路径:在慕课网、极客时间等平台开设《CCNA实战》《Linux运维从入门到精通》等课程,或与培训机构合作录制专题课。

收益模式:课程销售分成、企业内训。

技术博客与公众号运营

操作路径:撰写网络协议解析、故障排查案例、设备评测等深度文章,通过公众号广告、付费专栏及企业合作变现。

收益关键:每周更新2-3篇原创,结合SEO优化与社群运营。

第二个是技术类副业:深耕专业领域变现

企业网络设备配置与优化服务

操作路径:为中小型企业提供路由器、交换机、防火墙等设备的配置调试、性能优化及故障排查服务。可通过本地IT服务公司合作或自建线上接单平台获客。

收益模式:按项目收费或签订年度维护合同。

远程IT基础设施代维

操作路径:通过承接服务器监控、日志分析、备份恢复等远程代维任务。适合熟悉Zabbix、ELK等技术栈的工程师。

收益模式:按工时计费或包月服务。

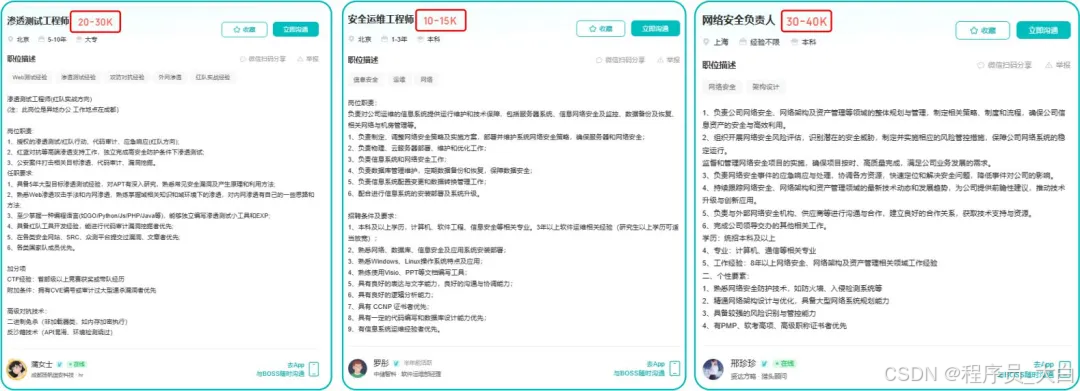

网络安全顾问与渗透测试

操作路径:利用OWASP Top 10漏洞分析、Nmap/BurpSuite等工具,为企业提供漏洞扫描、渗透测试及安全加固方案。需考取CISP等认证提升资质。

收益模式:单次渗透测试报告收费;长期安全顾问年费。

比如不久前跟我一起聊天的一个粉丝,他自己之前是大四实习的时候做的运维,发现运维7*24小时待命受不了,就准备转网安,学了差不多2个月,然后开始挖漏洞,光是补天的漏洞奖励也有个四五千,他说自己每个月的房租和饭钱就够了。

为什么我会推荐你网安是运维和网工测试人员的绝佳副业&转型方向?

1.你的经验是巨大优势: 你比任何人都懂系统、网络和架构。漏洞挖掘、内网渗透、应急响应,这些核心安全能力本质上是“攻击视角下的运维”。你的运维背景不是从零开始,而是降维打击。

2.越老越吃香,规避年龄危机: 安全行业极度依赖经验。你的排查思路、风险意识和对复杂系统的理解能力,会随着项目积累而愈发珍贵,真正做到“姜还是老的辣”。

3.职业选择极其灵活: 你可以加入企业成为安全专家,可以兼职“挖洞“获取丰厚奖金,甚至可以成为自由顾问。这种多样性为你提供了前所未有的抗风险能力。

4.市场需求爆发,前景广阔: 在国家级政策的推动下,从一线城市到二三线地区,安全人才缺口正在急剧扩大。现在布局,正是抢占未来先机的黄金时刻。

网工运维测试转行学习网络安全路线

(一)第一阶段:网络安全筑基

1. 阶段目标

你已经有运维经验了,所以操作系统、网络协议这些你不是零基础。但要学安全,得重新过一遍——只不过这次我们是带着“安全视角”去学。

2. 学习内容

**操作系统强化:**你需要重点学习 Windows、Linux 操作系统安全配置,对比运维工作中常规配置与安全配置的差异,深化系统安全认知(比如说日志审计配置,为应急响应日志分析打基础)。

**网络协议深化:**结合过往网络协议应用经验,聚焦 TCP/IP 协议簇中的安全漏洞及防护机制,如 ARP 欺骗、TCP 三次握手漏洞等(为 SRC 漏扫中协议层漏洞识别铺垫)。

**Web 与数据库基础:**补充 Web 架构、HTTP 协议及 MySQL、SQL Server 等数据库安全相关知识,了解 Web 应用与数据库在网安中的作用。

**编程语言入门:**学习 Python 基础语法,掌握简单脚本编写,为后续 SRC 漏扫自动化脚本开发及应急响应工具使用打基础。

**工具实战:**集中训练抓包工具(Wireshark)、渗透测试工具(Nmap)、漏洞扫描工具(Nessus 基础版)的使用,结合模拟场景练习工具应用(掌握基础扫描逻辑,为 SRC 漏扫工具进阶做准备)。

(二)第二阶段:漏洞挖掘与 SRC 漏扫实战

1. 阶段目标

这阶段是真正开始“动手”了。信息收集、漏洞分析、工具联动,一样不能少。

熟练运用漏洞挖掘及 SRC 漏扫工具,具备独立挖掘常见漏洞及 SRC 平台漏扫实战能力,尝试通过 SRC 挖洞搞钱,不管是低危漏洞还是高危漏洞,先挖到一个。

2. 学习内容

信息收集实战:结合运维中对网络拓扑、设备信息的了解,强化基本信息收集、网络空间搜索引擎(Shodan、ZoomEye)、域名及端口信息收集技巧,针对企业级网络场景开展信息收集练习(为 SRC 漏扫目标筛选提供支撑)。

漏洞原理与分析:深入学习 SQL 注入、CSRF、文件上传等常见漏洞的原理、危害及利用方法,结合运维工作中遇到的类似问题进行关联分析(明确 SRC 漏扫重点漏洞类型)。

工具进阶与 SRC 漏扫应用:

-

系统学习 SQLMap、BurpSuite、AWVS 等工具的高级功能,开展工具联用实战训练;

-

专项学习 SRC 漏扫流程:包括 SRC 平台规则解读(如漏洞提交规范、奖励机制)、漏扫目标范围界定、漏扫策略制定(全量扫描 vs 定向扫描)、漏扫结果验证与复现;

-

实战训练:使用 AWVS+BurpSuite 组合开展 SRC 平台目标漏扫,练习 “扫描 - 验证 - 漏洞报告撰写 - 平台提交” 全流程。

SRC 实战演练:选择合适的 SRC 平台(如补天、CNVD)进行漏洞挖掘与漏扫实战,积累实战经验,尝试获取挖洞收益。

恭喜你,如果学到这里,你基本可以下班搞搞副业创收了,并且具备渗透测试工程师必备的「渗透技巧」、「溯源能力」,让你在黑客盛行的年代别背锅,工作实现升职加薪的同时也能开创副业创收!

如果你想要入坑黑客&网络安全,笔者给大家准备了一份:全网最全的网络安全资料包需要保存下方图片,微信扫码即可前往获取!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

(三)第三阶段:渗透测试技能学习

1. 阶段目标

全面掌握渗透测试理论与实战技能,能够独立完成渗透测试项目,编写规范的渗透测试报告,具备渗透测试工程师岗位能力,为护网红蓝对抗及应急响应提供技术支撑。

2. 学习内容

渗透测试核心理论:系统学习渗透测试流程、方法论及法律法规知识,明确渗透测试边界与规范(与红蓝对抗攻击边界要求一致)。

实战技能训练:开展漏洞扫描、漏洞利用、电商系统渗透测试、内网渗透、权限提升(Windows、Linux)、代码审计等实战训练,结合运维中熟悉的系统环境设计测试场景(强化红蓝对抗攻击端技术能力)。

工具开发实践:基于 Python 编程基础,学习渗透测试工具开发技巧,开发简单的自动化测试脚本(可拓展用于 SRC 漏扫自动化及应急响应辅助工具)。

报告编写指导:学习渗透测试报告的结构与编写规范,完成多个不同场景的渗透测试报告撰写练习(与 SRC 漏洞报告、应急响应报告撰写逻辑互通)。

(四)第四阶段:企业级安全攻防(含红蓝对抗)、应急响应

1. 阶段目标

掌握企业级安全攻防、护网红蓝对抗及应急响应核心技能,考取网安行业相关证书。

2. 学习内容

护网红蓝对抗专项:

-

红蓝对抗基础:学习护网行动背景、红蓝对抗规则(攻击范围、禁止行为)、红蓝双方角色职责(红队:模拟攻击;蓝队:防御检测与应急处置);

-

红队实战技能:强化内网渗透、横向移动、权限维持、免杀攻击等高级技巧,模拟护网中常见攻击场景;

-

蓝队实战技能:学习安全设备(防火墙、IDS/IPS、WAF)联动防御配置、安全监控平台(SOC)使用、攻击行为研判与溯源方法;

-

模拟护网演练:参与团队式红蓝对抗演练,完整体验 “攻击 - 检测 - 防御 - 处置” 全流程。

应急响应专项: -

应急响应流程:学习应急响应 6 步流程(准备 - 检测 - 遏制 - 根除 - 恢复 - 总结),掌握各环节核心任务;

-

实战技能:开展操作系统入侵响应(如病毒木马清除、异常进程终止)、数据泄露应急处置、漏洞应急修补等实战训练;

-

工具应用:学习应急响应工具(如 Autoruns、Process Monitor、病毒分析工具)的使用,提升处置效率;

-

案例复盘:分析真实网络安全事件应急响应案例(如勒索病毒事件),总结处置经验。

其他企业级攻防技能:学习社工与钓鱼、CTF 夺旗赛解析等内容,结合运维中企业安全防护需求深化理解。

证书备考:针对网安行业相关证书考试内容(含红蓝对抗、应急响应考点)进行专项复习,参加模拟考试,查漏补缺。

运维网工测试转行网络攻防知识库分享

网络安全这行,不是会几个工具就能搞定的。你得有体系,懂原理,能实战。尤其是从运维转过来的,别浪费你原来的经验——你比纯新人强多了。

但也要沉得住气,别学了两天Web安全就觉得自己是黑客了。内网、域渗透、代码审计、应急响应,要学的还多着呢。

如果你真的想转,按这个路子一步步走,没问题。如果你只是好奇,我劝你再想想——这行要持续学习,挺累的,但也是真有意思。

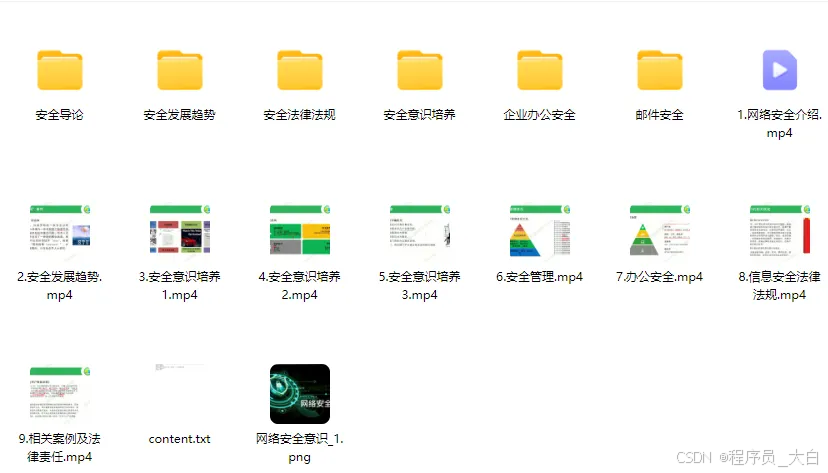

关于如何学习网络安全,笔者也给大家整理好了全套网络安全知识库,需要的可以扫码获取!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

1、网络安全意识

2、Linux操作系统

3、WEB架构基础与HTTP协议

4、Web渗透测试

5、渗透测试案例分享

6、渗透测试实战技巧

7、攻防对战实战

8、CTF之MISC实战讲解

关于如何学习网络安全,笔者也给大家整理好了全套网络安全知识库,需要的可以扫码获取!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?