作为网络工程师的“电子显微镜”,Wireshark以其无与伦比的深度洞察力,成为网络故障排查、性能优化和安全分析不可或缺的利器。本文将系统性地揭示50项经过严格验证的Wireshark实战技巧,涵盖从基础配置到高级分析的全流程,帮助你将这款强大工具的应用提升至专业水准。

一、精准捕获:奠定分析基础

-

1. BPF语法精要:使用

tcp port 443 and host 192.168.1.100精确捕获特定主机的HTTPS流量,避免数据冗余。 -

2. 双网卡绑定捕获:通过Npcap驱动实现多网卡聚合捕获,解决链路聚合组(LAG)流量分散问题。

-

3. 环形缓冲区实战:设置500MB×10文件的环形缓存,确保在长时间捕获中不遗漏关键故障点数据。

-

4. 内存优化策略:在32GB内存设备上将

packet-buffer-size调整为128MB,显著降低丢包率。 -

5. 预处理过滤:在捕获过滤器中使用

not arp排除ARP广播干扰,提升有效数据占比。 -

6. 时间同步关键:配置NTP同步后,使用

editcap -t 0.0001 input.pcap output.pcap修正时间戳误差。 -

7. MTU问题捕获:设置

snaplen=2000捕获完整Jumbo Frame,诊断视频会议卡顿问题。 -

8. VLAN标签解析:在802.1Q协议首选项中启用“Reassemble VLAN tagged fragments”,解决跨VLAN会话跟踪中断。

二、高效过滤:聚焦关键信息

-

9. 复合表达式进阶:

(http contains “login”) && (ip.src == 10.1.1.23)精确定位登录请求来源。 -

10. 位级过滤技巧:

tcp[13] & 32 == 32筛选所有URG标志置位的异常报文。 -

11. 会话流智能追踪:右键TCP流 → Follow → 选择特定方向(C to S),分析单向延迟问题。

-

12. 负载特征过滤:

udp contains 50:4b:03:04快速识别压缩文档传输(ZIP文件头)。 -

13. 动态值过滤:使用

tcp.analysis.ack_rtt > 0.5显示RTT超过500ms的高延迟确认包。 -

14. 协议分层过滤:

http2.streamid == 5 && http2.type == 0定位HTTP/2流的HEADERS帧。 -

15. 有效载荷排除法:

tcp.payload and !tcp.payload contains 00:00:00过滤含空数据的TCP段。 -

16. 正则表达式应用:

http.request.uri matches “/api/v[1-3]/user”匹配RESTful API多版本路径。

三、深度解析:洞察协议细节

-

17. TCP问题诊断组合:

tcp.analysis.flags && !tcp.analysis.window_update聚焦异常标记包。 -

18. HTTP性能指标:

http.time > 1列出响应时间超1秒的慢请求。 -

19. TLS密钥日志配置:设置SSLKEYLOGFILE环境变量后,完整解密HTTPS业务流。

-

20. VoIP呼叫分析:Telephony → VoIP Calls → 一键重组SIP/RTP会话流。

-

21. DNS问题定位:

dns.flags.response == 1 and dns.flags.rcode != 0捕获所有错误响应。 -

22. DHCP全流程跟踪:

bootp.option.type == 53过滤四种核心报文类型。 -

23. ICMP类型解析:

icmp.type==3 && icmp.code==1精确定位“Host Unreachable”错误。 -

24. HTTP2流优先级:在http2.headers中解析 PRIORITY帧的依赖树结构。

-

25. 文件提取技术:文件 → 导出对象 → HTTP,批量恢复传输的文档与图像。

四、高级分析:突破复杂场景

-

26. IO Graph多维分析:叠加5条曲线分别显示TCP重传、零窗告警、吞吐量波动。

-

27. 专家系统实战:红色错误标识符优先处理Checksum错误与重复ACK。

-

28. 流图拓扑重建:Statistics → Flow Graph生成时序图,可视化TCP握手异常。

-

29. TLS 1.3握手解析:通过Change Cipher Spec报文识别1RTT握手完成点。

-

30. 时区智能校正:View → Time Zone Adjustment自动转换UTC时间戳。

-

31. 报文标记体系:使用Ctrl+M创建五级颜色标记,区分正常、可疑、攻击流量。

-

32. 跨文件搜索:tshark -r trace*.pcap -Y “http.request.method==POST” 批量扫描。

-

33. 动态负载解析:通过Lua脚本实时解析私有协议二进制字段。

-

34. 响应时间统计:Statistics → Service Response Time计算SMB协议操作延迟。

五、性能优化:提升处理效率

-

35. 显示过滤预编译:将常用过滤式保存为按钮,如“仅显示异常”过滤器组。

-

36. 协议禁用加速:在首选项中禁用IrDA, Bluetooth等无关协议解码。

-

37. 内存管控策略:设置 maxmem 2G 限制内存占用,避免大文件分析崩溃。

-

38. 多核处理启用:在Advanced Preferences中开启 concurrent packet processing。

-

39. 列视图定制:添加“tcp.analysis.ack_rtt”列实时显示往返延迟。

-

40. 快速导航技巧:Ctrl+→ 按会话跳转,Shift+Ctrl+F 跨包匹配字符串。

六、安全分析:威胁狩猎实战

-

41. 扫描行为识别:

tcp.flags.syn==1 and tcp.flags.ack==0 and tcp.window_size<1024检测隐蔽扫描。 -

42. 凭证明文捕获:

http.request.method==POST && http contains “password”。 -

43. DNS隧道检测:

dns.qry.name.len > 50 && dns.count.answers>5识别异常长域名。 -

44. 恶意载荷定位:

tcp.payload contains 89:50:4e:47检测传输中的PNG木马。 -

45. 协议异常检测:

tcp.port==80 && !http发现80端口的非HTTP流量。 -

46. ARP欺骗告警:

arp.dst.hw_mac != arp.src.hw_mac捕获异常ARP响应。 -

47. SSL/TLS风险:

ssl.handshake.ciphersuite == 0x0004标记弱加密套件(RC4)。 -

48. 数据外传分析:

ip.src==内部网段 && ip.dst!=公司网段 && frame.len>1000监控大流量外传。 -

49. SMB漏洞检测:

smb or smb2配合EternalBlue漏洞特征码扫描。 -

50. 威胁情报集成:通过Zeek/Suricata生成JSON日志,在Wireshark中叠加告警标记。

避坑指南:典型误区警示

-

• 校验和错误误判:网卡卸载导致的计算偏差,需在协议首选项关闭“Validate checksum”。

-

• 时间显示混淆:绝对时间与相对时间切换错误导致时序分析偏差。

-

• 过滤过度风险:过度依赖捕获过滤器可能遗漏关联报文,建议原始数据保存24小时。

-

• 解密配置失效:TLS密钥日志未生效时,检查浏览器/应用是否支持NSS KEY LOG。

精通Wireshark不仅是掌握工具操作,更是培养系统的网络分析思维:

-

1. 数据驱动:坚持基于报文证据做结论,避免经验主义误判

-

2. 分层解耦:严格遵循OSI模型自下而上逐层排查

-

3. 基线意识:建立常态流量指纹库,快速识别行为偏离

-

4. 上下文关联:将孤立报文还原为完整业务场景

网络分析箴言:“报文不会说谎,但需要正确的解读方式。当数据与理论冲突时,永远相信数据。” —— 资深网络架构师实践准则

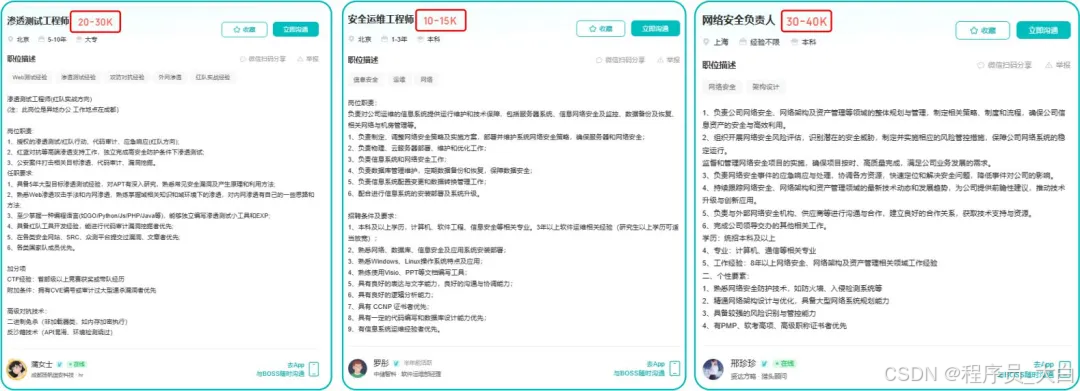

这两年,IT行业面临经济周期波动与AI产业结构调整的双重压力,确实有很多运维与网络工程师因企业缩编或技术迭代而暂时失业。

很多人都在提运维网工失业后就只能去跑滴滴送外卖了,但我想分享的是,对于运维人员来说,即便失业以后仍然有很多副业可以尝试。

网工/运维副业方向

运维网工,千万不要再错过这些副业机会!

第一个是知识付费类副业:输出经验打造个人IP

在线教育平台讲师

操作路径:在慕课网、极客时间等平台开设《CCNA实战》《Linux运维从入门到精通》等课程,或与培训机构合作录制专题课。

收益模式:课程销售分成、企业内训。

技术博客与公众号运营

操作路径:撰写网络协议解析、故障排查案例、设备评测等深度文章,通过公众号广告、付费专栏及企业合作变现。

收益关键:每周更新2-3篇原创,结合SEO优化与社群运营。

第二个是技术类副业:深耕专业领域变现

企业网络设备配置与优化服务

操作路径:为中小型企业提供路由器、交换机、防火墙等设备的配置调试、性能优化及故障排查服务。可通过本地IT服务公司合作或自建线上接单平台获客。

收益模式:按项目收费或签订年度维护合同。

远程IT基础设施代维

操作路径:通过承接服务器监控、日志分析、备份恢复等远程代维任务。适合熟悉Zabbix、ELK等技术栈的工程师。

收益模式:按工时计费或包月服务。

网络安全顾问与渗透测试

操作路径:利用OWASP Top 10漏洞分析、Nmap/BurpSuite等工具,为企业提供漏洞扫描、渗透测试及安全加固方案。需考取CISP等认证提升资质。

收益模式:单次渗透测试报告收费;长期安全顾问年费。

比如不久前跟我一起聊天的一个粉丝,他自己之前是大四实习的时候做的运维,发现运维7*24小时待命受不了,就准备转网安,学了差不多2个月,然后开始挖漏洞,光是补天的漏洞奖励也有个四五千,他说自己每个月的房租和饭钱就够了。

为什么我会推荐你网安是运维和网工人员的绝佳副业&转型方向?

1.你的经验是巨大优势: 你比任何人都懂系统、网络和架构。漏洞挖掘、内网渗透、应急响应,这些核心安全能力本质上是“攻击视角下的运维”。你的运维背景不是从零开始,而是降维打击。

2.越老越吃香,规避年龄危机: 安全行业极度依赖经验。你的排查思路、风险意识和对复杂系统的理解能力,会随着项目积累而愈发珍贵,真正做到“姜还是老的辣”。

3.职业选择极其灵活: 你可以加入企业成为安全专家,可以兼职“挖洞“获取丰厚奖金,甚至可以成为自由顾问。这种多样性为你提供了前所未有的抗风险能力。

4.市场需求爆发,前景广阔: 在国家级政策的推动下,从一线城市到二三线地区,安全人才缺口正在急剧扩大。现在布局,正是抢占未来先机的黄金时刻。

网工运维转行学习网络安全路线

(一)第一阶段:网络安全筑基

1. 阶段目标

你已经有运维经验了,所以操作系统、网络协议这些你不是零基础。但要学安全,得重新过一遍——只不过这次我们是带着“安全视角”去学。

2. 学习内容

**操作系统强化:**你需要重点学习 Windows、Linux 操作系统安全配置,对比运维工作中常规配置与安全配置的差异,深化系统安全认知(比如说日志审计配置,为应急响应日志分析打基础)。

**网络协议深化:**结合过往网络协议应用经验,聚焦 TCP/IP 协议簇中的安全漏洞及防护机制,如 ARP 欺骗、TCP 三次握手漏洞等(为 SRC 漏扫中协议层漏洞识别铺垫)。

**Web 与数据库基础:**补充 Web 架构、HTTP 协议及 MySQL、SQL Server 等数据库安全相关知识,了解 Web 应用与数据库在网安中的作用。

**编程语言入门:**学习 Python 基础语法,掌握简单脚本编写,为后续 SRC 漏扫自动化脚本开发及应急响应工具使用打基础。

**工具实战:**集中训练抓包工具(Wireshark)、渗透测试工具(Nmap)、漏洞扫描工具(Nessus 基础版)的使用,结合模拟场景练习工具应用(掌握基础扫描逻辑,为 SRC 漏扫工具进阶做准备)。

(二)第二阶段:漏洞挖掘与 SRC 漏扫实战

1. 阶段目标

这阶段是真正开始“动手”了。信息收集、漏洞分析、工具联动,一样不能少。

熟练运用漏洞挖掘及 SRC 漏扫工具,具备独立挖掘常见漏洞及 SRC 平台漏扫实战能力,尝试通过 SRC 挖洞搞钱,不管是低危漏洞还是高危漏洞,先挖到一个。

2. 学习内容

信息收集实战:结合运维中对网络拓扑、设备信息的了解,强化基本信息收集、网络空间搜索引擎(Shodan、ZoomEye)、域名及端口信息收集技巧,针对企业级网络场景开展信息收集练习(为 SRC 漏扫目标筛选提供支撑)。

漏洞原理与分析:深入学习 SQL 注入、CSRF、文件上传等常见漏洞的原理、危害及利用方法,结合运维工作中遇到的类似问题进行关联分析(明确 SRC 漏扫重点漏洞类型)。

工具进阶与 SRC 漏扫应用:

-

系统学习 SQLMap、BurpSuite、AWVS 等工具的高级功能,开展工具联用实战训练;

-

专项学习 SRC 漏扫流程:包括 SRC 平台规则解读(如漏洞提交规范、奖励机制)、漏扫目标范围界定、漏扫策略制定(全量扫描 vs 定向扫描)、漏扫结果验证与复现;

-

实战训练:使用 AWVS+BurpSuite 组合开展 SRC 平台目标漏扫,练习 “扫描 - 验证 - 漏洞报告撰写 - 平台提交” 全流程。

SRC 实战演练:选择合适的 SRC 平台(如补天、CNVD)进行漏洞挖掘与漏扫实战,积累实战经验,尝试获取挖洞收益。

恭喜你,如果学到这里,你基本可以下班搞搞副业创收了,并且具备渗透测试工程师必备的「渗透技巧」、「溯源能力」,让你在黑客盛行的年代别背锅,工作实现升职加薪的同时也能开创副业创收!

如果你想要入坑黑客&网络安全,笔者给大家准备了一份:全网最全的网络安全资料包需要保存下方图片,微信扫码即可前往获取!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取