一、命令行在Windows运维中的不可替代性

在图形化界面占据主流的今天,许多新手运维工程师可能认为命令行(CMD)已退出历史舞台。然而真正的运维老兵深知:命令行才是Windows系统管理的底层基石。当服务器出现故障、远程连接卡顿或需批量操作时,一行精准的CMD命令往往比鼠标点击高效十倍。本文将系统梳理100条核心CMD命令,涵盖从基础操作到高阶排障的全场景应用,助你成为Windows运维效率专家。

二、精选100条核心命令详解(按功能分类)

▍1. 系统信息与状态监控(12条)

systeminfo # 获取系统详细配置(OS版本/内存/补丁等)

wmic memorychip get capacity # 查看内存条容量(单位:字节)

tasklist /svc # 显示进程及关联服务(定位资源占用关键命令)

perfmon /res # 打开实时性能监控仪表盘

driverquery /v # 列出所有已加载驱动及其属性

ver # 快速获取操作系统版本

hostname # 显示当前计算机名称(远程排查必备)

time /t # 仅输出当前时间(脚本日志常用)

whoami /priv # 显示当前用户权限(判断管理员身份)

wmic cpu get name,numberofcores # 获取CPU型号与核心数

wmic os get lastbootuptime # 查询上次系统启动时间

chcp 65001 # 切换控制台编码为UTF-8(解决中文乱码)▍2. 磁盘管理与文件操作(15条)

chkdsk /f D: # 强制修复D盘文件系统错误

diskpart # 进入磁盘分区工具(需配合脚本自动化)

robocopy C:\logs D:\backup /MIR /MT:16 # 多线程镜像备份

fsutil file createnew testfile.txt 1048576 # 创建1MB空文件(测试磁盘速度)

icacls "C:\Program Files" /grant Administrators:(OI)(CI)F # 递归授权

compact /c /s /a # 启用NTFS压缩并应用到所有子目录

defrag C: /U /V # 可视化分析磁盘碎片情况

vssadmin list shadows # 查看卷影副本(恢复误删文件依据)

takeown /f "C:\lockedfile.dll" /r # 强制获取文件所有权

tree /F > dir_tree.txt # 导出目录树到文本文件

where /r C:\ *.config # 全盘递归搜索.config文件

cipher /w:C # 彻底擦除C盘剩余空间(安全清除)

wmic logicaldisk get size,freespace,caption # 查看所有分区容量

subst X: "D:\Projects"# 虚拟磁盘映射(临时路径简化)

attrib +h +s "secret.txt" # 添加隐藏和系统文件属性▍3. 网络诊断与配置(18条)

ipconfig /all # 获取完整TCP/IP配置(MAC/DNS等)

arp -a # 显示ARP缓存表(定位IP冲突)

netstat -ano | findstr :443 # 检查443端口占用进程

tracert -d 8.8.8.8 # 禁用反向解析加速路由跟踪

netsh interface show interface # 列出所有网络接口状态

netsh wlan show profiles # 显示保存的WiFi配置文件

pathping www.microsoft.com # 结合ping+tracert的增强诊断

route print # 打印路由表(VPN故障必查)

telnet smtp.163.com 25 # 测试邮件服务器连通性(需启用功能)

netsh advfirewall set allprofiles state off # 临时关闭防火墙(排障用)

nslookup -type=mx baidu.com # 查询邮件交换记录

getmac /v /fo list # 列出所有网卡的MAC地址

netsh http show iplisten # 检查HTTP服务监听IP

ping -f -l 1472 www.baidu.com # 测试MTU值(分片检测)

net use Z: \\192.168.1.100\share /user:admin password # 映射网络驱动器

netsh int ip set dns "以太网" static 8.8.8.8 # 设置静态DNS

wmic nic where NetEnabled=true get name, speed # 查看网卡速率典型排障案例:某服务器远程桌面卡顿,通过

netstat -ano发现大量TIME_WAIT连接,配合taskkill /PID <id> /F终止异常进程后恢复

▍4. 服务与进程控制(10条)

sc query WinDefend # 查询Windows Defender服务状态

sc config DiagTrack start= disabled # 禁用诊断跟踪服务(隐私优化)

taskkill /IM chrome.exe /T /F # 强制终止Chrome进程树

wmic process where name="sqlservr.exe" get commandline # 查看进程启动参数

start /min notepad.exe # 最小化启动记事本

schtasks /query /fo LIST /v # 列出所有计划任务详情

sc failure Winmgmt reset= 30 actions= restart/60000 # 设置服务崩溃自启

tasklist /m dllname.dll # 查找加载特定dll的进程

timeout /t 10 /nobreak # 暂停10秒(脚本流程控制)

wmic process call create "cmd.exe" # 创建新进程(带返回对象)▍5. 用户与权限管理(9条)

net user Tech2025 /add /expires:2026-01-01 # 创建带过期时间的用户

net localgroup "Remote Desktop Users" User01 /add # 添加远程桌面权限

runas /user:admin "mmc.exe" # 以管理员身份运行控制台

qwinsta # 查看当前远程会话(同query session)

msg * "服务器将在5分钟后重启!" # 向所有用户发送通知

net accounts /lockoutthreshold:3 # 设置账户锁定阈值(安全策略)

whoami /groups # 显示当前用户所属组

net user %username% /logonpasswordchg:yes # 强制下次登录改密码

lusrmgr.msc # 打开本地用户管理器(虽然非CMD但运维必知)▍6. 注册表与系统配置(8条)

reg query "HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion" /v ProductName # 查询注册表键值

reg add "HKLM\System\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /f # 启用远程桌面

reg save HKLM\SAM sam.bak # 备份SAM注册表项(需管理员)

regini system.ini # 通过INI文件批量修改注册表

powercfg /h off # 关闭休眠文件(释放C盘空间)

bcdedit /set {current} safeboot minimal # 设置下次启动为安全模式

auditpol /get /category:* # 查看审计策略设置

wmic recoveros set autoreboot = false # 禁止系统失败自动重启▍7. 批处理与自动化(14条)

for /f "tokens=2 delims=:" %i in ('ipconfig ^| findstr "IPv4"') do set ip=%i # 提取本机IP到变量

for /r D:\ %i in (*.bak) do del "%i" # 递归删除所有备份文件

if exist "C:\logs\" (echo Log folder exists) else (mkdir C:\logs)

set /p var=请输入内容: # 用户输入赋值给变量

call :subroutine # 调用子程序标签

:subroutine

echo This is a subroutine

exit /b自动化脚本示例(清理30天前日志):

@echo off

setlocal enabledelayedexpansion

set log_path=C:\app\logs

set backup_path=D:\archive

set days=30

forfiles /p %log_path% /s /m *.log /d -%days% /c "cmd /c echo Deleting @file... && del @file"

robocopy %log_path% %backup%\%date:~0,4%-%date:~5,2% /LOG:backup.log▍8. 远程管理与维护(14条)

wmic /node:"192.168.1.100" process call create "cmd.exe" # 远程执行命令

psloggedon \\server01 # 查看谁登录了目标服务器(需Sysinternals工具)

shutdown /r /m \\filesvr01 /t 60 /c "计划维护重启" # 远程重启

sc \\dc01 query termservice # 远程查询服务状态

net view \\client-pc # 查看远程计算机共享资源

wmic /user:admin /password:p@ssw0rd /node:SERVER bios get serialnumber # 带凭证远程获取序列号

certutil -urlcache * delete # 清除证书缓存(解决SSL错误)

gpresult /h gp_report.html # 导出组策略结果报告

dcdiag /s:dc01 /v /c /q # 域控制器诊断(AD运维必用)

repadmin /syncall /A /e /q # 强制所有域控制器同步三、运维实战场景案例解析

场景1:服务器异常关机后的快速检查清单

-

1. 系统日志定位:

eventvwr.msc查看系统日志中崩溃事件ID -

2. 磁盘检查:

chkdsk /scan /perf并行扫描不阻塞系统 -

3. 服务恢复:

sc query state=inactive列出未运行服务并手动启动 -

4. 资源监控:

perfmon /sys打开系统性能计数器

场景2:批量创建200台新设备初始化脚本

@echo off

:: 初始化配置脚本 - 适用于Windows 10/11/Server

set hostname=WS-%RANDOM%

wmic computersystem where "name='%COMPUTERNAME%'" call rename name="%hostname%"

netsh advfirewall set domainprofile state off

reg add "HKLM\Software\Microsoft\Windows\CurrentVersion\Policies\System" /v EnableLUA /t REG_DWORD /d 0 /f

wmic useraccount where "name='Administrator'" set PasswordExpires=FALSE四、命令行进阶技巧

1. 强大的管道组合

# 统计当前目录文件数量(按扩展名分组)

dir /b | findstr /v "^[0-9]" | awk -F"." "{print $NF}" | sort | uniq -c

# 实时监控新建文件(可用于入侵检测)

powershell -command "& {Get-ChildItem -Path C:\Windows\Temp -Recurse -Filter *.exe -Force | % { $_.FullName }}"2. 常用命令替代方案

| 传统命令 | 增强版工具 | 优势 |

| ping | psPing | 支持TCP/UDP压测 |

| netstat | TCPView | 图形化连接监控 |

| tasklist | Process Explorer | 进程树分析 |

资源推荐:

• 微软官方命令行参考:

https://learn.microsoft.com/en-us/windows-server/administration/• Windows Sysinternals工具包:

https://docs.microsoft.com/en-us/sysinternals/• 命令注入防护指南:OWASP Command Injection Defense Cheat Sheet

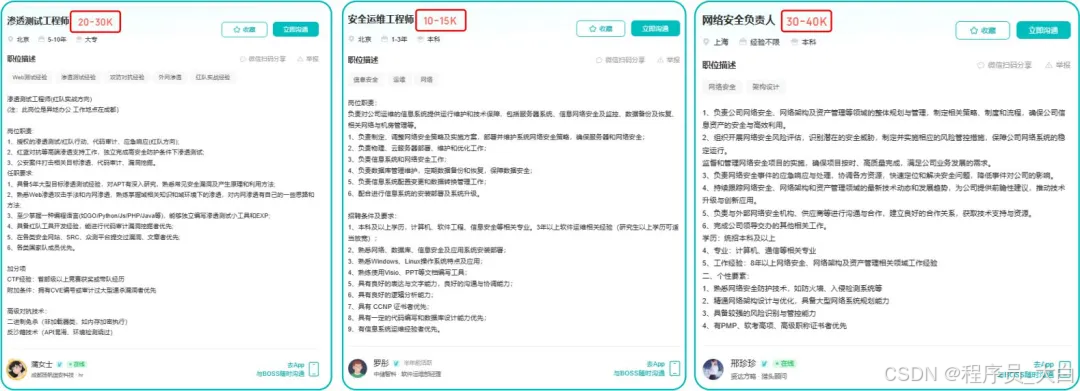

这两年,IT行业面临经济周期波动与AI产业结构调整的双重压力,确实有很多运维与网络工程师因企业缩编或技术迭代而暂时失业。

很多人都在提运维网工失业后就只能去跑滴滴送外卖了,但我想分享的是,对于运维人员来说,即便失业以后仍然有很多副业可以尝试。

网工/运维副业方向

运维网工,千万不要再错过这些副业机会!

第一个是知识付费类副业:输出经验打造个人IP

在线教育平台讲师

操作路径:在慕课网、极客时间等平台开设《CCNA实战》《Linux运维从入门到精通》等课程,或与培训机构合作录制专题课。

收益模式:课程销售分成、企业内训。

技术博客与公众号运营

操作路径:撰写网络协议解析、故障排查案例、设备评测等深度文章,通过公众号广告、付费专栏及企业合作变现。

收益关键:每周更新2-3篇原创,结合SEO优化与社群运营。

第二个是技术类副业:深耕专业领域变现

企业网络设备配置与优化服务

操作路径:为中小型企业提供路由器、交换机、防火墙等设备的配置调试、性能优化及故障排查服务。可通过本地IT服务公司合作或自建线上接单平台获客。

收益模式:按项目收费或签订年度维护合同。

远程IT基础设施代维

操作路径:通过承接服务器监控、日志分析、备份恢复等远程代维任务。适合熟悉Zabbix、ELK等技术栈的工程师。

收益模式:按工时计费或包月服务。

网络安全顾问与渗透测试

操作路径:利用OWASP Top 10漏洞分析、Nmap/BurpSuite等工具,为企业提供漏洞扫描、渗透测试及安全加固方案。需考取CISP等认证提升资质。

收益模式:单次渗透测试报告收费;长期安全顾问年费。

比如不久前跟我一起聊天的一个粉丝,他自己之前是大四实习的时候做的运维,发现运维7*24小时待命受不了,就准备转网安,学了差不多2个月,然后开始挖漏洞,光是补天的漏洞奖励也有个四五千,他说自己每个月的房租和饭钱就够了。

为什么我会推荐你网安是运维和网工人员的绝佳副业&转型方向?

1.你的经验是巨大优势: 你比任何人都懂系统、网络和架构。漏洞挖掘、内网渗透、应急响应,这些核心安全能力本质上是“攻击视角下的运维”。你的运维背景不是从零开始,而是降维打击。

2.越老越吃香,规避年龄危机: 安全行业极度依赖经验。你的排查思路、风险意识和对复杂系统的理解能力,会随着项目积累而愈发珍贵,真正做到“姜还是老的辣”。

3.职业选择极其灵活: 你可以加入企业成为安全专家,可以兼职“挖洞“获取丰厚奖金,甚至可以成为自由顾问。这种多样性为你提供了前所未有的抗风险能力。

4.市场需求爆发,前景广阔: 在国家级政策的推动下,从一线城市到二三线地区,安全人才缺口正在急剧扩大。现在布局,正是抢占未来先机的黄金时刻。

网工运维转行学习网络安全路线

(一)第一阶段:网络安全筑基

1. 阶段目标

你已经有运维经验了,所以操作系统、网络协议这些你不是零基础。但要学安全,得重新过一遍——只不过这次我们是带着“安全视角”去学。

2. 学习内容

**操作系统强化:**你需要重点学习 Windows、Linux 操作系统安全配置,对比运维工作中常规配置与安全配置的差异,深化系统安全认知(比如说日志审计配置,为应急响应日志分析打基础)。

**网络协议深化:**结合过往网络协议应用经验,聚焦 TCP/IP 协议簇中的安全漏洞及防护机制,如 ARP 欺骗、TCP 三次握手漏洞等(为 SRC 漏扫中协议层漏洞识别铺垫)。

**Web 与数据库基础:**补充 Web 架构、HTTP 协议及 MySQL、SQL Server 等数据库安全相关知识,了解 Web 应用与数据库在网安中的作用。

**编程语言入门:**学习 Python 基础语法,掌握简单脚本编写,为后续 SRC 漏扫自动化脚本开发及应急响应工具使用打基础。

**工具实战:**集中训练抓包工具(Wireshark)、渗透测试工具(Nmap)、漏洞扫描工具(Nessus 基础版)的使用,结合模拟场景练习工具应用(掌握基础扫描逻辑,为 SRC 漏扫工具进阶做准备)。

(二)第二阶段:漏洞挖掘与 SRC 漏扫实战

1. 阶段目标

这阶段是真正开始“动手”了。信息收集、漏洞分析、工具联动,一样不能少。

熟练运用漏洞挖掘及 SRC 漏扫工具,具备独立挖掘常见漏洞及 SRC 平台漏扫实战能力,尝试通过 SRC 挖洞搞钱,不管是低危漏洞还是高危漏洞,先挖到一个。

2. 学习内容

信息收集实战:结合运维中对网络拓扑、设备信息的了解,强化基本信息收集、网络空间搜索引擎(Shodan、ZoomEye)、域名及端口信息收集技巧,针对企业级网络场景开展信息收集练习(为 SRC 漏扫目标筛选提供支撑)。

漏洞原理与分析:深入学习 SQL 注入、CSRF、文件上传等常见漏洞的原理、危害及利用方法,结合运维工作中遇到的类似问题进行关联分析(明确 SRC 漏扫重点漏洞类型)。

工具进阶与 SRC 漏扫应用:

-

系统学习 SQLMap、BurpSuite、AWVS 等工具的高级功能,开展工具联用实战训练;

-

专项学习 SRC 漏扫流程:包括 SRC 平台规则解读(如漏洞提交规范、奖励机制)、漏扫目标范围界定、漏扫策略制定(全量扫描 vs 定向扫描)、漏扫结果验证与复现;

-

实战训练:使用 AWVS+BurpSuite 组合开展 SRC 平台目标漏扫,练习 “扫描 - 验证 - 漏洞报告撰写 - 平台提交” 全流程。

SRC 实战演练:选择合适的 SRC 平台(如补天、CNVD)进行漏洞挖掘与漏扫实战,积累实战经验,尝试获取挖洞收益。

恭喜你,如果学到这里,你基本可以下班搞搞副业创收了,并且具备渗透测试工程师必备的「渗透技巧」、「溯源能力」,让你在黑客盛行的年代别背锅,工作实现升职加薪的同时也能开创副业创收!

如果你想要入坑黑客&网络安全,笔者给大家准备了一份:全网最全的网络安全资料包需要保存下方图片,微信扫码即可前往获取!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取