常规问题

1 服务突然崩溃

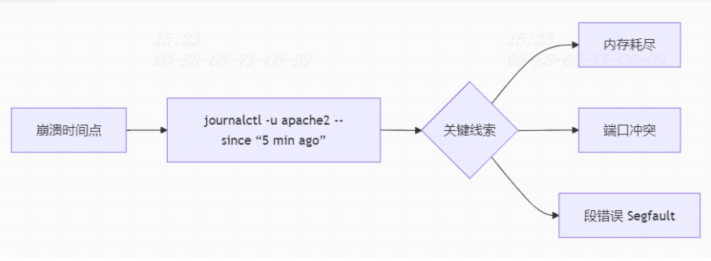

问题:某个关键服务突然停止响应。

例子:Web服务器Apache频繁崩溃导致网站不可访问。

解决思路:首先检查服务的日志文件(如/var/log/apache2/error.log),使用工具如journalctl或grep进行错误日志分析。配置监控系统(如zabbix、Prometheus)实时监测服务状态,并设置警报机制以便及时发现并解决问题。

常见错误及解决方法

| 报错特征 | 根因 | 修复方案 |

|---|---|---|

| Cannot allocate memory | 内存泄漏/OOM Killer触发 | 1. 重启服务2. 限制进程内存ulimit -v |

| Address already in use | 端口占用 | lsof -i :80 && kill -9 |

| Segmentation fault | 代码缺陷/库冲突 | 1. 回滚版本2. 检查core dump |

| MaxRequestWorkers reached | 并发过载 | 调整MaxRequestWorkers参数 |

2 磁盘空间不足

问题:根目录磁盘空间耗尽导致系统无法正常运行。

例子:由于日志文件未定期清理,导致根分区被占满。

解决思路:使用命令如df -h和du -sh /*查找大文件或目录;建立定期清理脚本删除过期日志文件;考虑使用LVM动态扩展分区大小或迁移数据到其他存储设备。

3 内存泄漏

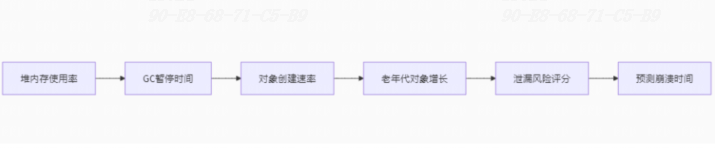

问题:应用程序出现内存泄漏,逐渐耗尽系统内存。

例子:Java应用长期运行后,内存使用量持续增加直至系统响应迟缓。

解决思路:利用top, htop, 或者free -m监控内存使用情况;通过jmap, jstat等工具分析Java堆栈信息,定位内存泄漏点;调整JVM参数优化内存管理。

常规做法:重启服务,扩大内存等等,根因分析,改代码,改配置,加监控告警

4 网络连接超时

问题:远程SSH连接经常超时/业务无法访问。

例子:尝试从外部网络连接内网服务器时,连接频繁断开。

解决思路:检查防火墙规则(如iptables或ufw)确保端口开放;查看路由表和网络接口状态(ip addr show, netstat -rn)排除网络配置错误;启用KeepAlive选项维持长连接。

5 权限配置错误

问题:用户无法访问必要的文件或执行特定命令。

例子:新创建的开发人员账户无法读取项目源代码库。

解决思路:仔细检查文件权限(ls -l)及用户组归属(id username);正确设置ACL(Access Control Lists)以提供细粒度的访问控制;定期审计用户权限防止越权操作。

6 定时任务失败

问题:计划任务未能按预期执行。

例子:数据库备份脚本没有按时运行。

解决思路:验证cron表达式的准确性;检查crontab环境变量是否与交互式shell一致;查阅/var/log/syslog或/var/spool/cron/crontabs下的相关日志获取更多信息。

7 软件包依赖冲突

问题:安装新软件时遇到依赖性冲突。

例子:更新PHP版本时破坏了现有WordPress站点的功能。

解决思路:使用apt-get check或yum check检测损坏的依赖关系;借助虚拟化技术(如Docker容器)隔离不同版本的应用程序;采用模块化的部署策略避免全局修改。

8 系统更新导致的问题

问题:系统更新后引入新的bug或不兼容性。

例子:内核升级后某些硬件驱动不再工作。

解决思路:制定详细的回滚计划,在更新前创建快照或备份;测试更新在非生产环境中的表现;快速切换至旧版内核或软件版本恢复服务。

高级问题

9 服务不可用

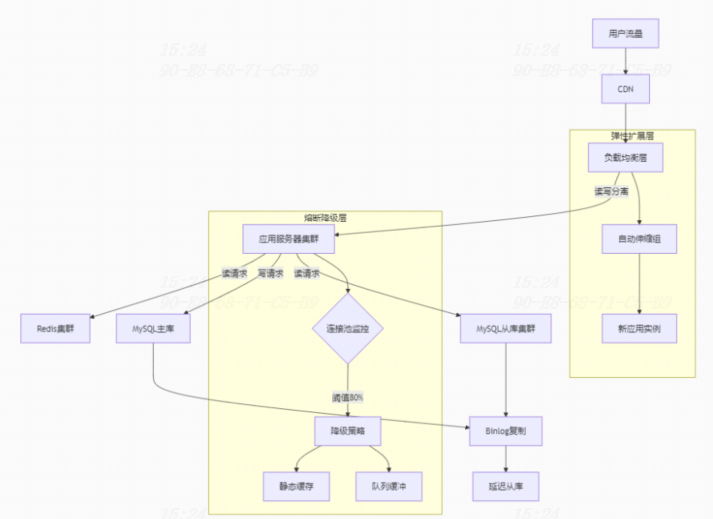

· 例子:某项目在促销活动期间,因流量激增导致数据库连接池耗尽,网站无法访问。

· 解决思路:采用负载均衡器(如Nginx或HAProxy)分发请求,使用读写分离和主从复制策略分散数据库压力;同时部署多个应用实例以实现故障切换。原则是增加多个后端,或者扩容数据库规模。

· 下面是一个流量突增的架构图,提供了降级,扩容,读写分离等能力。

10 性能瓶颈

例子:深圳南山消费券项目随着用户增长,动态内容加载速度显著下降,页面加载出来各种异常。

解决思路:通过添加索引、优化查询语句来提高数据库效率;引入Redis作为缓存层存储频繁访问的数据,减少数据库负担。入口层扩容等操作进行优化。

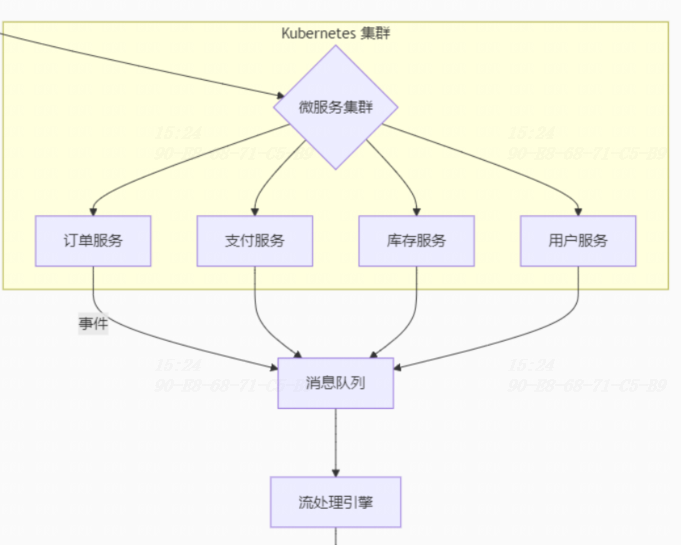

11 资源浪费:容器化与微服务治理

例子:传统单体应用占用大量服务器资源,但实际利用率不高。

解决思路:将应用程序重构为微服务架构并使用Docker容器化,利用Kubernetes进行自动

化编排管理,根据实际需求动态调整资源分配。

下面列举出了,所有模块都容器化,对比了单体跟容器化的区别。

| 架构 | CPU利用率 | 内存利用率 | 部署密度 | 响应延迟 |

|---|---|---|---|---|

| 传统单体 | 15-20% | 30-40% | 5实例/节点 | 120ms |

| 容器化 | 60-80% | 75-85% | 30实例/节点 | 50ms |

12 安全漏洞

例子:支付接口疑似黑客入侵尝试,但由于缺乏有效的监控机制未能及时阻止。

解决思路:部署基于机器学习的安全信息与事件管理系统(SIEM),结合自动化的威胁情报分析,快速识别异常行为并采取措施。常规操作接入防火墙进行有效阻拦。

13 版本管理混乱

例子:开发团队频繁遇到由于不同版本间的不兼容性引起的应用崩溃。

解决思路:构建GitLab CI/CD流水线,确保每次代码提交都经过自动化测试并通过后才能

部署上线,保证版本之间的兼容性和稳定性。

14 网络延迟问题

例子:全球分布的用户访问同一平台时体验差异大。

解决思路:使用阿里云/腾讯云/华为云/AWS Global Accelerator或Azure Traffic Manager等服务进行全球加速,结合Cloudflare CDN加速静态资源传输,提升用户体验一致性。

15 数据丢失问题

例子:数据中心遭遇自然灾害导致关键业务数据丢失(机房起火,线路被挖断等)。

解决思路:制定详细的备份策略,包括异地备份和实时数据同步;定期进行灾难恢复演练,验证恢复流程的有效性。

16 成本控制问题

例子:公司每月云服务费用超出预算,主要原因是过度配置了计算资源。

解决思路:利用阿里云成本分析,腾讯云成本分析,AWS Cost Explorer或Azure Advisor工具分析成本构成,合理调整资源

实例类型,采用预留实例(RIs)和Spot Instances降低开支。

17 团队协作障碍

例子:开发团队与运维团队之间沟通不畅,导致新功能上线周期延长。

解决思路:推行敏捷开发方法论,建立跨职能团队,鼓励开放交流;实施DevOps实践,如代码审查、每日站会等,促进知识共享和技术进步。

18 法规遵从性:合规性检查与审计跟踪

例子:金融/支付项目未能满足GDPR关于个人数据保护的要求面临罚款风险。

解决思路:建立专门的合规部门负责解读最新法律法规要求;部署数据加密、匿名化处理等

技术手段保障用户信息安全;定期开展内部审计,确保所有操作符合规定标准。

这只是文字版的一些解决思路,我们线上交流时还讨论了其他的场景。也欢迎加入我们,共同进步!

这两年,IT行业面临经济周期波动与AI产业结构调整的双重压力,确实有很多运维与网络工程师因企业缩编或技术迭代而暂时失业。

很多人都在提运维网工失业后就只能去跑滴滴送外卖了,但我想分享的是,对于运维人员来说,即便失业以后仍然有很多副业可以尝试。

运维,千万不要再错过这些副业机会!

第一个是知识付费类副业:输出经验打造个人IP

在线教育平台讲师

操作路径:在慕课网、极客时间等平台开设《CCNA实战》《Linux运维从入门到精通》等课程,或与培训机构合作录制专题课。

收益模式:课程销售分成、企业内训。

技术博客与公众号运营

操作路径:撰写网络协议解析、故障排查案例、设备评测等深度文章,通过公众号广告、付费专栏及企业合作变现。

收益关键:每周更新2-3篇原创,结合SEO优化与社群运营。

第二个是技术类副业:深耕专业领域变现

企业网络设备配置与优化服务

操作路径:为中小型企业提供路由器、交换机、防火墙等设备的配置调试、性能优化及故障排查服务。可通过本地IT服务公司合作或自建线上接单平台获客。

收益模式:按项目收费或签订年度维护合同。

远程IT基础设施代维

操作路径:通过承接服务器监控、日志分析、备份恢复等远程代维任务。适合熟悉Zabbix、ELK等技术栈的工程师。

收益模式:按工时计费或包月服务。

网络安全顾问与渗透测试

操作路径:利用OWASP Top 10漏洞分析、Nmap/BurpSuite等工具,为企业提供漏洞扫描、渗透测试及安全加固方案。需考取CISP等认证提升资质。

收益模式:单次渗透测试报告收费;长期安全顾问年费。

比如不久前跟我一起聊天的一个粉丝,他自己之前是大四实习的时候做的运维,发现运维7*24小时待命受不了,就准备转网安,学了差不多2个月,然后开始挖漏洞,光是补天的漏洞奖励也有个四五千,他说自己每个月的房租和饭钱就够了。

为什么我会推荐你网安是运维人员的绝佳副业&转型方向?

1.你的经验是巨大优势: 你比任何人都懂系统、网络和架构。漏洞挖掘、内网渗透、应急响应,这些核心安全能力本质上是“攻击视角下的运维”。你的运维背景不是从零开始,而是降维打击。

2.越老越吃香,规避年龄危机: 安全行业极度依赖经验。你的排查思路、风险意识和对复杂系统的理解能力,会随着项目积累而愈发珍贵,真正做到“姜还是老的辣”。

3.职业选择极其灵活: 你可以加入企业成为安全专家,可以兼职“挖洞“获取丰厚奖金,甚至可以成为自由顾问。这种多样性为你提供了前所未有的抗风险能力。

4.市场需求爆发,前景广阔: 在国家级政策的推动下,从一线城市到二三线地区,安全人才缺口正在急剧扩大。现在布局,正是抢占未来先机的黄金时刻。

1. 阶段目标

你已经有运维经验了,所以操作系统、网络协议这些你不是零基础。但要学安全,得重新过一遍——只不过这次我们是带着“安全视角”去学。

2. 学习内容

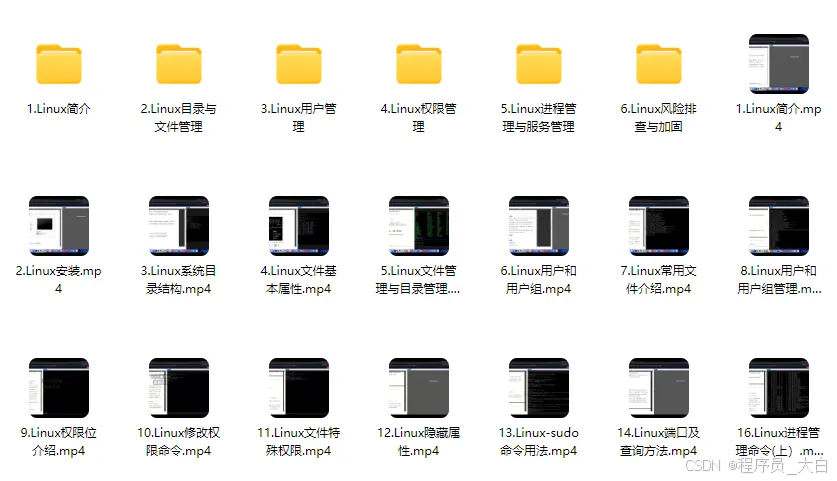

**操作系统强化:**你需要重点学习 Windows、Linux 操作系统安全配置,对比运维工作中常规配置与安全配置的差异,深化系统安全认知(比如说日志审计配置,为应急响应日志分析打基础)。

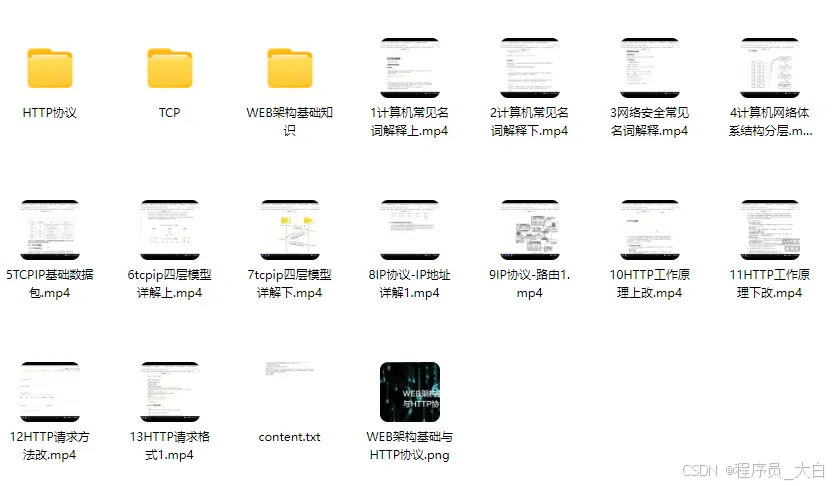

**网络协议深化:**结合过往网络协议应用经验,聚焦 TCP/IP 协议簇中的安全漏洞及防护机制,如 ARP 欺骗、TCP 三次握手漏洞等(为 SRC 漏扫中协议层漏洞识别铺垫)。

**Web 与数据库基础:**补充 Web 架构、HTTP 协议及 MySQL、SQL Server 等数据库安全相关知识,了解 Web 应用与数据库在网安中的作用。

**编程语言入门:**学习 Python 基础语法,掌握简单脚本编写,为后续 SRC 漏扫自动化脚本开发及应急响应工具使用打基础。

**工具实战:**集中训练抓包工具(Wireshark)、渗透测试工具(Nmap)、漏洞扫描工具(Nessus 基础版)的使用,结合模拟场景练习工具应用(掌握基础扫描逻辑,为 SRC 漏扫工具进阶做准备)。

1. 阶段目标

这阶段是真正开始“动手”了。信息收集、漏洞分析、工具联动,一样不能少。

熟练运用漏洞挖掘及 SRC 漏扫工具,具备独立挖掘常见漏洞及 SRC 平台漏扫实战能力,尝试通过 SRC 挖洞搞钱,不管是低危漏洞还是高危漏洞,先挖到一个。

2. 学习内容

信息收集实战:结合运维中对网络拓扑、设备信息的了解,强化基本信息收集、网络空间搜索引擎(Shodan、ZoomEye)、域名及端口信息收集技巧,针对企业级网络场景开展信息收集练习(为 SRC 漏扫目标筛选提供支撑)。

漏洞原理与分析:深入学习 SQL 注入、CSRF、文件上传等常见漏洞的原理、危害及利用方法,结合运维工作中遇到的类似问题进行关联分析(明确 SRC 漏扫重点漏洞类型)。

工具进阶与 SRC 漏扫应用:

-

系统学习 SQLMap、BurpSuite、AWVS 等工具的高级功能,开展工具联用实战训练;

-

专项学习 SRC 漏扫流程:包括 SRC 平台规则解读(如漏洞提交规范、奖励机制)、漏扫目标范围界定、漏扫策略制定(全量扫描 vs 定向扫描)、漏扫结果验证与复现;

-

实战训练:使用 AWVS+BurpSuite 组合开展 SRC 平台目标漏扫,练习 “扫描 - 验证 - 漏洞报告撰写 - 平台提交” 全流程。

SRC 实战演练:选择合适的 SRC 平台(如补天、CNVD)进行漏洞挖掘与漏扫实战,积累实战经验,尝试获取挖洞收益。

恭喜你,如果学到这里,你基本可以下班搞搞副业创收了,并且具备渗透测试工程师必备的「渗透技巧」、「溯源能力」,让你在黑客盛行的年代别背锅,工作实现升职加薪的同时也能开创副业创收!

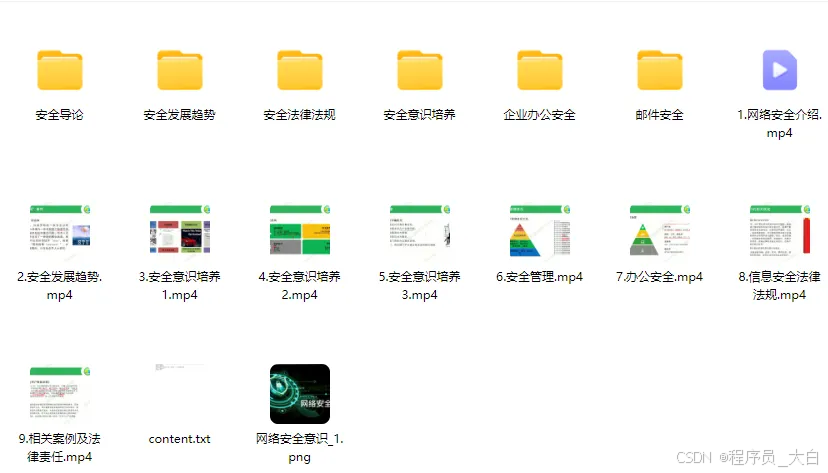

如果你想要入坑黑客&网络安全,笔者给大家准备了一份:全网最全的网络安全资料包需要保存下方图片,微信扫码即可前往获取!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

1. 阶段目标

全面掌握渗透测试理论与实战技能,能够独立完成渗透测试项目,编写规范的渗透测试报告,具备渗透测试工程师岗位能力,为护网红蓝对抗及应急响应提供技术支撑。

2. 学习内容

渗透测试核心理论:系统学习渗透测试流程、方法论及法律法规知识,明确渗透测试边界与规范(与红蓝对抗攻击边界要求一致)。

实战技能训练:开展漏洞扫描、漏洞利用、电商系统渗透测试、内网渗透、权限提升(Windows、Linux)、代码审计等实战训练,结合运维中熟悉的系统环境设计测试场景(强化红蓝对抗攻击端技术能力)。

工具开发实践:基于 Python 编程基础,学习渗透测试工具开发技巧,开发简单的自动化测试脚本(可拓展用于 SRC 漏扫自动化及应急响应辅助工具)。

报告编写指导:学习渗透测试报告的结构与编写规范,完成多个不同场景的渗透测试报告撰写练习(与 SRC 漏洞报告、应急响应报告撰写逻辑互通)。

1. 阶段目标

掌握企业级安全攻防、护网红蓝对抗及应急响应核心技能,考取网安行业相关证书。

2. 学习内容

护网红蓝对抗专项:

-

红蓝对抗基础:学习护网行动背景、红蓝对抗规则(攻击范围、禁止行为)、红蓝双方角色职责(红队:模拟攻击;蓝队:防御检测与应急处置);

-

红队实战技能:强化内网渗透、横向移动、权限维持、免杀攻击等高级技巧,模拟护网中常见攻击场景;

-

蓝队实战技能:学习安全设备(防火墙、IDS/IPS、WAF)联动防御配置、安全监控平台(SOC)使用、攻击行为研判与溯源方法;

-

模拟护网演练:参与团队式红蓝对抗演练,完整体验 “攻击 - 检测 - 防御 - 处置” 全流程。

应急响应专项: -

应急响应流程:学习应急响应 6 步流程(准备 - 检测 - 遏制 - 根除 - 恢复 - 总结),掌握各环节核心任务;

-

实战技能:开展操作系统入侵响应(如病毒木马清除、异常进程终止)、数据泄露应急处置、漏洞应急修补等实战训练;

-

工具应用:学习应急响应工具(如 Autoruns、Process Monitor、病毒分析工具)的使用,提升处置效率;

-

案例复盘:分析真实网络安全事件应急响应案例(如勒索病毒事件),总结处置经验。

其他企业级攻防技能:学习社工与钓鱼、CTF 夺旗赛解析等内容,结合运维中企业安全防护需求深化理解。

证书备考:针对网安行业相关证书考试内容(含红蓝对抗、应急响应考点)进行专项复习,参加模拟考试,查漏补缺。

网络安全这行,不是会几个工具就能搞定的。你得有体系,懂原理,能实战。尤其是从运维转过来的,别浪费你原来的经验——你比纯新人强多了。

但也要沉得住气,别学了两天Web安全就觉得自己是黑客了。内网、域渗透、代码审计、应急响应,要学的还多着呢。

如果你真的想转,按这个路子一步步走,没问题。如果你只是好奇,我劝你再想想——这行要持续学习,挺累的,但也是真有意思。

关于如何学习网络安全,笔者也给大家整理好了全套网络安全知识库,需要的可以扫码获取!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

1、网络安全意识

2、Linux操作系统

3、WEB架构基础与HTTP协议

4、Web渗透测试

5、渗透测试案例分享

6、渗透测试实战技巧

7、攻防对战实战

8、CTF之MISC实战讲解

关于如何学习网络安全,笔者也给大家整理好了全套网络安全知识库,需要的可以扫码获取!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?