知识点:

php反序列化长度变化尾部字符串逃逸

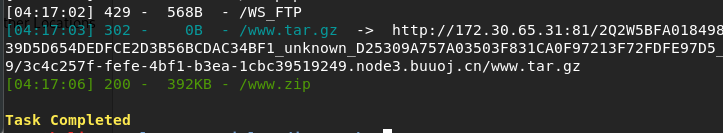

目录扫描发现www.zip,下载得到源码

源码有index.php,输入账号密码后会进入profile.php,还有register.php、updata.php、class.php和config.php

flag值在config.php中,想办法访问到其内容

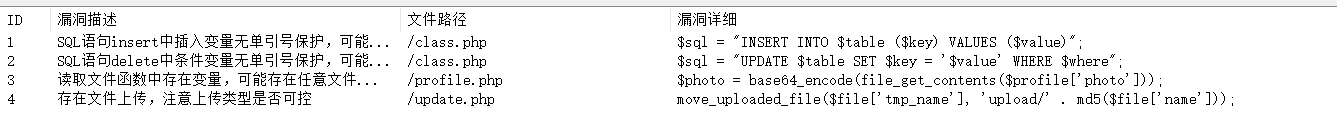

通过seay代码审计找到一点线索

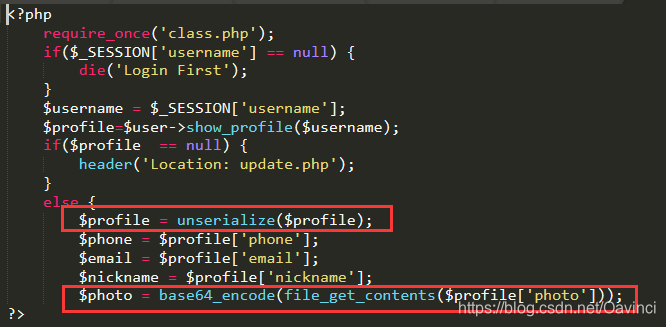

看到profile.php中存在任意文件读取漏洞,前面还有反序列化

现在我们有个大体思路了,update.php中有一个$profile数组变量,这个数组里有$phone, $email, $nickname, $photo几个变量,序列化后以profile字段存入数据库,而我们如果能控制photo变量为"config.php",则能在访问profile.php时获得base64编码之后的config.php源码。

对photo的操作在updata.php

本文介绍了一种利用PHP反序列化长度变化和尾部字符串逃逸的技术,通过构造特定的序列化字符串,绕过安全检查,实现任意文件读取,获取flag值。

本文介绍了一种利用PHP反序列化长度变化和尾部字符串逃逸的技术,通过构造特定的序列化字符串,绕过安全检查,实现任意文件读取,获取flag值。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

7255

7255

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?