web信息

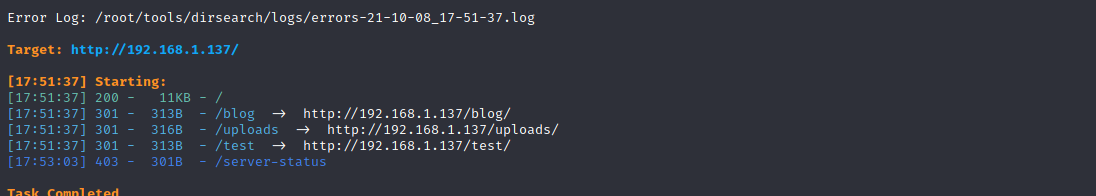

一般来说靶机都需要进行常规的目录扫描

python3 tools/dirsearch/dirsearch.py -w /usr/share/seclists/Discovery/Web-Content/directory-list-lowercase-2.3-big.txt -t 50 -e * -u http://192.168.1.137/

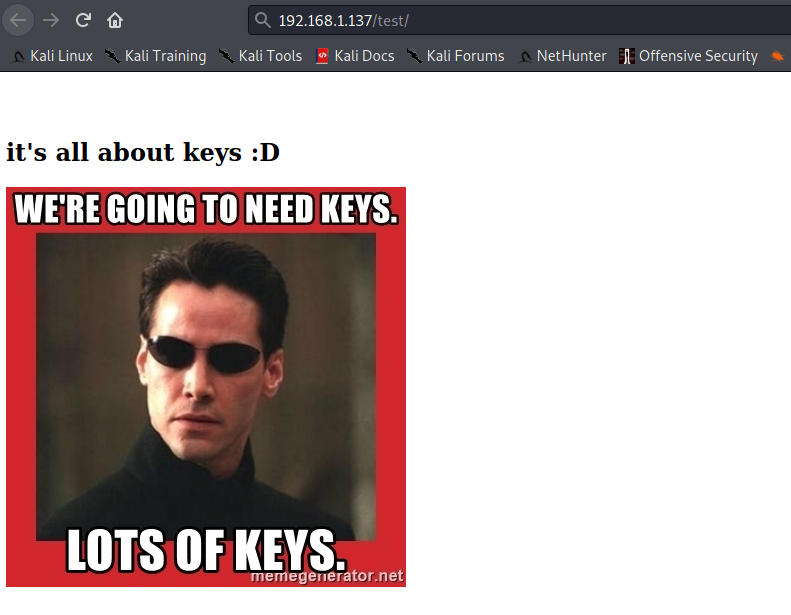

192.168.1.137/test/

从结果来看,没有看到任何有用的信息

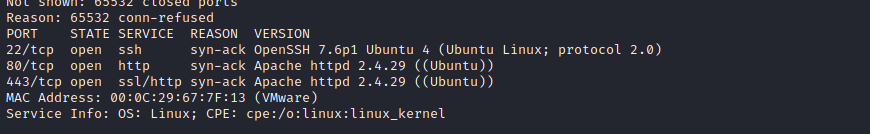

端口信息

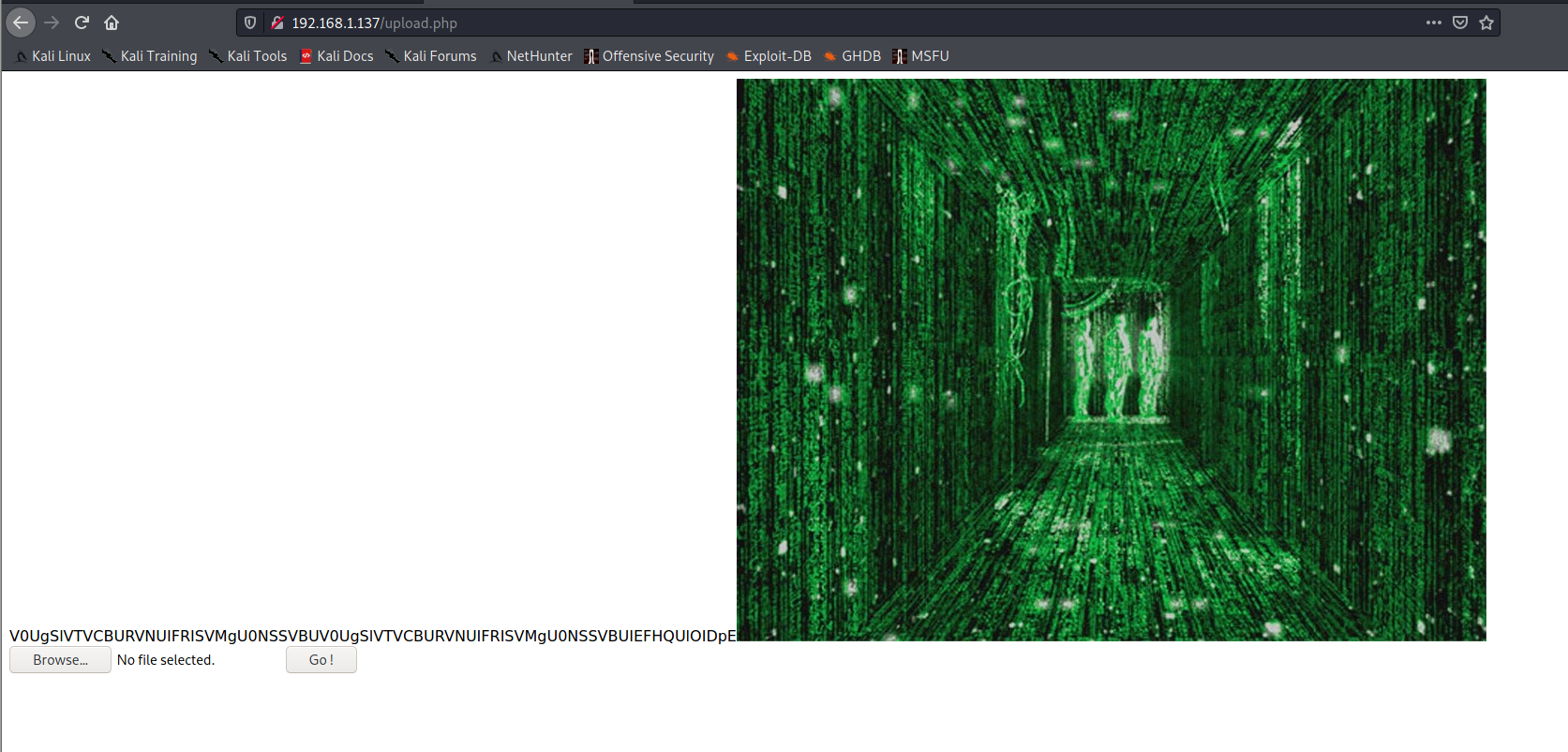

http://192.168.1.137/upload.php

base64信息:

<!-- Not everything you see is real , maybe it&

本文介绍了靶机W34KN3SS的渗透测试过程,包括web信息扫描、端口分析、通过443端口发现突破点,利用SSH漏洞获取shell,以及后续的提权操作。关键步骤包括目录扫描、base64编码解密、私钥信息利用,最终成功登陆SSH并进行提权。

本文介绍了靶机W34KN3SS的渗透测试过程,包括web信息扫描、端口分析、通过443端口发现突破点,利用SSH漏洞获取shell,以及后续的提权操作。关键步骤包括目录扫描、base64编码解密、私钥信息利用,最终成功登陆SSH并进行提权。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?