背景

某供排水集团的网络管理员对其网络的健康状况持认可态度,表示网络运行正常,没有发现异常行为。然而,由于网络环境变得越来越复杂,仅凭借传统的网络经验已经不能全面了解网络情况。因此,我们为供排水集团安装了NetInside流量分析系统,对其网络进行了综合分析。本次报告主要集中在网络安全方面的检测和分析。

分析时间

报告分析时间范围为:2023-06-30 11:23—2023-07-06 11:23,时长共计7天。

详细分析

针对其网络安全监测,我们采取了以下详细分析。

工作组安全分析

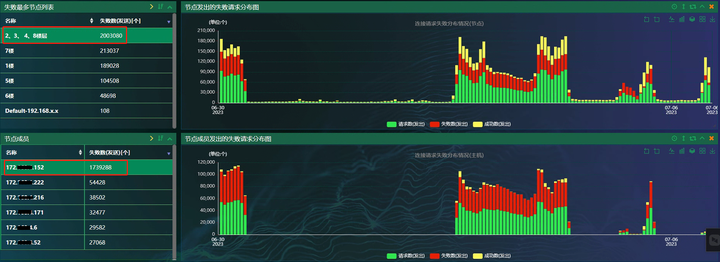

7天内,“2、3、4、6楼层”工作组出现大量发送失败数(即发送给对方没响应或RST的数据包),其成员第一个地址172.XXX.XXX.152出现大量发送失败数,如下图。

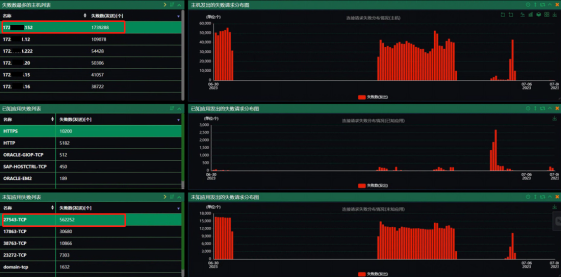

地址172.XXX.XXX.152里出现“未知应用TCP 27543端口”出现大量发送失败,如下图。

通过数据包分析发现,172.XXX.XXX.152给218.XXX.XXX.206地址发送多次数据包,均被对方RST了,如下图。

文章报道了NetInside流量分析系统在供排水集团的网络环境中发现的安全隐患,包括工作组的大量发送失败、未知应用端口异常和蠕虫病毒活动。系统帮助识别出172.XXX.XXX.152地址的病毒感染问题,有效防止了进一步扩散。

文章报道了NetInside流量分析系统在供排水集团的网络环境中发现的安全隐患,包括工作组的大量发送失败、未知应用端口异常和蠕虫病毒活动。系统帮助识别出172.XXX.XXX.152地址的病毒感染问题,有效防止了进一步扩散。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3481

3481

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?