【网络取证箱】网络取证在线分析工具箱

在线网站查询工具箱,没什么介绍的,所见即所得,在本文档里补充了其它一些网络安全资源,请忽用于非法活动,仅供学习研究—【蘇小沐】

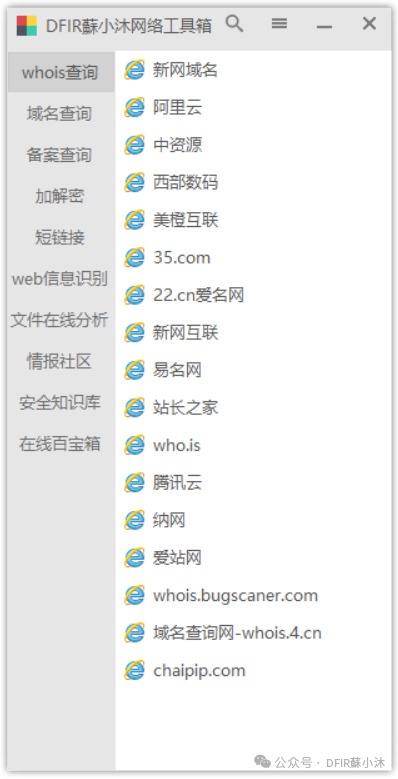

(一)Whois查询

主要是查询网站的whois信息。

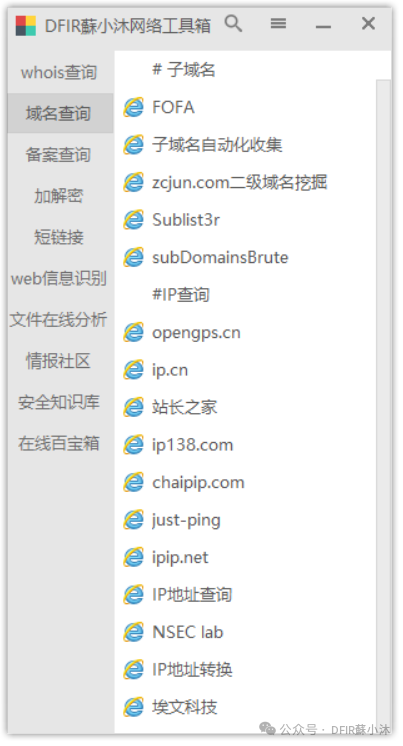

(二)IP域名查询

查询域名、子域名等信息,根据相关信息如手机号、QQ号、邮箱等进行下一步的反查。

1、子域名

1.https://github.com/We5ter/Scanners-Box/blob/master/README_CN.md 子域名枚举类

2.https://github.com/lijiejie/subDomainsBrute (经典的子域名爆破枚举脚本)

3.https://github.com/ring04h/wydomain (子域名字典穷举)

4.https://github.com/le4f/dnsmaper (子域名枚举与地图标记)

5.https://github.com/0xbug/orangescan (在线子域名信息收集工具)

6.https://github.com/TheRook/subbrute (根据DNS记录查询子域名)

7.https://github.com/We5ter/GoogleSSLdomainFinder (基于谷歌SSL透明证书的子域名查询脚本)

8.https://github.com/mandatoryprogrammer/cloudflare_enum (使用CloudFlare进行子域名枚举的脚本)

9.https://github.com/18F/domain-scan (A domain scanner)

10.https://github.com/Evi1CLAY/Cool … Python/DomainSeeker(多方式收集目标子域名信息)

11.子域名扫描器

https://github.com/lijiejie/subDomainsBrute

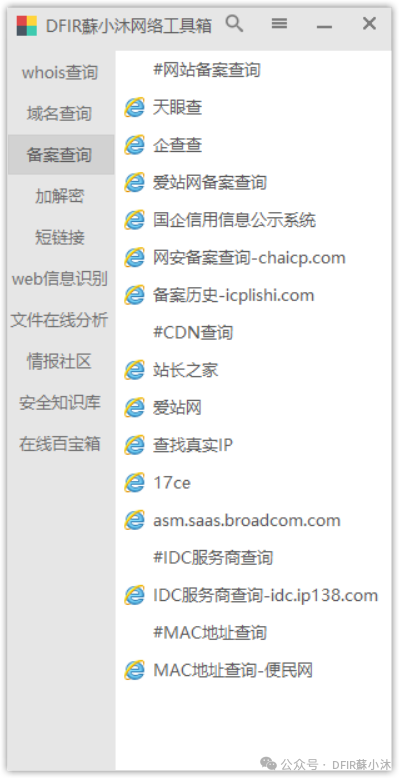

(三) 备案查询

查询网站备案信息等。

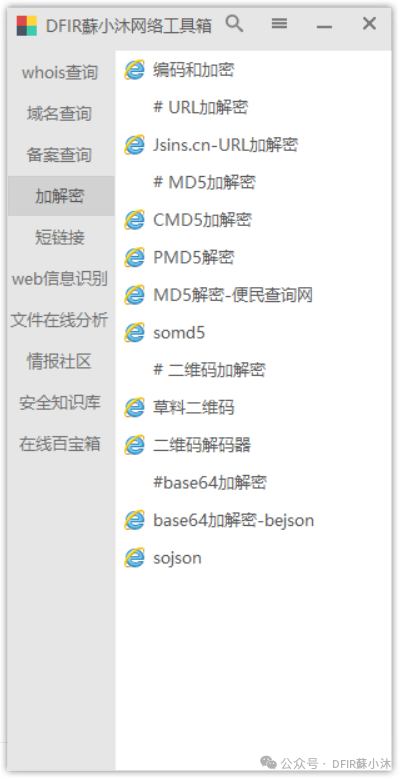

(四)

对一些网站或应用中涉及到的抓包数据进行解密,常见有MD5、base64加密。

1、密码破解工具

https://github.com/shinnok/johnny

2、本地存储的各类密码提取利器

https://github.com/AlessandroZ/LaZagne

3、隐写检测工具

https://github.com/abeluck/stegdetect

4、其它

URL加解密、MD5加解密、二维码加解密等。

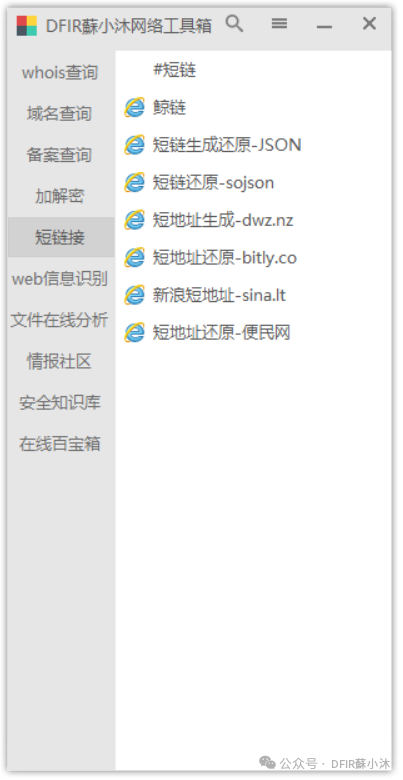

(五) 短链接

列举了一些网站短链接生成还原的网站,主要针对抓包获取到的网站,发现域名查询不到,且链接较短的情况下,判断是否被转换为了短链接。

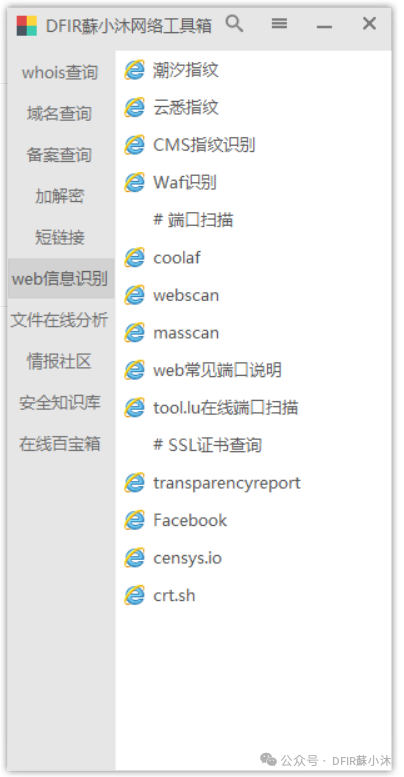

(六) web信息识别

端口扫描、SSL证书查询等。

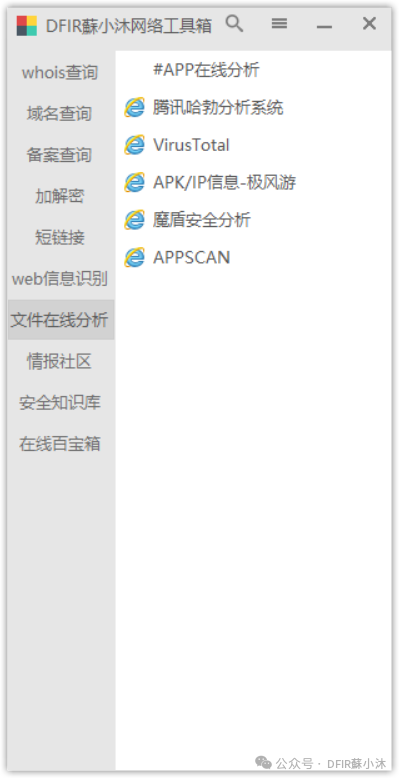

(七)文件在线分析

可以简单在线分析一些文件、APP信息,不建议涉案的APP在上面分析,会有记录!

(八)情报社区

信息收集能力。

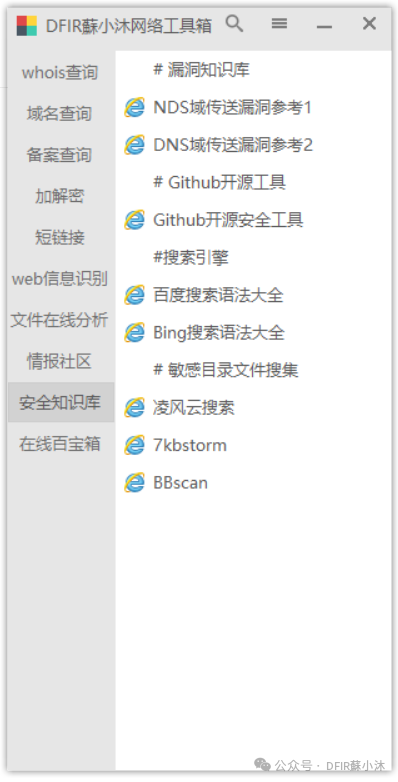

(九)安全知识库

(十)百宝箱

1、ctf大合集

1、ctf和安全工具大合集

https://github.com/zardus/ctf-tools

2、近年ctf writeup大全

https://github.com/ctfs/write-ups-2016

https://github.com/ctfs/write-ups-2015

https://github.com/ctfs/write-ups-2014

3、fbctf竞赛平台Demo

https://github.com/facebook/fbctf

4、ctf Resources

https://github.com/ctfs/resources

2、Python资源

1、python框架,库,资源大合集

https://github.com/vinta/awesome-python

https://github.com/jobbole/awesome-python-cn

2、python 正则表达式库(用于简化构造复杂的python正则表达式)

https://github.com/VerbalExpressions/PythonVerbalExpressions

3、python任务管理以及命令执行库

https://github.com/pyinvoke/invoke

4、python exe打包库

https://github.com/pyinstaller/pyinstaller

5、py3 爬虫框架

https://github.com/orf/cyborg

6、一个提供底层接口数据包编程和网络协议支持的python库

https://github.com/CoreSecurity/impacket

7、python requests 库

https://github.com/kennethreitz/requests

8、python 实用工具合集

https://github.com/mahmoud/boltons

9、python爬虫系统

https://github.com/binux/pyspider

10、ctf向 python工具包

https://github.com/P1kachu/v0lt

3

其它

1.大礼包

https://github.com/bayandin/awesome-awesomeness

2.git学习资料

https://github.com/xirong/my-git

3.JS 正则表达式库(用于简化构造复杂的JS正则表达式)

https://github.com/VerbalExpressions/JSVerbalExpressions

4.一些信息安全标准及设备配置

https://github.com/luyg24/IT_security

总结

这款网络工具里面的链接我最后一次更新是在2022年10月,后面我将其它工具集合到一起后就没再更新,如遇到失效的链接请自行更换或自定义添加等。

书写片面,纯粹做个记录,有错漏之处欢迎指正。

公众号回复关键词【工具箱】自动获取资源合集。

**【声明:欢迎转发收藏,个人创作不易,喜欢记得点点赞!!!**转载引用请注明出处,著作所有权归 [蘇小沐] 所有】

【注:共享资源收集于官网或互联网公开材料,仅供学习研究,如有侵权请联系删除,谢谢!】

| 记录 |

|---|

| 开始编辑:2020年 11月 02日 |

| 最后编辑:2024年 03月 21日 |

1951

1951

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?