1、反射型xss(get)

没任何限制,在输入框或者url上直接输入payload

<script>alert(document.cookie)</script>

2、反射型xss(post)

跟上面的1类似,只是需要先通过提示登录进后台,后面跟反射型xss(get)一样的payload

<script>alert(document.cookie)</script>

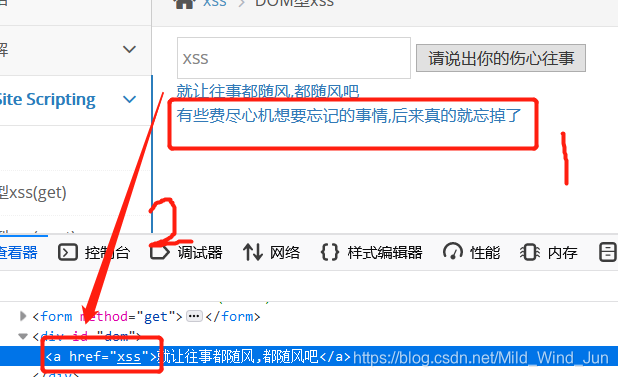

5、DOM型XSS-x

输入内容xss,点击左边按钮,出现"有些费劲心机想要忘记的事情..."的超链接,点击该链接又出现了一个新连接,可见输入的内容出现在该新链接的a标签的href属性中,那么可以闭合href属性使用onclick事件进行触发弹框

payload:

' οnclick="alert(1)">

6、xss之盲打

在输入框中输入内容提交没有回显,看提示说进入后台,进入后台后发现之前注入的xss恶意代码在这里弹框,可见这是个存储型xss漏洞后台

payload:任意payload都行,这里没有做限制

7、xss过滤

回显位置如图所示,在P标签中,这里过滤了<script>字符,尝试双写<script>和大小写混写也不行,改用img标签和svg标签,通过

本文详细介绍了pikachu靶场中的各种XSS攻击方式,包括反射型XSS(GET和POST)、DOM型XSS、盲打XSS、XSS过滤绕过、htmlspecialchars函数过滤绕过、XSS在href属性和JavaScript中的利用等,同时提供了相应的payload示例。

本文详细介绍了pikachu靶场中的各种XSS攻击方式,包括反射型XSS(GET和POST)、DOM型XSS、盲打XSS、XSS过滤绕过、htmlspecialchars函数过滤绕过、XSS在href属性和JavaScript中的利用等,同时提供了相应的payload示例。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?