0x01 前言

有许多师傅在做渗透的时候,可能忙活了一天也没有出洞,有些师傅在漏洞范围迷茫了很久,还有师傅在定级时不知道怎么定,也有师傅在用漏扫后接下来不知道怎么做了,今天我们以自身经验来说一下,在日常服务于甲方的时候,怎么根据当时情况,根据单位要求来实现:定级、漏洞范围划分、规避风险项、漏洞测试模板、实现漏洞挖掘等

首先我们先场景模拟一下,视频讲解会在其后,我们慢慢介入

场景背景: 设X公司有小明,小李,老马三位刚来不久的渗透测试工程师某天部门经理找到三人,告知因为重要活动,需要三人前往不同的地方进行渗透测试任务(1): 小明背景:练习时长两年半的应届生,刚毕业在此实习小明心理想法:what's up,我只会漏扫啊,刚装的awvs还没用过呢,goby还得开会员,天崩(2): 小李背景:从其它行业转过来的,爱吃烤辣椒,参与了xx培训机构,有底子,基本的owasp还是会点小李心理想法:嗯?虽然我倒是会点,但是毕竟还没怎么实战过,以前做的都是比较基础的工作对于哪些漏洞该写,哪些不该写,我也有些郁闷啊,怎么定级,怎么做模板呢,小李还是挺忐忑的(3): 老马背景:一个确实具有两年半经验的安全人员,对于安全的一些基础,运维,培训,等保,应急,渗透都会些,再加上经常看州弟的公众号文章,都还是没啥大问题的老马心理想法:于是,老马熟悉的询问了部门经理,关于甲方对于漏洞定级和严格度的标准,以及渗透测试模板

这时候,有些师傅会想说,渗透测试不就是打进系统,然后在内网翻东西吗,继续横向渗透,等等等等

还有师傅可能会说,假如部门经理没有给他模板或者定级要求,严格程度,这怎么做呢

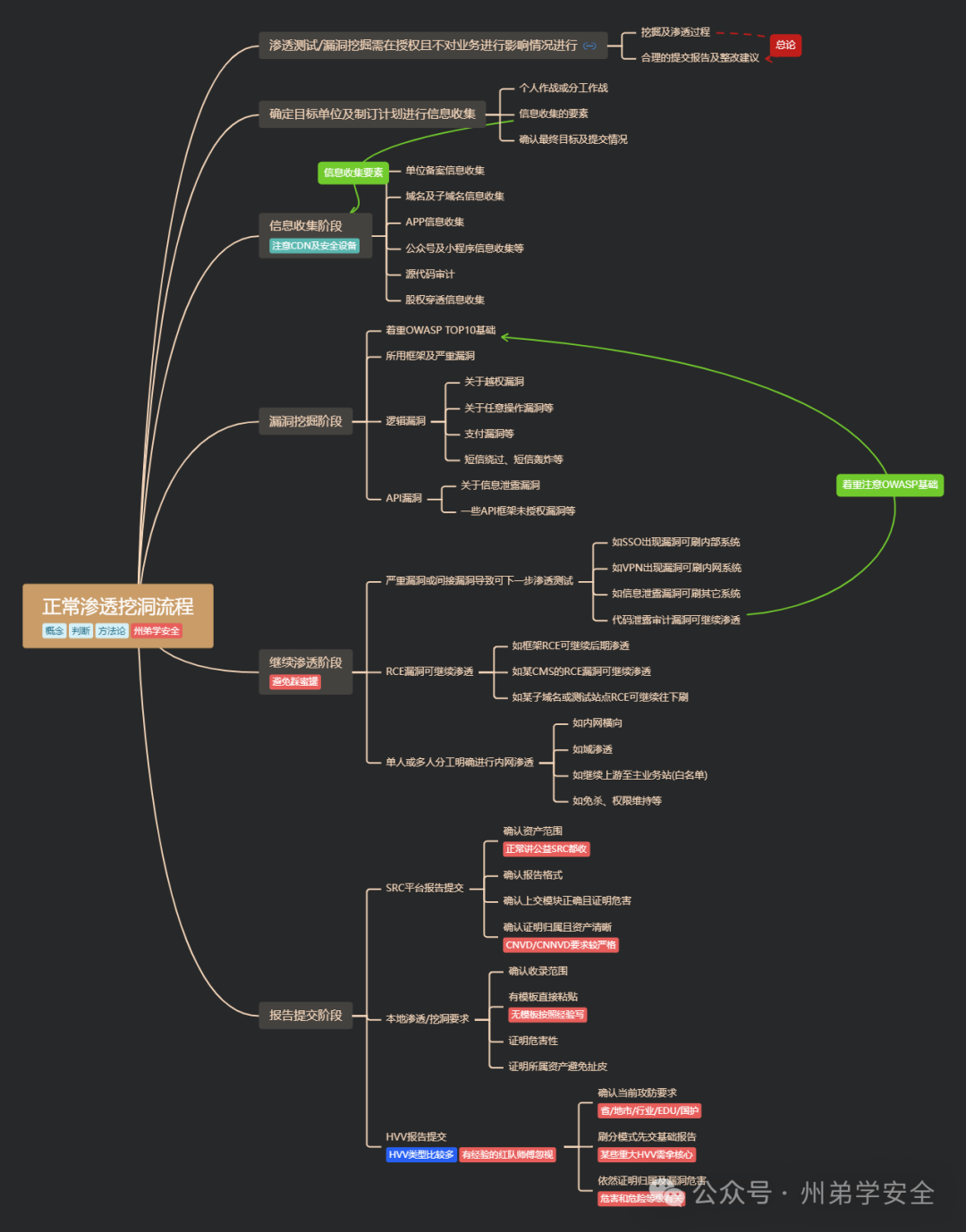

不要着急,我们慢慢细说,在渗透测试之前,我们需要先掌握什么呢,owasp top 10的基础,API漏洞、逻辑漏洞、不限于代码审计、逆向、汇编等技能和本次测试的资产,关于后面的测试方法,可以参考下图以及之前发布的文章

学习干货|小白女友看完这篇文章后,面试工作和护网蓝队初级竟然秒通过!建议收藏

我们接着看视频讲一下大概,公司渗透测试与src挖洞和红队打法的不同(以测试单位要求为准)

,时长13:55

* 文中资料仅供参考,单位要求不统一,只进行提供思路,不作为所有依据

* 如您认为文章质量对您有所帮助,麻烦点个关注并转发让更多人看到

0x02 场景复现

首先,需要掌握基本的漏洞挖掘和思路是必须的,在出洞后渗透测试报告必写的,而且定级也好定,且看下面分析的几个案例,案例以SRC代替模拟渗透测试流程以及排查风险项

案例一

某场景下的SRC漏洞挖掘过程,在某次SRC中,小程序开通会员处,根据获取到相关支付数据包后,修改数据包内金额,达到0元购的目的

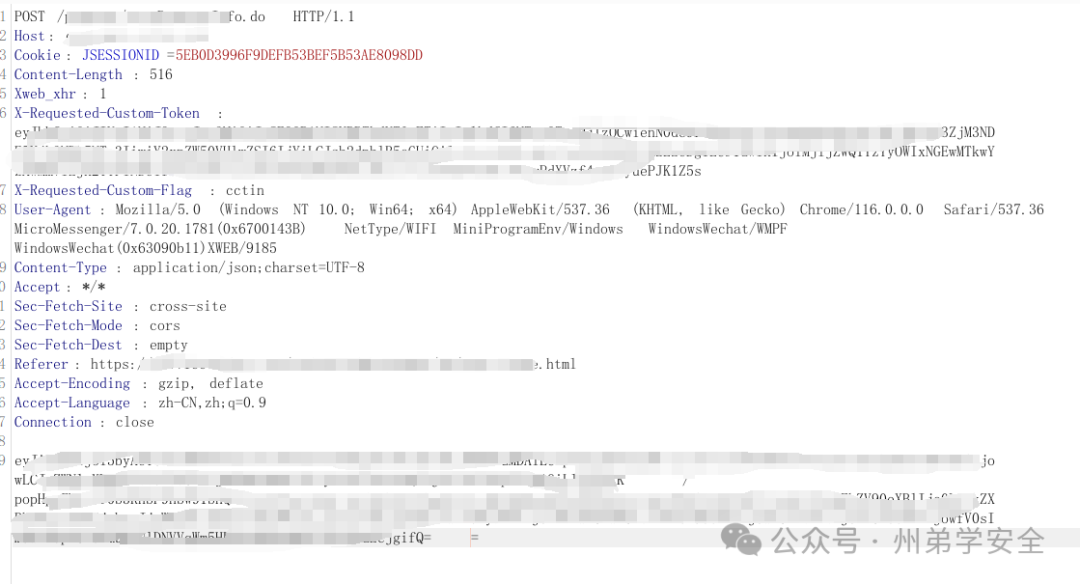

查看到当前身份非会员,限制了很多功能,前往开通会员处,选择套餐并开通会员,抓取到数据包,base64编码

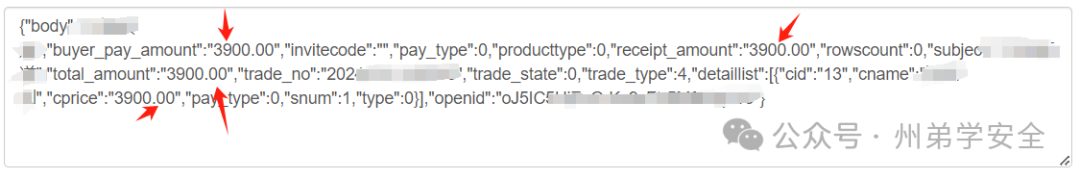

解码后看到对应价格为3999,此价格与对应的订单号绑定,没有进行二次校验,用户可以抓取流量包后自定义价格改包后即可完成自定义价格支付,如0元购

支付成功后即可获取到会员,这里截不到会员的图了,因为后面风控,自动给我封了,自动退款了

这个当时也写文章了,五月份的事了,现在漏洞已经修复了文章如下

此时我们可以思考一下漏洞成因,因为可以成功利用,就不叫风险项,首先观察前后流量包,他没有多次去校验金额或参数等,只有一个包,其次就是未对商品金额进行固定,这里我们需要写在报告中的成因和修复建议

案例一渗透测试报告模板----------------------------------漏洞名称:xxx支付漏洞----------------------------------危险等级:高危----------------------------------测试时间:2024年x月x日----------------------------------测试地址:xx.com----------------------------------漏洞成因:由于在开通会员处选择套餐后,用户可修改包内金额且系统未进行二次判断金额,造成直接调用支付接口支付成功----------------------------------漏洞出现地址:附POC和图片----------------------------------修复建议

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?