日志告警与自动化运维实战

在 ELK 平台上实现 日志告警与自动化运维,帮助你快速发现问题、联动处理,提升运维效率。

一、日志告警的意义

1. 及时发现异常

-

• 业务错误、服务宕机、攻击行为等

-

• 通过阈值和规则实现自动告警

2. 减少人工监控压力

-

• 自动推送异常日志

-

• 运维人员只需处理真正的告警

3. 联动自动化运维

-

• 触发告警后自动执行脚本

-

• 修复服务、扩容实例、阻断攻击

二、告警实现方式

1. Kibana 内置告警

-

• Log threshold:基于日志数量触发

-

• Metric threshold:基于指标值触发

-

• Uptime alerts:监控服务可用性

示例:配置 ERROR 日志告警

-

1. 进入 Kibana → Stack Management → Alerts and Actions

-

2. 创建规则:

level: ERROR -

3. 条件:5 分钟内日志数量 > 20

-

4. 动作:发送邮件 / Webhook / Slack

2. ElastAlert(第三方工具)

-

• 基于规则的日志告警工具

-

• 支持丰富的触发条件:频率、黑名单、白名单

-

• 可对接邮件、Webhook、钉钉、Slack

示例配置(rules/error.yaml):

name: "High error rate"

type: frequency

index: log-*

num_events: 20

timeframe:

minutes: 5

filter:

- term:

level: "ERROR"

alert:

- "email"

email:

- "ops@example.com"

运行:

elastalert --config config.yaml --rule rules/error.yaml三、自动化运维联动

1. Webhook 联动

-

• 告警触发后,调用 Webhook

-

• 由运维平台(如 Ansible Tower、SaltStack、Jenkins)接收并执行任务

示例:Kibana 告警 Webhook 配置

POST /_watcher/watch/error_alert

{

"trigger": { "schedule": { "interval": "5m" } },

"input": {

"search": {

"request": {

"indices": ["log-*"],

"body": {

"query": { "match": { "level": "ERROR" } }

}

}

}

},

"actions": {

"call_webhook": {

"webhook": {

"method": "POST",

"url": "http://ops.example.com/api/alert",

"body": "{{ctx.payload}}"

}

}

}

}2. 自动修复脚本

Webhook → 触发脚本 → 自动处理问题

例如:当 Nginx 异常停止时,自动重启服务:

#!/bin/bash

if ! systemctl is-active nginx >/dev/null; then

systemctl restart nginx

echo "$(date) nginx restarted" >> /var/log/auto_fix.log

fi3. 联动扩容

-

• 当日志量暴增时,触发自动扩容

-

• 结合 Kubernetes HPA(水平扩容)

-

• 自动增加应用 Pod 数量,缓解压力

四、告警优化策略

1. 阈值合理设置

-

• 避免过低导致告警风暴

-

• 结合业务基线动态调整

2. 多级告警

-

• Warning:轻微异常,仅记录

-

• Critical:严重异常,通知运维群

-

• Emergency:核心系统故障,电话通知

3. 告警抑制与聚合

-

• 相同告警在短时间内合并

-

• 避免重复通知影响效率

五、实战案例

1. 系统日志告警

-

• 条件:5 分钟内 level=ERROR > 50

-

• 动作:Slack 通知 + 自动触发重启脚本

2. 安全攻击检测

-

• 条件:IP 在 1 分钟内请求失败 > 100 次

-

• 动作:Webhook 调用防火墙脚本封禁 IP

3. 磁盘告警与扩容

-

• 条件:磁盘使用率 > 85%

-

• 动作:Webhook 调用运维平台扩容磁盘

六、问题排查

1.告警未触发

检查规则条件是否正确、数据是否进入索引

2.邮件告警未发送

检查 SMTP 配置、日志中是否有错误

3.Webhook 未执行

确认告警请求是否到达运维平台

4.自动脚本执行失败

检查权限、路径、脚本可执行权限

七、总结

-

1. Kibana 内置告警和 ElastAlert 是常用选择

-

2. Webhook 可实现自动化运维联动

-

3. 告警优化需避免“告警风暴”,合理设置阈值

-

4. 实现 发现异常 → 通知 → 自动处理 的闭环

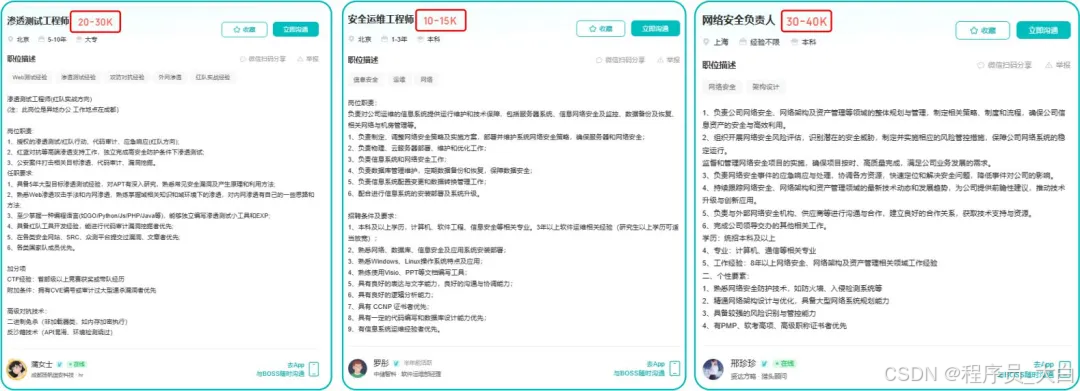

这两年,IT行业面临经济周期波动与AI产业结构调整的双重压力,确实有很多运维与网络工程师因企业缩编或技术迭代而暂时失业。

很多人都在提运维网工失业后就只能去跑滴滴送外卖了,但我想分享的是,对于运维人员来说,即便失业以后仍然有很多副业可以尝试。

运维副业方向

运维,千万不要再错过这些副业机会!

第一个是知识付费类副业:输出经验打造个人IP

在线教育平台讲师

操作路径:在慕课网、极客时间等平台开设《CCNA实战》《Linux运维从入门到精通》等课程,或与培训机构合作录制专题课。

收益模式:课程销售分成、企业内训。

技术博客与公众号运营

操作路径:撰写网络协议解析、故障排查案例、设备评测等深度文章,通过公众号广告、付费专栏及企业合作变现。

收益关键:每周更新2-3篇原创,结合SEO优化与社群运营。

第二个是技术类副业:深耕专业领域变现

企业网络设备配置与优化服务

操作路径:为中小型企业提供路由器、交换机、防火墙等设备的配置调试、性能优化及故障排查服务。可通过本地IT服务公司合作或自建线上接单平台获客。

收益模式:按项目收费或签订年度维护合同。

远程IT基础设施代维

操作路径:通过承接服务器监控、日志分析、备份恢复等远程代维任务。适合熟悉Zabbix、ELK等技术栈的工程师。

收益模式:按工时计费或包月服务。

网络安全顾问与渗透测试

操作路径:利用OWASP Top 10漏洞分析、Nmap/BurpSuite等工具,为企业提供漏洞扫描、渗透测试及安全加固方案。需考取CISP等认证提升资质。

收益模式:单次渗透测试报告收费;长期安全顾问年费。

比如不久前跟我一起聊天的一个粉丝,他自己之前是大四实习的时候做的运维,发现运维7*24小时待命受不了,就准备转网安,学了差不多2个月,然后开始挖漏洞,光是补天的漏洞奖励也有个四五千,他说自己每个月的房租和饭钱就够了。

为什么我会推荐你网安是运维人员的绝佳副业&转型方向?

1.你的经验是巨大优势: 你比任何人都懂系统、网络和架构。漏洞挖掘、内网渗透、应急响应,这些核心安全能力本质上是“攻击视角下的运维”。你的运维背景不是从零开始,而是降维打击。

2.越老越吃香,规避年龄危机: 安全行业极度依赖经验。你的排查思路、风险意识和对复杂系统的理解能力,会随着项目积累而愈发珍贵,真正做到“姜还是老的辣”。

3.职业选择极其灵活: 你可以加入企业成为安全专家,可以兼职“挖洞“获取丰厚奖金,甚至可以成为自由顾问。这种多样性为你提供了前所未有的抗风险能力。

4.市场需求爆发,前景广阔: 在国家级政策的推动下,从一线城市到二三线地区,安全人才缺口正在急剧扩大。现在布局,正是抢占未来先机的黄金时刻。

运维转行学习路线

(一)第一阶段:网络安全筑基

1. 阶段目标

你已经有运维经验了,所以操作系统、网络协议这些你不是零基础。但要学安全,得重新过一遍——只不过这次我们是带着“安全视角”去学。

2. 学习内容

**操作系统强化:**你需要重点学习 Windows、Linux 操作系统安全配置,对比运维工作中常规配置与安全配置的差异,深化系统安全认知(比如说日志审计配置,为应急响应日志分析打基础)。

**网络协议深化:**结合过往网络协议应用经验,聚焦 TCP/IP 协议簇中的安全漏洞及防护机制,如 ARP 欺骗、TCP 三次握手漏洞等(为 SRC 漏扫中协议层漏洞识别铺垫)。

**Web 与数据库基础:**补充 Web 架构、HTTP 协议及 MySQL、SQL Server 等数据库安全相关知识,了解 Web 应用与数据库在网安中的作用。

**编程语言入门:**学习 Python 基础语法,掌握简单脚本编写,为后续 SRC 漏扫自动化脚本开发及应急响应工具使用打基础。

**工具实战:**集中训练抓包工具(Wireshark)、渗透测试工具(Nmap)、漏洞扫描工具(Nessus 基础版)的使用,结合模拟场景练习工具应用(掌握基础扫描逻辑,为 SRC 漏扫工具进阶做准备)。

(二)第二阶段:漏洞挖掘与 SRC 漏扫实战

1. 阶段目标

这阶段是真正开始“动手”了。信息收集、漏洞分析、工具联动,一样不能少。

熟练运用漏洞挖掘及 SRC 漏扫工具,具备独立挖掘常见漏洞及 SRC 平台漏扫实战能力,尝试通过 SRC 挖洞搞钱,不管是低危漏洞还是高危漏洞,先挖到一个。

2. 学习内容

信息收集实战:结合运维中对网络拓扑、设备信息的了解,强化基本信息收集、网络空间搜索引擎(Shodan、ZoomEye)、域名及端口信息收集技巧,针对企业级网络场景开展信息收集练习(为 SRC 漏扫目标筛选提供支撑)。

漏洞原理与分析:深入学习 SQL 注入、CSRF、文件上传等常见漏洞的原理、危害及利用方法,结合运维工作中遇到的类似问题进行关联分析(明确 SRC 漏扫重点漏洞类型)。

工具进阶与 SRC 漏扫应用:

-

系统学习 SQLMap、BurpSuite、AWVS 等工具的高级功能,开展工具联用实战训练;

-

专项学习 SRC 漏扫流程:包括 SRC 平台规则解读(如漏洞提交规范、奖励机制)、漏扫目标范围界定、漏扫策略制定(全量扫描 vs 定向扫描)、漏扫结果验证与复现;

-

实战训练:使用 AWVS+BurpSuite 组合开展 SRC 平台目标漏扫,练习 “扫描 - 验证 - 漏洞报告撰写 - 平台提交” 全流程。

SRC 实战演练:选择合适的 SRC 平台(如补天、CNVD)进行漏洞挖掘与漏扫实战,积累实战经验,尝试获取挖洞收益。

恭喜你,如果学到这里,你基本可以下班搞搞副业创收了,并且具备渗透测试工程师必备的「渗透技巧」、「溯源能力」,让你在黑客盛行的年代别背锅,工作实现升职加薪的同时也能开创副业创收!

如果你想要入坑黑客&网络安全,笔者给大家准备了一份:全网最全的网络安全资料包需要保存下方图片,微信扫码即可前往获取!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取