别再踩坑!懂这套技术防护,程序员少背锅、运维不熬夜、薪资还能涨

先问大家一个扎心问题:你有没有因为 “技术小漏洞”,经历过这些社死瞬间?

刚入职的实习生,把数据库密码写进代码传 GitHub,被领导在全部门会议上点名 “送分题都能错”;运维小哥凌晨 3 点被电话喊醒,发现服务器被黑客改成 “到此一游”,蹲在机房改配置到天亮;甚至有资深开发,因为没防 SQL 注入,让公司官网变成 “牛皮癣广告墙”,被迫写了 3 页检讨。

这些事儿听着像段子,却是无数程序员和运维的真实日常。而能帮你躲过这些 “职场劫” 的,不是锦鲤转运,而是一套藏在日常工作里的 “技术防护秘籍”。今天咱们就用唠嗑的方式,聊聊这套秘籍有多 “香”,不仅能让你少背锅、不熬夜,甚至还能成为你跳槽涨薪的 “隐藏 Buff”。

一、先吐槽:咱们日常踩的坑,有多离谱?

很多人觉得 “防护” 是安全工程师的 “专属技能”,跟自己写 CRUD、装服务器没关系。但实际上,咱们踩过的很多坑,都藏着 “没做防护” 的影子,而且离谱程度能让你事后拍大腿。

1. 程序员篇:那些年,我们给黑客 “递过的刀子”

我见过最绝的操作,是个刚学 Python 的同学,为了图方便,把爬虫项目里的代理 IP 账号密码,直接写成 “user=admin,pwd=123456” 嵌在代码里,还开源到 GitHub。结果不到半天,他的代理账号就被人刷爆,服务商直接找上门要赔偿 —— 这波操作,相当于把家门钥匙挂在小区门口,还贴了张 “欢迎光临”。

还有做 Web 开发的朋友,写登录页面时觉得 “用户输入校验太麻烦”,直接跳过。结果上线后,有人输入 “‘ or 1=1 --”,直接绕开登录进了后台,把用户列表导出卖了。领导查锅的时候,他看着自己写的 “裸奔代码”,连辩解的勇气都没有 —— 这就像出门不锁门,丢了东西只能怪自己。

更别提那些用了 “漏洞库” 的开发者:明明 npm 上都标了 “这个库有 XSS 漏洞,别用!”,他觉得 “我就写个小工具,没事”,结果工具被人注入恶意脚本,变成了 “病毒传播器”。最后不仅要删代码重写,还要帮用户清理设备 —— 妥妥的 “捡芝麻丢西瓜”。

2. 运维篇:被黑客 “调戏” 的那些崩溃瞬间

运维圈流传着一个笑话:“凌晨 3 点的电话,不是老婆查岗,就是服务器炸了。” 但有些 “炸机”,真的是因为防护没做到位,被黑客当成了 “游乐场”。

之前有个运维兄弟,负责电商平台的服务器,双 11 前觉得 “流量应该没那么大”,没开异常流量防护。结果大促当晚,突然涌来一波 “假用户”,每秒几万次请求,服务器直接卡成 PPT。正常用户付不了款,客服电话被打爆,他在机房里一边擦汗一边拉黑 IP,从晚上 8 点忙到凌晨 5 点,第二天顶着黑眼圈写故障报告 —— 这要是提前开了防护,他本该在家吃着火锅看数据。

还有更离谱的:有人给公司装智能门禁,图省事没改初始密码 “admin123”,结果被黑客远程控制,把门禁改成 “扫码关注公众号才能开门”,全公司员工上班时堵在门口扫码,场面一度十分尴尬。运维师傅赶到后,只能蹲在地上重置设备,连保安大爷都忍不住吐槽:“你这防护,还不如我家的防盗门。”

3. 数据篇:“数据小偷” 有多嚣张?

做后端的同学都知道,数据库里的用户信息就是 “金矿”,但有些时候,我们把 “金矿” 放在了 “露天广场”。

我朋友公司的后端,把 MySQL 数据库开了公网访问,密码设成 “公司名 + 年份”,结果被黑客扫到后,直接把 10 万条用户手机号下载下来,还留了个 txt 文件:“你们的安全意识,比我家狗还差。” 最后公司不仅赔了用户损失,还被监管部门罚了款 —— 这波损失,够买 10 套数据加密工具了。

还有做大数据分析的,从服务器传用户消费数据时,觉得 “就传一次,不用开 HTTPS”。结果数据传到一半,被 “中间人” 截胡,还把里面的 “客单价” 改成了 10 倍,导致他分析报告里出现 “用户平均一次花 10 万” 的离谱结论,差点被领导当成 “数据造假”—— 这就是典型的 “省小钱吃大亏”。

二、接地气说优势:这套防护秘籍,能帮你解决多少麻烦?

说了这么多离谱的坑,那这套 “技术防护秘籍” 到底有啥用?不是喊 “保障安全” 的空口号,而是能帮你实实在在解决职场麻烦,甚至提升幸福感的 “硬技能”。

1. 帮程序员 “少背锅”:从 “背锅侠” 变 “靠谱哥”

咱们写代码最怕啥?不是逻辑复杂,而是上线后出问题,查来查去发现 “锅在自己这儿”。比如你写的注册功能,没加 “短信验证码 60 秒冷却”,结果有人用脚本刷短信,公司一天花了 5000 块短信费,领导找你谈话时,你只能低着头说 “我没考虑到”。

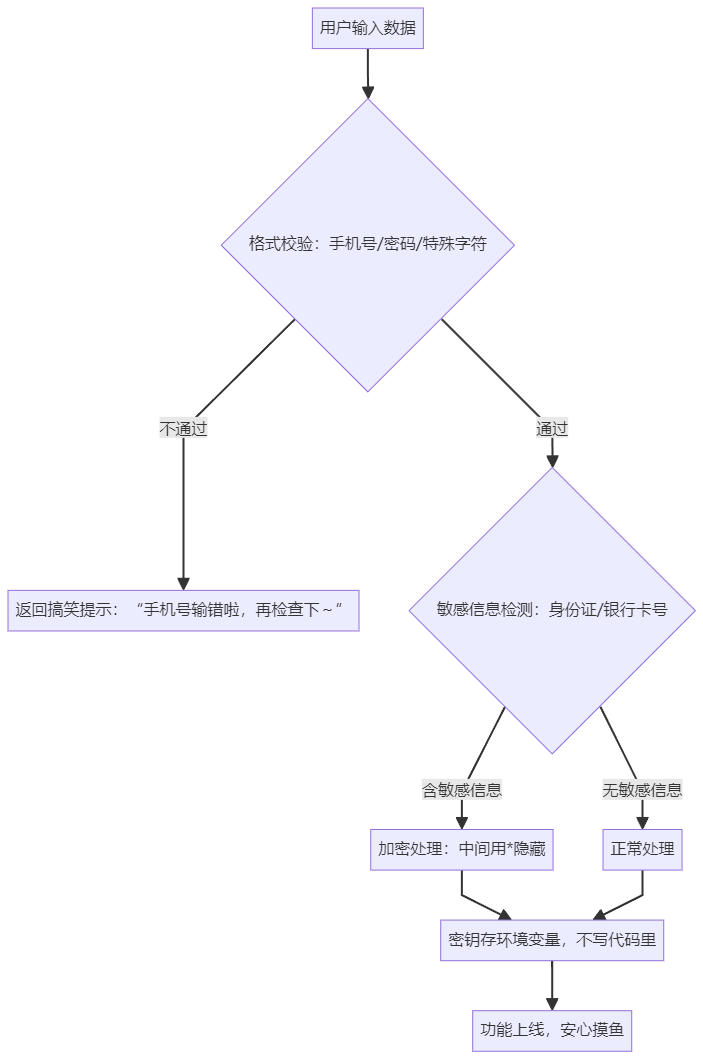

但有了防护意识,情况就不一样了。比如现在主流的 “安全编码规范”,其实就是把 “坑” 列出来,让你绕着走:用户输入要过滤特殊字符,防止 XSS 攻击;敏感数据要加密,比如手机号存成 “1385678”;密钥要存在环境变量里,别写进代码 —— 这些操作看似麻烦,其实也就多花 5 分钟,却能帮你避开 90% 的背锅风险。

我之前带的实习生,第一次写支付接口时,非要省掉 “签名校验” 的步骤,说 “用户不会搞事”。我没让他上线,而是让他模拟了一次 “篡改金额”:把 100 元改成 1 元,支付居然成功了。他看完后脸都白了,立马加上了校验逻辑。后来他说:“要是真上线了,用户都用 1 元买 100 元的东西,我估计得卷铺盖走人。”

用 mermaid 看开发层防护逻辑:

2. 帮运维 “少熬夜”:从 “救火队员” 变 “甩手掌柜”

运维师傅的痛点,莫过于 “半夜被电话叫醒”。但有了防护体系里的 “监控预警”,就能从 “被动救火” 变成 “主动预防”,甚至能睡个安稳觉。

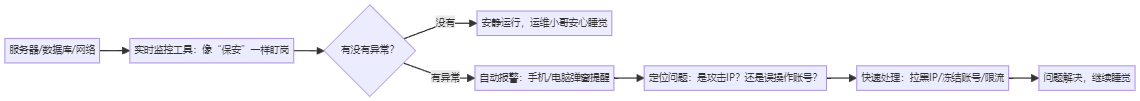

比如给服务器装个 “异常流量监测工具”,一旦发现某 IP 请求量超标,会自动报警,还能定位到 “这是攻击流量”。我认识的一个运维小哥,之前负责的游戏服务器,晚上 11 点突然报警,显示 “某 IP 每秒请求 1 万次”。他打开监控面板一看,就知道是 DDoS 攻击,直接点了 “自动拉黑 IP”,3 分钟就解决了问题,还没耽误他看球赛 —— 要是以前,他得爬起来连远程,折腾到后半夜。

还有数据库的 “访问日志监控”,谁什么时候查了数据、改了数据,都有记录。有次公司数据少了一条,领导怀疑是内部人员操作,运维小哥调出日志一看,发现是某个测试账号误删的,直接找到人恢复数据,没花 10 分钟就解决了 —— 要是没日志,他可能得查半天,甚至背 “管理不当” 的锅。

用 mermaid 看运维监控流程:

3. 帮个人 “涨薪资”:防护技能是 “跳槽 Buff”

现在找工作,“懂防护” 已经不是 “加分项”,而是 “刚需”。不信你看招聘 JD:Java 开发要 “熟悉 SQL 注入防护”,运维要 “会搭建监控预警体系”,甚至前端都要 “了解 XSS 防护”—— 为啥?因为企业怕了 “踩坑”,愿意给懂防护的人多花钱。

我之前的徒弟,本来是个普通前端,只会写页面。后来他自学了 “Web 安全防护”,比如给页面加 XSS 过滤、给接口加验签,还在项目里落地了。跳槽的时候,HR 问他 “怎么防止页面被注入广告”,他直接拿出自己做的防护方案,当场就被录用了,薪资比原来高了 50%—— 他说:“以前我是‘只会写页面的前端’,现在我是‘懂安全的前端’,竞争力完全不一样。”

还有个应届生,面试的时候被问 “怎么避免把密钥写进代码”,他说 “用.env 文件存环境变量,再配.gitignore 排除”,还现场演示了操作。HR 当场就说:“很多应届生都没考虑过这个问题,你很靠谱。”—— 最后他拿到的 offer,比同批同学高了 2000 块。

三、怎么上手?3 分钟就能学会的防护小技巧

很多人觉得 “防护很难,要学很久”,其实不是。咱们日常工作中,很多防护手段几分钟就能学会,上手难度堪比 “复制粘贴代码”。

1. 程序员必学:3 个 “防坑小操作”

-

给用户输入 “设门槛”:比如手机号必须是 11 位数字,用正则表达式/^1[3-9]\d{9}$/就能实现,复制粘贴到代码里,几分钟的事儿;密码要包含大小写字母 + 数字,别让用户设 “123456”,不然黑客一猜就中。

-

别用 “有漏洞的库”:用 npm 下依赖时,先跑个npm audit,看看有没有漏洞;用 Maven 的话,在 pom.xml 里加个漏洞检测插件,有问题会提醒你 —— 这就像买东西前看 “差评”,避免踩雷。

-

密钥别乱存:数据库密码、API 密钥别写进代码,存到本地的.env 文件,或者阿里云 KMS 这种工具里。GitHub 上有个 “密钥扫描” 功能,一旦发现你传了密钥,会自动提醒你删除 —— 别等被黑客利用了才后悔。

2. 运维必学:2 个 “省心小技巧”

-

服务器端口 “藏起来”:SSH 端口别用默认的 22,改成 10000 以上的冷门端口,比如 23456;MySQL、Redis 这些数据库,别开公网访问,实在要开,就只允许公司 IP 访问 —— 这就像把家门钥匙藏起来,别挂在门口。

-

定期 “扫漏洞”:每周花 10 分钟,用 Nessus 扫扫服务器漏洞,用 Burp Suite 扫扫 Web 漏洞。发现漏洞别拖延,比如服务器提示 “有个补丁要更”,立马更了 —— 这就像定期给房子做安检,别等漏水了才修。

3. 所有人必学:1 个 “保命小习惯”

- 定期备份数据:不管是代码还是数据库,都要定期备份。代码用 Git 多分支备份,数据库每天凌晨自动备份到云存储。我有个朋友,电脑坏了没备份代码,哭着重做了一周;还有个公司,数据库崩了没备份,直接损失了半年的用户数据 —— 备份这事儿,宁可不备不用,不能用的时候没备。

四、总结:防护不是 “负担”,是 “职场护身符”

可能有人觉得,做防护会增加工作量:写代码要多做校验,运维要多装监控,数据要多做备份。但其实反过来想:你多花 5 分钟做校验,能避免上线后花 5 小时改漏洞;你多花 10 分钟装监控,能避免半夜被电话叫醒;你多学一点防护技能,能在跳槽时多拿 2000 块薪资 —— 这笔账,怎么算都划算。

对计算机专业学生来说,现在学防护不是 “超前学习”,而是 “提前攒竞争力”—— 等你面试时,能说出 “怎么防 SQL 注入”,比只会写 CRUD 的同学更有优势;对从业者来说,防护不是 “额外任务”,而是 “职场护城河”—— 能帮你少背锅、少熬夜,甚至在行业里走得更远。

最后想说:数字化时代,技术更新得再快,也离不开 “安全” 这个底线。而这套 “技术防护秘籍”,就是咱们的 “职场护身符”—— 有了它,你不用再怕 “代码出漏洞”“服务器被攻击”“数据被偷走”,能更安心地写代码、搞技术、拼职场。毕竟,谁不想做个 “不背锅、不熬夜、薪资高” 的程序员呢?

黑客/网络安全学习包

资料目录

-

成长路线图&学习规划

-

配套视频教程

-

SRC&黑客文籍

-

护网行动资料

-

黑客必读书单

-

面试题合集

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

1.成长路线图&学习规划

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

2.视频教程

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

3.SRC&黑客文籍

大家最喜欢也是最关心的SRC技术文籍&黑客技术也有收录

SRC技术文籍:

黑客资料由于是敏感资源,这里不能直接展示哦!

4.护网行动资料

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!

5.黑客必读书单

**

**

6.面试题合集

当你自学到这里,你就要开始思考找工作的事情了,而工作绕不开的就是真题和面试题。

更多内容为防止和谐,可以扫描获取~

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

2509

2509

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?