普元Primeton EOS Platform(以下简称普元EOS)在节前被爆出存在反序列化漏洞。遂在此分析该漏洞成因,如有疏漏或错误,欢迎大佬指正包涵。

普元 EOS 框架分析

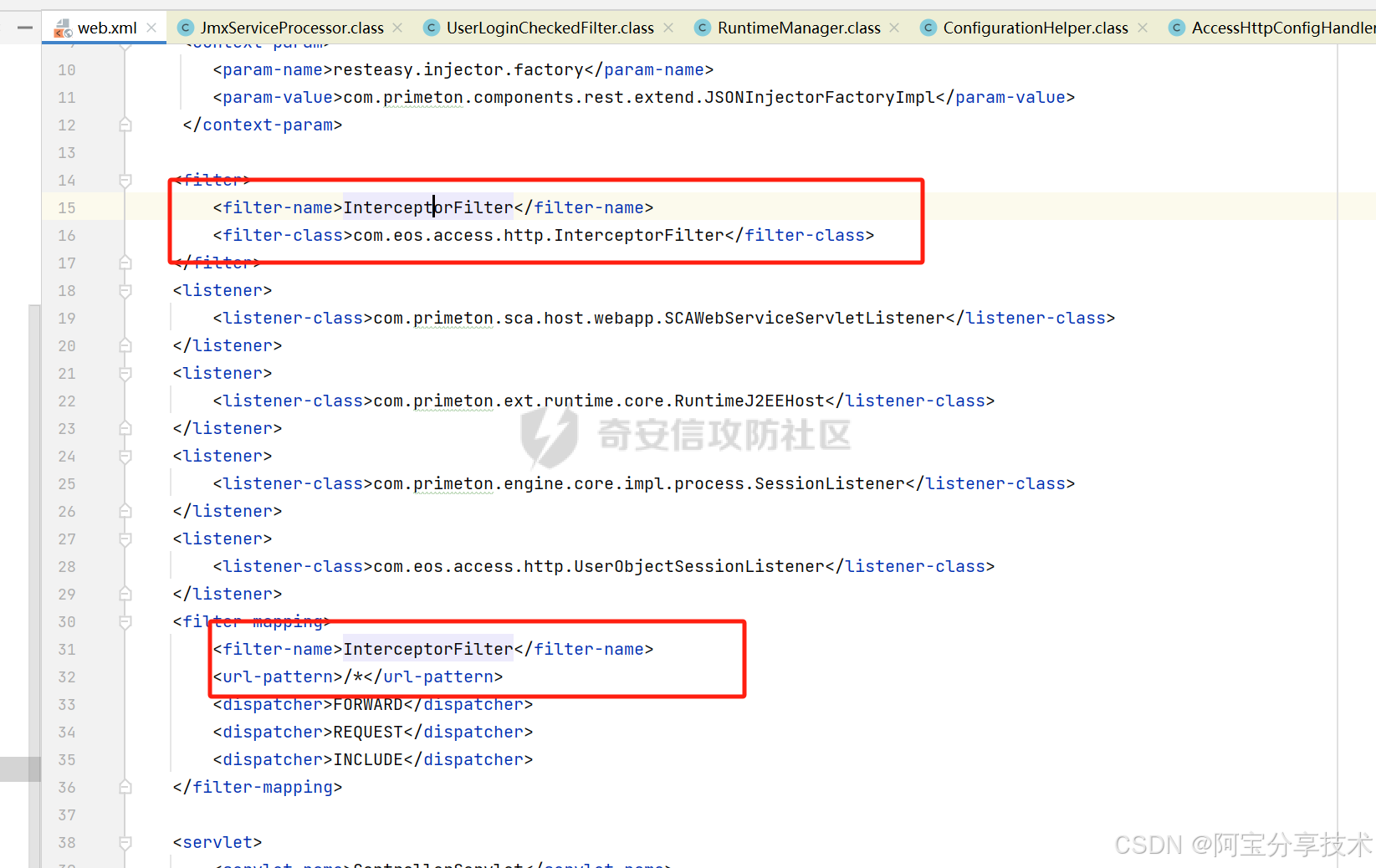

1、分析WEB应用的第一步首先看一下,web.xml文件。

在web.xml中我们可以看到其中配置了一个filter,其对应的类为“com.eos.access.http.InterceptorFilter”,拦截了所有的请求。

2、跟进该拦截器的“doFilter”方法。

可以看到InterceptorFilter创建了一个WebInterceptorChain,并将后续处理委托给了WebInterceptorChain。

3、跟进createChain方法。

可以看到WebInterceptorChain是通过获取当前请求的“servletPath”。遍历“configs”中的WebInterceptorConfig的对象。调用WebInterceptorConfig对象的“getPattern()”方法获取“Pattern”。将获取到的“Pattern”正则表达式与当前请求的“servletPath”进行正则匹配。匹配成功则从“interceptors”中获取对应的IWebInterceptor对象,添加进Chain中。

3.1 那么“configs”对象和“interceptors”对象是从哪里来的呢?

“configs”对象和“interceptors”对象有多种来源并且会在应用程序启动时配置完成。

反序列化漏洞分析及复现

最新推荐文章于 2025-11-05 15:00:21 发布

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2868

2868

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?