目录[-]

- 1 CAS 简介

- 2 下载 CAS 服务器

- 3 创建密钥库

- 3.1 生成 keypair

- 3.2 从 keystore 中导出证书

- 3.3 导入证书到 JVM 中

- 4 使 Tomcat 支持 HTTPS

- 5 运行 CAS 服务器

- 6 部署CAS-Client

- 7 测试验证SSO

-

1 CAS 简介

CAS 全称为 Central Authentication Service(中央认证服务),它是耶鲁大学发起的一个开源项目,为 Web 应用系统提供一种可靠的单点登录方式,CAS 在 2004 年 12 月正式成为 JA-SIG 的一个项目,它具有以下特点:

-

CAS 是一款开源的企业级单点登录解决方案,为应用系统提供中央认证服务。

-

CAS 服务器是独立部署的 Web 应用,可运行在主流的 Web 容器上,例如:Tomcat、Jetty 等。

-

CAS 客户端支持许多不同语言开发的应用系统,包括:Java、.Net、PHP、Apache、Perl、Ruby 等。

2 下载 CAS 服务器

可以从 CAS 官网:http://www.jasig.org/cas 下载,这可能需要FQ,如果你不太愿意FQ的话,可以访问这个地址:http://downloads.jasig.org/cas/,同样可以下载。

-

下载 CAS 服务器最新版:cas-server-4.0.0-release.zip

-

解压程序包

-

复制 cas-server-4.0.0/modules/cas-server-webapp-4.0.0.war 到 Tomcat 的 webapps 目录下,并重命名为 ROOT.war。

在启动 Tomcat 之前,还需要做两件事情:

-

创建 CAS 密钥库

-

使 Tomcat 支持 HTTPS

3 创建密钥库

使用 JDK 的 keytool 命令生成密钥库(keystore),其实就是一份 keystore 文件,keystore 必须通过密码才能访问。

keystore 里包含了多个密钥对(keypair),每个 keypair 都有一个别名(alias),alias 必须保证唯一性,而且都有一个密码,有此可知,keystore 与 keypair 都有自己的密码。

JDK 也有自己的 keystore,位于 %JAVA_HOME%\jre\lib\security\cacerts,其密码就是 changeit,当然也可以通过 keytool 命令来修改。

我们首先生成 keypair 及其存放 keypair 的 keystore,然后从 keystore 里导出证书,最后将证书导入 JDK 的 keystore 里,Tomcat 在运行时就会自动读取 JDK 的 keystore,以确保所部署的应用可以享受 HTTPS 协议(SSL 通道)带来的安全性。

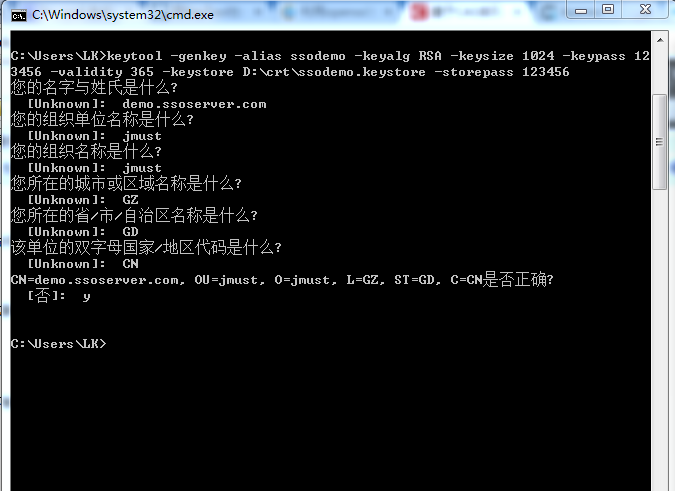

3.1 生成 keypair

使用以下命令生成密钥对:

-

- keytool -genkey -alias ssodemo -keyalg RSA -keysize 1024 -keypass 123456 -validity 365 -keystore D:\crt\ssodemo.keystore -storepass 123456 或者

- keytool -genkeypair -alias ssodemo -keyalg RSA -keysize 1024 -keypass 123456 -validity 365 -keystore D:\crt\ssodemo.keystore -storepass 123456

注意:

-

为了简化操作,建议 keystore 与 keypair 的密码相同,且均为 123456。

-

提示“您的名字与姓氏是什么?”,这里需要输入一个域名,例如:www.xxx.com,本例中输入 cas 需要在 hosts 文件中做如下映射:

127.0.0.1 demo.ssoserver.com

还有几条常用的 keytool 命令:

查看 keypair:

keytool -list -storepass 123456

删除 keypair:

keytool -delete -alias <别名> -storepass 123456

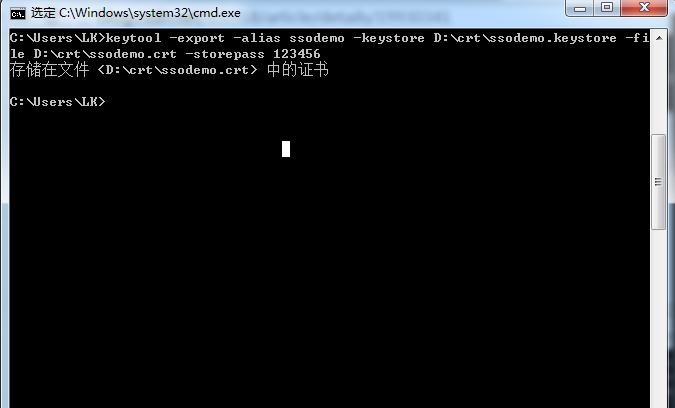

3.2 从 keystore 中导出证书

使用以下命令导出证书:

keytool -export -alias ssodemo -keystore D:\crt\ssodemo.keystore -file D:\crt\ssodemo.crt -storepass 123456 或者

keytool -exportcert -alias ssodemo -keystore D:\crt\ssodemo.keystore -file D:\crt\ssodemo.crt -storepass 123456

生成的证书文件为 cas.crt,位于D:\crt\的目录下。

可双击该证书文件,将该证书安装到“受信任的根证书颁发机构”中,这样在浏览器中使用 HTTPS 协议访问时才不会出现一个红色的叉叉。

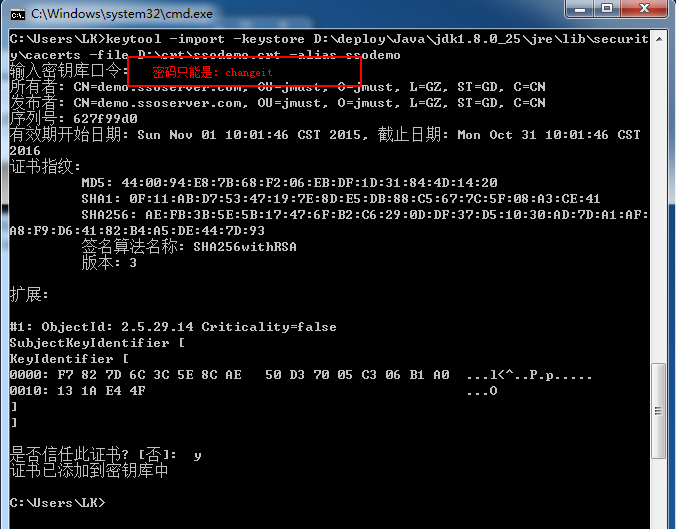

3.3 导入证书到 JVM 中

使用以下命令导入证书到 JVM 的 keystore 中:

keytool -import -keystore D:\deploy\Java\jdk1.8.0_25\jre\lib\security\cacerts -file D:\crt\ssodemo.crt -alias ssodemo 或者

keytool -importcert -keystore D:\deploy\Java\jdk1.8.0_25\jre\lib\security\cacerts -file D:\crt\ssodemo.crt -alias ssodemo -storepass changeit -noprompt

默认情况下,Tomcat 将读取 JVM 中的密钥库,而不是用户目录下的 .keystore 密钥库,当然也可以配置 Tomcat 使其读取指定的密钥库。

注意:

-

在执行以上命令前,必须需要保证 cacerts 文件对当前用户有写权限。

-

JDK 的 keystore 的密码必须为 changeit,这样 Tomcat 无需做任何配置就能访问。

4 使 Tomcat 支持 HTTPS

4.1

方式一:

打开 Tomcat 的 conf/server.xml 文件。

修改以下配置:

|

1

2

3

|

...

<

Listener

className

=

"org.apache.catalina.core.AprLifecycleListener"

SSLEngine

=

"off"

/>

...

|

将以上配置中的 SSLEngine 改为 off,默认为 on。

|

1

2

3

4

5

6

7

8

9

10

11

|

...

<!--<Connector port="8080" protocol="HTTP/1.1"

connectionTimeout="20000"

|

本文详细介绍了如何搭建和配置CAS服务器以实现单点登录(Single Sign-On, SSO)。从创建密钥库、导入导出证书到JVM,到使Tomcat支持HTTPS,再到部署CAS客户端,最后进行测试验证SSO功能。通过这些步骤,读者可以了解CAS服务器的完整部署过程。"

125291157,13660452,Python编程:深入理解assert断言用法,"['python', '开发语言', '程序测试']

本文详细介绍了如何搭建和配置CAS服务器以实现单点登录(Single Sign-On, SSO)。从创建密钥库、导入导出证书到JVM,到使Tomcat支持HTTPS,再到部署CAS客户端,最后进行测试验证SSO功能。通过这些步骤,读者可以了解CAS服务器的完整部署过程。"

125291157,13660452,Python编程:深入理解assert断言用法,"['python', '开发语言', '程序测试']

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1143

1143

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?