一、漏洞介绍

1.靶场地址:https://vulfocus.cn/

2.名称:weblogic 远程代码执行 (CVE-2018-3245)

3.漏洞描述:WebLogic是美国Oracle公司出品的一个应用服务器,是一个基于JAVAEE架构的中间件,WebLogic是用于开发、集成、部署和管理大型分布式Web应用、网络应用和数据库应用的Java应用服务器。该漏洞通过利用RMI机制的缺陷达到执行任意反序列化代码的目的。攻击者可以在未授权的情况下将payload封装在T3协议中,通过对T3协议中的payload进行反序列化,从而实现对存在漏洞的WebLogic组件进行远程攻击,执行任意代码并可获取目标系统的所有权限。

4.漏洞影响:

Oracle WebLogic Server10.3.6.0

Oracle WebLogic Server12.2.1.3

Oracle WebLogic Server12.1.3.0

二、复现过程

1.启动靶场,得到IP和端口资产信息

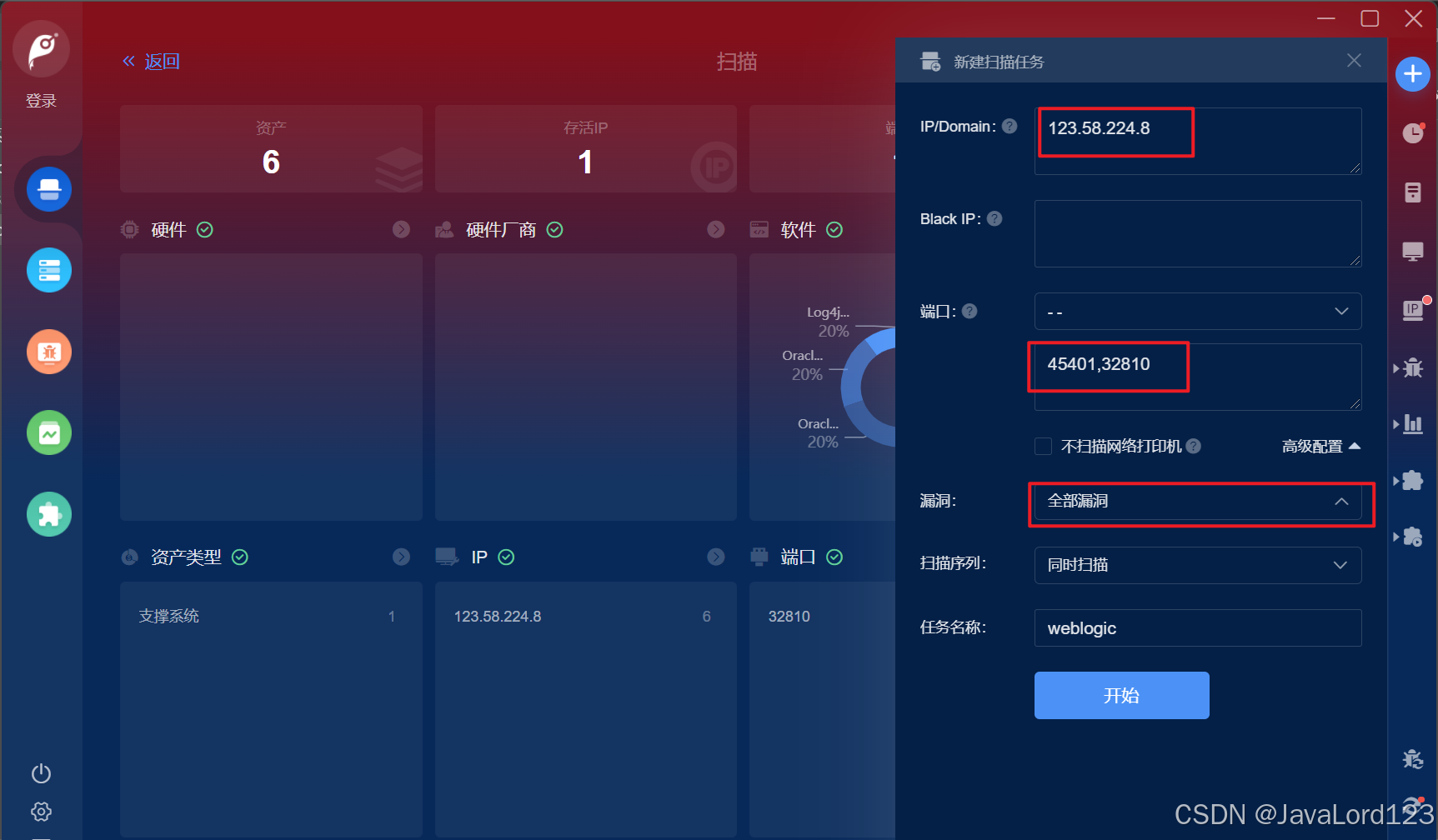

2.利用Goby对IP和端口进行扫描

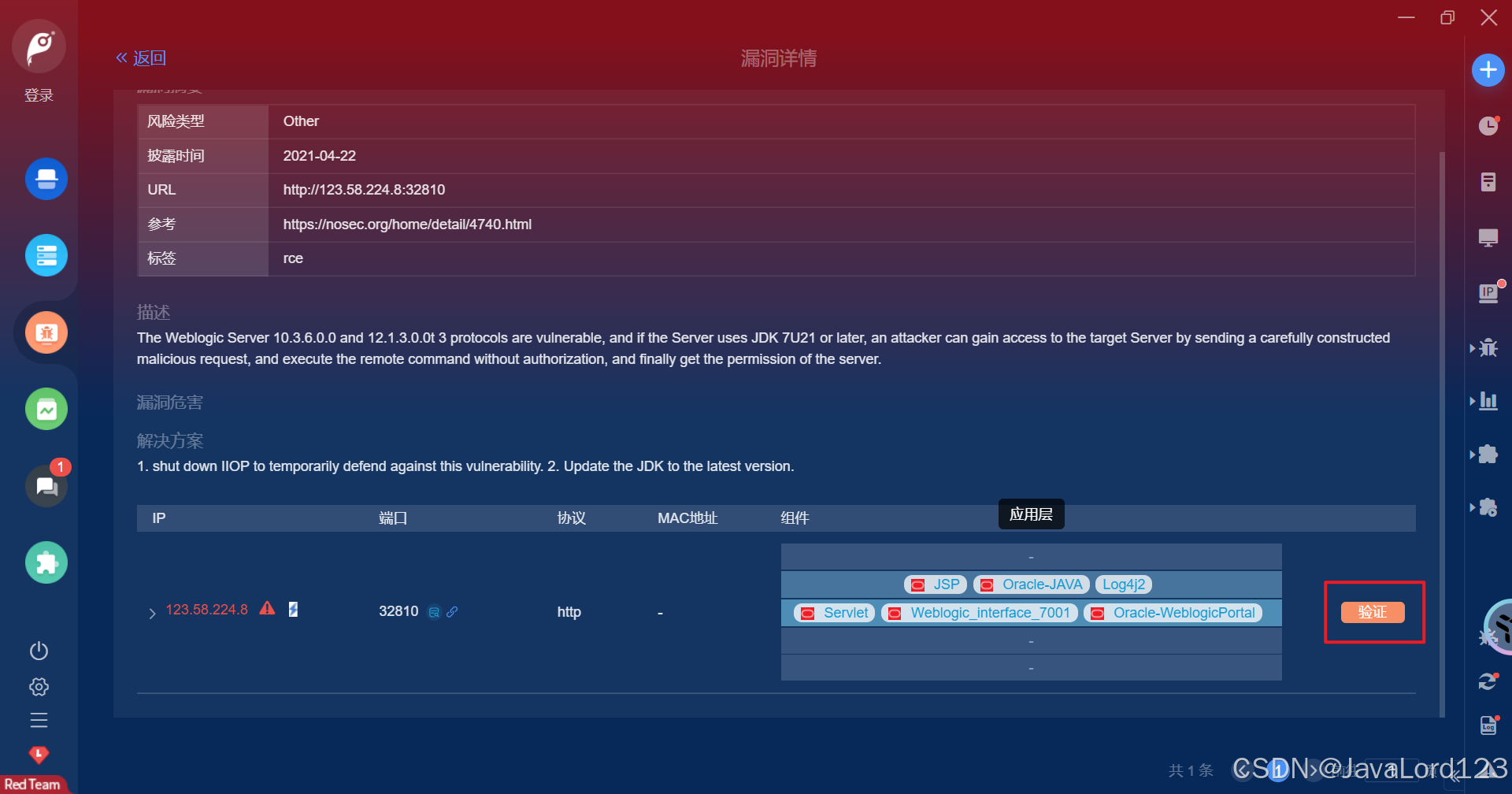

3.查看扫描结果,找到题中漏洞

4.点击该漏洞进行验证

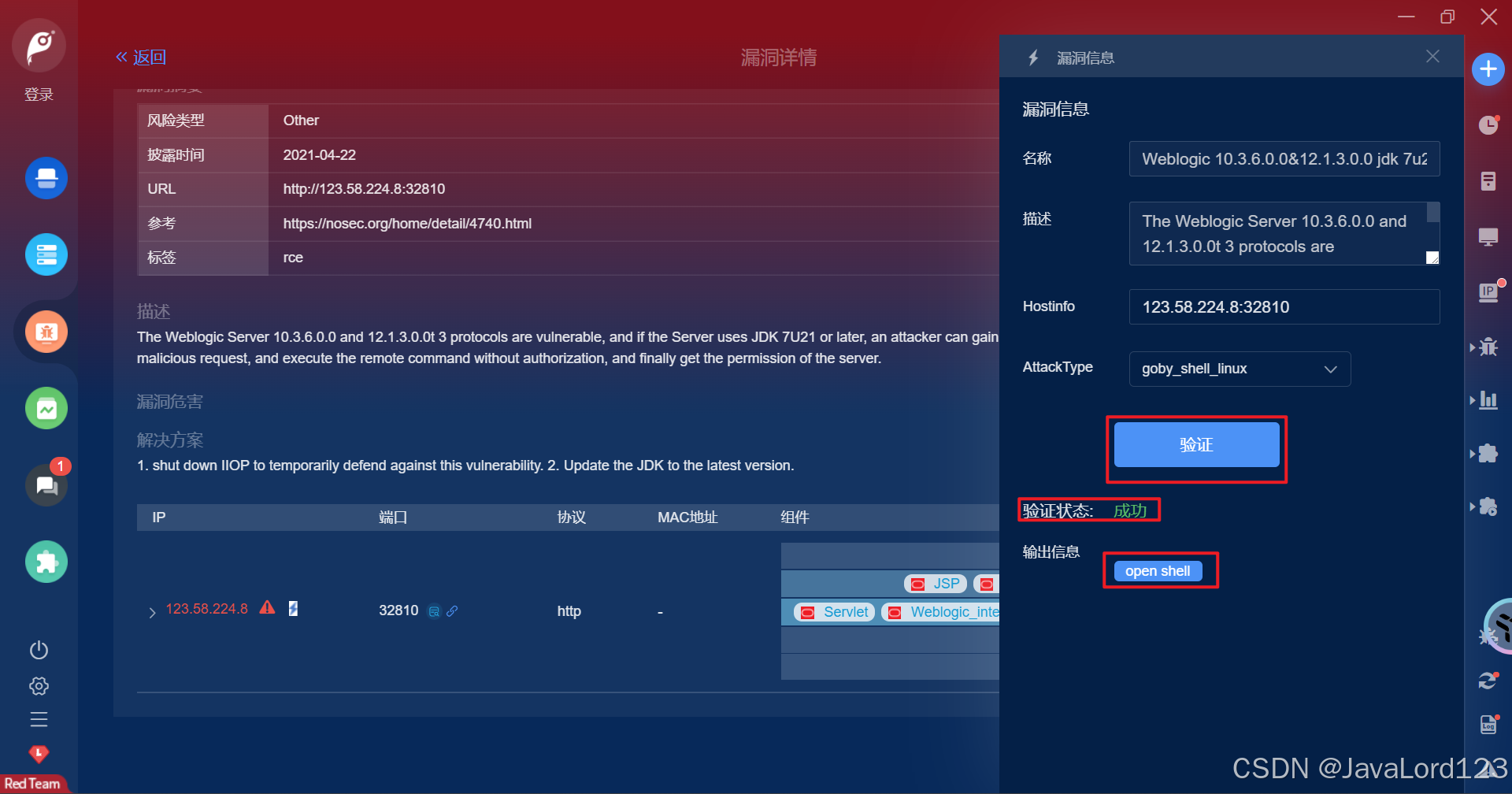

5.验证成功

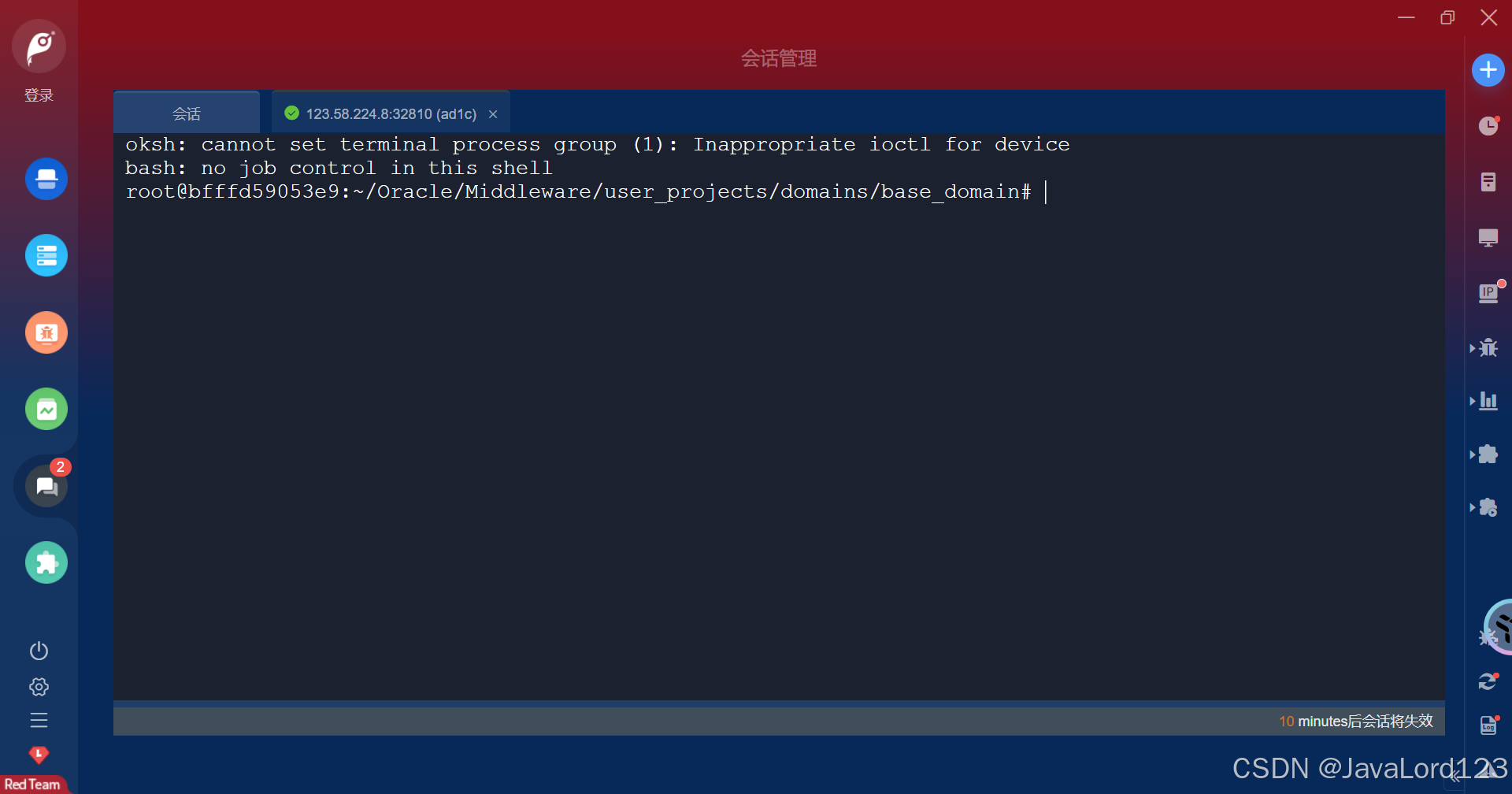

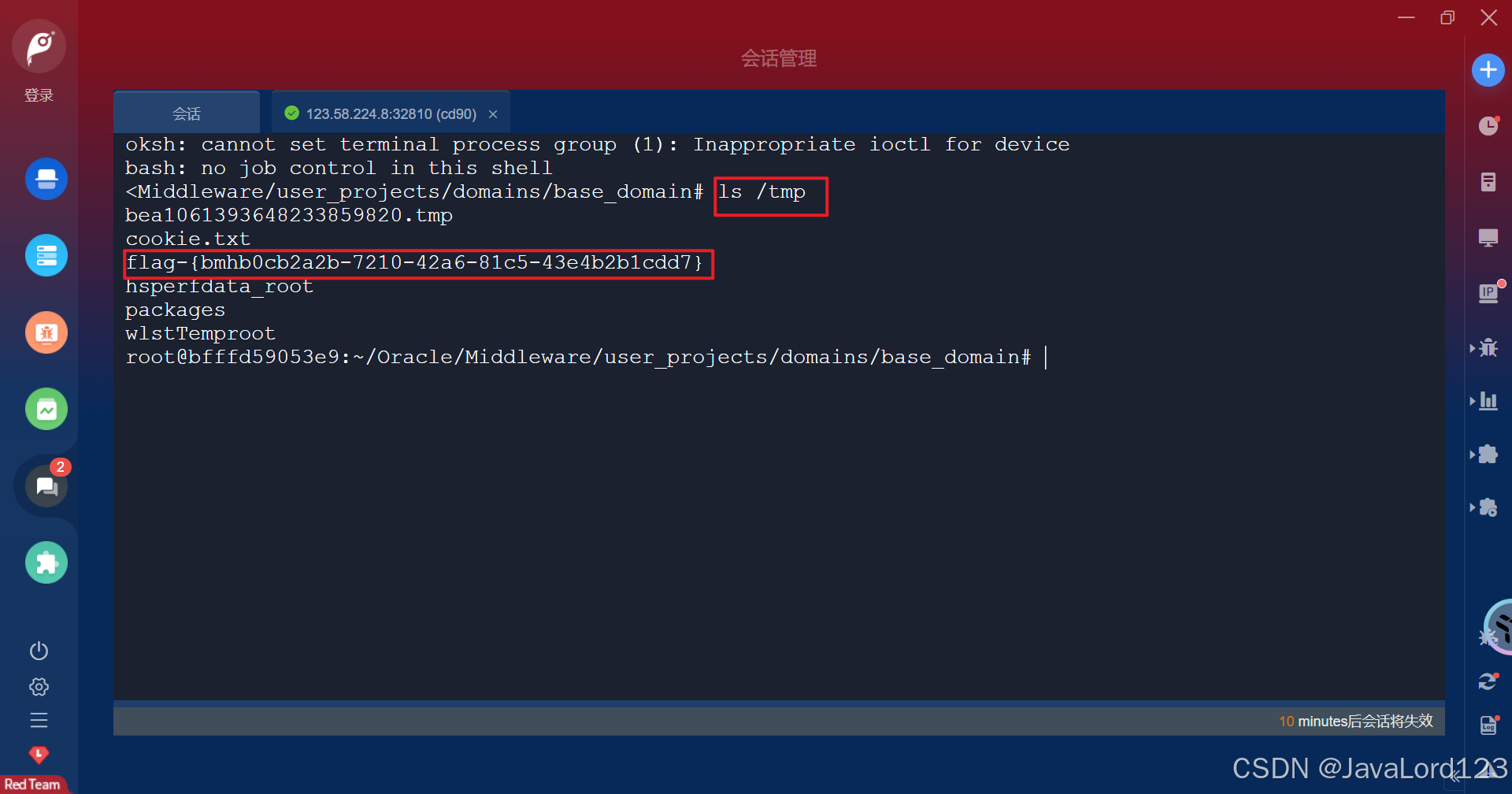

6.点击输出信息的open shell,进入会话

7.输入ls /tmp,查看返回结果,得到flag-{bmhb0cb2a2b-7210-42a6-81c5-43e4b2b1cdd7}

8.提交flag,恭喜通过!!!!!!

三、修复建议

Oracle官方已经在关键补丁更新中修复了此漏洞,受影响的用户请尽快升级更新进行防护。

3708

3708

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?