ApacheShiro是Java 的一个安全(权限)框架。Shiro可以非常容易的开发出足够好的应用,其不仅可以用在JavaSE环境,也可以用在JavaEE环境。Shiro可以完成:认证、授权、加密、会话管理、与Web 集成、缓存等。

【1】Shiro功能简介

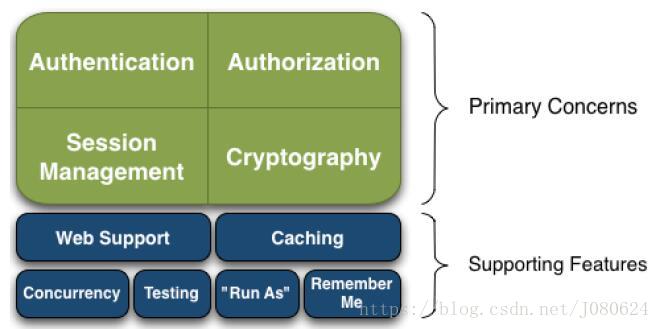

其基本功能点入下图所示:

其功能说明如下:

- Authentication:身份认证/登录,验证用户是不是拥有相应的身份;

- Authorization:授权,即权限验证,验证某个已认证的用户是否拥有某个权限;即判断用户是否能进行什么操作,如:验证某个用户是否拥有某个角色。或者细粒度的验证某个用户对某个资源是否具有某个权限;

- Session Manager:会话管理,即用户登录后就是一次会话,在没有退出之前,它的所有信息都在会话中;会话可以是普通JavaSE环境,也可以是Web 环境的;

- Cryptography:加密,保护数据的安全性,如密码加密存储到数据库,而不是明文存储;

- Web Support:Web 支持,可以非常容易的集成到Web 环境;

- Caching:缓存,比如用户登录后,其用户信息、拥有的角色/权限不必每次去查,这样可以提高效率;

- Concurrency:Shiro支持多线程应用的并发验证,即如在一个线程中开启另一个线程,能把权限自动传播过去;

- Testing:提供测试支持;

- Run As:允许一个用户假装为另一个用户(如果他们允许)的身份进行访问;

- Remember Me:记住我,这个是非常常见的功能,即一次登录后,下次再来的话不用登录了。

【2】Shiro架构

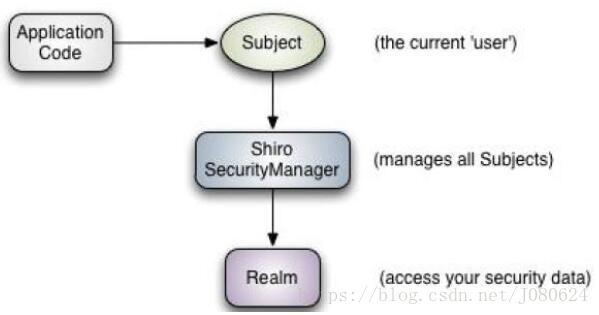

① 从外部来看Shiro,即从应用程序角度的来观察如何使用Shiro完成工作:

Shiro架构详细说明如下:

- Subject:应用代码直接交互的对象是Subject,也就是说Shiro的对外API 核心就是Subject。Subject 代表了当前“用户”,这个用户不一定是一个具体的人,与当前应用交互的任何东西都是Subject,如网络爬虫,机器人等;与Subject 的所有交互都会委托给SecurityManager。Subject 其实是一个门面,SecurityManager才是实际的执行者。

- SecurityManager:安全管理器。即所有与安全有关的操作都会与SecurityManager交互,且其管理着所有Subject。可以看出它是Shiro的核心,它负责与Shiro的其他组件进行交互,它相当于SpringMVC中DispatcherServlet的角色;

- Realm:Shiro从Realm 获取安全数据(如用户、角色、权限),就是说SecurityManager要验证用户身份,那么它需要从Realm 获取相应的用户进行比较以确定用户身份是否合法。也需要从Realm 得到用户相应的角色/权限进行验证用户是否能进行操作,可以把Realm 看成DataSource。

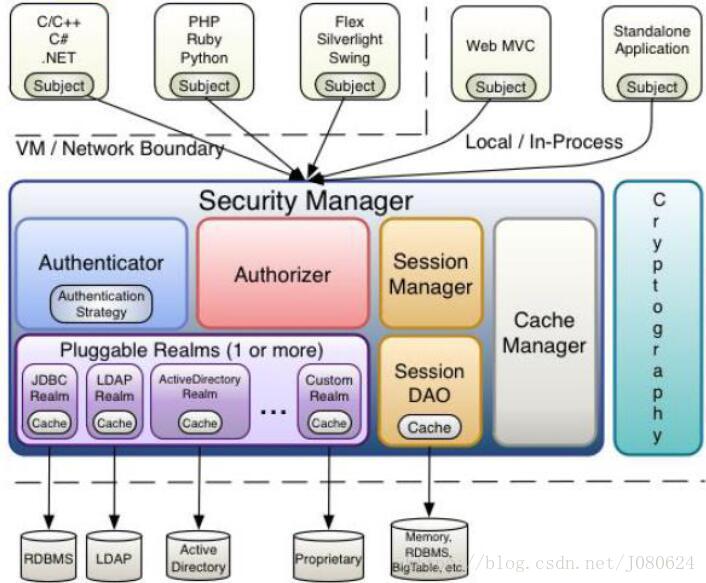

② 从内部看Shiro架构

如下图所示:

其组件功能补充说明如下:

- Authenticator:负责Subject 认证,是一个扩展点,可以自定义实现;可以使用认证策略(Authentication Strategy),即什么情况下算用户认证通过了;

- Authorizer:授权器、即访问控制器,用来决定主体是否有权限进行相应的操作;即控制着用户能访问应用中的哪些功能;

- Realm:可以有1 个或多个Realm,可以认为是安全实体数据源,即用于获取安全实体的。可以是JDBC 实现,也可以是内存实现等等。由用户提供,所以一般在应用中都需要实现自己的Realm。

- SessionManager:管理Session 生命周期的组件。而Shiro并不仅仅可以用在Web 环境,也可以用在如普通的JavaSE环境。

- CacheManager:缓存控制器,来管理如用户、角色、权限等的缓存的;因为这些数据基本上很少改变,放到缓存中后可以提高访问的性能。

- Cryptography:密码模块,Shiro提高了一些常见的加密组件用于如密码加密/解密。

【3】与Spring整合

① Shiro依赖

其他Spring依赖,SpringMVC依赖等自行添加:

<shiro.version>1.4.0</shiro.version>

<!-- shiro -->

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-core</artifactId>

<version>${shiro.version}</version>

</dependency>

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-ehcache</artifactId>

<version>${shiro.version}</version>

</dependency>

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-web</artifactId>

<version>${shiro.version}</version>

</dependency>

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-spring</artifactId>

<version>${shiro.version}</version>

</dependency>

<!-- ehcache -->

<dependency>

<groupId>net.sf.ehcache</groupId>

<artifactId>ehcache-core</artifactId>

<version>2.6.9</version>

</dependency>

<!-- 日志包 -->

<dependency>

<groupId>org.slf4j</groupId>

<artifactId>slf4j-log4j12</artifactId>

<version>1.7.21</version>

</dependency>

<dependency>

<groupId>log4j</groupId>

<artifactId>log4j</artifactId>

<version>1.2.17</version>

</dependency>

<dependency>

<groupId>org.apache.logging.log4j</groupId>

<artifactId>log4j-core</artifactId>

<version>2.6</version>

</dependency>

② 在web.xml中配置shiroFilter

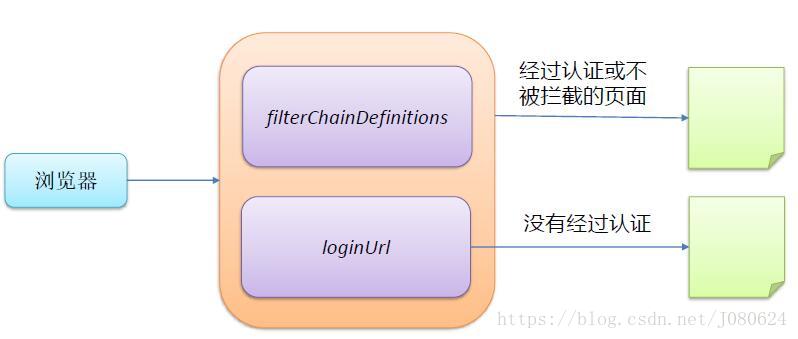

Shiro提供了与Web 集成的支持,其通过一个ShiroFilter入口来拦截需要安全控制的URL,然后进行相应的控制。

ShiroFilter类似于如Strut2/SpringMVC这种web 框架的前端控制器,是安全控制的入口点,其负责读取配置,然后判断URL 是否需要登录/权限等工作。

web.xml对Spring和SpringMVC等的配置自行添加:

<filter>

<filter-name>shiroFilter</filter-name>

<filter-class>org.springframework.web.filter.DelegatingFilterProxy</filter-class>

<init-param>

<param-name>targetFilterLifecycle</param-name>

<param-value>true</param-value>

</init-param>

</filter>

<filter-mapping>

<filter-name>shiroFilter</filter-name>

<url-pattern>/*</url-pattern>

</filter-mapping>

DelegatingFilterProxy作用是自动到Spring 容器查找名字为shiroFilter(filter-name)的bean并把所有Filter 的操作委托给它。也就是说web.xml和applicationContext.xml中配置的shiroFilter名字应保持一致,建议都设置为shiroFilter!

ShiroFilter工作原理如下图:

③ 在applicationContext.xml配置Shiro

其他配置自行添加,实例如下:

<!-- 安全管理器 -->

<bean id="securityManager" class="org.apache.shiro.web.mgt.DefaultWebSecurityManager">

<!-- 注入自定义Realm -->

<property name="realm" ref="customRealm"/>

<!-- 注入缓存管理器 -->

<property name="cacheManager" ref="cacheManager"/>

<!-- 注入认证器 -->

<property name="authenticator" ref="authenticator"/>

</bean>

<!-- 缓存管理器 -->

<bean id="cacheManager" class="org.apache.shiro.cache.ehcache.EhCacheManager">

<property name="cacheManagerConfigFile" value="classpath:shiro-ehcache.xml"/>

</bean>

<!-- 认证器-认证策略 -->

<bean id="authenticator"

class="org.apache.shiro.authc.pam.ModularRealmAuthenticator">

<property name="authenticationStrategy">

<bean class="org.apache.shiro.authc.pam.AtLeastOneSuccessfulStrategy"></bean>

</property>

</bean>

<!-- 自定义Realm,CustomerRealm需要实现Realm接口 -->

<bean id="customRealm" class="com.web.maven.shiro.CustomRealm">

<!-- 将凭证匹配器设置到realm中,realm按照凭证匹配器的要求进行散列 -->

<property name="credentialsMatcher">

<bean class="org.apache.shiro.authc.credential.HashedCredentialsMatcher">

<!-- 这里表示 密码使用MD5加密-->

<property name="hashAlgorithmName" value="MD5"/>

<property name="hashIterations" value="1"/>

</bean>

</property>

</bean>

<!-- 配置lifecycleBeanPostProcessor,可以自动的调用配置在spring IOC 容器中shiro bean的生命周期方法。 -->

<bean id="lifecycleBeanPostProcessor" class="org.apache.shiro.spring.LifecycleBeanPostProcessor"></bean>

<!-- 开启Shiro的注解,实现对Controller的方法级权限检查(如@RequiresRoles,@RequiresPermissions),

需借助SpringAOP扫描使用Shiro注解的类,并在必要时进行安全逻辑验证 -->

<!-- Enable Shiro Annotations for Spring-configured beans. Only run after the lifecycleBeanProcessor has run -->

<bean class="org.springframework.aop.framework.autoproxy.DefaultAdvisorAutoProxyCreator" depends-on="lifecycleBeanPostProcessor" />

<bean class="org.apache.shiro.spring.security.interceptor.AuthorizationAttributeSourceAdvisor">

<property name="securityManager" ref="securityManager" />

</bean>

<!-- Shiro过滤器 -->

<bean id="shiroFilter" class="org.apache.shiro.spring.web.ShiroFilterFactoryBean">

<!-- Shiro的核心安全接口,这个属性是必须的 -->

<property name="securityManager" ref="securityManager"/>

<!-- loginUrl认证提交地址,如果没有认证将会请求此地址进行认证,请求此地址将由formAuthenticationFilter进行表单认证 -->

<property name="loginUrl" value="/login"/>

<!-- if is Authenticated,then ,rediret to the url -->

<property name="successUrl" value="/index"/>

<!-- has no permission and then redirect to the url -->

<property name="unauthorizedUrl" value="/refuse"></property>

<!--<property name="filters">

<map>

重写并使用自定义的退出过滤器

<entry key="logout" value-ref="systemLogoutFilter" />

</map>

</property>-->

<!-- Shiro连接约束配置,即过滤链的定义 -->

<property name="filterChainDefinitions">

<value>

<!-- /** = anon所有url都可以匿名访问 -->

<!-- 对静态资源设置匿名访问 -->

/favicon.ico = anon

/images/** = anon

/js/** = anon

/styles/** = anon

/css/** = anon

/*.jar = anon

<!-- 验证码,可匿名访问 -->

/validateCode = anon <!--验证码-->

/doLogin = anon

<!--请求logout,shrio擦除sssion-->

/logout=logout

<!-- /** = authc 所有url都必须认证通过才可以访问 -->

/**=authc

</value>

</property>

</bean>

filterChainDefinitions中[urls] 部分的配置,其格式是:“url=过滤器[参数],过滤器[参数]”。

如果当前请求的url匹配[urls] 部分的某个url模式,将会执行其配置的过滤器:

- anon(anonymous)过滤器表示匿名访问(即不需要登录即可访问)

- authc(authentication)过滤器表示需要身份认证通过后才能访问

④ shiro中默认的过滤器

如下表所示:

| 过滤器名称 | 过滤器类 | 描述 | 例子 |

|---|---|---|---|

| anon | AnonymousFilter | 没有参数,可以匿名访问 | /image/**=anon |

| authc | FormAuthenticationFilter | 没有参数,需要认证(登录)才能使用 | /user/**=authc |

| authcBasic | BasicHttpAuthenticationFilter | 没有参数,需通过httpBasic验证;如果不通过,跳转登录页面 | /user/**=authcBasic |

| logout | LogoutFilter | 注销登录的时候,完成一定的功能:任何现有的Session都将会失效,而且任何身份都将会失去关联。在web应用程序中,RememberMe cookie也将被删除 | /logout=logout |

| user | UserFilter | 用户拦截器,用户已经认证/记住我登录的都可以通过。 | /**=user |

| perms | PermissionsAuthorizationFilter | 参数可以写多个,多个时必须加上引号,并且参数之间用逗号分隔。当有多个参数时必须每个参数都通过才通过,相当于isPermittedAll()方法 | /admins/**=perms[user:add:*] ;``/admins/user/**=perms["user:add:*,user:modify:*"] |

| rest | HttpMethodPermissionFilter | 根据请求的方法 | /admins/user/**=perms[user:method],其中method为post/get/delete/put等 |

| port | PortFilter | 指定请求访问的端口,如果不匹配则跳转到登录页面 | /admins/**=port[8080] |

| ssl | SslFilter | 没有参数,表示安全的url请求,协议为https | |

| roles | RolesAuthorizationFilter | 角色过滤器,判断当前用户是否指定角色。参数可以写多个,多个时必须加上引号,并且参数之间用逗号分隔;当有多个参数时,每个参数通过才算通过,相当于hasAllRoles()方法 | /admins/**=roles[“admin,guest”] |

| noSessionCreation | NoSessionCreationFilter | 阻止在请求期间创建新的会话,以保证无状态的体验 |

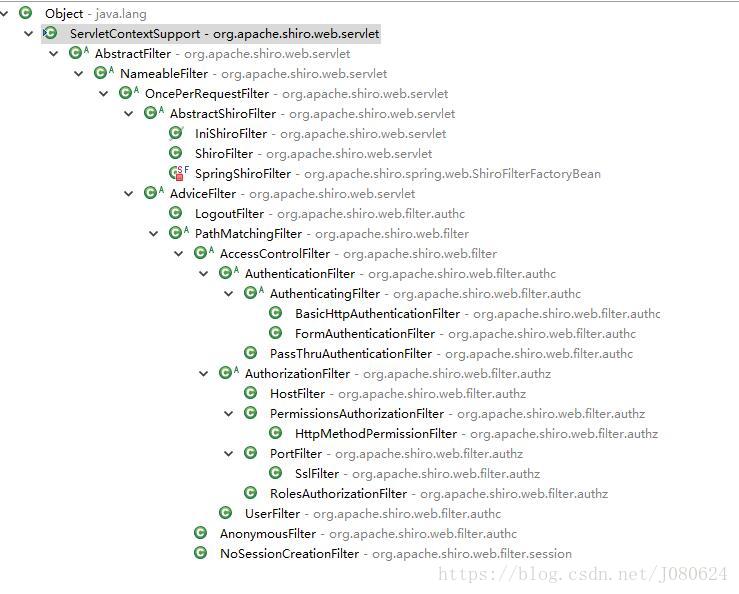

Shiro相关的过滤器如下图:

其中,authc,authcBasic,logout,user和anon是与身份验证相关的过滤器;roles,perms,port,rest和ssl是与授权相关的过滤器。

⑤ URL匹配模式

url模式使用Ant 风格模式,Ant 路径通配符支持?、*、**,注意通配符匹配不包括目录分隔符“/”:

?:匹配一个字符,如/admin?将匹配/admin1,但不匹配/admin 或/admin/;*:匹配零个或多个字符串,如/admin*将匹配/admin、/admin123,但不匹配/admin/1;**:匹配路径中的零个或多个路径,如/admin/**将匹配/admin/a 或/admin/a/b

⑥ URL匹配顺序

URL 权限采取第一次匹配优先的方式,即从头开始使用第一个匹配的url模式对应的拦截器链。

如:

–/bb/**=filter1

–/bb/aa=filter2

–/**=filter3

如果请求的url是“/bb/aa”,因为按照声明顺序进行匹配,那么将使用filter1 进行拦截。

⑦ 自定义Realm实例

实例如下:

public class CornAuthorizingRealm extends AuthorizingRealm {

@Autowired

ISysUserService sysUserService;

//授权

@Override

protected AuthorizationInfo doGetAuthorizationInfo(

PrincipalCollection principals) {

SysUser user = (SysUser) principals.getPrimaryPrincipal();

//处理角色

Set<String> roles = new HashSet<String>();

List<SysRole> sysRoles= sysUserService.getRoleListByUserId(user.getId());

for(SysRole r:sysRoles){

roles.add(r.getRoleCode());

}

//处理权限

List<String> powers = new ArrayList<String>();

List<SysPower> sysPowers= sysUserService.getPowerListByUserId(user.getId());

for(SysPower p:sysPowers){

powers.add(p.getPowerCode());

}

SimpleAuthorizationInfo simpleAuthorizationInfo = new SimpleAuthorizationInfo();

simpleAuthorizationInfo.addStringPermissions(powers);

simpleAuthorizationInfo.addRoles(roles);

return simpleAuthorizationInfo;

}

//验证,认证

@Override

protected AuthenticationInfo doGetAuthenticationInfo(

AuthenticationToken authenticationToken) throws AuthenticationException {

UsernamePasswordToken token = (UsernamePasswordToken) authenticationToken;

String loginName = token.getUsername();

SysUser user = sysUserService.getUserByLoginCode(loginName);

if (null == user) {

throw new UnknownAccountException();//没找到帐号

}

if (user.getStatus()==null||user.getStatus()==0) {

throw new LockedAccountException();//帐号被锁定

}

return new SimpleAuthenticationInfo(user, user.getPassword(), this.getName());

}

}

⑧ 自定义配置过滤器链Map

如下所示,将过滤器链配置在了xml中:

<!-- Shiro过滤器 -->

<bean id="shiroFilter" class="org.apache.shiro.spring.web.ShiroFilterFactoryBean">

<!-- Shiro的核心安全接口,这个属性是必须的 -->

<property name="securityManager" ref="securityManager"/>

<!-- loginUrl认证提交地址,如果没有认证将会请求此地址进行认证,请求此地址将由formAuthenticationFilter进行表单认证 -->

<property name="loginUrl" value="/login"/>

<!-- if is Authenticated,then ,rediret to the url -->

<property name="successUrl" value="/index"/>

<!-- has no permission and then redirect to the url -->

<property name="unauthorizedUrl" value="/refuse"></property>

<!--<property name="filters">

<map>

重写并使用自定义的退出过滤器

<entry key="logout" value-ref="systemLogoutFilter" />

</map>

</property>-->

<!-- Shiro连接约束配置,即过滤链的定义 -->

<property name="filterChainDefinitions">

<value>

<!-- /** = anon所有url都可以匿名访问 -->

<!-- 对静态资源设置匿名访问 -->

/favicon.ico = anon

/images/** = anon

/js/** = anon

/styles/** = anon

/css/** = anon

/*.jar = anon

<!-- 验证码,可匿名访问 -->

/validateCode = anon <!--验证码-->

/doLogin = anon

<!--请求logout,shrio擦除sssion-->

/logout=logout

<!-- /** = authc 所有url都必须认证通过才可以访问 -->

/**=authc

</value>

</property>

</bean>

除了上面这种方法外,我们还可以使用实例工厂类注入实例作为shiroFilter的filterChainDefinitionMap属性值。

实例工厂类如下:

public class FilterChainDefinitionMapBuilder {

public LinkedHashMap<String, String> buildFilterChainDefinitionMap(){

LinkedHashMap<String, String> map = new LinkedHashMap<>();

//如下数据可以从数据库中获取

map.put("/favicon.ico", "anon");

map.put("/images/**","anon");

map.put("/js/**","anon");

map.put("/styles/**","anon");

map.put("/css/**","anon");

map.put("/*.jar","anon");

map.put("/validateCode", "anon");

map.put("/doLogin","anon");

map.put("/logout", "logout");

map.put("/**", "authc");

return map;

}

}

xml中修改如下:

<!-- Shiro过滤器 -->

<bean id="shiroFilter" class="org.apache.shiro.spring.web.ShiroFilterFactoryBean">

<!-- Shiro的核心安全接口,这个属性是必须的 -->

<property name="securityManager" ref="securityManager"/>

<!-- loginUrl认证提交地址,如果没有认证将会请求此地址进行认证,请求此地址将由formAuthenticationFilter进行表单认证 -->

<property name="loginUrl" value="/login"/>

<!-- if is Authenticated,then ,rediret to the url -->

<property name="successUrl" value="/index"/>

<!-- has no permission and then redirect to the url -->

<property name="unauthorizedUrl" value="/refuse"></property>

<property name="filterChainDefinitionMap" ref="filterChainDefinitionMap" />

</bean>

<!-- 配置一个 bean, 该 bean 实际上是一个 Map. 通过实例工厂方法的方式 -->

<bean id="filterChainDefinitionMap"

factory-bean="filterChainDefinitionMapBuilder" factory-method="buildFilterChainDefinitionMap"></bean>

<bean id="filterChainDefinitionMapBuilder"

class="com.shiro.factory.FilterChainDefinitionMapBuilder"></bean>

参考博客:

本文介绍Apache Shiro安全框架的功能特性及其与Spring框架的整合方式,涵盖Shiro的基本概念、架构组成、功能模块及自定义配置方法。

本文介绍Apache Shiro安全框架的功能特性及其与Spring框架的整合方式,涵盖Shiro的基本概念、架构组成、功能模块及自定义配置方法。

655

655

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?