前言

能完成这次渗透纯属是信息收集做到位了。很多其实都是分散的信息,在某一次关键点集合起来就有可能拿到权限。这个漏洞已提交补天并修复完成了。

信息收集

一、发现敏感信息

此次使用的方法:

- Google Hack

- Github Hack(没有收获)

- 前端信息泄露

- ARL 灯塔资产收集(子域名、IP、端口服务、文件泄露)

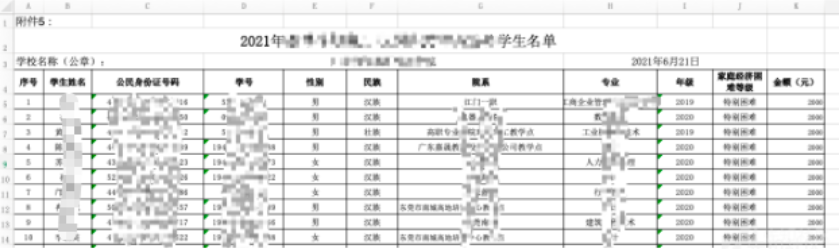

通过使用 filetype:xls site:xxx.edu.cn 身份 去搜索发现了不少带身份证表字段的表,但是是否真的有敏感信息还要一个个去下载审查。

发现一个标题为名单,我猜测肯定有信息,下载后打开。

二、发现入口点

【→所有资源关注我,私信回复“资料”获取←】

1、网络安全学习路线

2、电子书籍(白帽子)

3、安全大厂内部视频

4、100份src文档

5、常见安全面试题

6、ctf大赛经典题目解析

7、全套工具包

8、应急响应笔记

在 ARL 资产列表中有一个 webvpn,我心想这不就是内网入口吗?

本文详细介绍了从信息泄露开始,利用Google Hack、ARL灯塔等手段收集敏感信息,通过内网入口webvpn进行渗透,最终获取内网shell的全过程。强调了信息收集在渗透测试中的关键作用。

本文详细介绍了从信息泄露开始,利用Google Hack、ARL灯塔等手段收集敏感信息,通过内网入口webvpn进行渗透,最终获取内网shell的全过程。强调了信息收集在渗透测试中的关键作用。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

892

892

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?