一:信息收集阶段

因为目标是学校,一般会去考虑收集学号,教工号。因为有的登陆点需要此类信息,且密码存在规律性(身份证后六位,123456)。

目标域名xxx.com【查看资料】

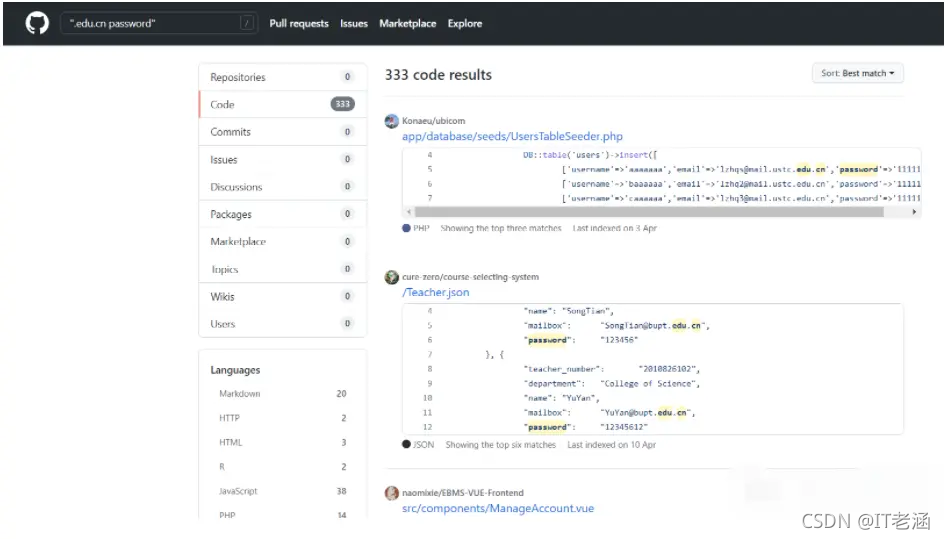

开始的时候,我是直接通过github搜索是否存在敏感信息泄露,运气不赖,得到一个webvpn账户。语法:".xxx.com password"

效果如下:

然后通过企查查,天眼查等平台,查询目标网站备案信息,爆破了一下目标的子域名,尽可能收集的全面一些。在这里,通过在线域名查询的时候,出来很多子域名,但这些子域名点开之后,大多都跳转到了目标主页,利用价值不大。

所以我之后选择借助FOFA来继续查询,语法:domain=“xx.com”,发现存在一个oa系统,经检测,属于蓝凌OA。

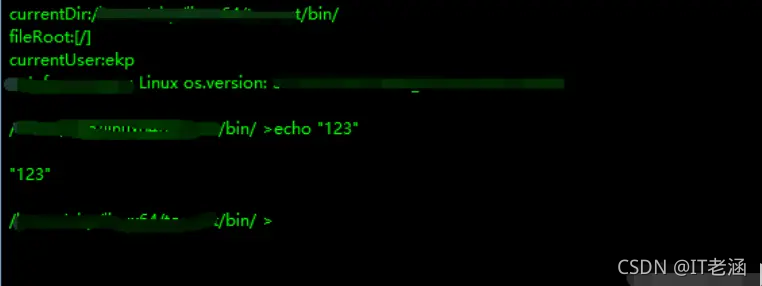

这里就直接借助工具测试了一下,成功拿到webshell。

权限不是root,暂且放在这里。选择继续用webvpn账户进行探测。

二:WEBVPN突破

前期收集到的webvpn账户还没用,主页存在一个vpn系统,点击之后跳转到vpn.xx.com页面。输入账号密码,成功登录。

本文详细记录了一次针对学校系统的渗透测试过程。从信息收集阶段,利用GitHub找到敏感账户,到利用WEBVPN突破,发现并利用Struts远程代码执行和SQL注入漏洞,最终实现内网渗透。通过修改Content-Type引发弹窗,利用云桌面服务密码简单的特点进行域控,展示了渗透测试的关键步骤和技巧。

本文详细记录了一次针对学校系统的渗透测试过程。从信息收集阶段,利用GitHub找到敏感账户,到利用WEBVPN突破,发现并利用Struts远程代码执行和SQL注入漏洞,最终实现内网渗透。通过修改Content-Type引发弹窗,利用云桌面服务密码简单的特点进行域控,展示了渗透测试的关键步骤和技巧。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

8782

8782

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?