导语:CVE-2021-34473作为ProxyShell攻击链的基础,验证简单,危害巨大。站在防御的角度,建议用户尽快更新补丁。

前言

Orange在今年的BlackHat演讲中介绍了在Pwn2Own 2021上使用的Microsoft Exchange攻击链,他分享的内容给了我很大的启发。

【学习资料】

本文仅在技术研究的角度记录我在研究ProxyShell中的细节,分析利用思路。

简介

本文将要介绍以下内容:

◼调试环境搭建

◼漏洞分析

◼利用思路

调试环境搭建

1.禁用Visual Studio中的调试优化

设置环境变量COMPLUS_ZapDisable=1

重启系统【学习资料】

2.查看Exchange中对应的进程

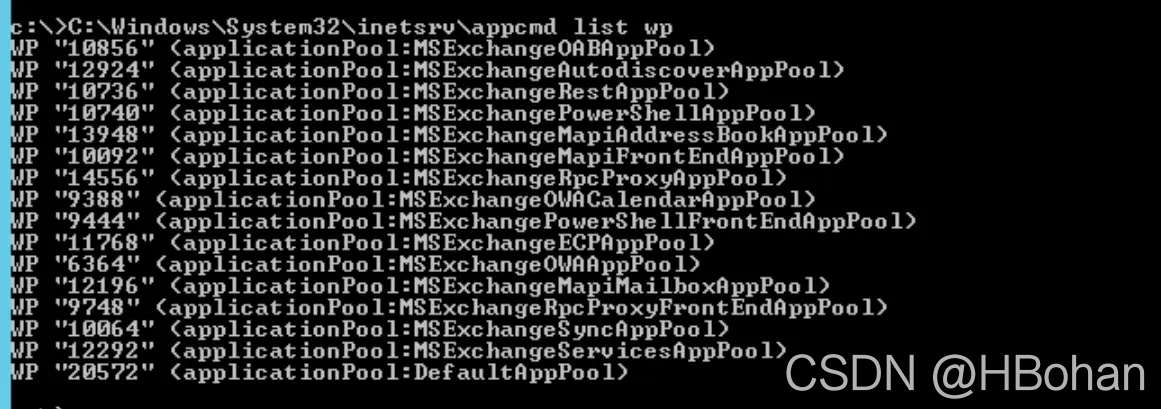

执行命令:

可以获得Exchange的所有进程和对应的pid,如下图

3.使用dnSpy进行调试

打开相关的dl

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

720

720

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?