漏洞信息

漏洞编号:CVE-2020-26567

漏洞详情:在路由器DSR-250N、DSR-500N路由器的固件版本3.17之前的固件中存在一个upgradeStatusReboot.cgi文件,未授权访问此文件能造成设备拒绝服务,不过这个漏洞在3.17B中已修复。

接下来我将从两个固件中来分析这个漏洞产生的原因,和其中的漏洞点,并且在分析的过程中,讲解一些分析固件中所要关注的点。

DSR-250N 固件分析

首先我们先获取来进行对DSR-250N固件的分析,我们很简单的就可以从D-Link Support 那里下载到我们要的固件DSR-250N_Ax_FW3.12_WW。

手动提取固件

拿到固件的第一步,大部分情况下都是用Binwalk来查看固件所带有的信息。用习惯了自动提取固件,这回,我们来手动分析固件然后提取我们需要的文件系统。

直接打开固件,我们先从固件文件系统最常见的中squashfs文件系统来入手,

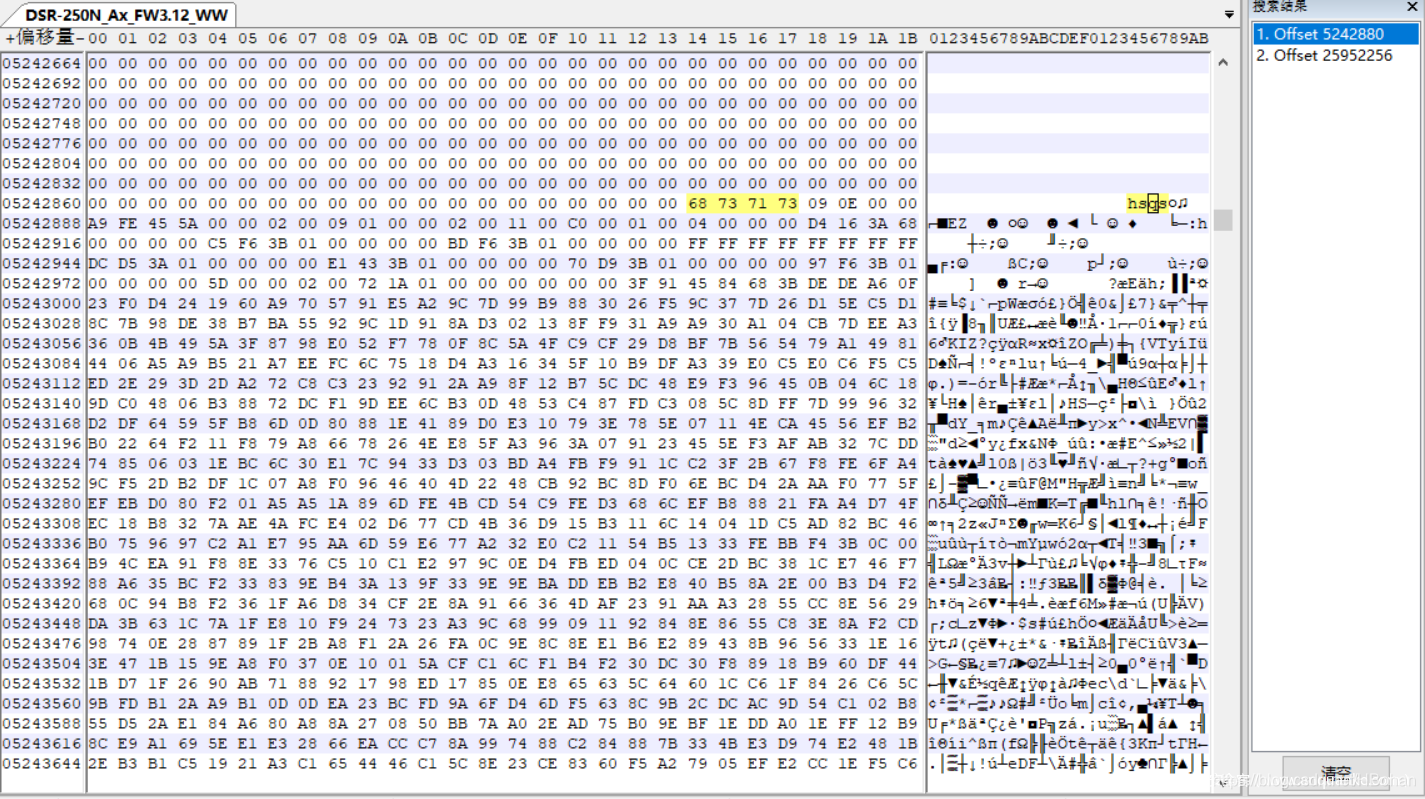

以squashfs文件系统为例,我们首先要确定固件的magic签名头,常见的squashfs的头部特征有这些sqsh、hsqs、qshs、shsq、hsqt、tqsh、sqlz。

这里确定了固件的“hsqs”,发现了有两个,那么这个固件有可能是有两个squashfs类型的文件系统。

我们现在已经知道了文件的magic签名头,那么我们怎么确定squashfs文件系统的大小。

使用先将 “hsqs”的 magic 签名头的偏移地址开始 dump

本文详细分析了CVE-2020-26567安全漏洞,该漏洞存在于DSR-250N和DSR-500N路由器的旧固件中。未授权访问upgradeStatusReboot.cgi文件可导致设备拒绝服务。通过固件提取和分析,揭示了漏洞触发点及修复方法,涉及httpd和thttpd组件。同时,文中介绍了手动提取固件和分析过程。

本文详细分析了CVE-2020-26567安全漏洞,该漏洞存在于DSR-250N和DSR-500N路由器的旧固件中。未授权访问upgradeStatusReboot.cgi文件可导致设备拒绝服务。通过固件提取和分析,揭示了漏洞触发点及修复方法,涉及httpd和thttpd组件。同时,文中介绍了手动提取固件和分析过程。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

4880

4880

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?