0x00 考察知识点

CTF 加解密合集:CTF 加解密合集

本道题实际上是在考察对RSA算法的练度问题,已知n,需要将n拆解为两个质数。

工具:

- http://www.factordb.com/index.php (在线分离)

0x01 题目

e = 65537

n = 1455925529734358105461406532259911790807347616464991065301847

c = 69380371057914246192606760686152233225659503366319332065009

0x02 Write Up

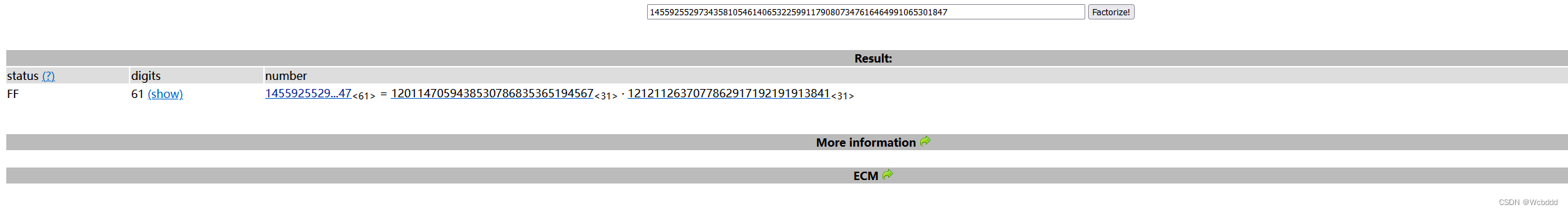

通过在线计算得到pq:

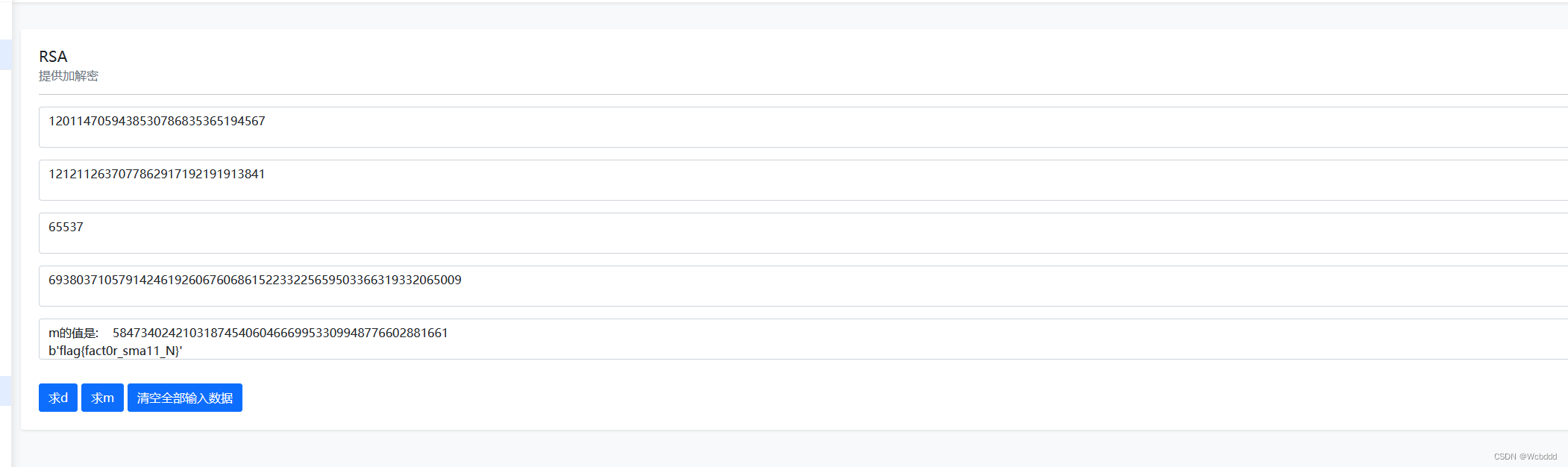

然后再求m即可

以上

该文章是一个关于CTF(CaptureTheFlag)加密挑战的解析,主要涉及RSA算法。作者指出题目要求对给定的n值进行质因数分解,可以利用在线工具如Factordb来完成。解密过程包括找到p和q,然后计算原消息m。

该文章是一个关于CTF(CaptureTheFlag)加密挑战的解析,主要涉及RSA算法。作者指出题目要求对给定的n值进行质因数分解,可以利用在线工具如Factordb来完成。解密过程包括找到p和q,然后计算原消息m。

1757

1757

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?