【Java代码审计】SSRF篇

1.SSRF漏洞简介

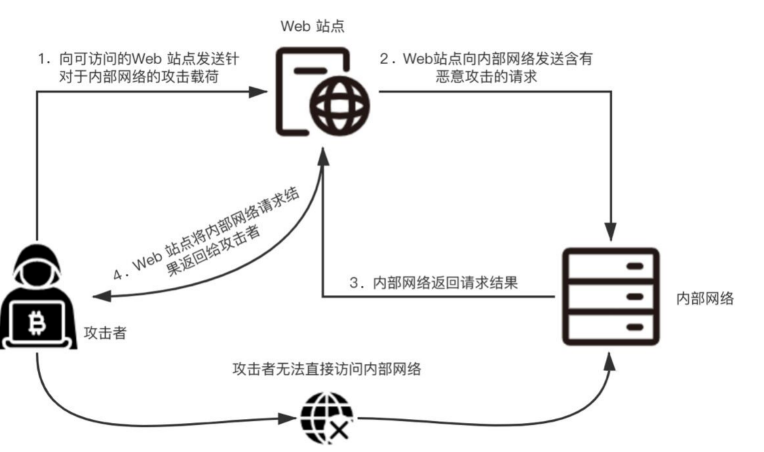

SSRF(服务端请求伪造)是目前在大型站点中出现频率较高的漏洞。一般情况下,攻击者无法访问攻击目标的内网,SSRF 是攻击者访问内网的凭借之一,因为 SSRF 攻击是由服务端发起的,所以它能够请求到与它相连而与外网隔离的内部系统。

SSRF 的漏洞原理很简单,基本上都是服务端提供了从其他服务器应用获取数据的功能且没有对目标地址和传入命令进行过滤与限制造成的,如常见的从指定 URL地址加载图片、文本资源或者获取指定页面的网页内容等

攻击者首先向可直接访问的 Web 站点发送攻击载荷,该攻击载荷的攻击对象为内部网络。然后,Web 站点作为“中间人”,将包含有恶意攻击请求的请求传递给内部网络,内部网络接受请求并处理后,将结果返回给 Web 站点。最后,Web 站点将内部网络返回的结果传递给攻击者,以此达到攻击内部网络的目的

SSRF漏洞主要有以下几个危害:

- 获取内网主机、端口和banner信息

- 对内网的应用程序进行攻击,例如Redi

本文介绍了SSRF(服务端请求伪造)漏洞的概念、危害,详细阐述了Java中SSRF漏洞常见接口如urlConnection、HttpURLConnection、Request、openStream和HttpClient,并提供了修复SSRF的策略,包括限制端口、禁用不必要协议、设置白名单等。

本文介绍了SSRF(服务端请求伪造)漏洞的概念、危害,详细阐述了Java中SSRF漏洞常见接口如urlConnection、HttpURLConnection、Request、openStream和HttpClient,并提供了修复SSRF的策略,包括限制端口、禁用不必要协议、设置白名单等。

订阅专栏 解锁全文

订阅专栏 解锁全文

2525

2525

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?