生成自签发CA证书与服务器证书私钥

openssl genpkey -algorithm rsa -pkeyopt rsa_keygen_bits:4096 -out ca.prkopenssl genpkey -algorithm rsa -pkeyopt rsa_keygen_bits:4096 -out server.prk如果想体验后量子密码,可以将rsa替换为mldsa87、mldsa65等。

openssl genpkey -algorithm mldsa87 -out ca2.prk但是据测试,浏览器还没有支持这种加密算法

生成自签发CA证书

openssl req -new -noenc -x509 -key ca.prk -days 3650 -out ca.crt -subj "/C=**/ST=**/L=**/O=*******/OU=**/CN=******"生成证书申请

openssl req -new -noenc -key server.prk -out server.csr -subj "/C=**/ST=**/L=**/O=******/OU=**/CN=******"使用CA证书签发证书申请

准备扩展文件

从openssl安装目录下的ssl目录拷贝openssl.cnf文件到当前目录,比如

cp /data/openssl/ssl/openssl.cnf ./mycrt.cnf需要调整为你安装openssl的实际路径

填写额外信息

在复制过来的cnf文件中,找到[ v3_req ]配置段,在最后的选项后追加填入下方的信息

subjectAltName = @alt_names

[ alt_names ]

DNS.1 = *.你的域名

IP = 你的服务器IP(可选)如果不在扩展区域段增加这部分配置,网站仍然会被浏览器标记为不信任的

最终的配置文件看上去应该与下方的类似

# 省略前文

# This is required for TSA certificates.

# extendedKeyUsage = critical,timeStamping[ v3_req ]

# Extensions to add to a certificate request

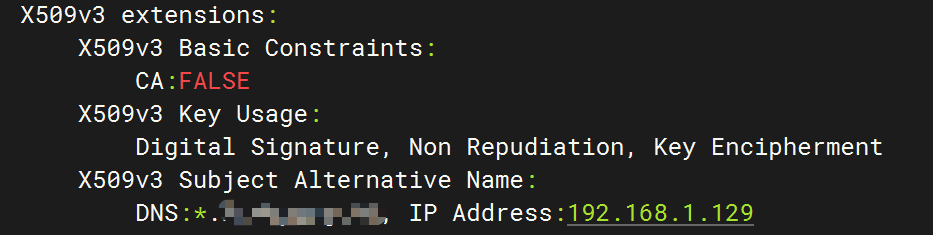

basicConstraints = CA:FALSE

keyUsage = nonRepudiation, digitalSignature, keyEnciphermentsubjectAltName = @alt_names

[ alt_names ]

DNS.1 = *.你的域名

IP = 192.168.1.129[ v3_ca ]

# Extensions for a typical CA

# PKIX recommendation.subjectKeyIdentifier=hash

# 省略后文

签发

使用-extfile选项指定配置文件

openssl x509 -req -CA ca.crt -CAkey ca.prk -CAcreateserial -in server.csr -out server.crt -days 3650 -extfile ./mycrt.cnf -extensions v3_req使用openssl查看证书信息

openssl x509 -noout -text -in server.crt可以看到v3扩展段已经增加了服务器的网络信息,符合了现代浏览器对证书的要求

后续

最后,可以将自签发的CA证书导入到电脑中,即可使得浏览器信任使用自签发证书进行HTTPS通信的网站。具体可参考轻松搞定:Linux 和 Windows 下自签发证书的导入![]() https://zhuanlan.zhihu.com/p/669699055

https://zhuanlan.zhihu.com/p/669699055

1786

1786

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?