在信息安全技术的广阔领域中,主动扫描这一章节的学习让我收获颇丰,其中最为关键且印象深刻的一点便是深刻理解了主动扫描的核心原理及其在网络安全防护中的关键作用。

一、主动扫描核心原理的深度认知

主动扫描,顾名思义,是扫描器主动向目标系统发送探测数据包,并依据目标系统的响应来分析其存在的安全漏洞和潜在风险。这一过程就像是一位经验丰富的侦探,主动出击去探寻目标系统的“秘密”。

在学习过程中,我了解到主动扫描主要基于以下几种技术手段:

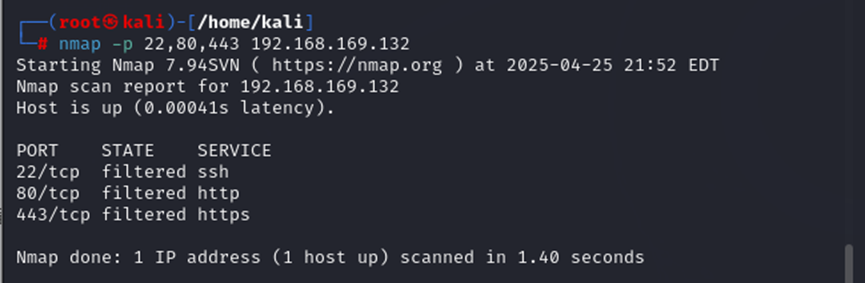

- 端口扫描:这是主动扫描的基础。扫描器会向目标主机的各个端口发送特定的数据包,根据端口的响应状态(开放、关闭或过滤)来判断目标主机上运行的服务。例如,当向某个端口发送 SYN 数据包,如果收到 SYN-ACK 响应,则表明该端口是开放的,可能运行着某种服务。通过对不同端口的扫描,可以绘制出目标主机的服务分布图,为后续的漏洞扫描提供基础信息。

- 漏洞扫描:在确定了目标主机上运行的服务后,扫描器会针对这些服务可能存在的已知漏洞进行检测。它会利用预先定义的漏洞特征库,向目标服务发送特定的测试数据包,观察服务的响应是否与已知漏洞的特征相匹配。比如,对于 Web 服务器,扫描器可能会尝试发送一些特殊的 HTTP 请求,以检测是否存在 SQL 注入、跨站脚本攻击(XSS)等常见漏洞。

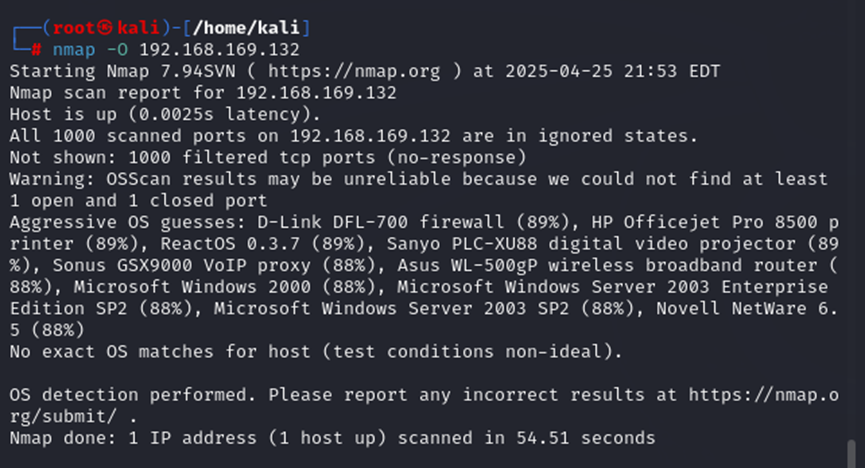

- 操作系统识别:通过分析目标主机对特定数据包的响应特征,如 TCP/IP 协议栈的行为、TTL 值等,扫描器可以推断出目标主机所运行的操作系统类型和版本。不同的操作系统在处理网络数据包时存在细微的差异,这些差异就成为了识别操作系统的依据。操作系统识别对于后续的漏洞利用和安全策略制定具有重要意义,因为不同操作系统的安全漏洞和防护机制可能有所不同。

二、主动扫描在网络安全防护中的关键作用

- 提前发现安全隐患:主动扫描就像是给网络系统进行一次全面的“体检”,能够在攻击者利用漏洞之前发现系统中存在的安全漏洞和薄弱环节。通过定期进行主动扫描,安全管理人员可以及时了解网络系统的安全状况,采取相应的措施进行修复和加固,从而大大降低系统被攻击的风险。例如,在发现某个 Web 应用程序存在 SQL 注入漏洞后,开发人员可以及时对代码进行修复,防止攻击者通过该漏洞获取数据库中的敏感信息。

- 评估安全策略的有效性:主动扫描还可以用于评估企业现有的安全策略和防护措施是否有效。通过对网络系统进行模拟攻击,扫描器可以检测防火墙、入侵检测系统(IDS)/入侵防御系统(IPS)等安全设备是否能够正确地识别和阻止攻击行为。如果扫描结果显示某些攻击能够绕过安全设备的防护,那么就需要对安全策略进行调整和优化,以提高网络系统的整体安全性。

- 合规性检查:在许多行业,如金融、医疗等,企业需要遵守严格的信息安全法规和标准。主动扫描可以帮助企业检查其网络系统是否符合相关的合规性要求。例如,通过扫描可以检测系统是否采用了足够的加密措施来保护敏感数据的传输和存储,是否对用户身份进行了严格的认证和授权等。

三、实践应用中的思考

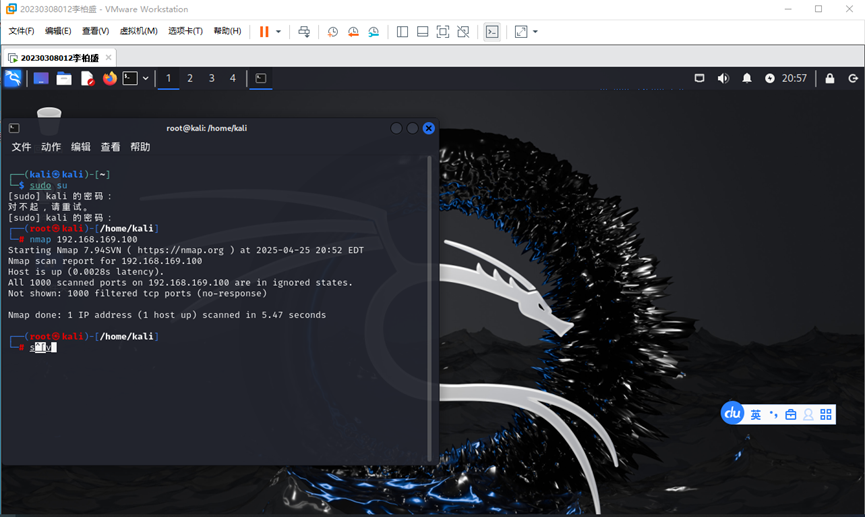

在学习过程中,我也进行了一些主动扫描的实践操作。通过使用专业的扫描工具,如 Nmap、Nessus 等,我对目标网络进行了扫描和分析。在实践中,我深刻体会到了主动扫描的重要性和复杂性。

一方面,主动扫描需要具备一定的专业知识和技能。在进行扫描时,需要合理设置扫描参数,避免对目标系统造成不必要的干扰和影响。同时,还需要对扫描结果进行准确的分析和解读,判断哪些是真正的安全漏洞,哪些是误报。

另一方面,主动扫描只是一种手段,而不是目的。发现安全漏洞后,更重要的是及时采取措施进行修复和加固。此外,还需要建立完善的安全管理体系,加强员工的安全意识培训,从多个层面提高网络系统的安全性。

总之,通过学习信息安全技术中的主动扫描章节,我不仅掌握了主动扫描的核心原理和技术手段,还深刻认识到了它在网络安全防护中的关键作用。在今后的学习和工作中,我将继续深入学习和研究主动扫描技术,不断提高自己的信息安全技能,为保障网络系统的安全稳定运行贡献自己的力量。

970

970

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?