存储型XSS

医脉通多站点存在XSS漏洞

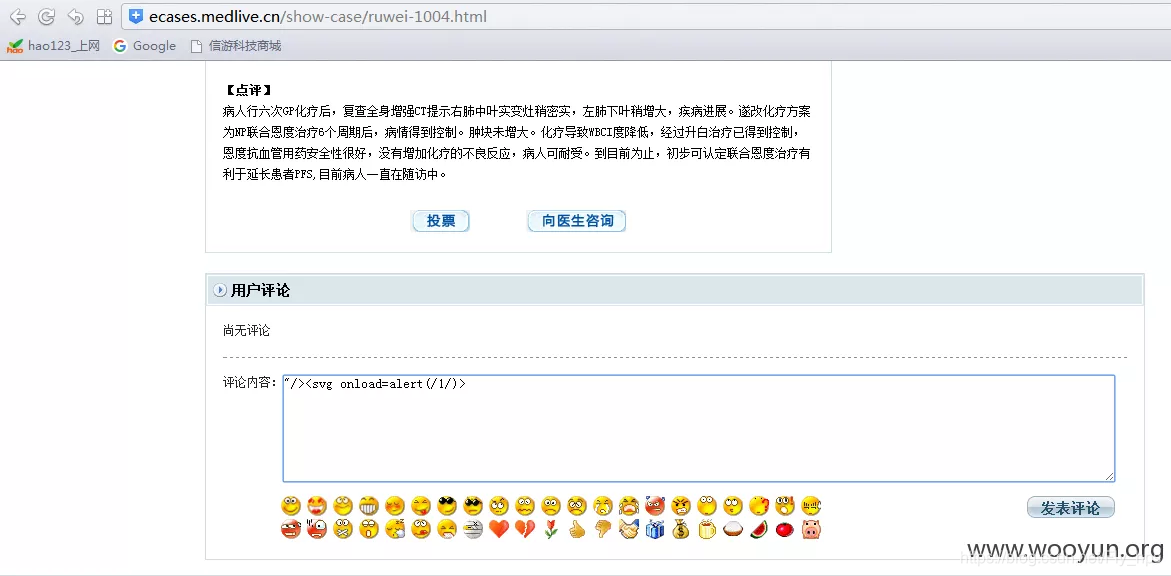

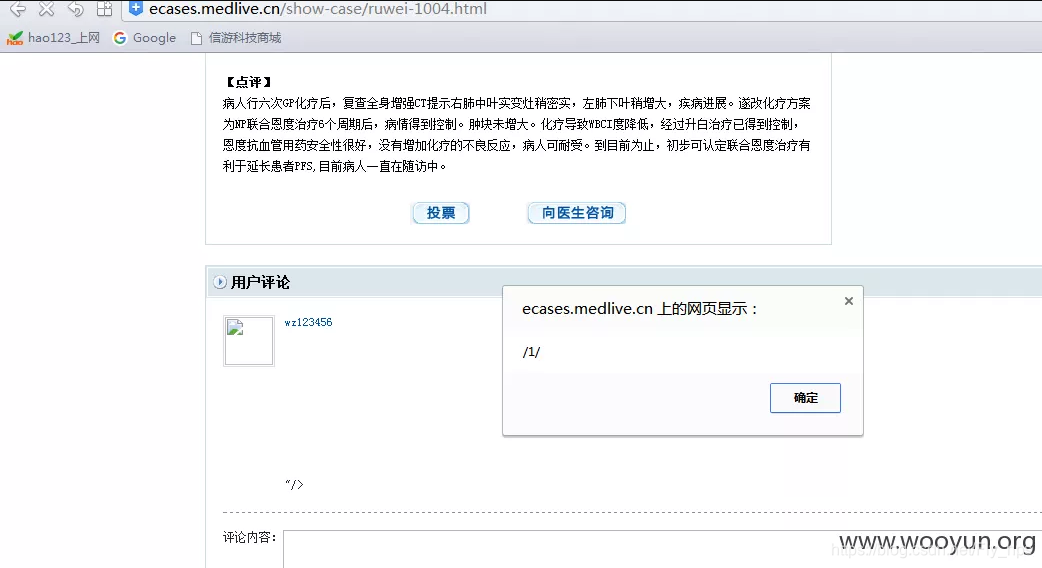

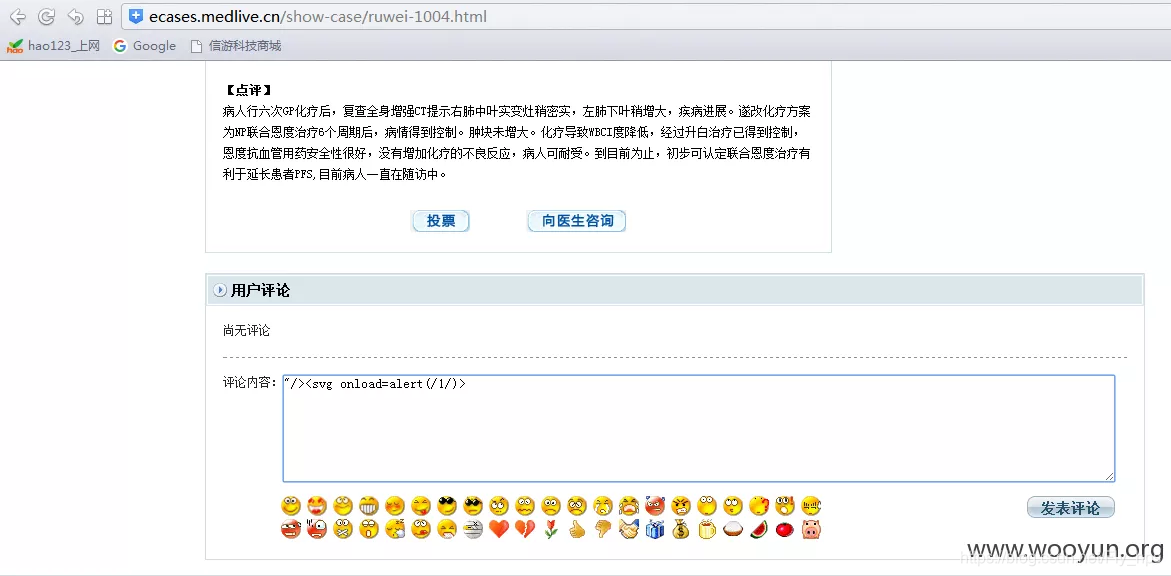

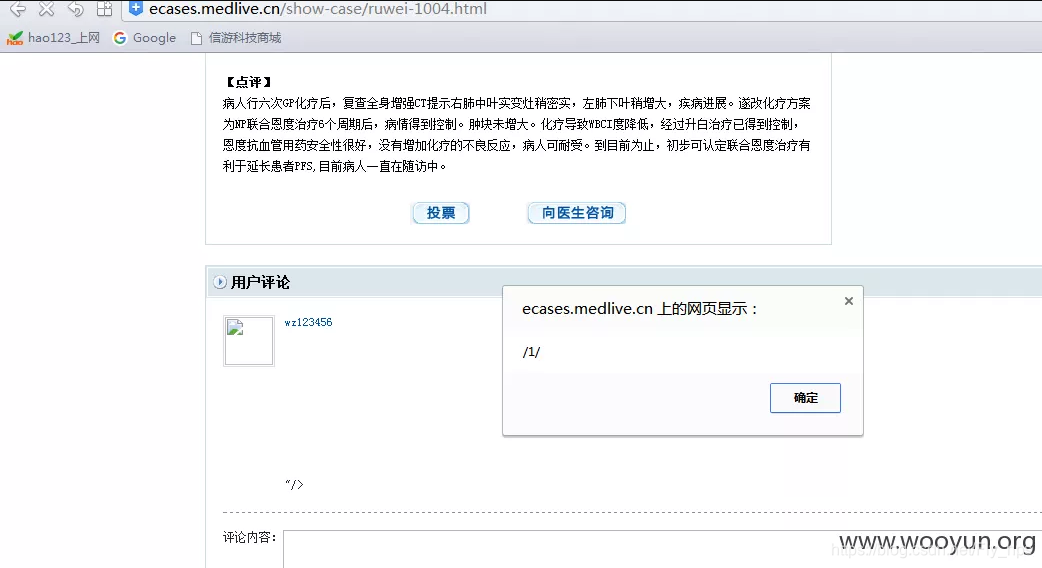

1、http://ecases.medlive.cn/

在发布评论处插入"/><svg onload=alert(/1/)>

2、http://co-diovan.medlive.cn/

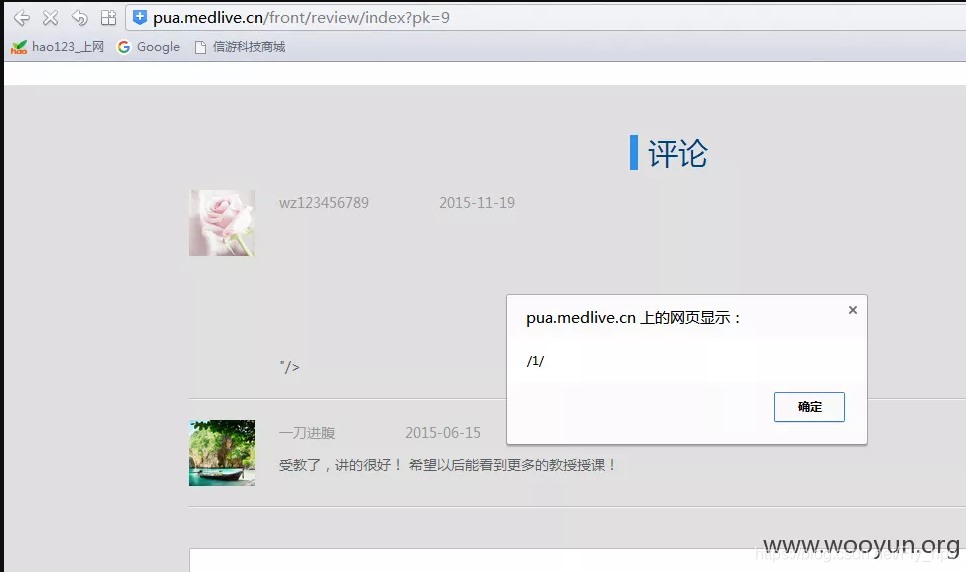

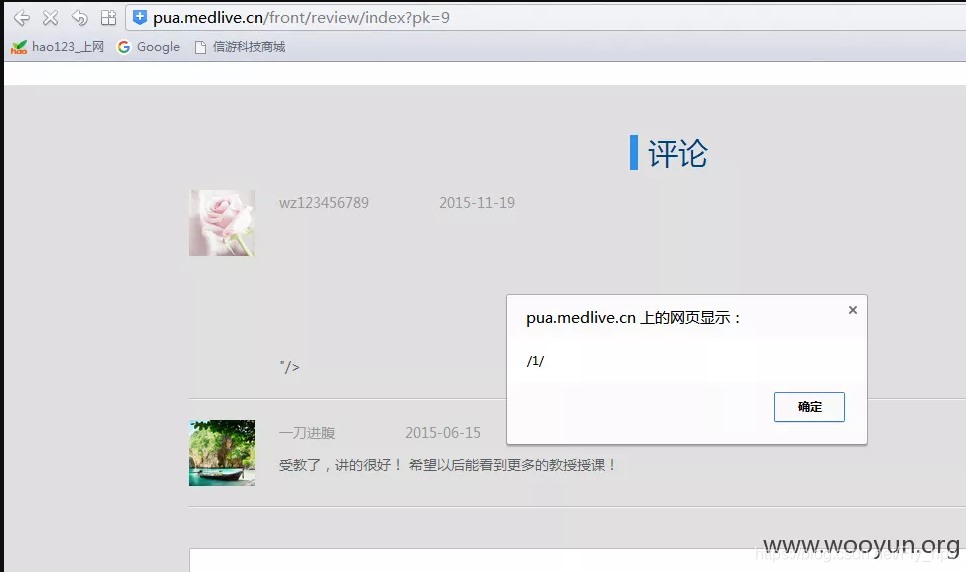

3.http://pua.medlive.cn/

4.http://meetings.medlive.cn/ 这个是在发布会议处存在。

本文揭示了医脉通多个站点存在的XSS漏洞详情,包括http://ecases.medlive.cn/在内的多个网址,在评论发布区域可以注入恶意脚本,如/><svgonload=alert(/1/)>,引发安全警告。

本文揭示了医脉通多个站点存在的XSS漏洞详情,包括http://ecases.medlive.cn/在内的多个网址,在评论发布区域可以注入恶意脚本,如/><svgonload=alert(/1/)>,引发安全警告。

医脉通多站点存在XSS漏洞

1、http://ecases.medlive.cn/

在发布评论处插入"/><svg onload=alert(/1/)>

2、http://co-diovan.medlive.cn/

3.http://pua.medlive.cn/

4.http://meetings.medlive.cn/ 这个是在发布会议处存在。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?