漏洞URL

https://bhuo.top/uc/trace/、https://bhuo.top/uc/env

简要描述

trace路径泄露了用户的cookie信息,可影响全站用户;env路径下泄露了mangodb账号密码,导致mangodb数据库沦陷;同时该账号密码也是MySQL账号密码,导致MySQL数据库沦陷;

漏洞证明

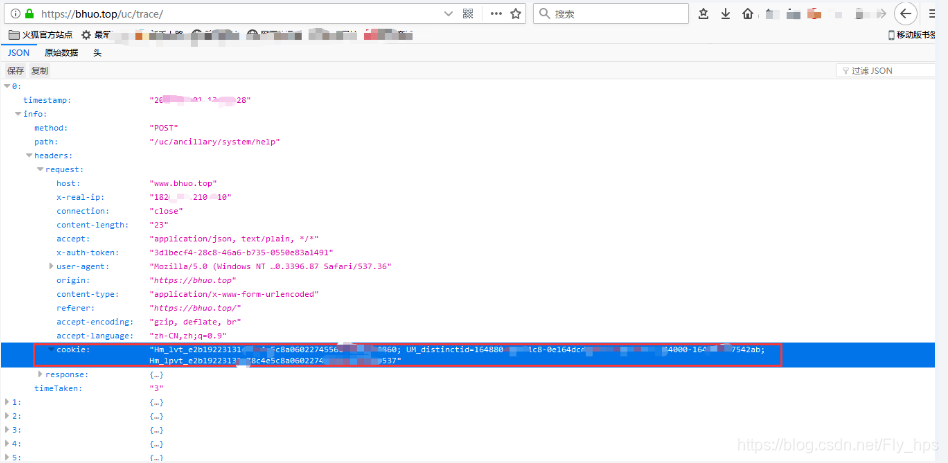

1、打开url:https://bhuo.top/uc/trace/,请求包中泄露了用户cookie信息,由于是动态更新的,可影响全站用户:

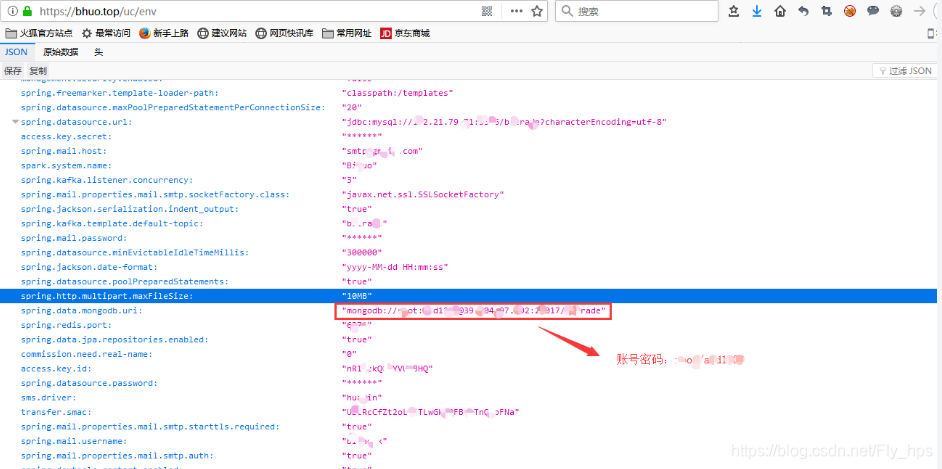

2、重点来了,env路径下泄露了mangodb账号密码,可直连:

直连:

3、看了下配置,发现服务器开了MySQL,于是尝试连接MySQL,发现账号密码:**/**可直连(ip/port:3*:3*):

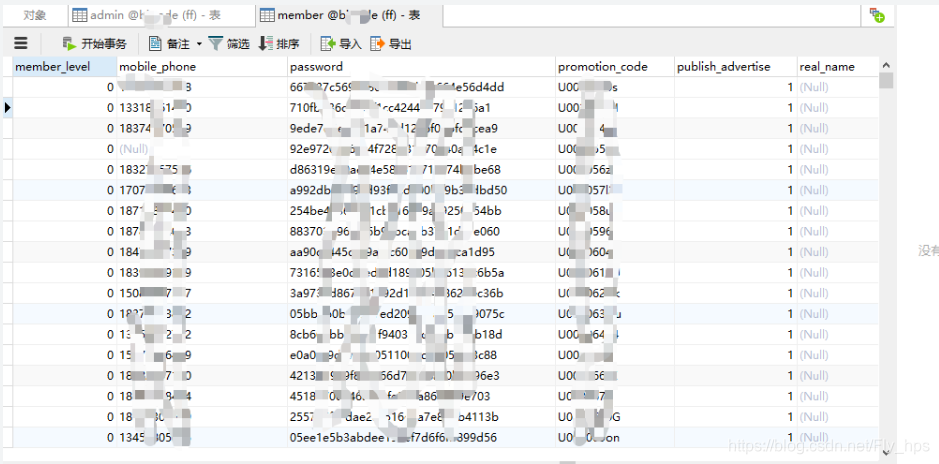

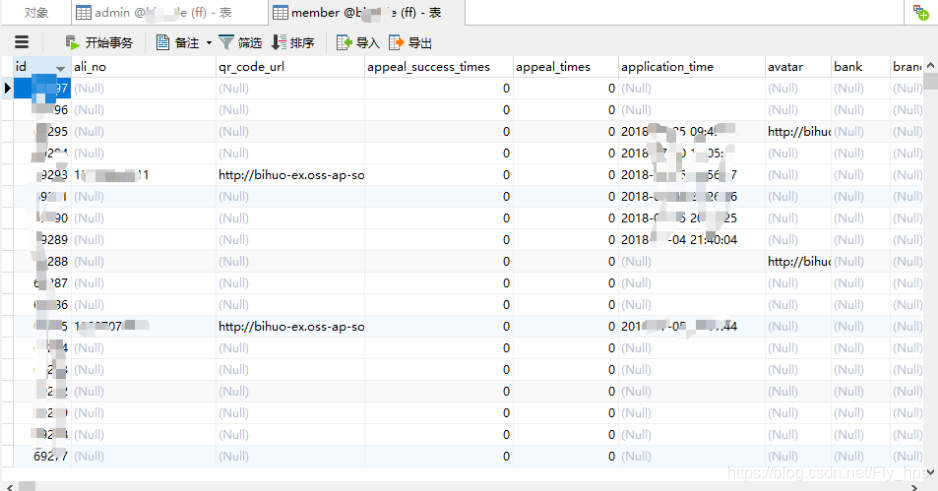

member表数据:

将近七万用户数据:

有了数据库,差不多可以为所欲为了吧..

未增删改任何数据

修复方案

控制访问权限

网站bhuo.top存在重大安全漏洞,包括用户cookie信息泄露及MongoDB、MySQL数据库直连账号密码泄露,影响全站用户数据安全。未进行任何数据篡改。

网站bhuo.top存在重大安全漏洞,包括用户cookie信息泄露及MongoDB、MySQL数据库直连账号密码泄露,影响全站用户数据安全。未进行任何数据篡改。

671

671

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?