众所周知Chrome的用户信息全是保存在C:\Users\admin(你windows用户名)\AppData\Local\Google\Chrome\User Data,位置不带变,而且加密方式都一样,如果你实在不知道这位置在哪的话,打开chrome输入chrome://version/ 查看"个人资料路径"就可以知道了。

谷歌也是开摆懒得去管Windows版本chrome的浏览器信息安全。下个开源的HackBrowserData(HackBrowserData github仓库)哪怕不用你当前用户密码也能获取到大多主流浏览器的cookies以及用户帐码之类的信息。当然,这玩意因为获取信息敏感会被各大杀毒软件识别成病毒。

但是问题就在于这玩意是开源的,有些别有心思的人来个自编译+UPX压缩整成木马给你爽爽,可能很多杀软都识别不出,那就完蛋了。所以目前有很多人都不选择使用chrome去的自填充,转而选择keepass之类的第三方密码管理软件。

不过有些懒狗比如像我这样估计也不想折腾这堆东西。想继续使用自填充保护chrome用户信息又不想用第三方管理工具的话,那建议就开个火绒给chrome这个路径加一个自定义规则就完事。

具体流程如下:

①点开火绒的"软件设置"

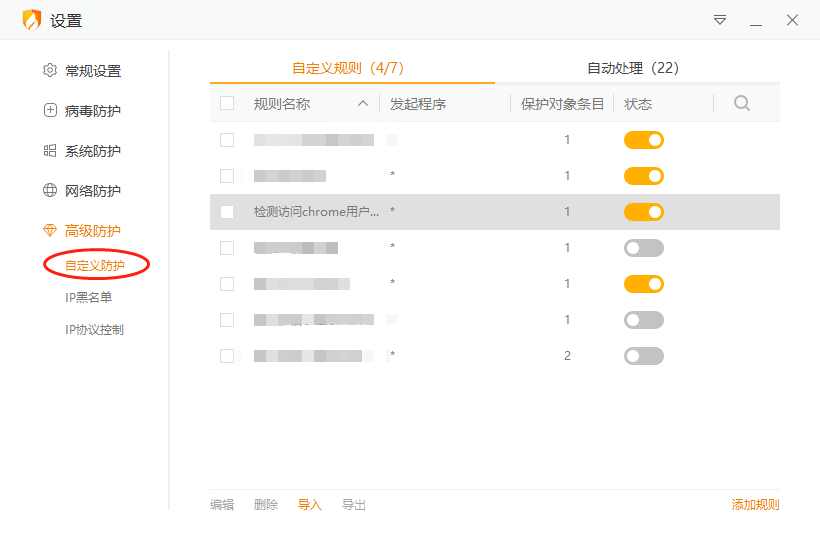

②选择"高级防护"-"自定义防护"-"添加规则"

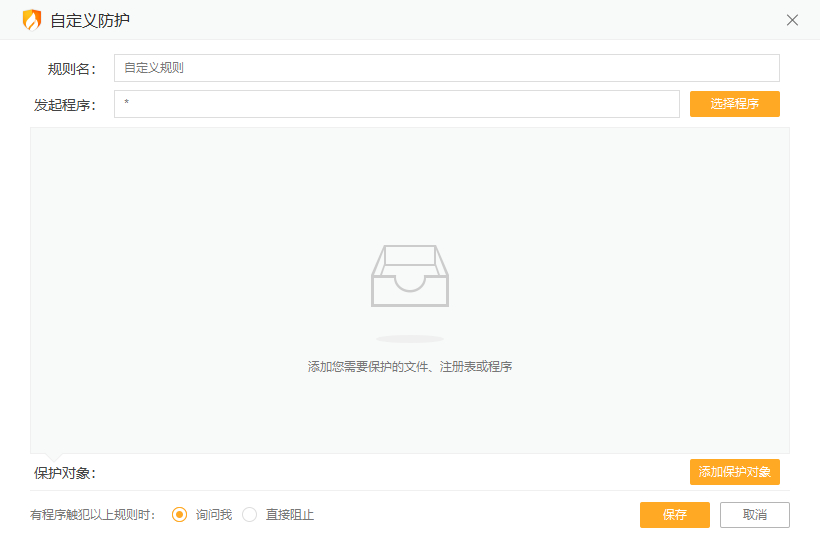

③规则名随便写,方便你自己看就行,选择程序也是默认" * "表示全部就行,保护对象选择C:\Users\admin(你windows用户名)\AppData\Local\Google\Chrome\User Data\*,保护动作建议全选,触犯规则选"询问我"。

点了"添加保护对象"会出现下面的界面

④测试一下访问对应保护路径内的文件,火绒会弹出提示

后话:大概流程就这样,其实也就一个比较懒狗的方法,如果条件可以其实还是建议自己弄个第三方密码管理自填充+云端互通多端这样玩比较舒服,毕竟火绒这玩意也不是所有人都喜欢一直开着(当然对比起某数字流氓大哥火绒简直就是小清新),万一刚好你把杀软了关了后中招的话那就得不偿失了

文章介绍了如何利用火绒软件设置自定义防护规则来保护Chrome浏览器的用户数据,尤其是防止HackBrowserData等工具未经许可获取敏感信息。建议使用第三方密码管理器以增强安全性,但同时也提供了一个相对简便的解决方案,即通过火绒的自定义规则来监控和控制对Chrome用户数据的访问。

文章介绍了如何利用火绒软件设置自定义防护规则来保护Chrome浏览器的用户数据,尤其是防止HackBrowserData等工具未经许可获取敏感信息。建议使用第三方密码管理器以增强安全性,但同时也提供了一个相对简便的解决方案,即通过火绒的自定义规则来监控和控制对Chrome用户数据的访问。

3340

3340

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?