下载该文件,发现该文件为一张图片,判断该题为隐写术

将该图片放入16进制编辑器和StegSolve进行查看,没有获得有效的信息

猜测该题可能为F5隐写,通过kail下载F5隐写工具来解题

sudo git clone https://github.com/matthewgao/F5-steganography

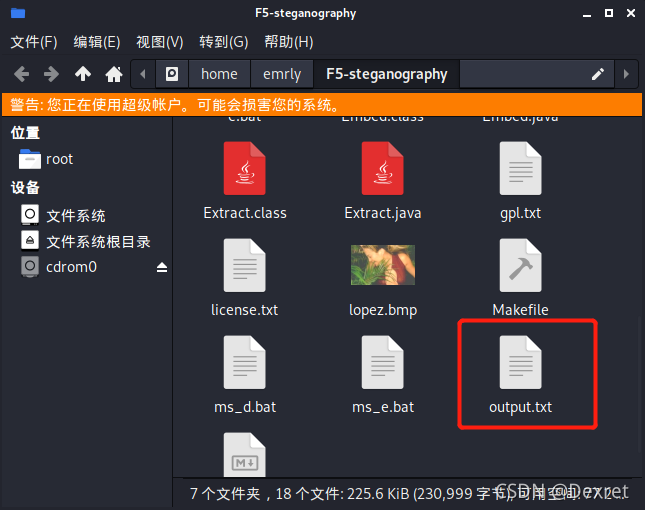

下载完成后进入F5隐写工具文件夹

cd F5-steganography

在该文件夹下对其图片进行解析

java Extract /图片所在位置/Misc.jpg

解析后会出现一个output.txt文件在F5隐写工具文件夹下

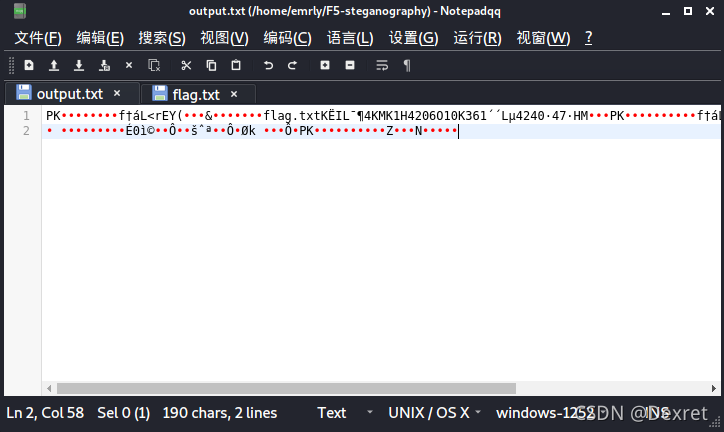

通过编辑器打开该文件夹

发现该文件夹下还藏有一个flag.txt文件

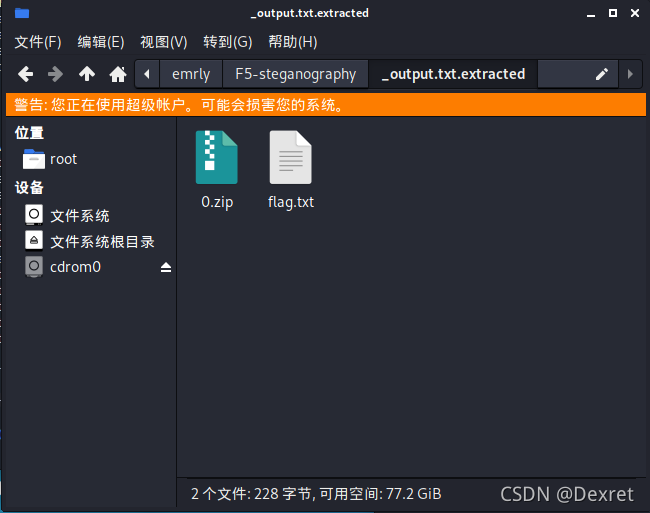

利用binwalk对该文件夹进行分离

binwalk -e output.txt

分离成功后,有一个flag.txt文件和一个损坏的压缩包文件

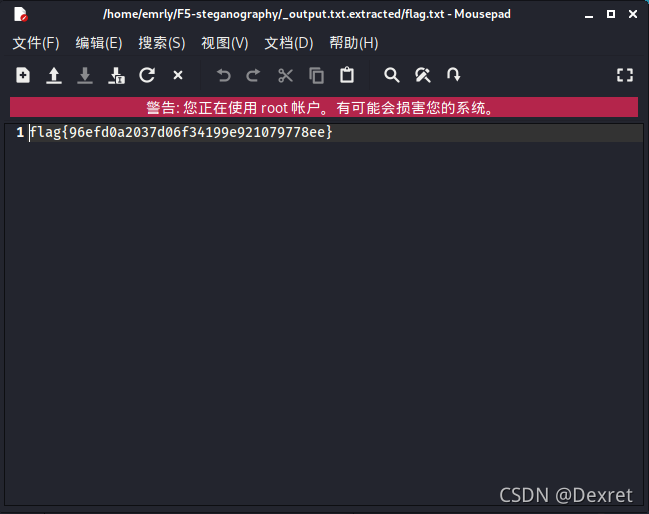

打开flag.txt文件,获取到该题的flag

flag{96efd0a2037d06f34199e921079778ee}

本文介绍了一次使用F5隐写工具解析隐藏信息的实际操作过程。通过对一张疑似使用F5隐写术处理过的图片进行分析,最终成功提取出隐藏的flag文件。

本文介绍了一次使用F5隐写工具解析隐藏信息的实际操作过程。通过对一张疑似使用F5隐写术处理过的图片进行分析,最终成功提取出隐藏的flag文件。

693

693

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?