目录

写在开头

我个人的打靶顺序是根据红队笔记大佬的视频顺序,先自己打靶,复杂的靶机可能先看一遍红笔大佬的视频,然后争取自己打一遍,不过这个靶机确实算是相当简单的了。知识点并不多,建议读者先自己盲打一遍。红队笔记大佬的视频详见:

「红队笔记」靶机精讲:NYX - 用十分钟验证一下渗透测试人员的修养和基本功吧!_哔哩哔哩_bilibili

我感觉这个靶机如果直奔主题,忽略爆破和扫描的等待时间,两分钟就能搞定。 这个靶机涉及到的知识点主要有:nmap漏洞扫描、ssh私钥登录、sudo提权等。难点可能在于不要遗漏信息、也不要掉进陷阱。本文针对的靶机源于vulnhub,详情见:

下载链接见:

https://download.vulnhub.com/nyx/nyxvm.zip

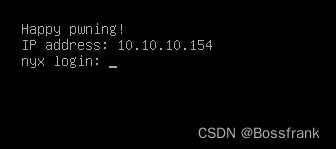

靶机的目标也是拿到两个flag。将靶机网络设置为NAT,靶机启动后界面如下(ip都告你了):

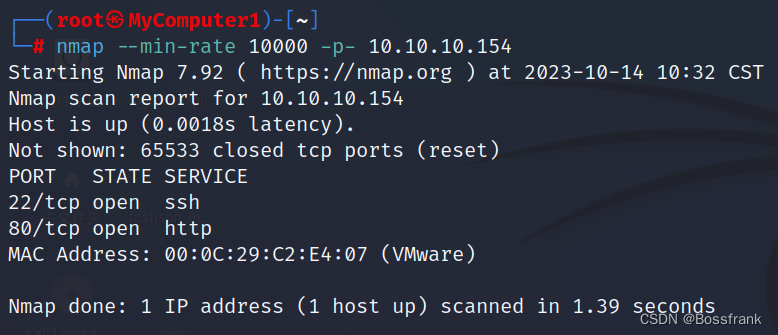

第一步:主机发现和端口扫描

常规思路,不细讲了。 命令如下:

nmap -sn 10.10.10.0/24 //主机发现

nmap -sT --min-rate 10000 10.10.10.154 //TCP全端口扫描

nmap -sT -sC -sV -O -p22,80 10.10.10.154 //用默认脚本扫描服务信息、操作系统版本

nmap --script=vuln -p22,80 10.10.10.154 //漏洞脚本扫描

nmap -sU --top-ports 20 10.10.10.154 //探测UDP最常见的20个端口的开放情况我的kali的ip是10.10.10.128,靶机ip是10.10.10.154,发现仅仅开放了22,80端口:

注意漏洞扫描的信息,这里非常关键。通常我们都不会特别在意nmap的漏洞扫描,仅仅把扫描结果当成一个提示而已:

文章详细描述了一次渗透测试过程,涉及主机发现、端口扫描、使用ssh私钥登录、sudo提权,以及避免陷入web渗透陷阱的技巧。作者强调实战经验和灵活判断的重要性。

文章详细描述了一次渗透测试过程,涉及主机发现、端口扫描、使用ssh私钥登录、sudo提权,以及避免陷入web渗透陷阱的技巧。作者强调实战经验和灵活判断的重要性。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

705

705