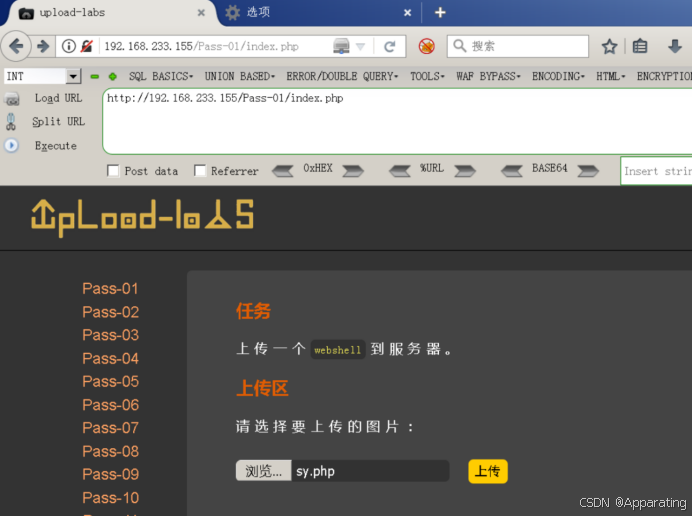

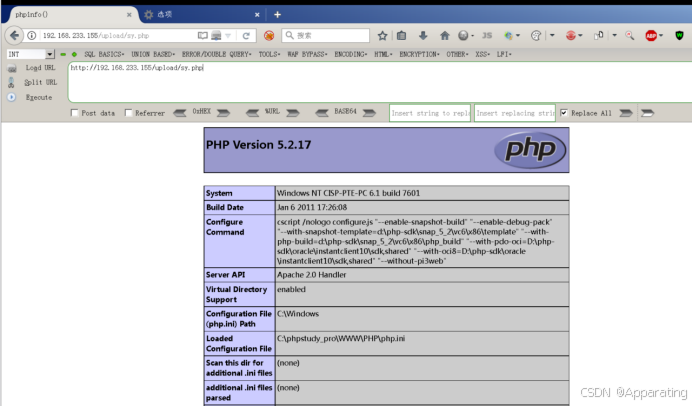

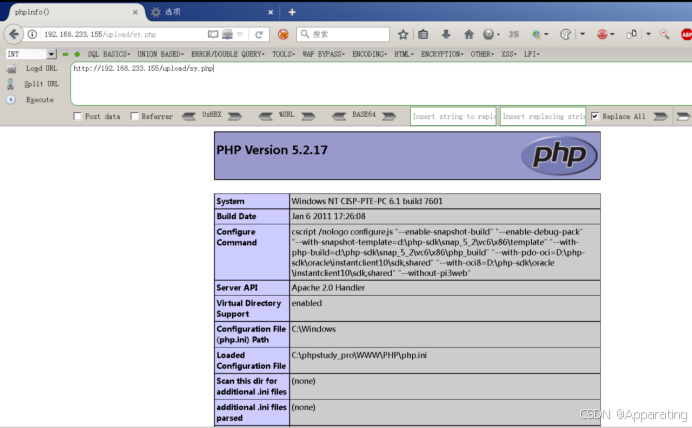

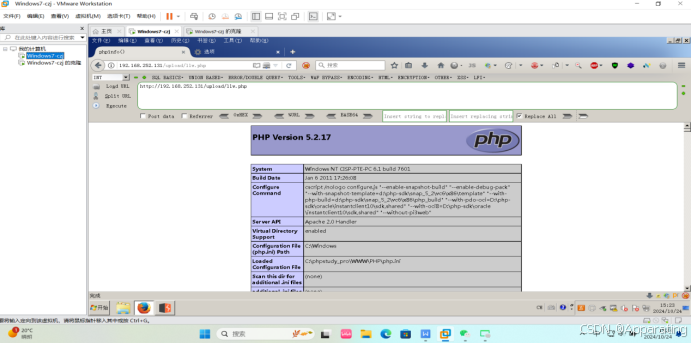

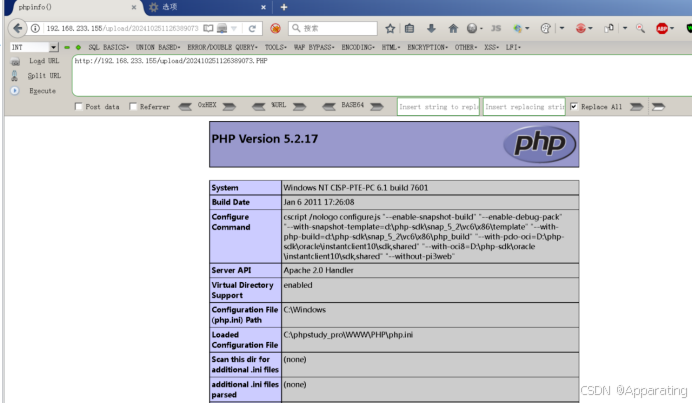

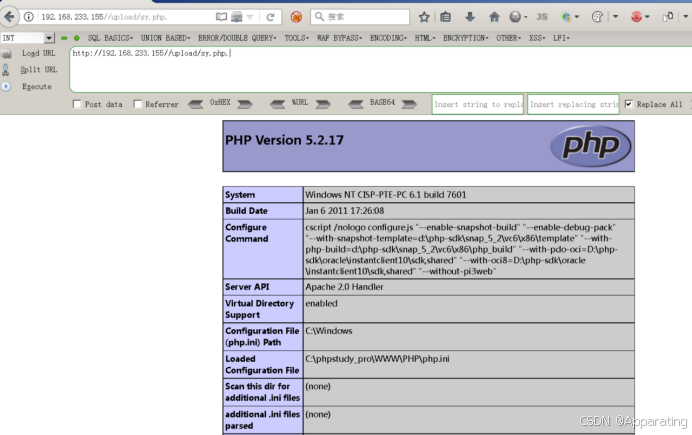

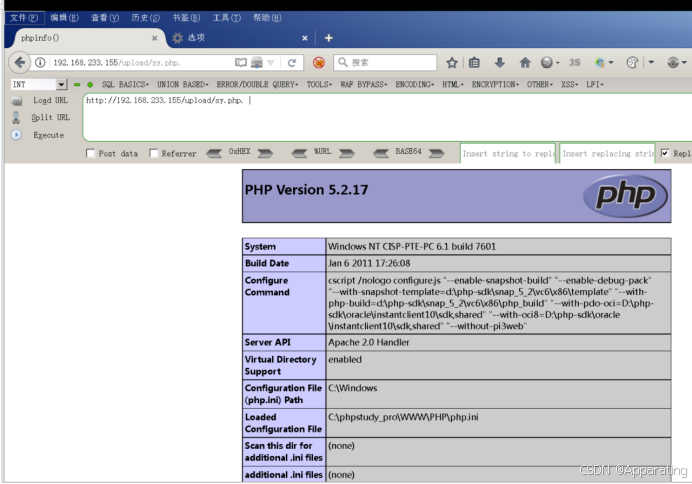

1.将<?php phpinfo();?>写入php文件中

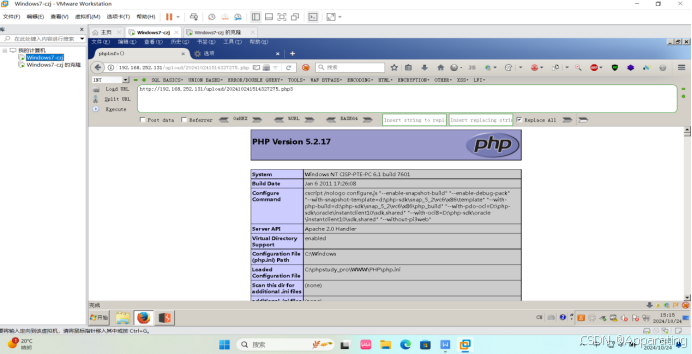

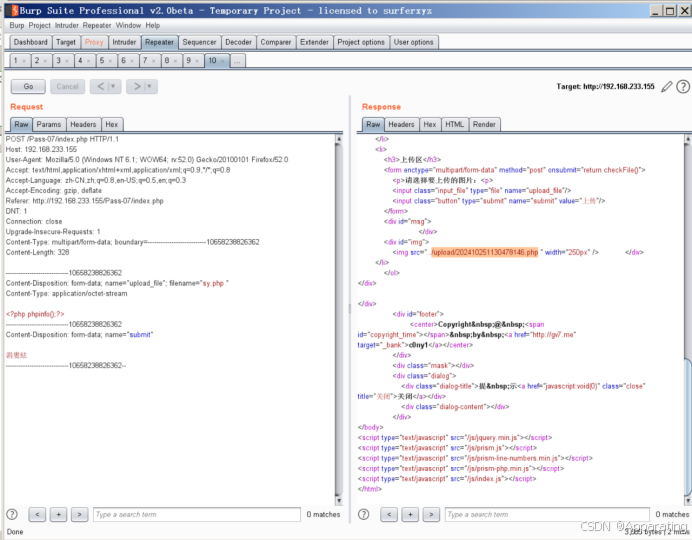

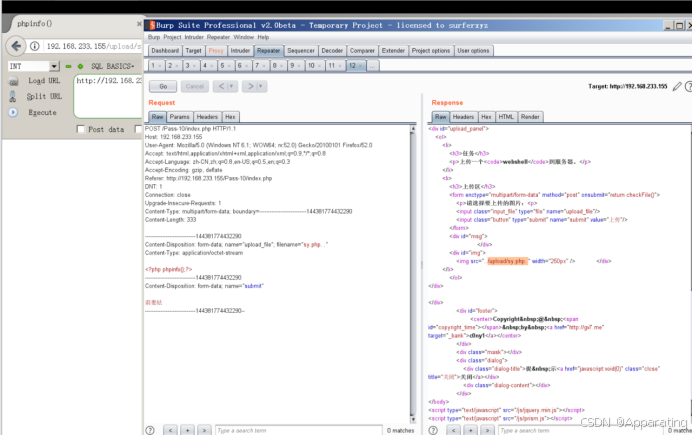

2 此根据源码设置了黑名单 不允许上传.asp,.aspx,.php,.jsp后缀文件可以利用文件的其他扩展名绕过上传 这里我想要上传一个'.php'后缀的文件,所以列举一些php文件的其他拓展名 .php .php3.phpml .phps 等等利用xxx.php3绕过上传

输入:http://192.168.233.155/upload/202410241514327275.php3成功进入

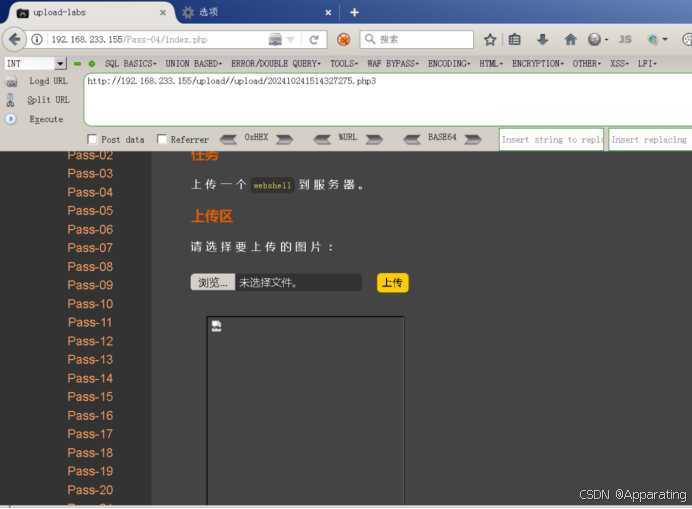

3 源码可以得到 黑名单把文件扩展名全部加上了,这个时候需要换一种方式可以选择通过'.htaccess'文件进行绕过。创建'.htaccess'文件,然后在其中写入代码,使得文件在解析时将'.jpg'文件解析为'.php'文件

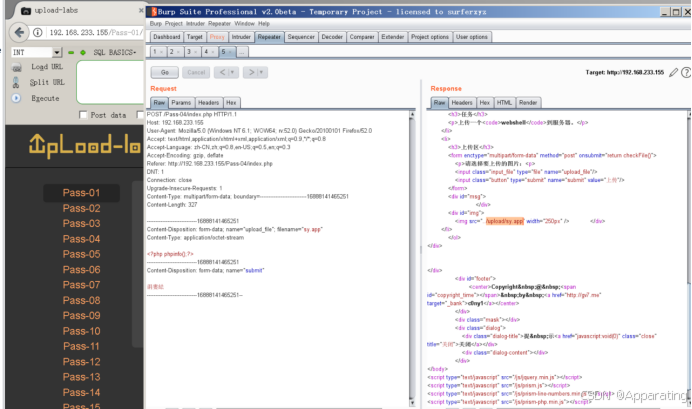

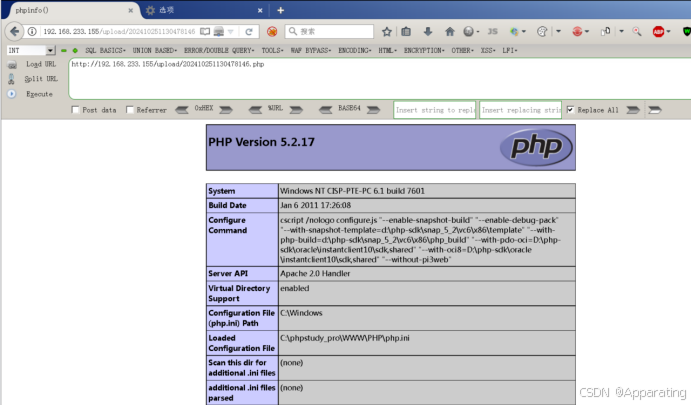

4 在后缀名php后加.空格.发现上传成功

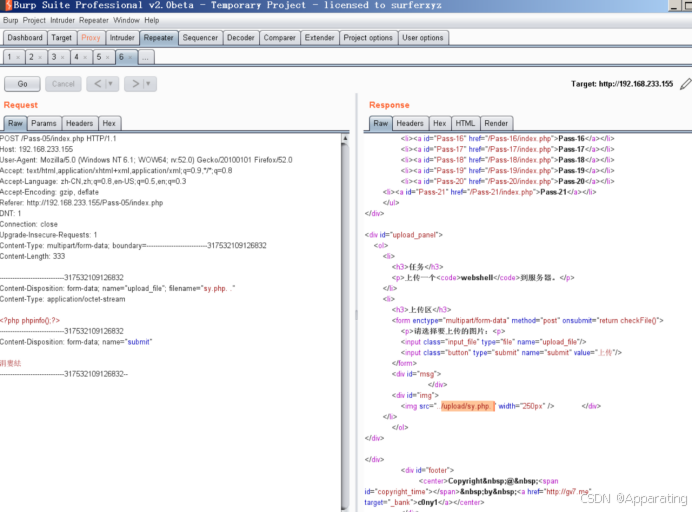

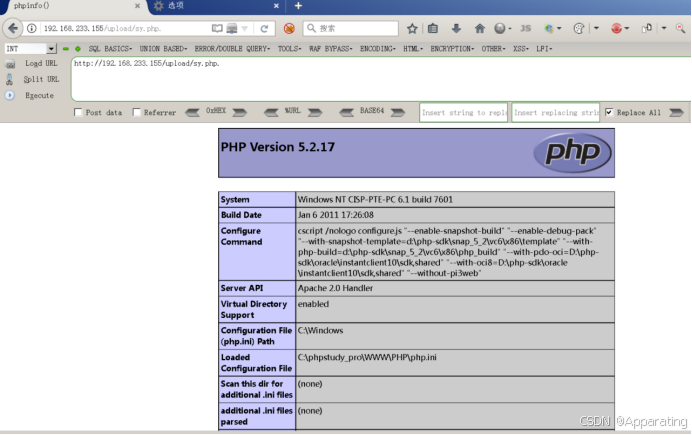

5 将php改写成PHP完成上传

6 看代码发现没有收尾去空,抓包在后缀名php后面加空格上传就完成

7 查看代码发现没有删除文件名末尾的.,抓包在后缀名php后加.就上传成功

8 抓包后在后缀名php后加. .上传成功

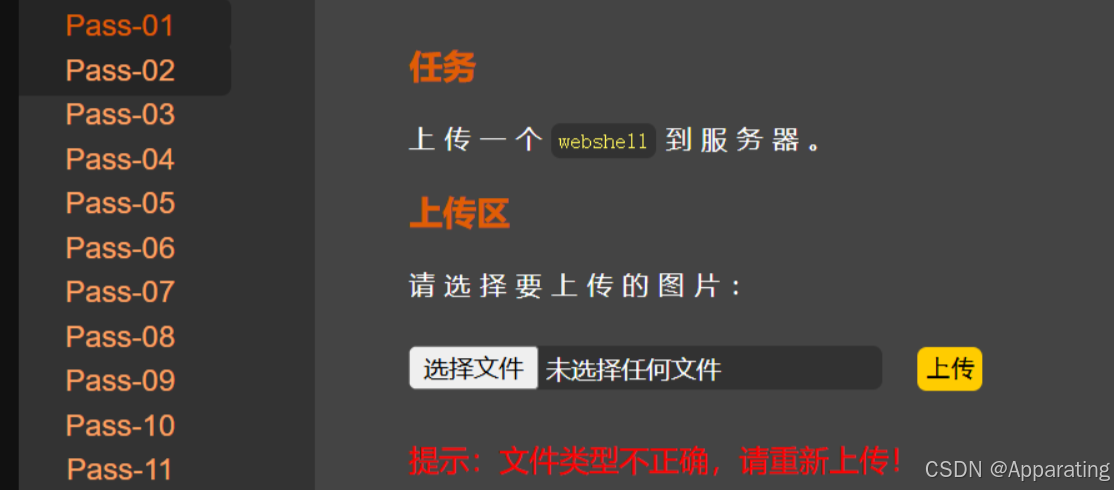

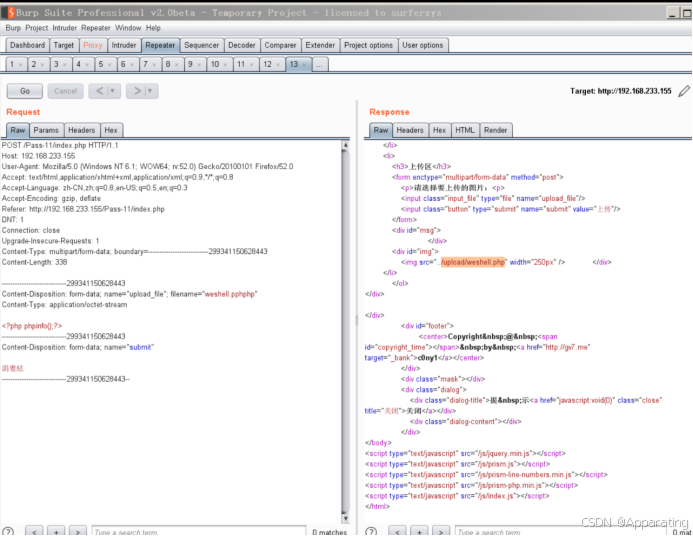

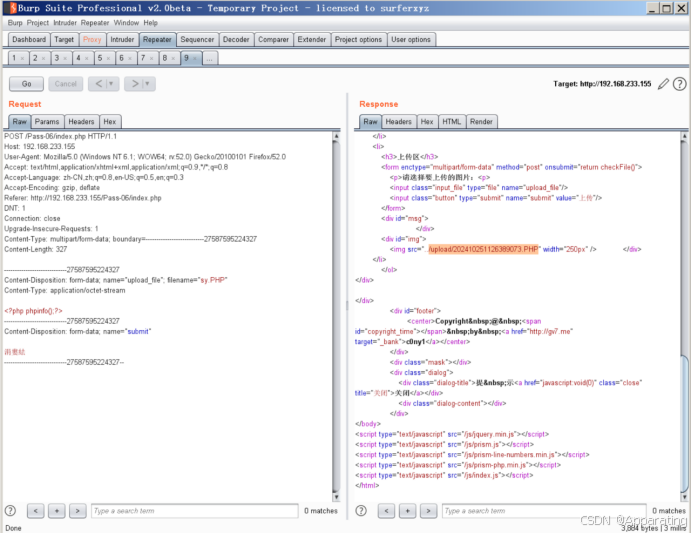

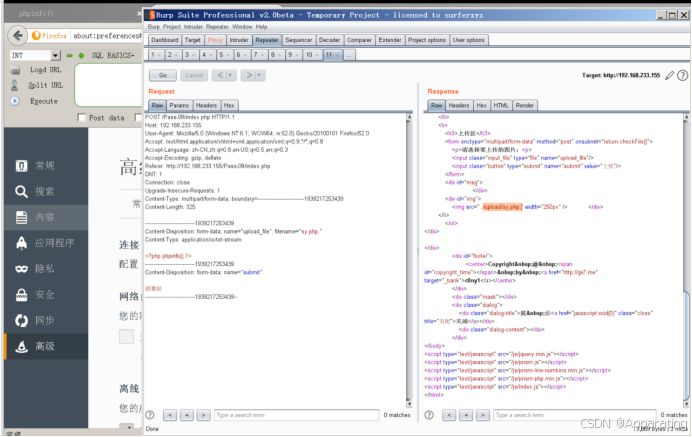

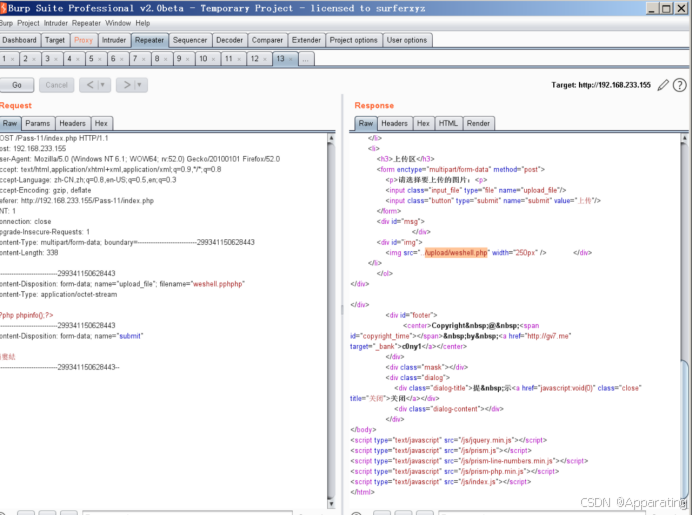

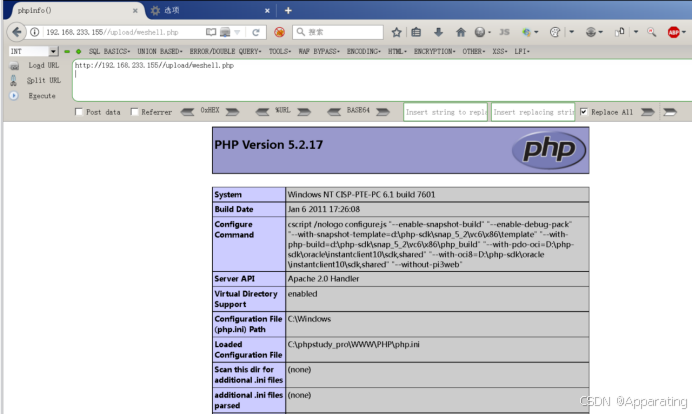

9 黑名单拦截,将文件后缀名与黑名单中内容吻合,就替换为字符串,这样文件就无法解析,只需上传’weshell.pphphp’文件即可。

446

446

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?