环境搭建

https://github.com/vulhub/vulhub/tree/master/cacti/CVE-2022-46169

使用docker-compose up -d搭建

开始漏洞复现

查看源码

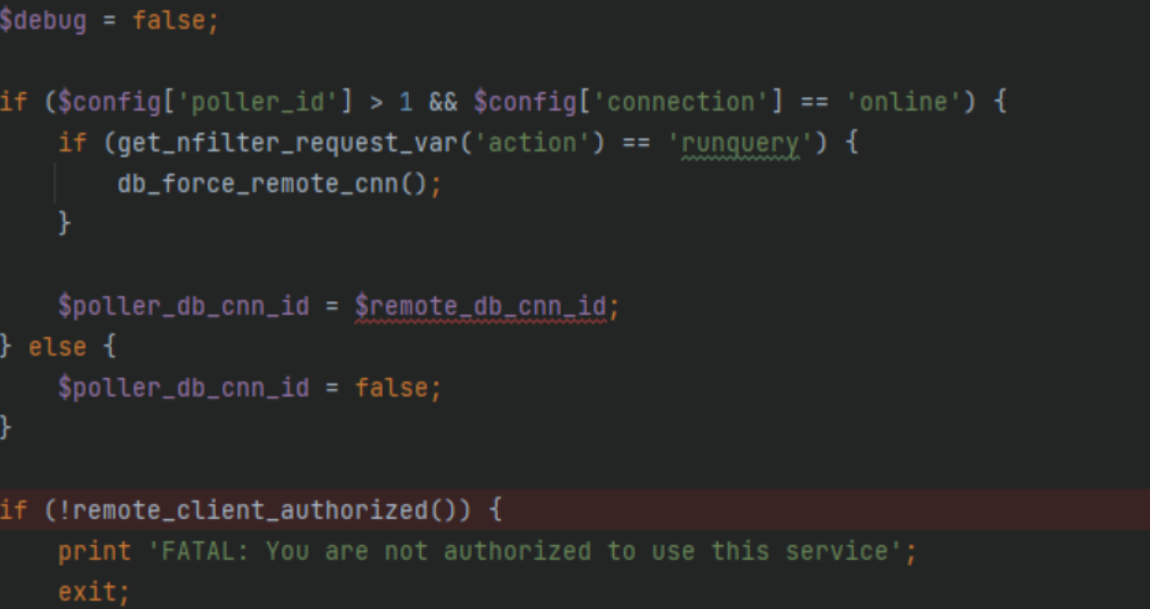

发现调用了remote_client_authorized函数进行了一个检测

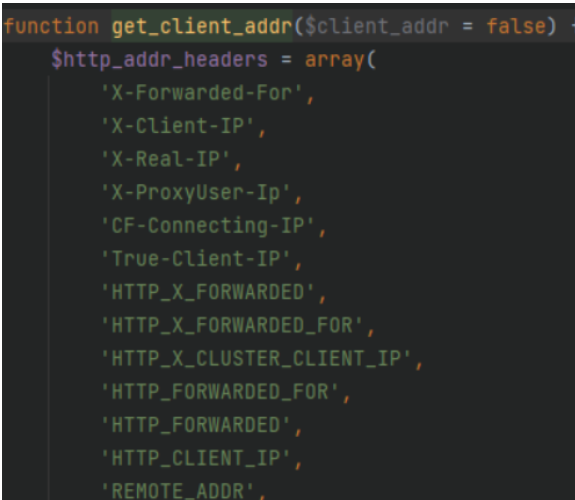

这里是用$_SERVER来匹配这些http headers头,如果存在该headers头,就用explode去对数据进行分隔处理,不为空则进入if判断。

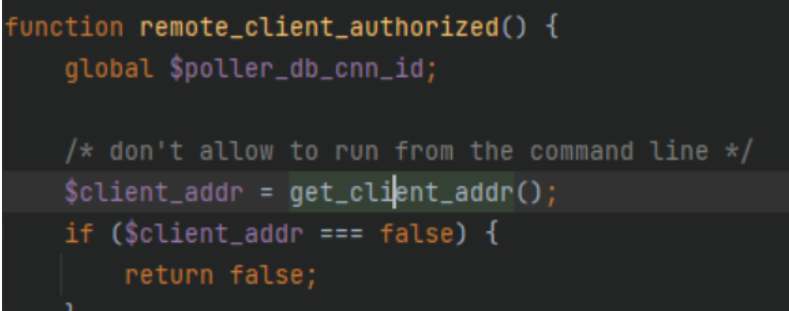

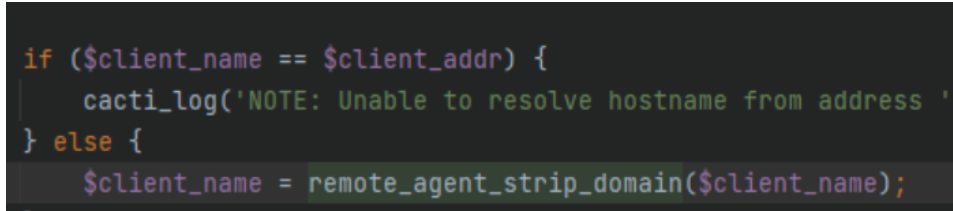

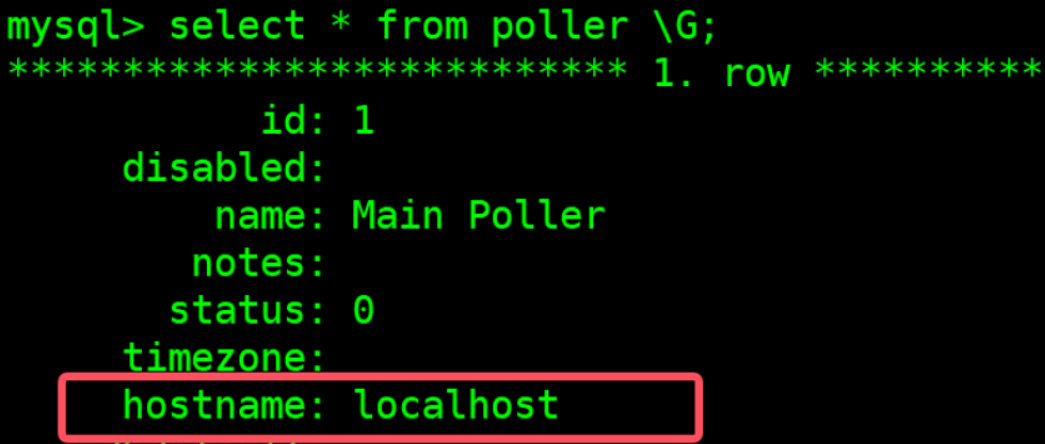

获取了client_addr后,还会进行一系列处理,判断是否为空,再次检测是不是ip,然后使用gethostbyaddr函数获取到localhost,使用数据库查询,数据库中默认的hostname就是localhost,所以最终返回true,成功绕过了鉴权。

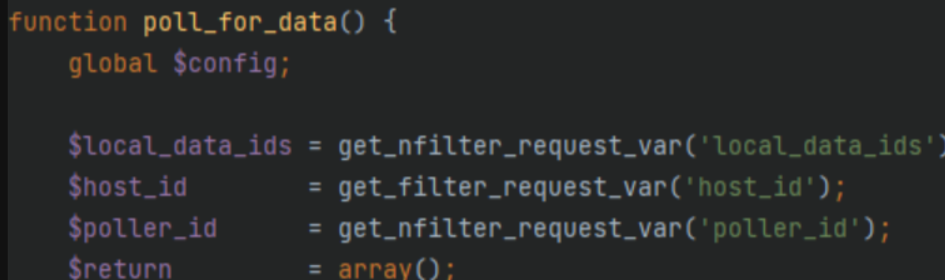

获取local_data_ids,host_id,poller_id

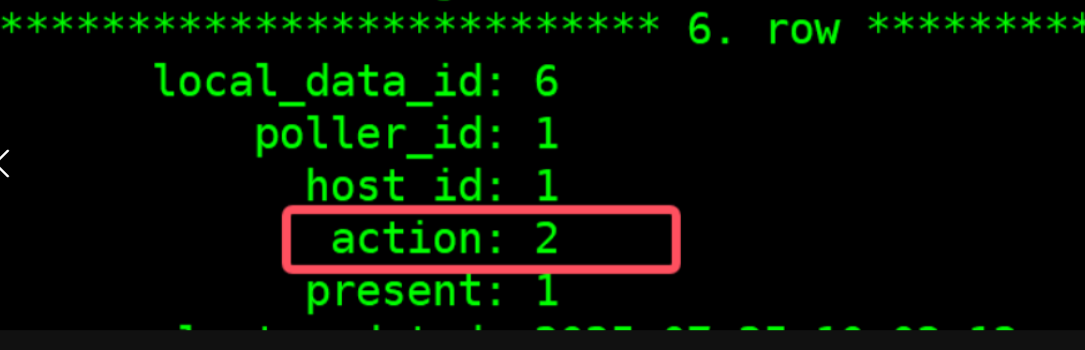

在数据库中进行查询,将数据处理后switch 判断action的值。 当action的值为POLLER_ACTION_SCRIPT_PHP时,进入执行命令的逻辑。

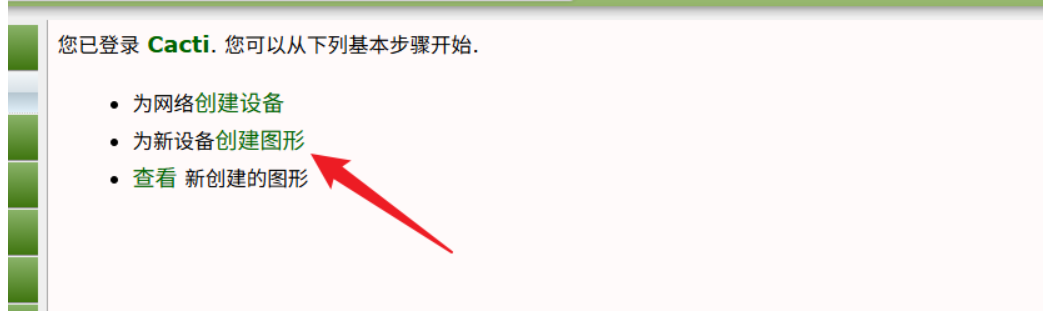

这条数据其实就是刚刚搭建环境时新增的Grap。

115

115

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?