windows应急整理

Virustotal 网站分析恶意样本

BrowingHistoryView 查看浏览器所有历史记录,可能会请求攻击者的恶意网站或者下载东西

启动项检查

开机启动项文件夹 msconfig 注册表run 键值查看 启动项

临时文件检查,temp 目录权限特殊,容易成为被利用对象

%temp%查看 temp 目录下是否有异常文件

可疑文件 修改时间早于创建时间(比如用菜刀修改就会出现)

查看最近打开的文件 %UserProfile%\Recent

find 可以定位某文件是否含有某关键字和行号,比如查eval 字符串

netstat -ano | find “ESTABLISHED” 查看网络建立连接状态

tasklist /svc | find “PID” 查找PID 对应的程序

可疑进程的发现与关闭

taskkill /pid PID值 /T 结束进程以及创建的子进程

taskkill /pid PID值 /T /F 结束进程以及创建的子进程

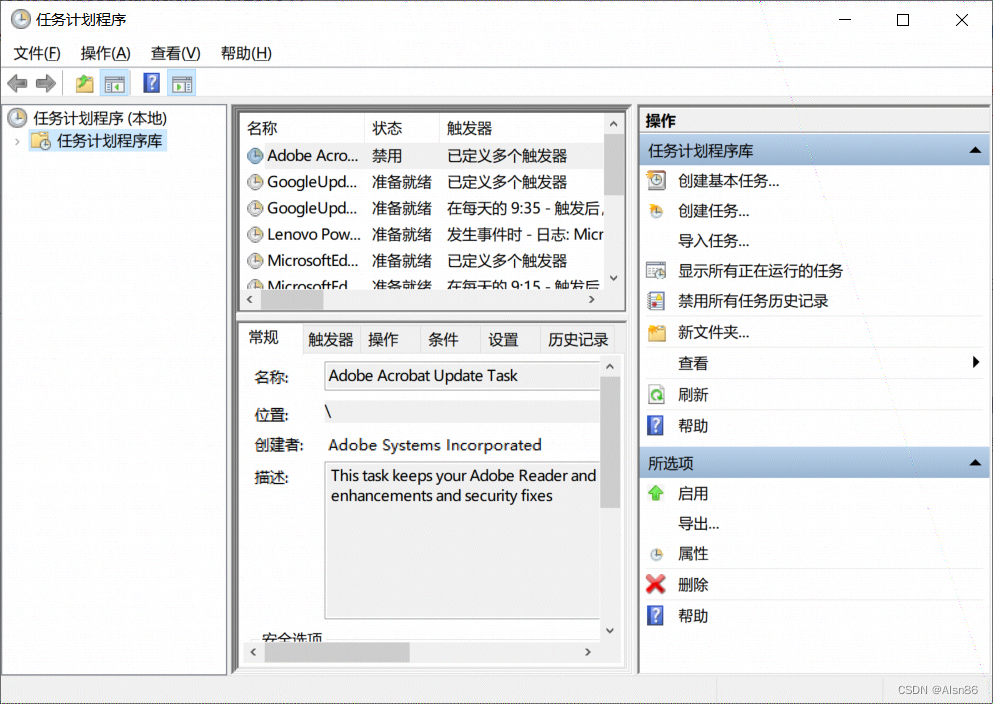

计划任务

cmd 输入at 显示计划任务

任务计划程序 里面也是显示计划任务

而且任务计划程序设置的不会在at 命令中显示

而at 设置的计划 会在任务计划程序里显示

隐藏账号的发现

net user 无法看到用户名如test$ 带

的隐藏账号

c

o

m

p

m

g

m

t

.

m

s

c

里可以看到带

的隐藏账号 compmgmt.msc 里可以看到带

的隐藏账号compmgmt.msc里可以看到带的隐藏用户

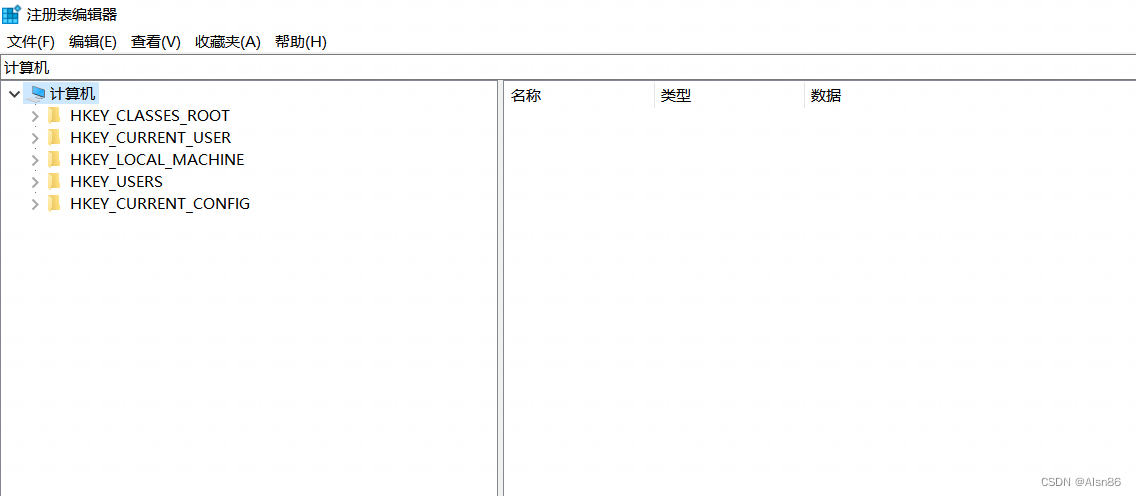

用工具直接在注册表里创建隐藏账号 就在compmgmt.msc 里面删除隐藏账号也没用 那个隐藏账号依旧存在

注册表SAM目录下

恶意进程的发现与关闭工具 psexplore

Webshell 查杀

D盾 河马

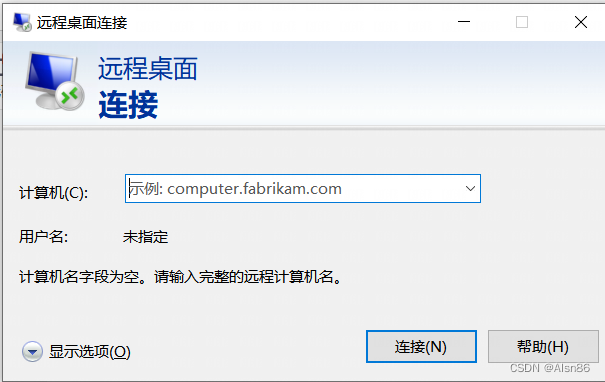

mstsc

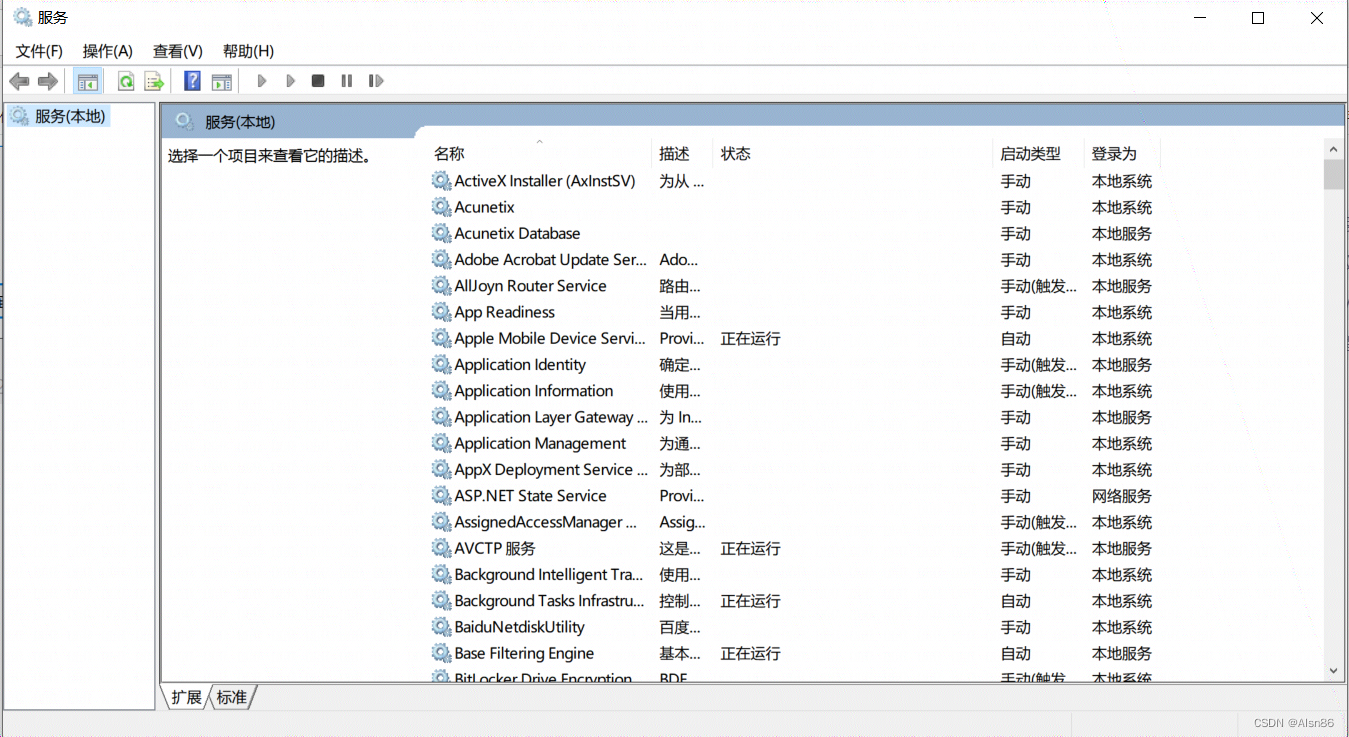

services.msc

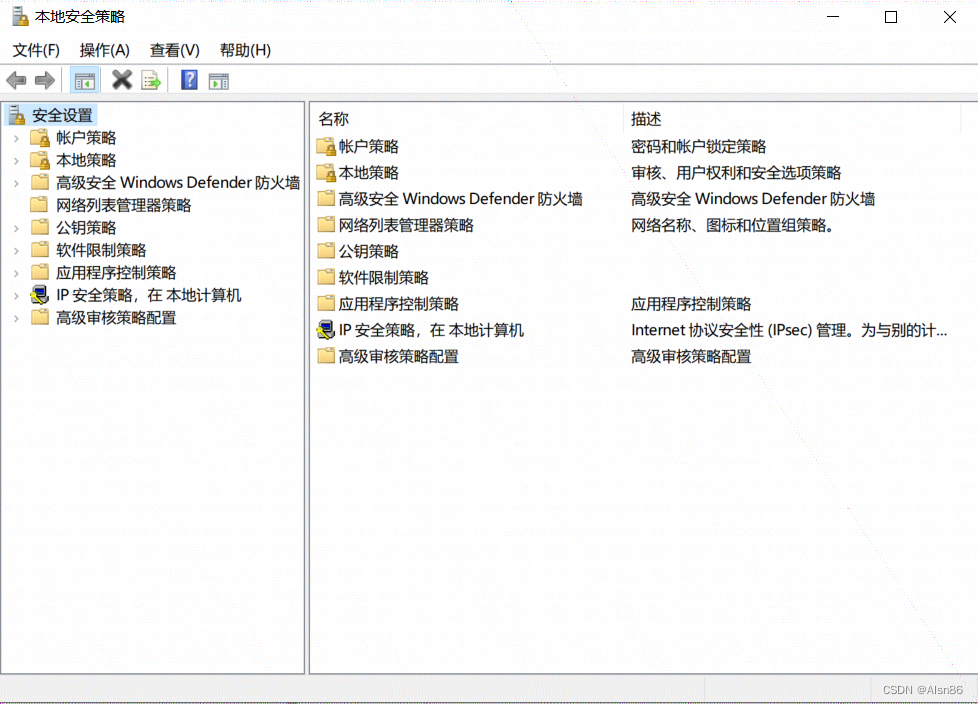

secpol.msc

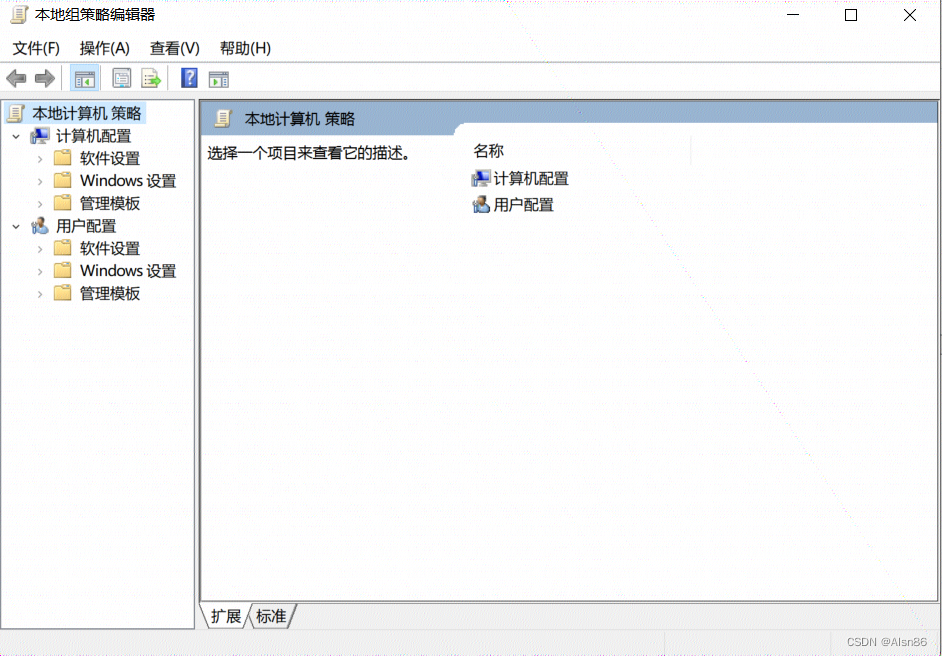

gpedit.msc

regedit

taskschd.msc

control

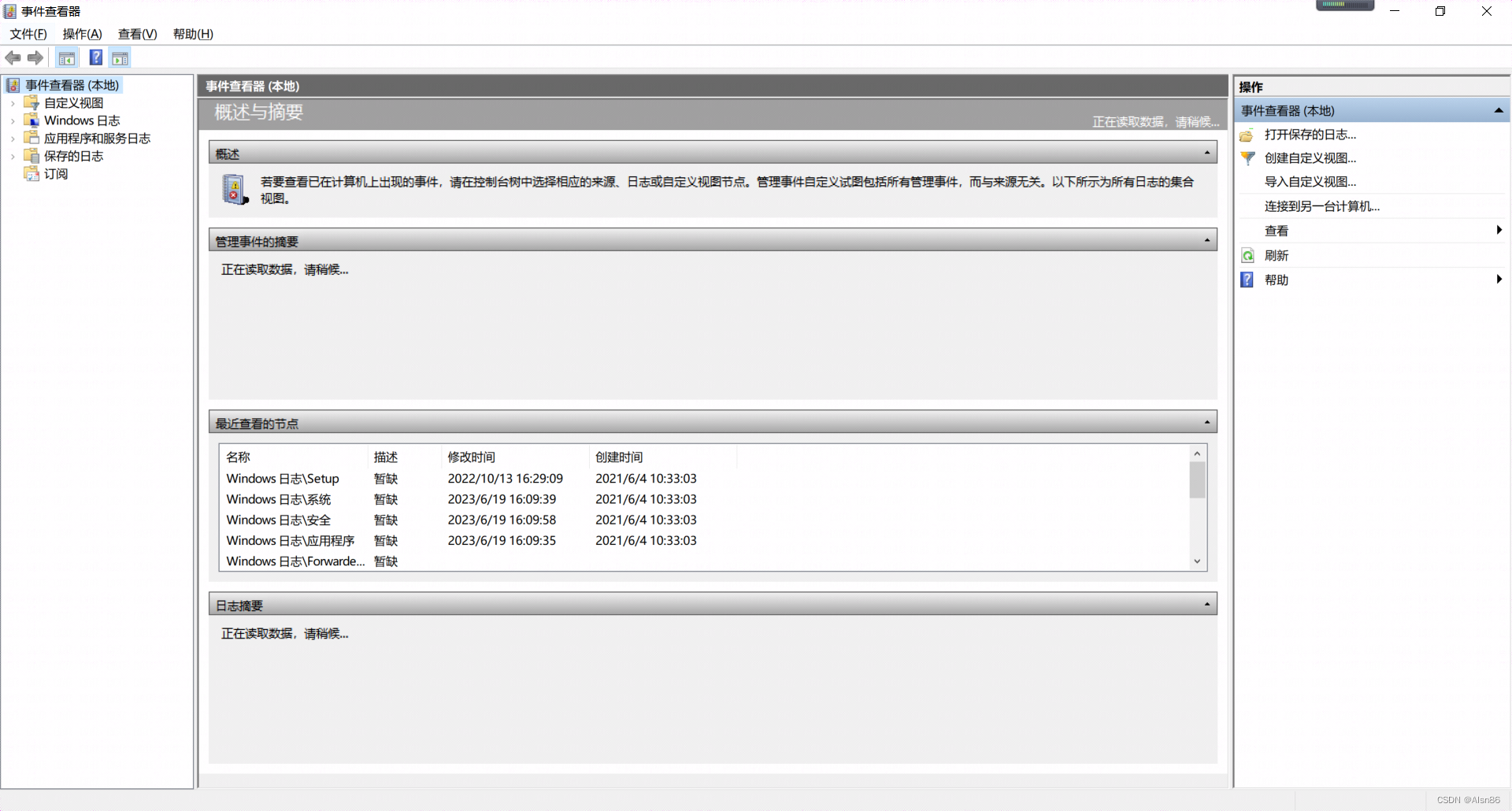

eventvwr.msc

文章介绍了在Windows环境中进行应急响应的一系列步骤,包括使用Virustotal分析恶意样本,通过BrowsingHistoryView检查浏览历史,监控启动项,检查临时文件夹中的异常文件,识别修改时间不正常的文件,利用netstat和tasklist检查网络连接和进程,查找隐藏账号,管理计划任务,以及使用各种工具如psexplore、D盾和河马查杀Webshell等,旨在提升系统安全性和防御恶意活动。

文章介绍了在Windows环境中进行应急响应的一系列步骤,包括使用Virustotal分析恶意样本,通过BrowsingHistoryView检查浏览历史,监控启动项,检查临时文件夹中的异常文件,识别修改时间不正常的文件,利用netstat和tasklist检查网络连接和进程,查找隐藏账号,管理计划任务,以及使用各种工具如psexplore、D盾和河马查杀Webshell等,旨在提升系统安全性和防御恶意活动。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?