Metasploit有一个名为PHP Meterpreter的payload。这个模块可以创建具有Meterpreter功能的PHP Web shell。利用目标的漏洞(常见的注入和上传漏洞)之后,再把它的shell传到目标主机即可。

实验环境

系统:Kali2019

iP地址:192.168.1.15

使用工具: PHP Meterpreter

**目标主机

系统:Windows2008

iP地址:192.168.1.14

任务实施

使用Metasploit的msfvenom工具制作PHP Meterpreter**

-p:指定payload为php/meterpreter/reverse_tcp

-f:设置输出格式(raw)

LPORT:设定连接端口(默认4444)

LHOST:设定攻击主机的IP地址

完成以上操作后可使用ls查看后门文件是否生成成功

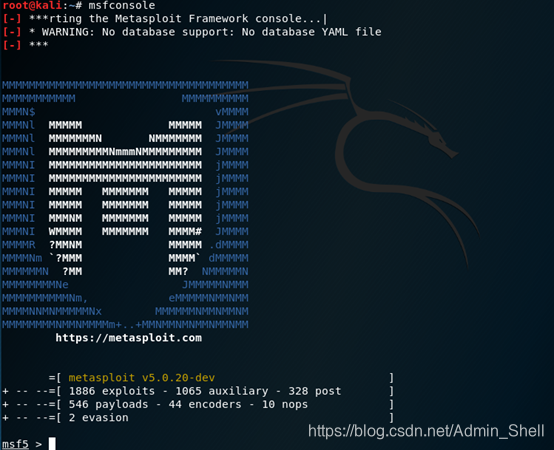

在通过正常途径,或者利用注入、远程文件包含漏洞等Web漏洞之后,将test2.php后门文件上传到目标服务器,接着启动msfconsole,使用以下命令设置监听。

本文介绍了如何使用Metasploit的msfvenom工具制作PHP Meterpreter后门,并详细阐述了如何将其上传到目标主机,通过设置监听模块和配置参数,最终实现反弹shell并渗透目标主机的过程。

本文介绍了如何使用Metasploit的msfvenom工具制作PHP Meterpreter后门,并详细阐述了如何将其上传到目标主机,通过设置监听模块和配置参数,最终实现反弹shell并渗透目标主机的过程。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5798

5798

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?